警察庁の2024年サイバー犯罪レポートで押さえるべきポイント~中小企業への被害、BCP策定の必要性~

2025年3月13日、警察庁は国内サイバー犯罪レポート2024年版を公開しました。今回は、法人組織が把握しておくべきポイントについて解説します。

警察庁の国内サイバー犯罪レポートとは

2025年3月13日、警察庁より2024年版の国内サイバー犯罪レポート(以降、本レポート)が公開されました※。毎年3月に公開され、前年1年間の国内のサイバー犯罪の検挙状況や検知状況などの統計情報や考察が記載されているレポートで、対象分野は個人向け、法人組織向けの脅威を含みます。本記事では、特に法人組織が把握しておくべきポイントを、トレンドマイクロで把握している情報も加えて解説します。

※正式名称は、「令和6年におけるサイバー空間をめぐる脅威の情勢等について」(2025年3月13日)。

(参考記事)

・警察庁の2023年サイバー犯罪レポートを読む~法人として備えるべきポイント~

・警察庁「2024年上半期サイバー犯罪レポート」で押さえておくべきポイントは?~ランサムウェアと脆弱性~

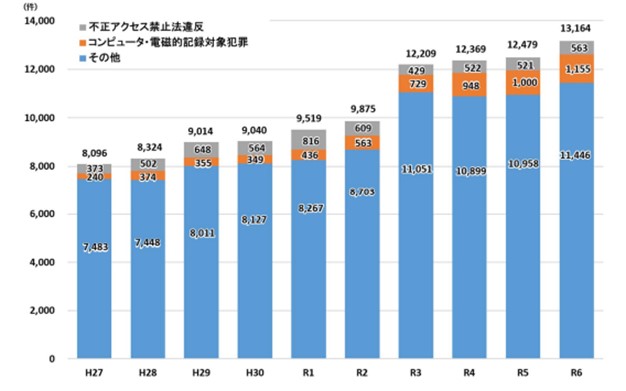

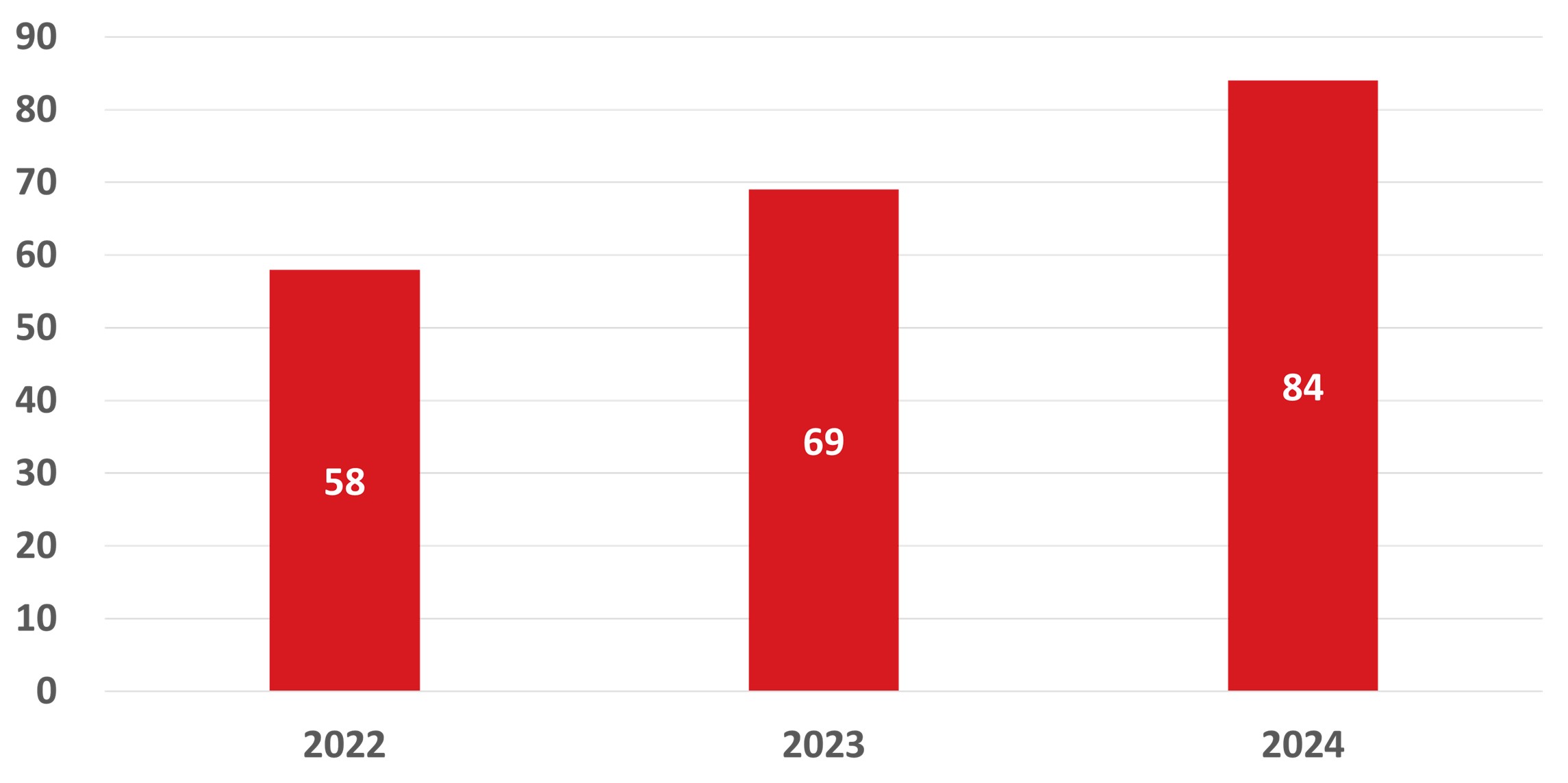

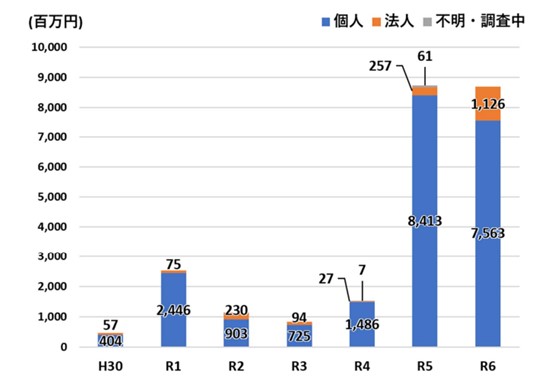

グラフ:サイバー犯罪※の検挙件数の推移(本レポートより)

※本レポートでは、不正アクセス禁止法違反、コンピュータ・電磁的記録対象犯罪、その他犯罪の実行に不可欠な手段として高度情報通信ネットワークを利用する犯罪と定義。

上記グラフの通り、国内のサイバー犯罪の検挙件数は毎年増加傾向です。本稿で対象とする組織を対象としたサイバー犯罪やサイバー攻撃、個人を対象とした詐欺など様々なものが含まれます。昨今、生活や仕事をする上でのインフラの主体が、クラウドサービスやスマホのアプリなどに移行し、デジタル化が顕著に進みました。それと相まって犯罪の主たる道具としてデジタルが悪用されるケースが散見されます。

2024年版のレポートにおけるポイントは以下です。

●引き続き影響力の大きいランサムウェアの中小企業への被害

●ランサムウェア被害組織のうち、BCP策定していない組織は半数以上

●組織も対象となるインターネット詐欺被害

引き続き影響力の大きいランサムウェアの中小企業への被害

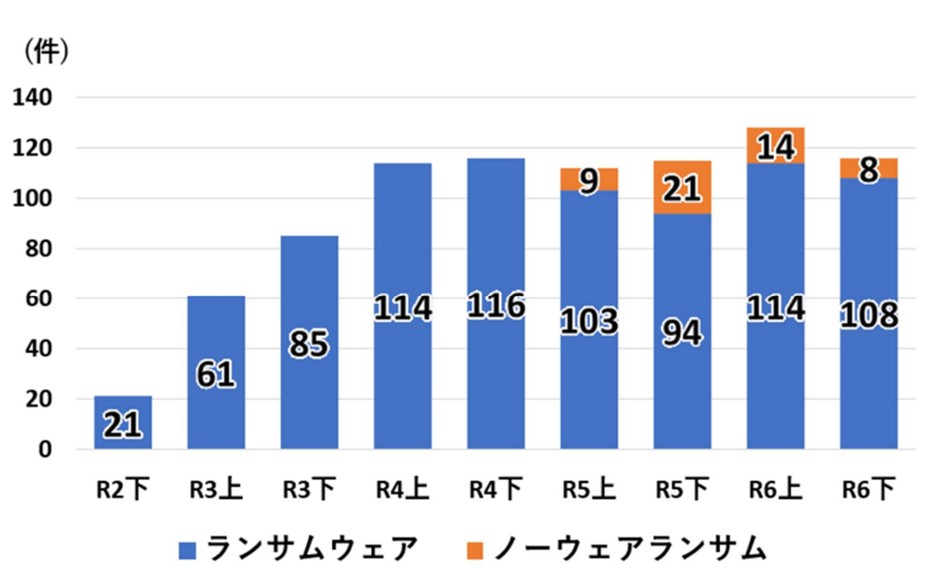

警察庁のレポートでは、毎回ランサムウェア攻撃の被害に遭った国内組織に事後アンケートを実施しており、その統計結果をまとめています。下記グラフの通り、継続してランサムウェアの被害が報告されており、2024年は計222件(ノーウェアランサム含まず)におよび、2023年(217件)より増加しています。この傾向は、トレンドマイクロが集計している国内組織のセキュリティインシデントの件数においても同様の状況です。

グラフ:企業・団体等における被害の報告件数の推移(2020年下半期~2024年。本レポートより)※

※ノーウェアランサムの被害については、2023年年上半期から集計。

(関連記事)

2024年年間セキュリティインシデントを振り返る

さらに本レポートで言及しているのは、ランサムウェア攻撃による「中小企業」の被害です。2023年も同様でしたが、2024年はその傾向に拍車がかかり、全体の約63%(140件)が中小企業のランサムウェア攻撃の被害です(2023年は52%)。実際の2024年のインシデント事例では、株式会社イセトー、株式会社関通などがランサムウェア攻撃を受け、業務停止のみならず、委託元の個人情報漏洩につながり、データ・サプライチェーンの問題が浮き彫りとなったとも言えるでしょう。

(関連記事)

・データ・サプライチェーンとは?マネジメント上の課題を解説する

・委託先へのサイバー攻撃、どう防ぐ

この背景について、警察庁のレポートでは「RaaSによる攻撃実行者の裾野の広がりが、対策が比較的手薄な中小企業の被害増加につながっていると考えられる」としています。1側面としてそうした傾向は考えられます。ランサムウェア攻撃者は、特定の組織・業界を狙うというより、「脆弱な点などつけ入る隙がある組織」を常に探しているため、結果的に、数の多い中小企業の被害報告件数が目立ち始めたということでしょう。また、これは推測の域を出ないかもしれませんが、ランサムウェア攻撃の認知が広まった結果、同じような被害状況(データ改ざん、システム停止、情報漏洩)だったとしても、警察や公的機関・セキュリティ企業へ相談をしたり、被害状況発表時に「ランサムウェア」という用語を用いたりする組織・企業が増えた、ということも言えるかもしれません。

いずれにしても、中小企業であっても、重要なビジネスサプライチェーンの一翼を担う組織であった場合、一組織の業務停止や情報漏洩が、サプライチェーン全体への停滞などの悪影響(サプライチェーンリスク)につながるということを認識し、自組織の打てる範囲での対策を十分検討・実施することが必要です。

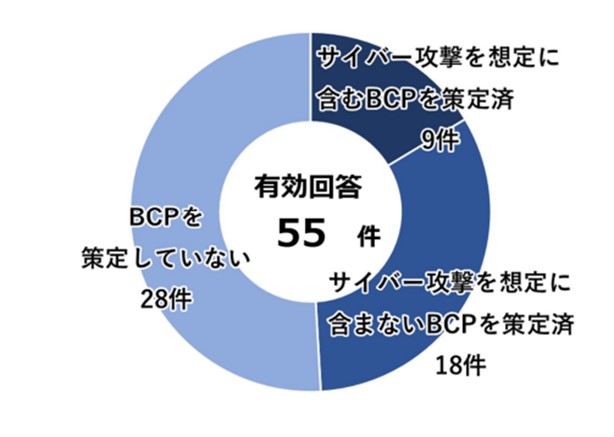

本レポートでは、サイバー攻撃を想定したBCPの策定効果についても言及されており、以下のような分析結果が言及されています。

・(ランサムウェア攻撃の被害による)調査・復旧に1,000万円以上かつ1か月以上要した組織のうち

→サイバー攻撃を想定に含むBCP策定済み組織:11.8%

・(同被害のうち)1週間未満で復旧した組織のうち

→サイバー攻撃を想定に含むBCP策定済み組織:23.1%

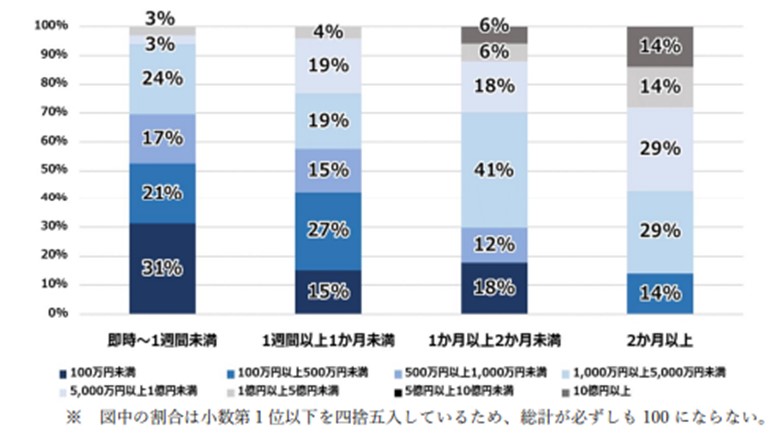

被害が長引き、復旧が遅れればそれだけ費用もかさむことになります。本レポートでもデータでその点が示されており、復旧費用に10億円以上かかった組織は、「即時~1週間未満」に復旧したグループでは3%、「2か月以上かかった」グループは14%で、その割合は約4.6倍もの差があります。

(関連記事)

・サイバー攻撃の被害額から考えるセキュリティ

・サイバーレジリエンスとは?

・ランサムウェアの被害金額は平均2.2億円~最新調査から被害傾向を読み解く~

サイバー攻撃対策について、予防と万が一の対処の観点から万全の体制を敷く努力をすることは、結果的に組織の費用面での損害を抑えることにもつながります。「セキュリティ予算の確保が難しい」とお悩みのセキュリティ担当者の方は、こうしたデータを経営層や事業部門に示すことも1つの手段として有効でしょう。

なお、万が一の際のサイバーセキュリティ観点での調査・復旧に考慮すべきポイントは、以下の記事でも述べていますので、ぜひ一読ください。

(関連記事)

・インシデントからの復旧に必要な3つのポイントを解説

・ローム×トレンドマイクロ、サイバーセキュリティ対応・調査の最前線を知る二人が語った“復旧”で見逃せないポイントとは?

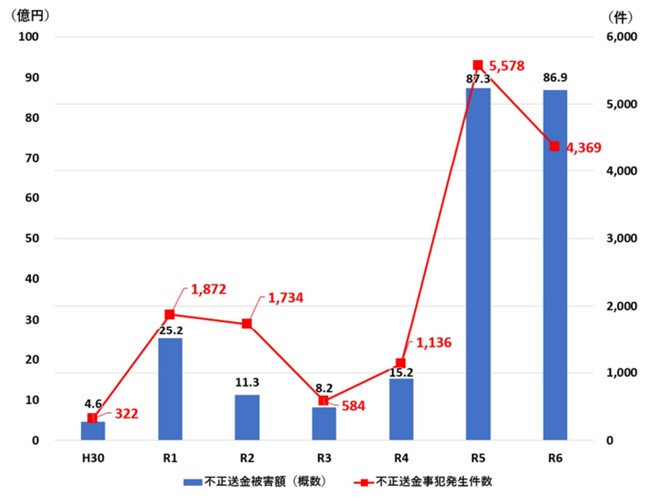

多くの手口でフィッシングなどの攻撃手法が用いられており、これまでこうしたオンライン詐欺は個人が主な標的となっていました。しかし、昨今法人組織を狙ったフィッシングなどによる不正送金被害が散見されるようになり、1回あたりの被害金額も大きい傾向にあります。

本レポート内でも「令和6年秋には、犯罪グループが企業に架電し、ネットバンキングの更新手続等を騙ってメールアドレスを聞き出し、フィッシングメールを送付するボイスフィッシングという手口による法人口座の不正送金被害が急増した」と言及しています。また、2025年に入ってからも、山形県の「山形鉄道」がフィッシング詐欺被害で約1億円の被害を受けていたことが報道されるなどしており、名前を騙られた各金融機関からも注意喚起が出されています。

・山形銀行を騙る不審な電話(ボイスフィッシング)にご注意ください(株式会社 山形銀行)

・当行を騙る自動音声の偽電話を用いた不正送金(ボイスフィッシング)に関する注意喚起について(株式会社 武蔵野銀行)

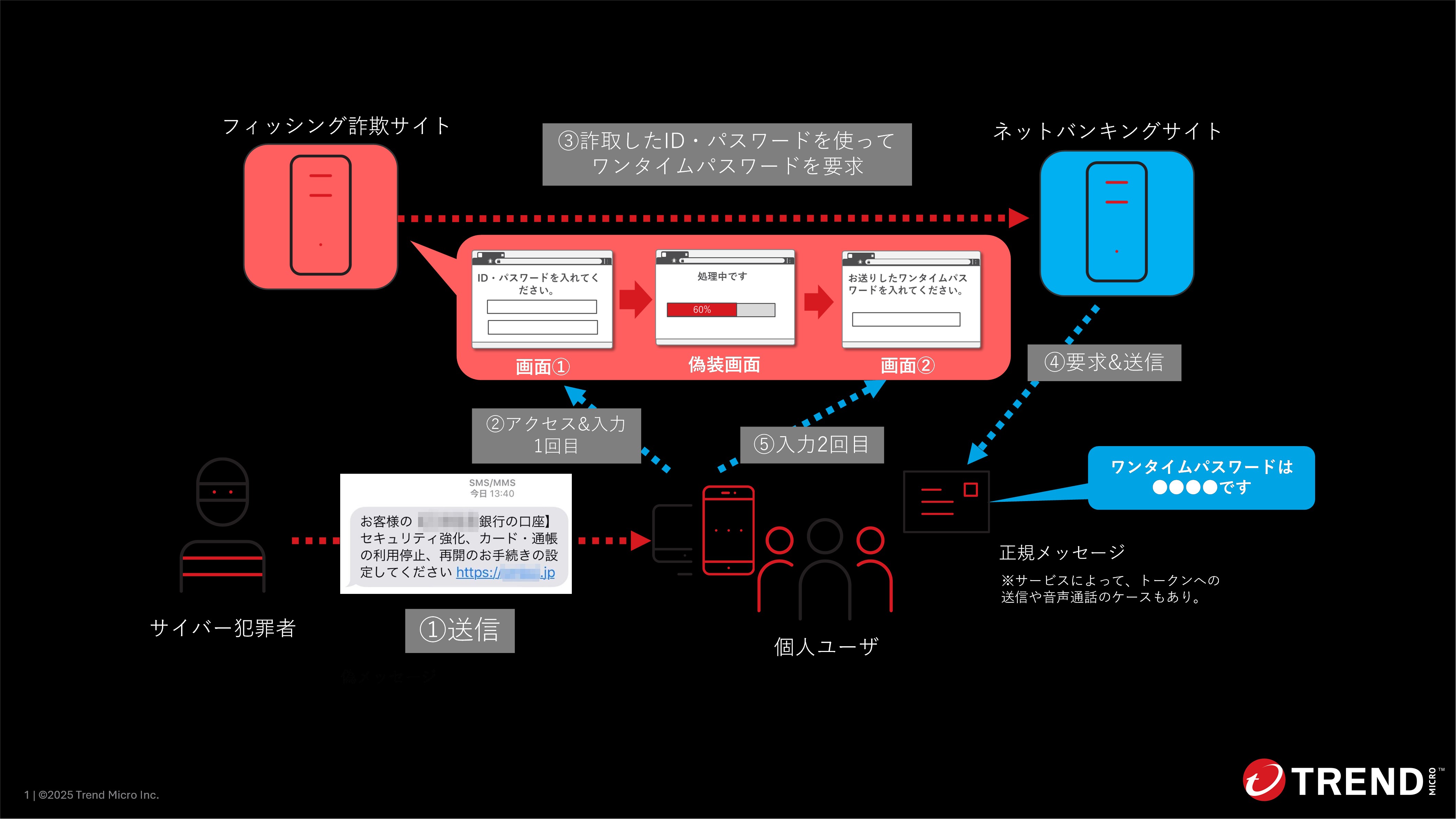

加えて本レポートでは、2段階認証を突破する手口についても言及しています。リアルタイム型フィッシングと呼ばれ、被害者がフィッシングサイトに入力した情報を、攻撃者が即座に正規サイトに入力し被害者に送付されるワンタイムパスワードをフィッシングサイトに入力させようとする手口で、2段階認証を突破しようとします。

顧客のアカウント情報を保有する組織は、フィッシングの最新手口を踏まえ、自組織の本人確認の対策が現状の手口に対して効果的なのかを常に検討をしていく必要があるでしょう。少なくとも、下記の記事でも触れている通り、IDとパスワードによるベーシック認証のみでは本人確認の対策としては不十分であり、パスキーなどの別の本人確認方法や他の情報漏洩対策と合わせた対策が必要です。

(関連記事)

・結局、パスワードの定期的な変更は必要なのか?~NISTのガイドライン草案から考える~

・パスキーとは?Apple、Google、マイクロソフトが採用する新たな認証の仕組みを解説

その他押さえておきたいトピック(パブリックアトリビューション、犯罪者の検挙)

本レポートでは他にも、以下のようなトピックや警察組織のサイバー犯罪への国内外の取り組みなども紹介されています。特にパブリックアトリビューションや、サイバー攻撃者の検挙についてもスペースが割かれています。パブリックアトリビューションやサイバー攻撃者の検挙は、サイバー攻撃の大元を断つ効果的な手段です。組織セキュリティを考える読者の方にとっては、自組織がどのような攻撃者に狙われ得るのかというサイバースレットインテリジェンスの情報源として有効ですので、ぜひ本レポートをご一読いただくことをお勧めします。

●国家の関与が疑われるサイバー攻撃に対するパブリックアトリビューション(MirrorFace、TraderTraitor、Volt Typhoonなど)

●サイバー犯罪者の検挙(クレジットカード不正利用事件検挙、生成AI悪用の不正プログラム作成事件検挙、Phobos国際共同捜査など)

●サイバー事件捜査の基盤整備や情報解析能力の研究活動(生成AIの活用)

<関連記事>

・警察庁の2023年サイバー犯罪レポートを読む~法人として備えるべきポイント~

・警察庁「2024年上半期サイバー犯罪レポート」で押さえておくべきポイントは?~ランサムウェアと脆弱性~

・2024年年間セキュリティインシデントを振り返る

・2024年サイバーリスク動向総括:サイバーリスクの放置や無自覚が組織のインシデントに直結

・ランサムウェアの被害金額は平均2.2億円~最新調査から被害傾向を読み解く~

Security GO新着記事

安心=安全×信頼:2030年のセキュリティ社会4つのシナリオ

(2025年4月23日)

データ・サプライチェーンとは?マネジメント上の課題を解説する

(2025年4月23日)

「AI事業者ガイドライン」から読み解くAI利用時のセキュリティ対策

(2025年4月22日)