2024年サイバーリスク動向総括:サイバーリスクの放置や無自覚が組織のインシデントに直結

2024年は、ランサムウェアの被害拡大、データサプライチェーン問題など、日本の組織が抱えるサイバーリスクの課題の深刻さが垣間見えた年と言えます。本記事ではサイバーリスクの構成要素である「脅威」「脆弱性」「資産」にフォーカスして2024年の動向について解説します。

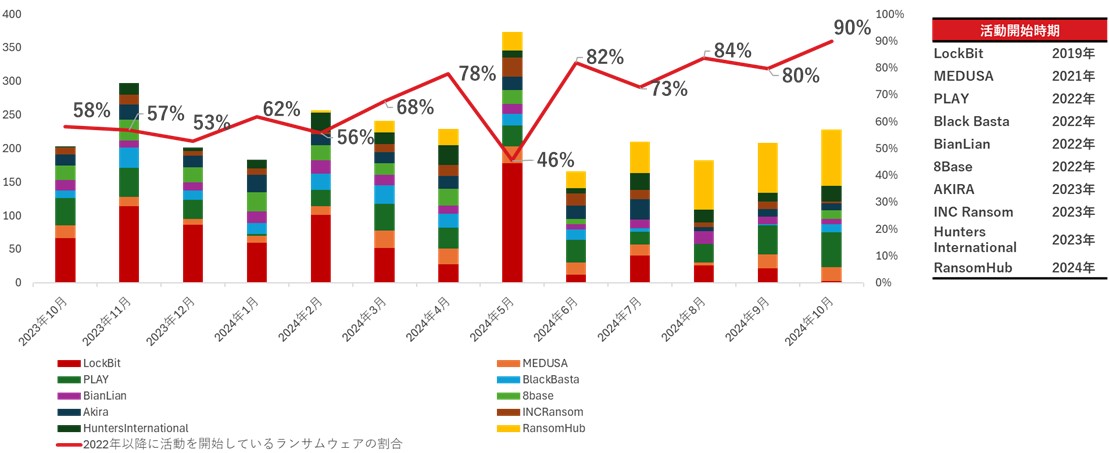

各国の捜査機関が連携して実施したOperation CronosによるLockBitのテイクダウンや、米国司法省によるPhobosの首謀者の起訴など、2024年にはランサムウェア攻撃者に対する法執行機関の取り組みが進展しましたが、依然としてランサムウェア攻撃の脅威は拡大し続けています。この脅威の背後には、2022年以降に登場した新興ランサムウェアグループの存在があります。トレンドマイクロのリークサイトモニタリングによれば、RansomHubをはじめとする新興ランサムウェアグループは、2024年下半期から急速に拡大し、10月時点で上位10グループによるリーク数の90%を占める状況となっています。

さらに、トレンドマイクロでは新興ランサムウェアグループによる日本の組織への攻撃も確認しています。以下に、2024年に日本の組織を攻撃した新興ランサムウェアグループの例を示します。

| グループ | 活動開始時期 | 特徴等 |

|---|---|---|

| 8base | 2022年3月頃 | 北米および欧州を中心に様々な国・業界の組織を対象にしており、被害組織は従業員数1~200名の中小企業が最も多い |

| Hunters International | 2023年 第3四半期頃 |

これまでに様々な国・業界の組織を対象にしているが、リークサイト上にはロシアの組織は含まれていない。2023年に法執行機関によって解体されたグループHIVEとの関連が指摘されている |

| BlackSuit | 2023年5月頃 | 2024年4月に活動の活発化が観測されているグループ。ContiやRoyalといったグループとの関係性が指摘されている |

| Underground | 2023年7月頃 | 拡張子を変更せずにファイルを暗号化するという特徴を持つ。リークサイトの他にTelegramチャンネルを開設している |

| RansomHub | 2024年2月頃 | 2024年下半期に最も活発的に活動していたグループ。様々なアンチEDR技術を駆使することをトレンドマイクロで確認 |

脆弱性対応が軽視されている事例として、2024年にはWebスキミングによるECサイトの情報漏洩が相次いで報告されています。トレンドマイクロの調査では、2024年の国内のECサイト改ざん・情報漏洩被害の公表事例を分析したところ、平均被害期間は約2年9ヶ月に及ぶことが分かりました。また、大半の情報漏洩はクレジットカード会社や警察など外部からの連絡によって発覚しており、自社で気づいた割合はわずか3.3%に留まっています。トレンドマイクロは、2021年に「Water Pamola(ウォーターパモラ)」というECサイトを狙ったサイバー攻撃キャンペーンに対して警告を発しており、このキャンペーンが悪用する脆弱性については当時JPCERTや当該ECシステム開発会社である株式会社イーシーキューブも告知していました。

参考記事:ショッピングサイトやオンラインストアへのサイバー攻撃を解説

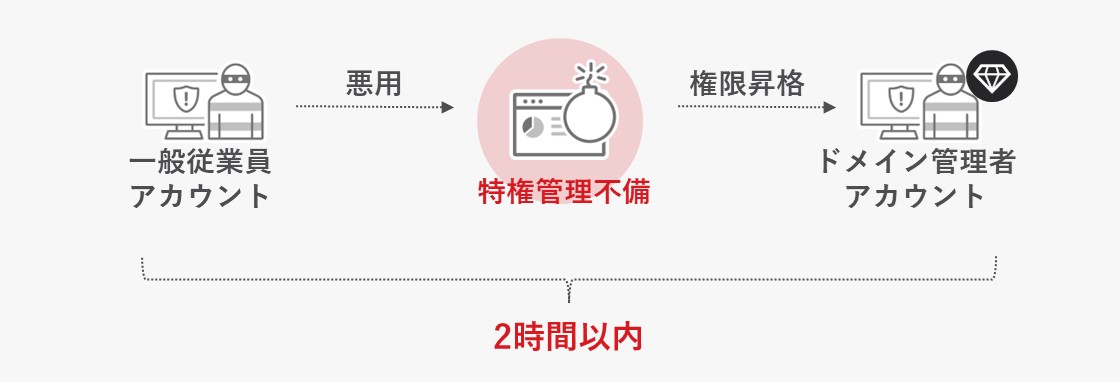

脆弱性対応の軽視と同様に、組織のサイバーリスクを増大させる要因として特権管理の不備が挙げられます。特権管理不備とは、特権を持つアカウントが日常的に使用されている、あるいは不特定多数にアクセスを許可しているなど、適切に管理されていない状態を指します。トレンドマイクロでは、特権が適切に管理されていない環境において、サイバー攻撃者が侵入し、侵入後2時間も経たずに一般従業員アカウントからドメイン管理者アカウントへと昇格する事例を観測しています。

特に特権アカウントでの日常的なログインは、マイクロソフト社がその運用を制限するよう推奨しているにもかかわらず、見落とされがちな特権管理不備の代表例と言えます。トレンドマイクロでは、特権アカウントでのリモートメンテナンスを日常的に実施したり、資産管理サービスをドメイン管理者アカウントで運用したりしていたことが原因で認証情報が窃取されたケースを確認しています。また、いずれの事例でも、運用に使用しているアカウントに特権が付与されていることをユーザは認識していませんでした。

【資産】ランサムウェア被害の深刻化と委託先から漏洩するデータ

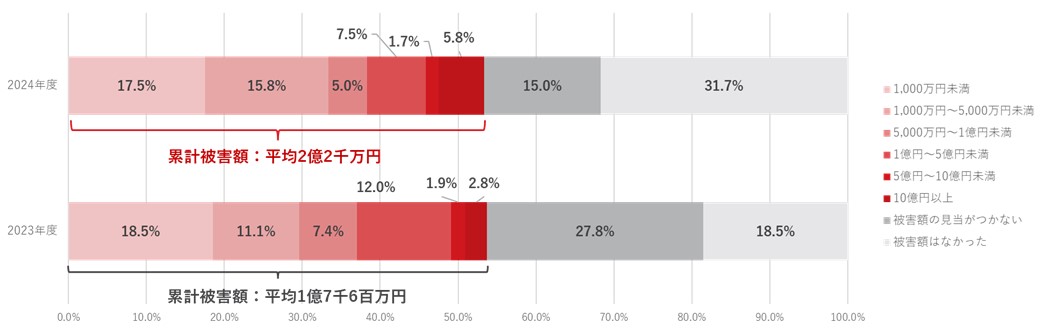

資産の観点から見ると、まずランサムウェア被害の深刻化が課題として挙げられます。トレンドマイクロとCIOラウンジが実施した調査では、ランサムウェアの被害経験のある企業における過去3年間のサイバー攻撃による累計被害額は2億2千万円にも上ることが明らかになりました。公表されている被害事例では、株式会社イズミが約10億円、株式会社KADOKAWAが約23億円の特別損失を計上しており、2024年には大規模なランサムウェア被害が複数発生していることが読み取れます。

参考記事:

・サイバー攻撃の被害額から考えるセキュリティ

・データセンターへのランサムウェア攻撃事例を、公式発表から考察する

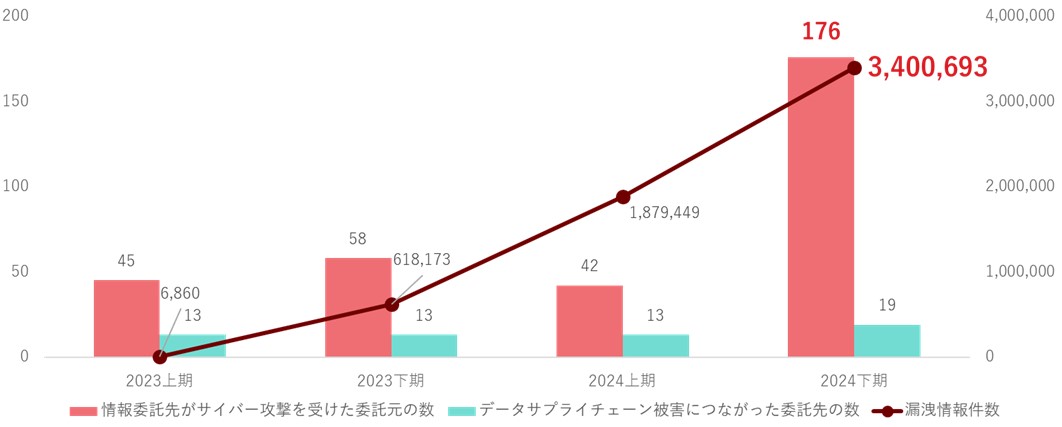

2024年には、印刷業や配送業などデータ集積型の業種がランサムウェアの被害を受け、サプライチェーン全体に波及する甚大な個人情報漏洩が引き起こされました。特に株式会社イセトーのランサムウェア被害では約150万件の委託元の個人情報漏洩が発生しており、組織のデータサプライチェーン問題の深刻さを象徴する事例となりました。公表された事例をもとにトレンドマイクロが整理したところ、2024年下期には委託先から漏洩した情報の件数が300万件を超えるまでに拡大しており、組織は委託先のサイバーリスクを改めて見直す必要があると言えます。

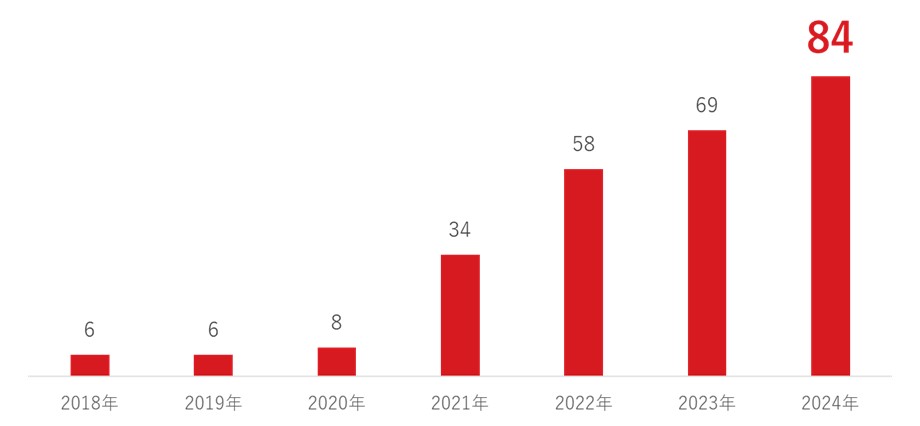

情報委託先が外部からサイバー攻撃を受けたことで委託したデータが漏洩した情報件数(公表事例を元にトレンドマイクロにて整理)

※2024年は12月15日時点 ※情報漏洩の可能性と言及されているものも含む

サイバーリスクの可視化とセキュリティ前提の契約で対策を

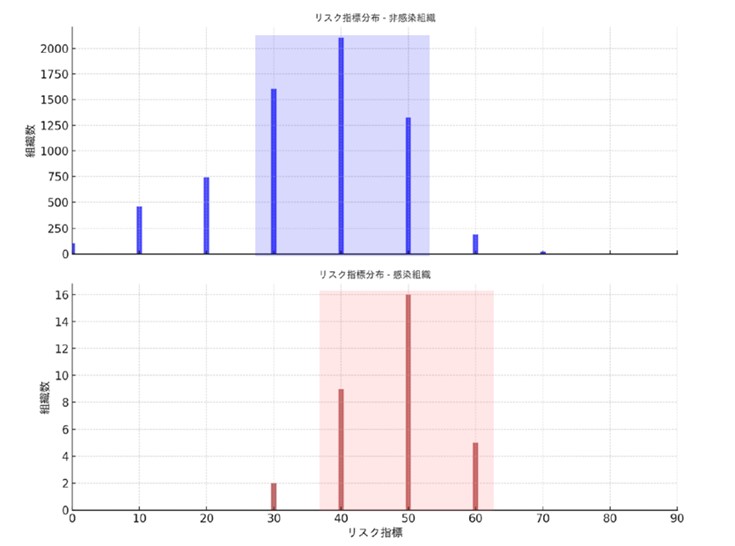

ここまで、サイバーリスクの課題について解説してきましたが、次にその課題に対する対策について触れます。まず、自社で行うべき対策として「サイバーリスクの可視化」が挙げられます。サイバー被害の発生可能性とその影響度を把握しなければ、セキュリティ対策の適切な優先順位を付けることができません。トレンドマイクロでは「Trend Vision One」のCyber Risk Exposure Management(CREM)機能を通じて、リスク指標の可視化を提供しています。CREMでリスクをモニタリングすることで、どの分野にリスクが集中しているかや、組織全体のリスクレベルをより明確に把握することが可能です。

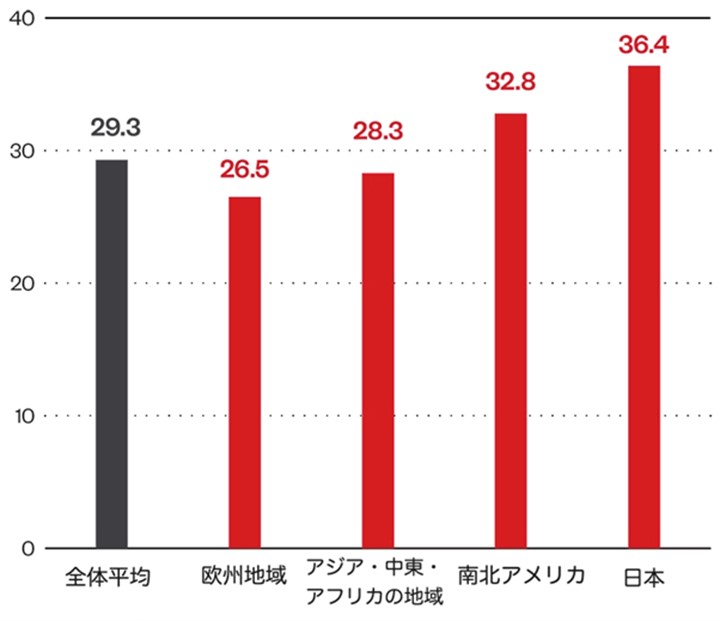

このリスク指標を用いた統計データからは、ランサムウェアに感染した組織が非感染組織よりも高いリスク指標を記録していることが示されています。したがって、リスク指標を参照しながら自社のサイバーセキュリティの健康状態を把握し、改善していくことがリスク低減に効果的であると言えます。

委託先のセキュリティ対策として、個人情報保護法では委託者の監督責任は委託元にあると決められている以上、委託先に対してデータ提供を行う際には、その委託先が適切にデータを管理できるかを見極める必要があります。少なくとも、自社と同じレベルのデータ管理体制を委託先にも求めるべきであり、トレンドマイクロではデータ提供の原則の考え方として“Same Data, Same Management”と呼称しています。この“Same Data, Same Management”が達成できない場合、そのデータは委託すべきではないと言えます。

また、たとえばシステム開発を委託している場合、ユーザ企業とベンダ企業の間で脆弱性対応をいつ、誰が、どのように行うのかが決められておらず、結果としてシステムが脆弱なまま放置されることがよくあります。これは、ユーザ企業とベンダ企業の間でシステムのセキュリティ対策に対する期待値の相違が契約時点で生じていたことが大きな要因と考えられます。

ビジネス要件と同様に、セキュリティ要件についても後付けではなく、契約を合意する過程で両者の認識をすり合わせておくべきです。トレンドマイクロでは、このセキュリティを前提とした契約のアプローチ”Security by Contract”を推奨しています。

Security by Contractの考え方は、システム開発契約だけでなく、人材派遣やクラウドサービス契約など、さまざまな契約に応用できます。契約の種類に応じて、どのようなセキュリティ要件を設定することが適切かを見直し、委託先とすり合わせておくことが重要です。

さらに、契約で定めたセキュリティ要件が達成されているかどうかを確認することも不可欠です。よくある契約違反の例として「データの保持期間を超過している」や「職務上アクセスすべきでない人間がアクセスしている」などが挙げられますが、委託先がこのような違反をしていないかを監査することは最低限必要な対策です。また、重要データを委託先に提供している場合は、チェックシートに基づく監査だけでなく、脅威ベースのペネトレーションテストや合同でのインシデント訓練も検討すべきでしょう。