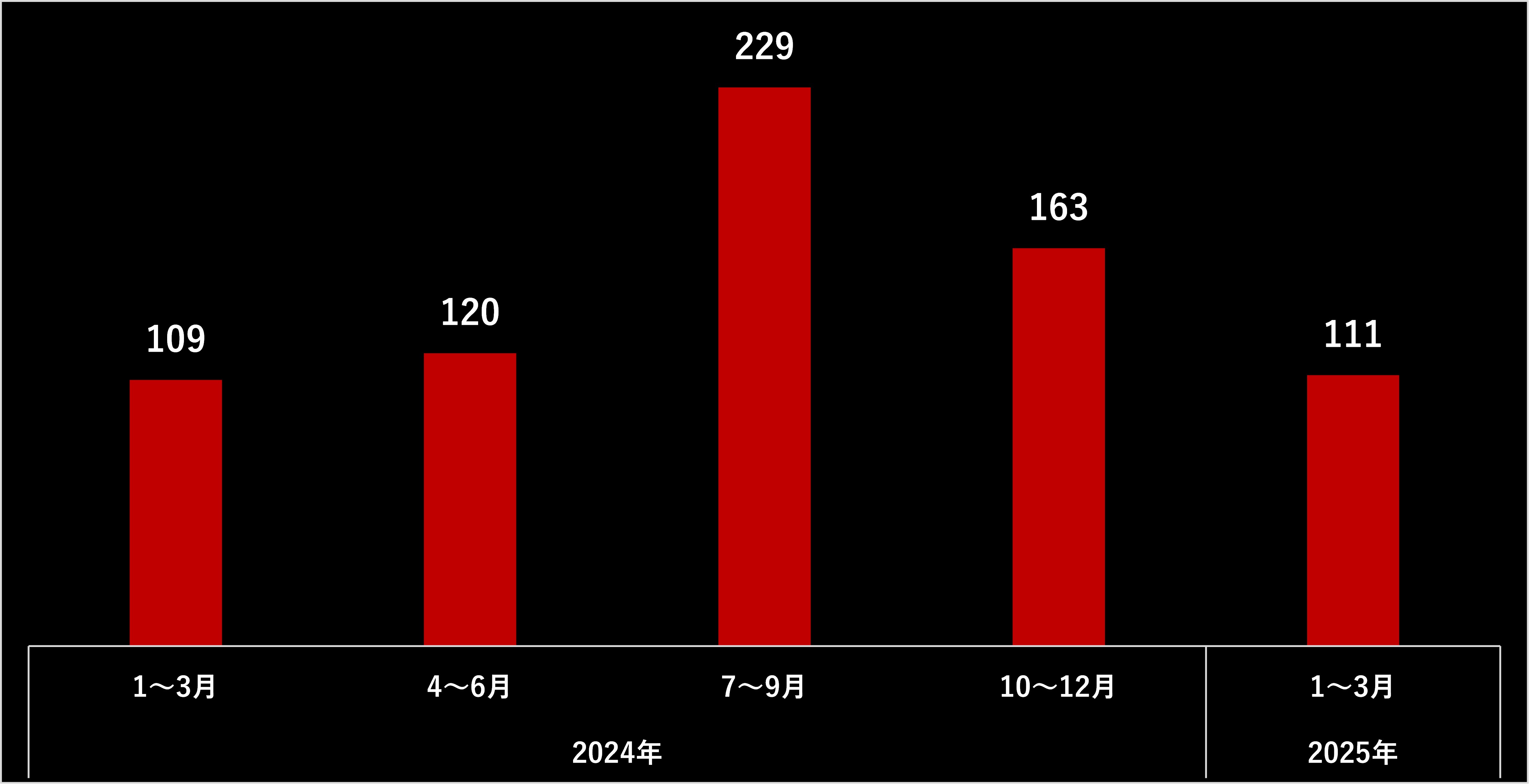

2025年第1四半期の国内セキュリティインシデントを振り返る

2025年最初の四半期(1~3月)。どのようなセキュリティインシデントに国内組織は見舞われたのでしょうか?動向を解説します。

・報道記事のみなど、一次情報が確認できないものは集計に含みません。

・集計単位は「件数」です。同一組織から別件が発表されている場合は、別々に集計しています。

・同一の案件において、初報、第2報など複数の公表がある場合は1件として集計しています。追加情報により、今後集計数や案件のカテゴリが変更される可能性があります(例:情報漏洩被害あり→被害なしに変更、不正アクセス→ランサムウェア攻撃被害に変更、など)。

・日本国内の拠点に被害があったインシデントのみカウントしています。海外拠点で被害が完結しているものは含みません。

・サイバー攻撃被害が実際に確認された案件のみを集計しています。情報の紛失、メール誤配信等の操作ミス、第3者からのアクセスが明確に確認できないシステム設定ミスなどの案件は含みません。

・本記事は、2025年4月3日時点のデータを基に集計・分析しています。過去の四半期ごとの分析記事のデータと差異がありますが、情報漏洩による2次被害組織の公表集計開始、事案を過去に遡及して公表される案件の追加などの要因で数値に変動があります。

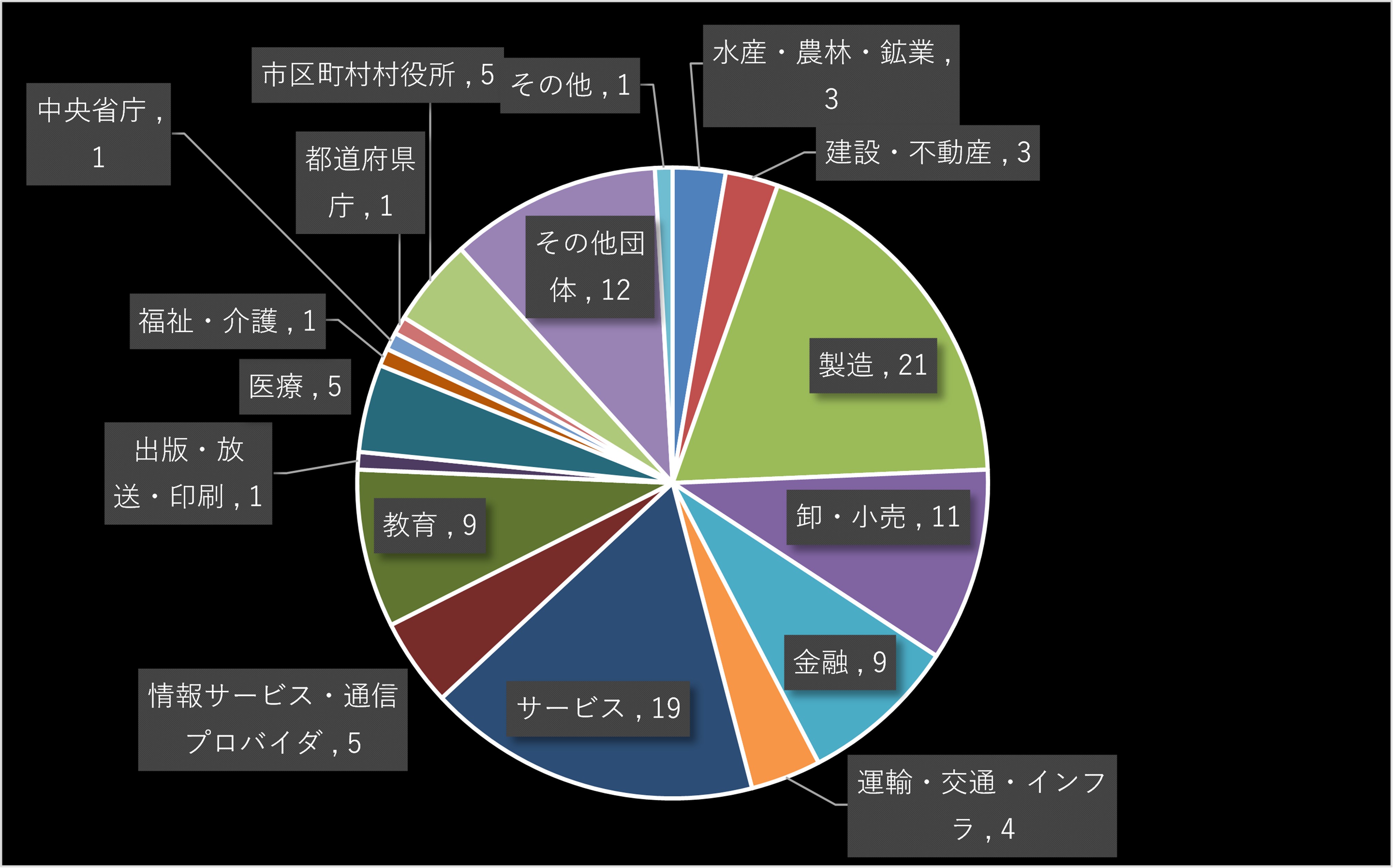

一般にサイバー攻撃者は、特定の業種や組織を狙うよりも、侵入できる隙を見つけた組織に侵入するという傾向が強いですが、2025年第1四半期に特筆すべきインシデントを振り返るために被害公表組織の業種を見てみましょう。

上記の通り、幅広い業種から被害が公表されていますが、多い順に見ていくと「製造」、「サービス」、「その他団体」という順番になります。それぞれの業種で目立ったセキュリティインシデントを挙げると、以下の通りです。

●製造:

‐ランサムウェア攻撃被害によるデータ改ざんやシステム停止被害

●サービス:

‐DDoS攻撃によるオンラインゲームの一時的な障害

‐アミューズメントサービス企業への不正アクセスによる情報漏洩、およびアミューズメント施設への入場制限など業務の一時縮小・停止

‐宿泊業における予約管理サイトへの不正アクセスおよび予約者へのスパムメール送信の踏み台被害(Booking.comやAirBNBなど宿泊施設管理者アカウントへの不正アクセス)

‐旅行情報サイトのWebサイト改ざん被害

●その他団体:

‐年末年始のDDoS攻撃によるWebサービスの提供障害(天気予報サイト)

‐Webサイト改ざんによる不正な書き込み被害(薬剤の情報サイト)

参考記事:

国内でも活発化するDDoS攻撃の事例を解説~攻撃者の目的や対策は?~

相変わらず続くランサムウェア攻撃被害の詳細は次章に譲りますが、特に2024年末~2025年初にかけて報告されたDDoS攻撃の被害は、ここで上げた業界以外にも、「運輸・交通」、「金融」、「情報サービス・通信プロバイダ」など様々な業界で公表が相次ぎました。

上記アミューズメントサービス企業の不正アクセスの事例のように、サイバー攻撃による事業の縮小・停止がもはや目新しい事象ではなくなってきています。セキュリティ対策強化対象の優先順位を決定するため、改めて自組織にとってのリスクを許容できない状況(どこまで事業縮小やシステム停止を一時的に許容するか)はどのような状況なのか、定期的な見直しと経営層との意思疎通が重要と言えるでしょう。そのためには、自組織の業界にとどまらず、業界を横断したサイバー攻撃の情報収集が必須となるでしょう。

また、製造業においては従業員数1,000名以下の組織がランサムウェア攻撃の被害を公表するケースが散見されました(21件の製造業におけるセキュリティインシデントのうち、8件が該当)。これは、ランサムウェア攻撃の被害状況に対する認知が高まったことにより、公表時に単なる「システム障害」ではなく、「ランサムウェア攻撃の被害を受けたこと」に言及する組織が増えたこともあると推察されます。

前述のとおり、サイバー攻撃者は特定の業種や組織を狙うより、侵入できる組織に侵入するという傾向が強いため、中小企業でもサイバー攻撃を受ける可能性はあり、結果的にサプライチェーン全体の停滞を招くことも珍しくなくなりました。

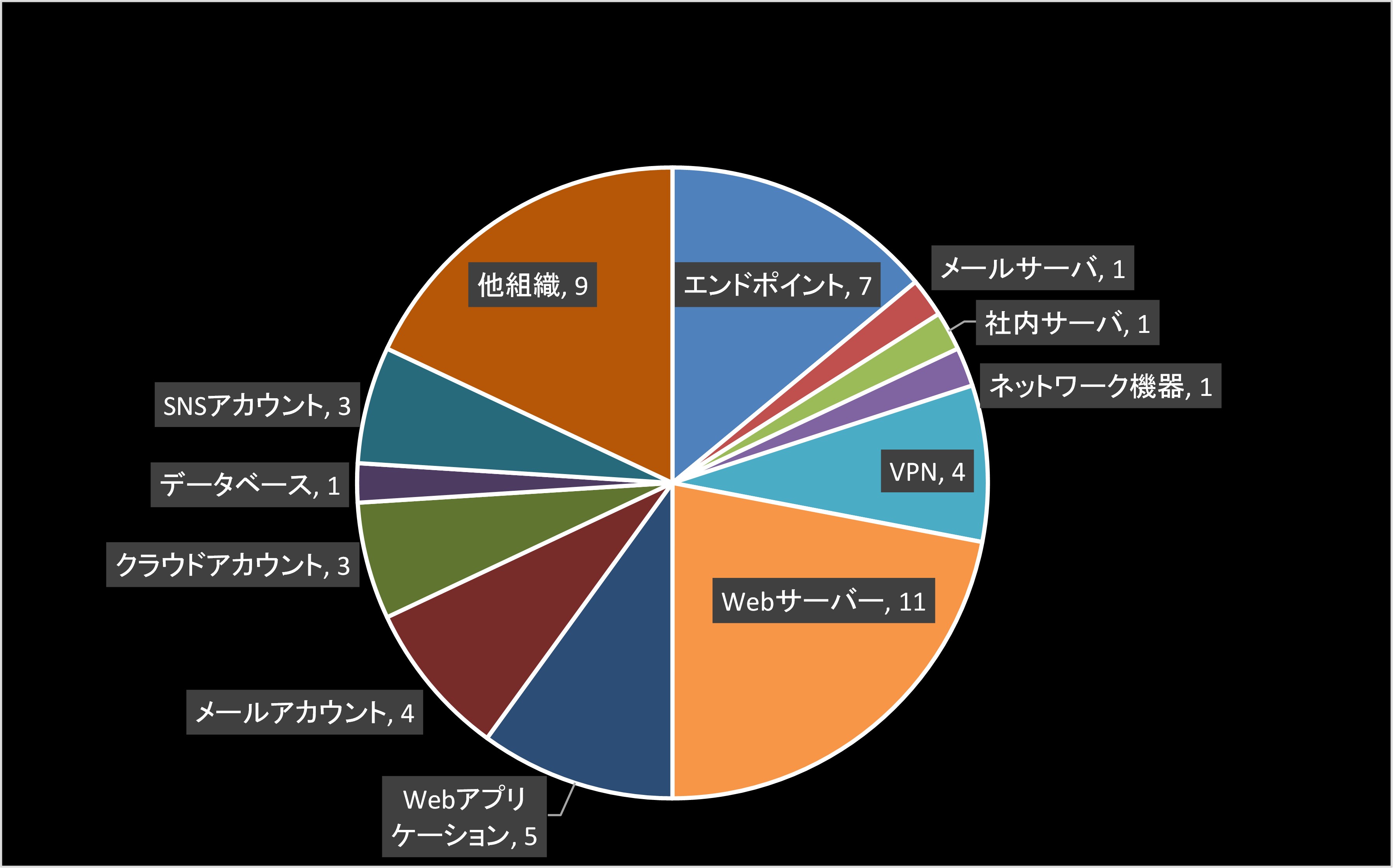

最も割合が多いのは、インターネット側に面しているWebサーバですが(それに準じたWebアプリケーションも加えると、約30%を占める)、次いで多いのが「他組織」経由での被害です。2024年は業務の委託先組織がランサムウェア攻撃などのサイバー攻撃を受け、委託元が委託していた個人情報が漏洩する事案が頻発しました(株式会社関通、東京損保鑑定株式会社へのサイバー攻撃の2次被害)。2025年に入っても、昨年のインシデントの影響を受けた委託元の被害公表が続いたほか、新たな他組織経由の情報漏洩が発覚した例を多く確認しました。

| 公表時期 | 間接被害(2次被害)を受けた組織名 | 直接被害を受けた他組織名 |

|---|---|---|

| 2025年1月 | 兵庫県たつの市 | キタイ設計株式会社 |

| 2025年2月 | 株式会社ファーマインド | 株式会社関通 |

| 2025年2月 | 共栄火災海上保険株式会社 | 東京損保鑑定株式会社 |

| 2025年2月 | 株式会社アイリッジ | 組織名非公開 |

| 2025年2月 | AIG損害保険株式会社 | 東京損保鑑定株式会社 |

| 2025年3月 | 学研健康保険組合 | 医療法人 DIC 宇都宮セントラルクリニック |

| 2025年3月 | 千葉県柏市 | 株式会社イシクラ |

| 2025年3月 | 株式会社ホテルニューアワジ神戸 | 組織名非公開 |

| 2025年3月 | 楽天カード株式会社 | はたけなか製麺株式会社 |

表:2025年1~3月に他組織経由で情報漏洩被害を受けた組織(公開情報をトレンドマイクロにて整理)

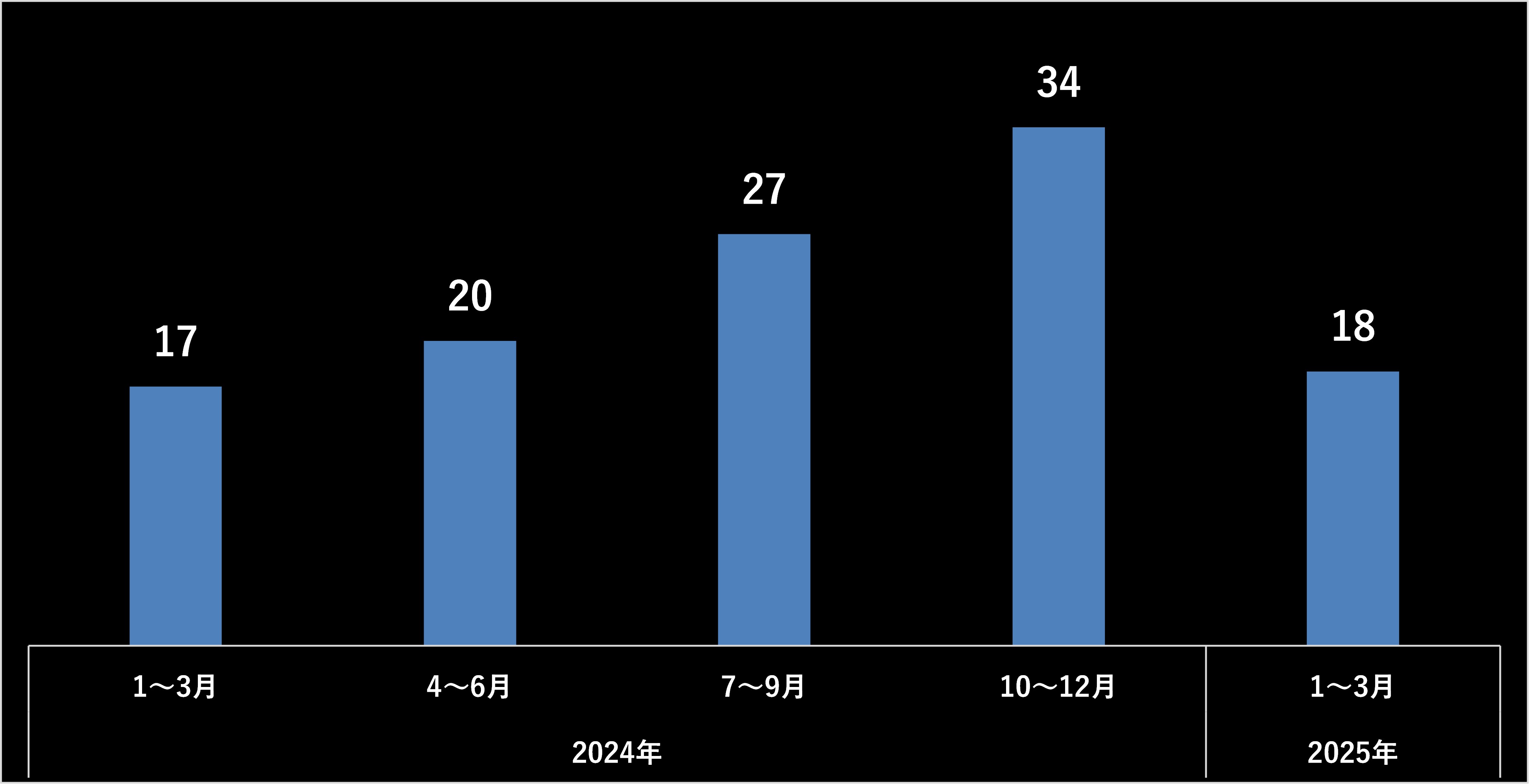

2025年1~3月のランサムウェア攻撃被害公表件数は、2024年同時期とほぼ同数の18件でした。直前の期(2024年10~12月)と比較すると半減していますが、2024年はその後増加した経緯あり、こちらも先ほどのセキュリティインシデント全体と同じく、今後の動向に注視が必要と言えるでしょう。

今期は、新たに小規模の医療機関から30万件以上の情報が漏洩した被害が公表されました。こうした情報には、契約上の義務や法令で、ある保管期間が定められているものもあります。容易に破棄できない以上、サイバー攻撃対策を含めた保管方法の見直しや強化を検討することが求められています。

| 公表時期 | 組織名 |

|---|---|

| 2025年1月 | 中沢乳業株式会社 |

| 2025年1月 | シンク・エンジニアリング株式会社 |

| 2025年1月 | 株式会社岩手朝日テレビ |

| 2025年1月 | 日本海建設電気株式会社 |

| 2025年1月 | 株式会社潤工社 |

| 2025年1月 | ミツイコーポレーション株式会社 |

| 2025年1月 | サカイ創建株式会社 |

| 2025年2月 | 光精工株式会社 |

| 2025年2月 | 興洋海運株式会社 |

| 2025年2月 | 株式会社近江屋 |

| 2025年2月 | 株式会社オートメ技研 |

| 2025年2月 | 医療法人 DIC 宇都宮セントラルクリニック |

| 2025年2月 | 株式会社ニチノー緑化 |

| 2025年2月 | イチカワ株式会社子会社 Ichikawa North America Corporation |

| 2025年2月 | 株式会社保険見直し本舗 |

| 2025年2月 | 株式会社オーエム製作所 |

| 2025年3月 | 株式会社リアルウッドマーケティング |

| 2025年3月 | 株式会社トキハインダストリー |

表:2025年1~3月にランサムウェア攻撃被害を公表した国内組織

その他特筆すべきセキュリティトピック

その他、2025年1~3月のセキュリティインシデントで押さえておきたいトピックとして、2024年末に警察庁や金融庁および内閣サイバーセキュリティセンター(NISC)が発表した、仮想通貨(暗号資産)取引所である株式会社DMM Bitcoinから約482億円の暗号資産の窃取された被害について進展がありました。従業員が標的となった企業向け暗号資産ウォレットソフトウェアの開発会社である、株式会社Gincoから発表がありました。本件の背景は、下記の参考記事をご覧ください。

参考記事:

・TraderTraitor(トレイダートレイター)とは?DMM Bitcoinから482億円を窃取したサイバー攻撃者

・仮想通貨(暗号資産)取引所を狙う攻撃を考察

参考情報:

「当社サービスへのサイバー攻撃に関するご報告」(株式会社Ginco。2025年1月28日)

その発表では、現在も捜査機関の捜査に協力中であり、開示できる内容に制限があるとしながらも、自社の開発者を狙ったソーシャルエンジニアリング手法について見解が述べられています。今後の調査の進展が待たれますが、このような形で、攻撃者やその手法の周知を行い、共通知を拡充することが、次なる被害抑止のためには重要です。こうした組織の被害の情報開示の姿勢は評価されるべきです。

今回の件に関しては、上記の「TraderTraitor」の記事でも紹介した通り、改めて開発者の採用プロセスやセキュリティ教育やトレーニングについて今回と同様のリスクに対応できているか、多くの組織で見直しをすべきであると言えます。

参考記事:

セキュリティ・クリアランスとは?なぜ日本で必要性が高まっているのか?

サイバー攻撃の被害を防ぐには、サイバー脅威の動向についての情報収集だけでなく、そうした脅威に対して自組織の環境でどこにどれだけのサイバーリスクが存在するのか把握し、優先順位をつけてリスク低減の対策を行う「リスクコントロール」が重要です。

当社および当メディアも、より多くの組織が効果的にサイバーリスクのコントロールができるよう、脅威研究・ソリューション開発、情報提供を行ってまいります。

参考記事:

CTEM(Continuous Threat Exposure Management)とは?