TSPY_TRICKBOT.TIOIBEAN

Trojan-Banker.Win32.Trickster.sg (Kaspersky) ; W32/TrickBot.AQ!tr (Fortinet)

Windows

マルウェアタイプ:

スパイウェア/情報窃取型

破壊活動の有無:

なし

暗号化:

はい

感染報告の有無 :

はい

概要

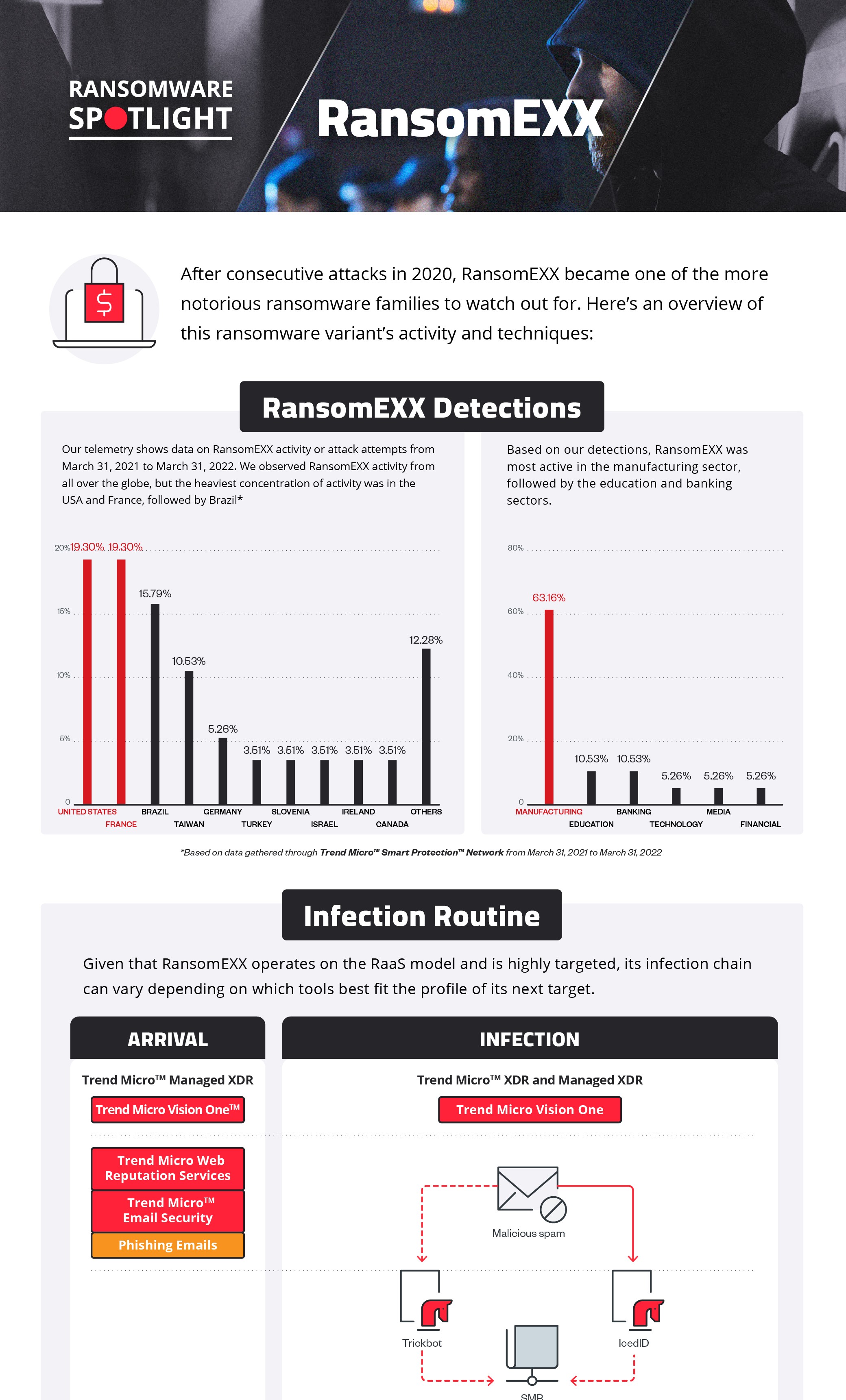

スパイウェアは、他のマルウェアもしくはグレイウェア、または不正リモートユーザによるスパムメールに添付され、コンピュータに侵入します。 スパイウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

スパイウェアは、感染コンピュータや感染ユーザから特定の情報を収集します。

スパイウェアは、特定のWebサイトにアクセスし、情報を送受信します。

詳細

侵入方法

スパイウェアは、他のマルウェアもしくはグレイウェア、または不正リモートユーザによるスパムメールに添付され、コンピュータに侵入します。

スパイウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

スパイウェアは、以下のファイルを作成します。

- %Application Data%\{AMNI/AIMT}\Modules\{pwgrab32/pwgrab64} -> Encrypted module that is used to steal internet login credentials such as Internet Explorer, Mozilla Firefox, Google Chrome, Microsoft Edge, Filezilla, WinSCP and Microsoft Outlook

- %Application Data%\{AMNI/AIMT}\Modules\{tabDll32/tabDll64} -> Encrypted module that is used for its lateral movement in the infected machine's network.

- %Application Data%\{AMNI/AIMT}\Modules\{sharedll32dll/sharedll64dll} -> Encrypted module that is used to propagate itself via SMB and LDAP queries. It is used together with {wormDll32/wormDll64}.

- %Application Data%\{AMNI/AIMT}\Modules\{wormDll32/wormDll64} -> Encrypted module that is used to propagate itself via SMB and LDAP queries. It is used together with {sharedll32dll/sharedll64dll}.

- %Application Data%\{AMNI/AIMT}\FAQ -> contains the Victim's Unique ID

- %Application Data%\{AMNI/AIMT}\info.dat -> Encrypted data

- %Application Data%\{AMNI/AIMT}\README.md -> Identifier for network connection

- %Application Data%\{AMNI/AIMT}\Modules\{importDll32/importDll64} -> Encrypted module that steals credentials from Internet Applications

- %Application Data%\{AMNI/AIMT}\Modules\{injectDll32/injectDll64} -> Encrypted module that monitors websites possibly used for banking applications

- %Application Data%\{AMNI/AIMT}\Modules\{mailsearcher32/mailsearcher64} -> Encrypted module that searches for email addresses in the infected machine

- %Application Data%\{AMNI/AIMT}\Modules\{networkDll32/networkDll64} -> Encrypted module that performs network scanning

- %Application Data%\{AMNI/AIMT}\Modules\{systeminfo32/systeminfo64} -> Encrypted module that gathers system information of the infected machine

- %Application Data%\{AMNI/AIMT}\Modules\{injectDll32/injectDll64}_configs\dinj -> Encrypted configuration that lists websites to be monitored

- %Application Data%\{AMNI/AIMT}\Modules\{injectDll32/injectDll64}_configs\sinj -> Encrypted configuration that lists websites that will be redirected to a specific phishing URL

- %Application Data%\{AMNI/AIMT}\Modules\{injectDll32/injectDll64}_configs\dpost -> Encrypted configuration that lists C&C servers that receives stolen data from monitored websites

- %Application Data%\{AMNI/AIMT}\Modules\{networkDll32/networkDll64}\dpost -> Encrypted configuration that lists C&C servers that will receive stolen network information

- %Application Data%\{AMNI/AIMT}\Modules\{mailsearcherDll32/mailsearcherDll64}_configs\mailconf ->Encrypted configuration that lists C&C servers that will receive stolen email addresses

(註:%Application Data%フォルダは、現在ログオンしているユーザのアプリケーションデータフォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>\Local Settings\Application Data" です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Roaming" です。)

スパイウェアは、感染したコンピュータ内に以下のように自身のコピーを作成します。

- %Application Data%\{AMNI/AIMT}\{malware file name}.exe

(註:%Application Data%フォルダは、現在ログオンしているユーザのアプリケーションデータフォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>\Local Settings\Application Data" です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Roaming" です。)

スパイウェアは、以下のプロセスを追加します。

- cmd /c sc stop WinDefend

- cmd /c sc delete WinDefend

- cmd /c powershell Set-MpPreference -DisableRealTimeMonitoring $true

スパイウェアは、以下のフォルダを作成します。

- %Application Data%\{AMNI/AIMT}\Modules\{pwgrab32/pwgrab64}_configs

- %Application Data%\{AMNI/AIMT}\Modules\{tabDll32/tabDll64}_configs

- %Application Data%\{AMNI/AIMT}

- %Application Data%\{AMNI/AIMT}\Modules\

- %Application Data%\{AMNI/AIMT}\Modules\{mailsearcher32/mailsearcher64}_configs

- %Application Data%\{AMNI/AIMT}\Modules\{networkDll32/networkDll64}_configs

- %Application Data%\{AMNI/AIMT}\Modules\{injectDll32/injectDll64}_configs

(註:%Application Data%フォルダは、現在ログオンしているユーザのアプリケーションデータフォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>\Local Settings\Application Data" です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Roaming" です。)

他のシステム変更

スパイウェアは、以下のレジストリ値を変更します。

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\

Microsoft\Windows Defender

DisableAntiSpyware = 1

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft Windows Defender Security Center\

Notifications

DisableNotifications = 1

アドウェア活動

スパイウェアは、以下のサービスを追加し、実行します。

- Service Name: SystemTypeSvc

- Service Display Name: TechnicalSvc

- Image Path: %SystemRoot%\system32\stsvc.exe or %SystemDrive%\stsvc.exe

情報漏えい

スパイウェアは、以下の情報を収集します。

- OS information (Architecture, Caption, CSDVersion)

- CPU Information (Name)

- Memory Information

- User Accounts

- Installed Programs

- Installed Services

- IP Configuration

- Network Information (Configuration, Users, Domain Settings)

- Email addresses

- Internet Credentials:

- Usernames and Passwords

- Internet Cookies

- Browsing History

- Internet Application Settings(Google Chrome, Mozilla Firefox, Internet Explorer)

- Credentials in the following Applications:

- Microsoft Outlook

- Filezilla

- WinSCP

その他

スパイウェアは、以下のWebサイトにアクセスして感染コンピュータのIPアドレスを収集します。

- whatsmyip.com

- icanhazip.com

スパイウェアは、以下のWebサイトにアクセスし、情報を送受信します。

- {BLOCKED}.{BLOCKED}.167.242:443

- {BLOCKED}.{BLOCKED}.101.25:443

- {BLOCKED}.{BLOCKED}.243.125:449

- {BLOCKED}.{BLOCKED}.105.252:443

- {BLOCKED}.{BLOCKED}.64.148:449

- {BLOCKED}.{BLOCKED}.249.230:443

- {BLOCKED}.{BLOCKED}.199.46:443

- {BLOCKED}.{BLOCKED}.40.119:449

- {BLOCKED}.{BLOCKED}.157.163:443

- {BLOCKED}.{BLOCKED}.218.139:443

- {BLOCKED}.{BLOCKED}.91.118:449

- {BLOCKED}.{BLOCKED}.162.86:443

- {BLOCKED}.{BLOCKED}.173.10:443

- {BLOCKED}.{BLOCKED}.188.224:449

- {BLOCKED}.{BLOCKED}.53.126:449

- {BLOCKED}.{BLOCKED}.171.234:449

- {BLOCKED}.{BLOCKED}.20.66:449

- {BLOCKED}.{BLOCKED}.140.89:443

- {BLOCKED}.{BLOCKED}.41.188:443

- {BLOCKED}.{BLOCKED}.182.112:449

- {BLOCKED}.{BLOCKED}.251.150:449

- {BLOCKED}.{BLOCKED}.94.107:443

- {BLOCKED}.{BLOCKED}.3.170:443

- {BLOCKED}.{BLOCKED}.50.85:443

- {BLOCKED}.{BLOCKED}.20.113:443

- {BLOCKED}.{BLOCKED}.74.84:449

- {BLOCKED}.{BLOCKED}.168.50:443

- {BLOCKED}.{BLOCKED}.86.52:449

- {BLOCKED}.{BLOCKED}.233.167:443

- {BLOCKED}.{BLOCKED}.105.252:443

- {BLOCKED}.{BLOCKED}.86.52:449

- {BLOCKED}x5kg7bl.onion:448

- {BLOCKED}.{BLOCKED}.63.233:447

- {BLOCKED}.{BLOCKED}.39.10:447

- {BLOCKED}.{BLOCKED}.39.252:447

- {BLOCKED},{BLOCKED}.249.187:447

- {BLOCKED}.{BLOCKED}.204.9:447

- {BLOCKED}.{BLOCKED}.198.167:447

- {BLOCKED}.{BLOCKED}.178.63:447

- {BLOCKED}.{BLOCKED}.105.68:447

- {BLOCKED}.{BLOCKED}.65.32:447

- {BLOCKED}.{BLOCKED}.155.117:447

- {BLOCKED}.{BLOCKED}.140.89:443

- {BLOCKED}.{BLOCKED}.229.158:449

- {BLOCKED}.{BLOCKED}.41.188:443

- {BLOCKED}.{BLOCKED}.182.112:449

- {BLOCKED}.{BLOCKED}.24.240:449

- {BLOCKED}.{BLOCKED}.94.107:443

- {BLOCKED}.{BLOCKED}.3.170:443

- {BLOCKED}.{BLOCKED}.50.85:443

- {BLOCKED}.{BLOCKED}.20.113:443

- {BLOCKED}.{BLOCKED}.74.84:449

- {BLOCKED}.{BLOCKED}.168.50:443

- {BLOCKED}.{BLOCKED}.83.22:443

スパイウェアは、以下を実行します。

- It monitors the following banking-related websites/URLs in order to steal credentials/information:

- https://*.netteller.com/favicon.ico?*

- *netteller.com/login2008/Authentication*

- *favicon.ico=2dd2038048c763fc5f9174ae466cdb9c*

- *.com/SPF/Login/Auth.aspx*

- *.com/SPF/Login/favicon.ico?*

- *favicon.ico=f7caf50483938302d86aa228d161e435*

- */Authentication/Login*

- */Accounts/AccountOverview.asp*

- *favicon.ico=250717644273414e5c73a3c8997564da*

- *.onlinebank.com/*/AOP/*.aspx*

- *.onlinebank.com/*/AOP/favicon.ico?*

- *partnersfcu.org/OnlineBanking/*aspx*

- *partnersfcu.org/OnlineBanking/AOP/favicon.ico?*

- *favicon.ico=ff358d7f67bc0f7e81b014655e34d0a5*

- *.com/pub/html/login.html*

- *.com/pub/html/favicon.ico*

- *favicon.ico=843729ac35951a040681c469b4a89c0b*

- */EBC_EBC1961/*

- *favicon.ico=8735fa9cc59a7353f49756e81c2b3908*

- *.com/fi*/bb/*

- *.com/fi*/pb/*

- *.com/fi*/retail/*

- *.com/fnfg/retail/*

- *.com/fi*/bb/favicon.ico?*

- *.com/fi*/pb/favicon.ico?*

- *.com/fi*/retail/favicon.ico?*

- *.com/fnfg/retail/favicon.ico?*

- *favicon.ico=be7cd95e4b5e89eb1f1d895abab1ee71*

- */bbw/cmserver/welcome*

- *favicon.ico=99f2a20d3dd8a354fbc8ed3a239f199f*

- *pib*.secure-banking.com/*

- *favicon.ico=f7205f82fdf9559db38d202eb9459348*

- *.blilk.com/Core/Authentication/MFA*

- *favicon.ico=a857aaab644de080328d45292893e479*

- *secure.fundsxpress.com/piles/fxweb.pile/*

- https://*secure.fundsxpress.com/*/fx?*

- https://*secure.fundsxpress.com/*/favicon.ico?*

- https://*secure.fundsxpress.com/start/*

- https://*secure.fundsxpress.com/favicon.ico?

- *favicon.ico=a6009ccf2264af7978f45f2a332eb392*

- */onlineserv/CM*

- *favicon.ico=5326bab1f1f827912468392860f6eb14*

- *cey-ebanking.com/CLKCCM/*

- *favicon.ico=70e9ac7e38a9df5092783b632c859cc7*

- *engine/login/businesslogin*

- *favicon.ico=01390a8c1c3cfb9918d799ad2a73dd84*

- */business/j_security_check*

- */business/login/Login.jsp*

- */business/cts_security_precheck*

- https://secure.*/LookAndFeel/Common/images/common/share.png?favicon.ico*

- *favicon.ico=74536be4f9c2db6ca8c01a8054e1338a*

- *corporatebankingweb/core/*

- *favicon.ico=d73a726d92acc898bbbb175d3ab3337e*

- *.ebanking-services.com/*.asp*

- *.ebanking-services.com/*/*favicon.ico*

- *favicon.ico=ce2bb103af1a10241de273caa885dbdd*

- *secure.myvirtualbranch.com*

- *favicon.ico=c8d027c1b29ac0def84ddfac56e682c8*

- */wcmfd/wcmpw/CustomerLogin*

- */wcmfd/wcmpw/favicon.ico*

- *favicon.ico=9d0cf5e88c1fbcc637b90b76128d6bb9*

- */rcrd/1529299416322016*

- https://olb.bbvacompass.com/secure-auth/login*

- https://olb.bbvacompass.com/secure/accountsummary*

- https://olb.bbvacompass.com/secure-il/api/auth/public/signon*

- https://www.bbvacompass.com/

- */rcrd/1538497062765600*

- https://*runpayroll.adp.com/*

- */rcrd/1527170714082509*

- https://*banking.sparda.de/wps/loggedout.jsp

- https://*banking.sparda-*

- https://*banking.sparda.de*

- */rcrd/1535730754439313*

- *authmaint.td.com*index.html*

- *authentication.td.com*

- *easyweb.td.com*

- */rcrd/1529423905024754*

- https*wellsfargo.com*

- */rcrd/1528137865954561*

- https://bank.bbt.com/mfapp/web/myfi/home*

- https://bank.bbt.com/auth/kba_reg_update.tb*

- https://bank.bbt.com/mfapp/web/myfi/profile*

- https://bank.bbt.com/auth/pwd.tb*

- https://bank.bbt.com/auth/kba_reg_update.tb?action=ZmV0Y2g=

- */rcrd/1530558791571849*

- https://online.citi.com/US/JSO/signoff/*

- https://online.citi.com/US/login*

- https://online.citi.com/US/CBOL/ain/car*

- https://online.citi.com/US/NCMF/csq/flow.action*

- https://online.citi.com/US/JRS/contactinfo/initialiseContactInfo*

- https://accountonline.citi.com/cards/svc/Login*

- https://online.citi.com/US/banking/citi*

- https://online.citi.com/US/JSO/loginpage/retarget*

- https://online.citi.com/US/ag/ContactInfo*

- https://online.citi.com/US/JSO/signon/uname/*

- https://online.citi.com/US/ag/mrc/*

- https://online.citi.com/US/NCMF/csq/ResetQuestions.do*

- https://online.citi.com/US/NCAO/cli/flow*

- https://online.citi.com/US/NCAO/cli/flow*

- https://www.citi.com/credit-cards/*

- https://online.citi.com/US/JPS/portal/*

- https://online.citi.com/US/JRS/login*

- https://online.citi.com/US/JRS/portal/*

- https://online.citi.com/US/JSO/signon/ProcessUsernameSignon.do

- https://online.citi.com/US/JRS/pands/*

- */rcrd/1527171026496719*

- https://*kunde.comdirect.de*

- https://*comdirect.de/lp/wt/login*

- */rcrd/1539874619588916*

- https://global.americanexpress.com/myca/logon/emea/action

- */rcrd/1527164097084304*

- https://www.cibc.com/??/small-business*

- https://www.cibc.com/??/personal-banking*

- https://www.cibconline.cibc.com/ebm-resources/public/banking/cibc/client/web/*

- https://www.cibconline.cibc.com/olbtxn/*

- https://*cibc.com/*

- */rcrd/1527164294934631*

- https://*commerzbank.de*

- */rcrd/1527164275923785*

- *bvi.bnc.ca*

- */rcrd/1533809766692683*

- https://www.onlinebanking.pnc.com/alservlet/MyAccountsServlet

- https://www.onlinebanking.pnc.com/alservlet/ValidateUserIdPasswordServlet

- https://www.onlinebanking.pnc.com/alservlet/PNCOnlineBankingServlet

- https://www.onlinebanking.pnc.com/alservlet/ModifySecurityQuestionsServlet*

- https://www.onlinebanking.pnc.com/alservlet/ModifySecurityQuestionsConfirmationServlet

- */rcrd/1536081411070630*

- https://www.capitalone.com/

- https://verified.capitalone.com/sic-ui/*

- */rcrd/1527162575196753*

- https://*ebanking.bawagpsk.com/InternetBanking*

- */rcrd/1527164985687384*

- https://www*.scotiaonline.scotiabank.com/online/*

- */rcrd/1527162060949058*

- http*://*acc*desjardins.com*

- https://accweb.mouv.desjardins.com/identifiantunique/identification*

- https://accesd.mouv.desjardins.com/sommaire-perso/sommaire/detention*

- https://accweb.mouv.desjardins.com/identifiantunique/securite*

- https://accweb.mouv.desjardins.com/identifiantunique/authentification*

- */rcrd/1536176590679564*

- https://onlinebanking.mtb.com/Login/MTBSignOn

- https://onlinebanking.mtb.com/

- https://onlinebanking.mtb.com/Accounts/AccountSummary

- https://onlinebanking.mtb.com/CustomerService/MyProfile

- https://onlinebanking.mtb.com/CustomerService/MyProfileEdit

- */rcrd/1534870214732286*

- https://online.lloydsbank.co.uk/personal/primarylogin

- https://secure.lloydsbank.co.uk/personal/a/logon/entermemorableinformation.jsp*

- */rcrd/1538078076441901*

- https://secure.halifax-online.co.uk/personal/a/logon/entermemorableinformation.jsp*

- https://www.halifax-online.co.uk/personal/primarylogin

- */rcrd/1527162620975004*

- https://*targobank.de*

- */rcrd/1527162502077171*

- https://*raiffeisen*.at/group/club*

- https://*raiffeisen*.at/logincenter*

- https://*raiffeisen*.at/group/private*

- */rcrd/1536679059633197*

- https://*.suntrust.com*

- https://onlinebanking.suntrust.com/UI/ajax/clientservice/changeSecurityQA

- */rcrd/1531737415491610*

- https://onlinebanking.tdbank.com/

- https://onlinebanking.tdbank.com/ngp_api/v1/security/user/session

- *123tdbank.com123*

- */rcrd/1527163537124692*

- */getq/1527163537124692/qZaiUryN1C*

- https://www.amazon.co.uk/*

- https://www.amazon.co.uk/ap/signin

- https://www.amazon.co.uk/gp/yourstore/home*

- */rcrd/1530801754727167*

- https://*lms.schwab.com/Login/*

- https://*client.schwab.com/*

- */rcrd/1527612058812310*

- https://www.bankofamerica.com/homepage/overview*

- https://secure.bankofamerica.com/transfers/*

- https://www.bankofamerica.com/smallbusiness/

- https://www.bankofamerica.com/smallbusiness/?*

- https://secure.bankofamerica.com/myaccounts/brain/redirect.go?source*

- https://secure.bankofamerica.com/myaccounts/details/deposit/information-services.go*

- https://secure.bankofamerica.com/myaccounts/brain/redirect.go?target=acc*

- https://www.bankofamerica.com/onlinebanking/online-banking.go

- https://secure.bankofamerica.com/mycommunications/statements/statement.go*

- https://secure.bankofamerica.com/myaccounts/details/deposit/account-details.go*

- https://secure.bankofamerica.com/customer/manageContacts*

- https://secure.bankofamerica.com/login/edit/sm/redirectSecurityCenter.go*

- https://secure.bankofamerica.com/login/sign-in/incoming/sitekeyWidgetScript.go*

- https://www.bankofamerica.com/?*

- https://www.bankofamerica.com/homepage/smallbusiness*

- https://www.bankofamerica.com/smallbusiness/online-banking.go

- https://www.bankofamerica.com/index.jsp*

- https://secure.bankofamerica.com/login/sitekey/skmaint.go*

- https://www.bankofamerica.com/sitemap/hub/signin.go

- https://www.bankofamerica.com/

- https://secure.bankofamerica.com/myaccounts/details/deposit/account-balance-history.go*

- https://secure.bankofamerica.com/login/sign-in/signOnV2Screen*

- https://secure.bankofamerica.com/myaccounts/signin/signIn.go?*

- https://secure.bankofamerica.com/login/sign-in/signOnScreen*

- https://www.bankofamerica.com/Control.do*

- https://secure.bankofamerica.com/login/languageToggle.go

- https://allmyaccounts.bankofamerica.com/apps/*

- https://finapp.allmyaccounts.bankofamerica.com/finapp/*

- https://secure.bankofamerica.com/myaccounts/details/card*

- */rcrd/1527171438710910*

- https://*banking.berliner-bank.de/trxm*

- */rcrd/1538496844367198*

- https://myapps.paychex.com/*_remote/*

- */rcrd/1538579395193257*

- https://*.my.commbank.com.au/netbank/PaymentHub/*

- https://*.my.commbank.com.au/netbank/Logon/Logon.aspx*

- */rcrd/1537463849851121*

- https://www.binance.com/userCenter/balances.html

- https://www.binance.com/login.html

- https://www.binance.com/userCenter/myAccount.html

- */rcrd/1527164640571442*

- https://*.de/*/entry*

- https://*.de/banking-*/portal?*

- https://*.de/privatkunden/*

- https://*.de/portal/portal*

- https://*.de/banking-*/portal;*

- */rcrd/1527173297891530*

- https://*online.bankaustria.at/wps/*

- https://*geb.bankaustria.at/ga-gif-war/*

- https://*resize/resize_helper.html*

- */rcrd/1527164139852253*

- https://*meine.norisbank.de/trxm/noris*

- */rcrd/1528138508409624*

- https://*.usbank.com/Auth/Login/LoginWidget

- https://onlinebanking.usbank.com/*/SCIDShieldQA/IDShieldQA

- https://onlinebanking.usbank.com/*/CustomerDashboard/Index*

- https://onlinebanking.usbank.com/*/IDShieldQAConfirm

- https://onlinebanking.usbank.com/*/MyProfileDashboard/MyProfileDashboardIndex*

- https://*.usbank.com/access/oblix/apps/webgate/bin/webgate.dll*

- https://onlinebanking.usbank.com/*/IDShieldQAReview

- https://onlinebanking.usbank.com/API/Auth/v1/IDShield/UpdateUserQuestions*

- https://onlinebanking.usbank.com/*/MyProfile/AuthenticationPreferencesView*

- */rcrd/1527171294563071*

- https://*meine.deutsche-bank.de/trxm/db*

- */rcrd/1532632040841589*

- https://*.key.com/ibxolb/olb/index.html

- https://www.key.com/123123

- https://ibx.key.com/mbl/api/auth/v1/users/securityquestions

- https://ibx.key.com/mbl/api/unauth/v1/users/login/password

- */rcrd/1527164442360306*

- https://*ptlweb/WebPortal*

- */rcrd/1527161983056830*

- https://*tangerine.ca/app/*

- */rcrd/1535723065134935*

- https://signon.navyfederal.org/siteminderagent/forms/nfcu.fcc

- */rcrd/1527165088325262*

- https://*.de/en/home*

- https://*.de/de/home*

- https://*.de*abmelden*

- */rcrd/1527162953804588*

- https://*royalbank.com/*

- https://www*.royalbank.com/cgi-bin/rbaccess/*

- https://www*.royalbank.com/wps/myportal/OLB/*

- */rcrd/1527162392678761*

- https://www*.bmo.com/onlinebanking/*

- */rcrd/1527784817476992*

- https://espanol.chase.com/sdchaseonline/secure/CustomerCenter*

- https://chaseonline.chase.com/Logon.aspx*

- https://chaseonline.chase.com/secure/CustomerCenter*

- https://espanol.chase.com/sdchaseonline/Logon*

- https://chaseonline.chase.com/MyAccount*

- https://m.chase.com/*

- https://www.chase.com/espanol

- https://espanol.chase.com/sdchaseonline/MyAccounts*

- https://www.chase.com/

- https://espanol.chase.com/sdchaseonline/Logon*

- https://espanol.chase.com/sdchaseonline/secure/CustomerCenter*

- https://espanol.chase.com/sdchaseonline/secure/Profile/*

- https://chaseonline.chase.com/secure/Profile/*

- https://espanol.chase.com/sdchaseonline/MyAccounts*

- https://espanol.chase.com/sdchaseonline/secure/Profile/*

- https://secure*.chase.com/web/auth*

- */rcrd/1527163053741552*

- https://*.sparkasse.at/sPortal/sportal*

- https://*.sparkasse.at/*.js

- https://*login.sparkasse.at/sts/oauth*

- It monitors the following banking-related websites/URLs and redirects the infected user to a spoofed phishing website:

- https://www.rbsidigital.com*

- https://www.bankline.rbs.com*

- https://lloydslink.online.lloydsbank.com*

- https://www.bankline.ulsterbank.ie*

- https://www.business.hsbc.co.uk*

- https://banking.bankofscotland.co.uk*

- https://www.bankline.natwest.com*

- https://online-business.bankofscotland.co.uk*

- https://ebanking2.danskebank.co.uk*

- https://northrimbankonline.btbanking.com*

- https://home2.ybonline.co.uk*

- https://corporate.metrobankonline.co.uk*

- https://www.natwestibanking.com*

- https://banking.cumberland.co.uk*

- https://alolb1.arbuthnotlatham.co.uk*

- https://online.hoaresbank.co.uk*

- https://butterfieldonline.co.uk*

- https://ibusinessbanking.aib.ie*

- https://www.internationalpayments.co.uk*

- https://www.asbolb.com*

- https://personal.co-operativebank.co.uk*

- https://cbfm.saas.cashfac.com*

- https://onlinebanking.bankleumi.co.uk*

- https://www.caterallenonline.co.uk*

- https://onlinebusiness.lloydsbank.co.uk*

- https://ibank.zenith-bank.co.uk*

- https://ibank.gtbankuk.com*

- https://online.bankofcyprus.co.uk*

- https://banking.ireland-bank.com*

- https://bankofirelandlifeonline.ie*

- https://www.kbinternetbanking.com:8443*

- https://ibank.reliancebankltd.com*

- https://online.duncanlawrie.com*

- https://bureau.bottomline.co.uk*

- https://ibb.firsttrustbank1.co.uk*

- https://netbanking.ubluk.com*

- https://my.sjpbank.co.uk*

- https://ebaer.juliusbaer.com*

- https://ebanking-ch2.ubs.com*

- https://ebank.turkishbank.co.uk*

- https://banking.triodos.co.uk*

- https://nebasilicon.fdecs.com*

- https://infinity.icicibank.co.uk*

- https://ibank.theaccessbankukltd.co.uk*

- https://www.standardlife.co.uk*

- https://www.youinvest.co.uk*

- https://banking.lloydsbank.com*

- https://secure.tddirectinvesting.co.uk*

- https://www.deutschebank-dbdirect.com*

- https://jpmcsso-uk.jpmorgan.com*

- https://secure.aldermorebusinesssavings.co.uk*

- https://www.unity-online.co.uk*

- https://www.barclayswealth.com*

- https://uksecure.barclayswealth.com*

- https://onlinebanking.coutts.com*

- https://www.gerrard.com*

- https://uk.hkbea-cyberbanking.com*

- https://uk.hkbea-cyberbanking.com*

- https://onlinebanking.nationwide.co.uk*

- https://www.bankline.ulsterbank.co.uk*

- https://www.bankline.ulsterbank.co.uk*

- https://cbonline.bankofscotland.co.uk*

- https://www.ulsterbankanytimebanking.co.uk*

- https://cbonline.lloydsbank.com*

- https://ulsterbank.co.uk*

- https://www.iombankibanking.com*

- https://www.rbsiibanking.com*

- https://www.natwestibanking.com*

- https://wealthclient.closebrothers.com*

- https://www.coventrybuildingsociety.co.uk*

- https://interface.htb.co.uk*

- https://ib.lloydsbank.com*

- https://secure.funds.lloydsbank.com*

- https://www.tescobank.com*

- https://online.tsb.co.uk*

- https://www1.hsbcprivatebank.com*

- https://bankonline.sboff.com*

- https://banking.smile.co.uk*

- https://online.alrayanbank.co.uk*

- https://mybbsaccounts.bucksbs.co.uk*

- https://online.ccbank.co.uk*

- https://u-2-view.chorleybs.co.uk*

- https://paragonbank.com*

- https://client.nedsecure-int.com*

- https://introducer.nedsecure-int.com*

- https://www.rathbonesonline.com*

- https://internetbanking.securetrustbank.com*

- https://login.blockchain.com*

- https://myaccounts.newbury.co.uk*

- https://online.paragonbank.co.uk*

- https://www.onlinebanking.iombank.com*

- https://www2.firstdirect.com*

- https://business.co-operativebank.co.uk*

- https://online.adambank.com*

- https://www.rbsiibanking.com*

- https://business2.danskebank.co.uk*

- https://home1.cybusinessonline.co.uk*

- https://online.coutts.com*

- https://fdonline.co-operativebank.co.uk*

- https://cardonebanking.com*

- https://online.ybs.co.uk*

- https://cardonebanking.com*

- https://clients.tilneybestinvest.co.uk*

- https://bankinguk.secure.investec.com*

- https://online-business.tsb.co.uk*

- https://www.barclayswealth.com*

- https://www.nwolb.com*

- https://www.commercial.hsbc.com.hk*

- https://www.gs.reyrey.com*

- https://www1.rbcbankusa.com*

- https://business.santander.co.uk*

- https://retail.santander.co.uk*

- https://corporate.santander.co.uk*

- https://www.365online.com*

- https://www.open24.ie*

- https://online.ebs.ie*

- https://www.halifax-online.co.uk*

- https://secure.membersaccounts.com*

- https://apps.virginmoney.com*

- https://online.citi.eu*

- https://meine.deutsche-bank.de*

- https://online.hl.co.uk*

- https://my.statestreet.com*

- https://jpmcsso.jpmorgan.com*

- https://online.lloydsbank.co.uk*

- https://online.bulbank.bg*

- https://particuliers.societegenerale.fr*

- https://www.mymerrill.com*

- https://www.paymentnet.jpmorgan.com*

- https://sponsor.voya.com*

- https://www.secure.bnpparibas.net*

- https://my.hsbcprivatebank.com*

- https://online.bankofscotland.co.uk*

- https://mijn.ing.nl*

- https://access.usbank.com*

- https://www6.rbc.com*

- https://businessbanking.tdcommercialbanking.com*

- https://www22.bmo.com*

- https://uas1.cams.scotiabank.com*

- https://www1.scotiaconnect.scotiabank.com*

- https://accesd.affaires.desjardins.com*

- https://accesd.affaires.desjardins.com*

- https://www21.bmo.com*

- https://www23.bmo.com*

- https://cmo.cibc.com*

- https://blockchain.info*

- https://bittrex.com*

- https://poloniex.com*

- https://www.coinbase.com*

- https://www.coinbase.com*

- https://www.binance.com*

- https://www.bitfinex.com*

- https://www.bitstamp.net*

- https://www.huobi.pro*

- https://www.huobipro.com*

- https://www.bithumb.com*

- https://auth.hitbtc.com*

- https://zaif.jp*

- https://www.iombankibanking.com*

- https://live.barcap.com*

- https://www.bankline.ulsterbank.ie*

- https://personal.metrobankonline.co.uk*

- https://login.secure.investec.com*

- https://www.onlinebanking.natwestoffshore.com*

- https://www.hsbc.co.uk*

- https://cashmanagement.barclays.net*

- https://www.rbsdigital.com*

- https://www.ulsterbankanytimebanking.ie*

- https://aibinternetbanking.aib.ie*

- https://www.gemyaccounts.com*

- https://my.statestreet.com*

- https://www.bitmex.com*

- https://www.bitflyer.jp*

- https://bank.barclays.co.uk*

- https://esavings.shawbrook.co.uk*

- https://banking.triodos.co.uk*

- https://wholesale.flagstar.com*

- https://commercial.metrobankonline.co.uk*

- https://ibscassbank.btbanking.com*

- https://myinvestorsbank.btbanking.com*

- https://intellix.capitalonebank.com*

- https://www.bankunitedbusinessonlinebanking.com*

- https://securentrycorp.amegybank.com*

- https://securentrycorp.calbanktrust.com*

- https://securentrycorp.zionsbank.com*

- https://www.gecapitalbank.com*

- https://wellsoffice.wellsfargo.com*

- https://access.jpmorgan.com*

- https://gateway.citizenscommercialbanking.com*

- https://ktt.key.com*

- https://www.treasury.pncbank.com*

- https://cityntl.webcashmgmt.com*

- https://www.fultonbank.com*

- https://cm.netteller.com*

- https://businesscenter.mysynchrony.com*

- https://webcmpr.bancopopular.com*

- https://www.svbconnect.com*

- https://santander.hpdsc.com*

- https://auth.globalpay.westernunion.com*

- https://globalpay.westernunion.com*

- https://commerceconnections.commercebank.com*

- https://pfo.us.hsbc.com*

- https://cashmanager.mizuhoe-treasurer.com*

- https://business-eb.ibanking-services.com*

- https://tdetreasury.tdbank.com*

- https://express.53.com*

- https://ht.businessonlinepayroll.com*

- https://onlinebusinessplus.vancity.com*

- https://admin.epymtservice.com*

- https://clientpoint.fisglobal.com*

- https://www.bhiusa.com*

- https://workbench.bnymellon.com*

- https://www.cambridgefxonline.com*

- https://fxpayments.americanexpress.com*

- https://www.cashanalyzer.com*

- https://business.firstcitizens.com*

- https://businessonline.huntington.com*

- https://clientlogin.ibb.ubs.com*

- https://connect-ch2.ubs.com*

- https://www.tranzact.org*

- https://www.chase.com*

- https://www.vancity.com*

- https://transactgateway.svb.com*

- https://secure.alpha.gr*

- https://commercial.metrobankonline.co.uk*

- https://www.bancorpsouthinview.web-cashplus.com*

- https://fx.regions.com*

- https://businessonline.mutualofomahabank.com*

- https://www.bostonprivatebank.com*

- https://connect.bnymellon.com*

- https://www.bostonprivate.com*

- https://www.macquarieresearch.com*

- https://www.winbank.gr*

- https://e-access.compassbank.com*

- https://treasuryconnect.mercantilcb.com*

- https://www.winbank.gr*

- https://securentrycorp.nsbank.com*

- https://www.frostcashmanager.com*

- https://an.rbcnetbank.com*

- https://personal.mercantilcbonline.com*

- https://www.stockplanconnect.com*

- https://www.bancorpsouthonline.com*

- https://jpmpb001.jpmorgan.com*

- https://www.ml.com*

- https://cashproonline.bankofamerica.com*

- https://www22.bmo.com*

- https://www.santanderbank.com*

- https://cib.bankofthewest.com*

- https://businessaccess.citibank.citigroup.com*

- https://bank1440online.btbanking.com*

- https://www8.comerica.com*

- https://www.us.hsbcprivatebank.com*

- https://cbforex.citizensbank.com*

- https://www.efirstbank.com*

- https://jpmcsso.jpmorgan.com*

- https://www.fcsolb.com*

- https://www2.secure.hsbcnet.com*

- https://jpmorgan.chase.com*

- https://eastwest.bankonline.com*

- https://fidelitytopeka.btbanking.com*

- https://businessonline.tdbank.com*

- https://blcweb.banquelaurentienne.ca*

- https://www.goldman.com*

- https://tdwealth.netxinvestor.com*

- https://singlepoint.usbank.com*

- https://mdcommercial.jpmorgan.com*

- https://www.expat.hsbc.com*

- https://onepass.regions.com*

- https://onepass.regions.com*

- https://cbforex.citizenscommercialbanking.com*

- https://business2.danskebank.ie*

- https://www.bbvanetcash.com*

- https://secure.cafbank.org*

- Disables/Terminates the following Services/Processes:

- Msmpeng.exe

- MSASCuil.exe

- MSASCui.exe

- Windows Defender

- MBamService

- SAVService

- Checks and terminates the running process if any of the following modules are found in its memory:

- pstorec.dll

- vmcheck.dll

- dbghelp.dll

- wpespy.dll

- api_log.dll

- SbieDll.dll

- SxIn.dll

- dir_watch.dll

- Sf2.dll

- cmdvrt32.dll

- snxhk.dll

- It propagates across the network via SMB and LDAP Queries.

以下のスケジュールされたタスクを追加します:

- Task Name: {Msnetcs or Msntcs}

- Task Action:"%Application Data%\{AMNI/AIMT}\{malware file name}.exe"

- Task Trigger: At System Startup & Every 10 minutes after first execution

(註:%Application Data%フォルダは、現在ログオンしているユーザのアプリケーションデータフォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>\Local Settings\Application Data" です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Roaming" です。)

<補足>

インストール

スパイウェアは、以下のファイルを作成します。

- %Application Data%\{AMNI/AIMT}\Modules\{pwgrab32/pwgrab64} -> Internet Explorer、Mozilla Firefox、Google Chrome、Microsoft Edge、Filezilla、WinSCP、Microsoft Outlookなどのログイン認証情報を窃取するために使用される暗号化されたモジュール

- %Application Data%\{AMNI/AIMT}\Modules\{tabDll32/tabDll64} -> 感染コンピュータのネットワーク内での内部活動(水平移動)に使用される暗号化されたモジュール

- %Application Data%\{AMNI/AIMT}\Modules\{sharedll32dll/sharedll64dll} -> SMBおよびLDAPクエリを介して自身を拡散させるために使用される暗号化されたモジュール。{wormDll32/wormDll64} と共に使用される

- %Application Data%\{AMNI/AIMT}\Modules\{wormDll32/wormDll64} -> SMBおよびLDAPクエリを介して自身を拡散するために使用される暗号化されたモジュール。{sharedll32dll/sharedll64dll} と共に使用される

- %Application Data%\{AMNI/AIMT}\FAQ -> 被害者の固有IDを含む

- %Application Data%\{AMNI/AIMT}\info.dat -> 暗号化されたデータ

- %Application Data%\{AMNI/AIMT}\README.md -> ネットワーク接続に関する識別子

- %Application Data%\{AMNI/AIMT}\Modules\{importDll32/importDll64} -> インターネットアプリケーションから認証情報を窃取する暗号化されたモジュール

- %Application Data%\{AMNI/AIMT}\Modules\{injectDll32/injectDll64} -> 銀行アプリに使用される可能性のあるWebサイトを監視する暗号化されたモジュール

- %Application Data%\{AMNI/AIMT}\Modules\{mailsearcher32/mailsearcher64} -> 感染コンピュータ内の電子メールアドレスを検索する暗号化されたモジュール

- %Application Data%\{AMNI/AIMT}\Modules\{networkDll32/networkDll64} -> ネットワークスキャンを実行する暗号化されたモジュール

- %Application Data%\{AMNI/AIMT}\Modules\{systeminfo32/systeminfo64} -> 感染コンピュータのシステム情報を収集する暗号化されたモジュール

- %Application Data%\{AMNI/AIMT}\Modules\{injectDll32/injectDll64}_configs\dinj -> 監視対象のWebサイトをリストする暗号化された構成モジュール

- %Application Data%\{AMNI/AIMT}\Modules\{injectDll32/injectDll64}_configs\sinj -> 特定のフィッシングURLへと転送されるWebサイトをリストする暗号化された構成モジュール

- %Application Data%\{AMNI/AIMT}\Modules\{injectDll32/injectDll64}_configs\dpost -> 監視対象のWebサイトから窃取されたデータを受信するC&Cサーバをリストする暗号化された構成モジュール

- %Application Data%\{AMNI/AIMT}\Modules\{networkDll32/networkDll64}\dpost -> 窃取されたネットワーク情報を受信するC&Cサーバをリストする暗号化された構成モジュール

- %Application Data%\{AMNI/AIMT}\Modules\{mailsearcherDll32/mailsearcherDll64}_configs\mailconf ->窃取された電子メールアドレスを受信するC&Cサーバをリストする暗号化された構成モジュール

情報漏えい

スパイウェアは、以下の情報を収集します。

- オペレーティングシステム(OS)に関する情報(アーキテクチャ、キャプション、CSDのバージョン⦅サービスパック情報⦆)

- CPUに関する情報(名前)

- メモリ情報

- ユーザアカウント

- インストールされているプログラム

- インストールされているサービス

- IPアドレス設定

- ネットワーク情報(構成、ユーザ、ドメイン設定)

- 電子メールアドレス

- インターネットに関する資格情報:

- ユーザ名およびパスワード

- クッキー

- 閲覧履歴

- インターネットアプリケーション設定(Google Chrome、Mozilla Firefox、Internet Explorer)

- 以下のアプリケーションに関する認証情報:

- Microsoft Outlook

- Filezilla

- WinSCP

その他

スパイウェアは、以下を実行します。

- 認証情報などの情報を窃取するために、以下の銀行関連のWebサイト/URLを監視します。

- https://*.netteller.com/favicon.ico?*

- *netteller.com/login2008/Authentication*

- *favicon.ico=2dd2038048c763fc5f9174ae466cdb9c*

- *.com/SPF/Login/Auth.aspx*

- *.com/SPF/Login/favicon.ico?*

- *favicon.ico=f7caf50483938302d86aa228d161e435*

- */Authentication/Login*

- */Accounts/AccountOverview.asp*

- *favicon.ico=250717644273414e5c73a3c8997564da*

- *.onlinebank.com/*/AOP/*.aspx*

- *.onlinebank.com/*/AOP/favicon.ico?*

- *partnersfcu.org/OnlineBanking/*aspx*

- *partnersfcu.org/OnlineBanking/AOP/favicon.ico?*

- *favicon.ico=ff358d7f67bc0f7e81b014655e34d0a5*

- *.com/pub/html/login.html*

- *.com/pub/html/favicon.ico*

- *favicon.ico=843729ac35951a040681c469b4a89c0b*

- */EBC_EBC1961/*

- *favicon.ico=8735fa9cc59a7353f49756e81c2b3908*

- *.com/fi*/bb/*

- *.com/fi*/pb/*

- *.com/fi*/retail/*

- *.com/fnfg/retail/*

- *.com/fi*/bb/favicon.ico?*

- *.com/fi*/pb/favicon.ico?*

- *.com/fi*/retail/favicon.ico?*

- *.com/fnfg/retail/favicon.ico?*

- *favicon.ico=be7cd95e4b5e89eb1f1d895abab1ee71*

- */bbw/cmserver/welcome*

- *favicon.ico=99f2a20d3dd8a354fbc8ed3a239f199f*

- *pib*.secure-banking.com/*

- *favicon.ico=f7205f82fdf9559db38d202eb9459348*

- *.blilk.com/Core/Authentication/MFA*

- *favicon.ico=a857aaab644de080328d45292893e479*

- *secure.fundsxpress.com/piles/fxweb.pile/*

- https://*secure.fundsxpress.com/*/fx?*

- https://*secure.fundsxpress.com/*/favicon.ico?*

- https://*secure.fundsxpress.com/start/*

- https://*secure.fundsxpress.com/favicon.ico?

- *favicon.ico=a6009ccf2264af7978f45f2a332eb392*

- */onlineserv/CM*

- *favicon.ico=5326bab1f1f827912468392860f6eb14*

- *cey-ebanking.com/CLKCCM/*

- *favicon.ico=70e9ac7e38a9df5092783b632c859cc7*

- *engine/login/businesslogin*

- *favicon.ico=01390a8c1c3cfb9918d799ad2a73dd84*

- */business/j_security_check*

- */business/login/Login.jsp*

- */business/cts_security_precheck*

- https://secure.*/LookAndFeel/Common/images/common/share.png?favicon.ico*

- *favicon.ico=74536be4f9c2db6ca8c01a8054e1338a*

- *corporatebankingweb/core/*

- *favicon.ico=d73a726d92acc898bbbb175d3ab3337e*

- *.ebanking-services.com/*.asp*

- *.ebanking-services.com/*/*favicon.ico*

- *favicon.ico=ce2bb103af1a10241de273caa885dbdd*

- *secure.myvirtualbranch.com*

- *favicon.ico=c8d027c1b29ac0def84ddfac56e682c8*

- */wcmfd/wcmpw/CustomerLogin*

- */wcmfd/wcmpw/favicon.ico*

- *favicon.ico=9d0cf5e88c1fbcc637b90b76128d6bb9*

- */rcrd/1529299416322016*

- https://olb.bbvacompass.com/secure-auth/login*

- https://olb.bbvacompass.com/secure/accountsummary*

- https://olb.bbvacompass.com/secure-il/api/auth/public/signon*

- https://www.bbvacompass.com/

- */rcrd/1538497062765600*

- https://*runpayroll.adp.com/*

- */rcrd/1527170714082509*

- https://*banking.sparda.de/wps/loggedout.jsp

- https://*banking.sparda-*

- https://*banking.sparda.de*

- */rcrd/1535730754439313*

- *authmaint.td.com*index.html*

- *authentication.td.com*

- *easyweb.td.com*

- */rcrd/1529423905024754*

- https*wellsfargo.com*

- */rcrd/1528137865954561*

- https://bank.bbt.com/mfapp/web/myfi/home*

- https://bank.bbt.com/auth/kba_reg_update.tb*

- https://bank.bbt.com/mfapp/web/myfi/profile*

- https://bank.bbt.com/auth/pwd.tb*

- https://bank.bbt.com/auth/kba_reg_update.tb?action=ZmV0Y2g=

- */rcrd/1530558791571849*

- https://online.citi.com/US/JSO/signoff/*

- https://online.citi.com/US/login*

- https://online.citi.com/US/CBOL/ain/car*

- https://online.citi.com/US/NCMF/csq/flow.action*

- https://online.citi.com/US/JRS/contactinfo/initialiseContactInfo*

- https://accountonline.citi.com/cards/svc/Login*

- https://online.citi.com/US/banking/citi*

- https://online.citi.com/US/JSO/loginpage/retarget*

- https://online.citi.com/US/ag/ContactInfo*

- https://online.citi.com/US/JSO/signon/uname/*

- https://online.citi.com/US/ag/mrc/*

- https://online.citi.com/US/NCMF/csq/ResetQuestions.do*

- https://online.citi.com/US/NCAO/cli/flow*

- https://online.citi.com/US/NCAO/cli/flow*

- https://www.citi.com/credit-cards/*

- https://online.citi.com/US/JPS/portal/*

- https://online.citi.com/US/JRS/login*

- https://online.citi.com/US/JRS/portal/*

- https://online.citi.com/US/JSO/signon/ProcessUsernameSignon.do

- https://online.citi.com/US/JRS/pands/*

- */rcrd/1527171026496719*

- https://*kunde.comdirect.de*

- https://*comdirect.de/lp/wt/login*

- */rcrd/1539874619588916*

- https://global.americanexpress.com/myca/logon/emea/action

- */rcrd/1527164097084304*

- https://www.cibc.com/??/small-business*

- https://www.cibc.com/??/personal-banking*

- https://www.cibconline.cibc.com/ebm-resources/public/banking/cibc/client/web/*

- https://www.cibconline.cibc.com/olbtxn/*

- https://*cibc.com/*

- */rcrd/1527164294934631*

- https://*commerzbank.de*

- */rcrd/1527164275923785*

- *bvi.bnc.ca*

- */rcrd/1533809766692683*

- https://www.onlinebanking.pnc.com/alservlet/MyAccountsServlet

- https://www.onlinebanking.pnc.com/alservlet/ValidateUserIdPasswordServlet

- https://www.onlinebanking.pnc.com/alservlet/PNCOnlineBankingServlet

- https://www.onlinebanking.pnc.com/alservlet/ModifySecurityQuestionsServlet*

- https://www.onlinebanking.pnc.com/alservlet/ModifySecurityQuestionsConfirmationServlet

- */rcrd/1536081411070630*

- https://www.capitalone.com/

- https://verified.capitalone.com/sic-ui/*

- */rcrd/1527162575196753*

- https://*ebanking.bawagpsk.com/InternetBanking*

- */rcrd/1527164985687384*

- https://www*.scotiaonline.scotiabank.com/online/*

- */rcrd/1527162060949058*

- http*://*acc*desjardins.com*

- https://accweb.mouv.desjardins.com/identifiantunique/identification*

- https://accesd.mouv.desjardins.com/sommaire-perso/sommaire/detention*

- https://accweb.mouv.desjardins.com/identifiantunique/securite*

- https://accweb.mouv.desjardins.com/identifiantunique/authentification*

- */rcrd/1536176590679564*

- https://onlinebanking.mtb.com/Login/MTBSignOn

- https://onlinebanking.mtb.com/

- https://onlinebanking.mtb.com/Accounts/AccountSummary

- https://onlinebanking.mtb.com/CustomerService/MyProfile

- https://onlinebanking.mtb.com/CustomerService/MyProfileEdit

- */rcrd/1534870214732286*

- https://online.lloydsbank.co.uk/personal/primarylogin

- https://secure.lloydsbank.co.uk/personal/a/logon/entermemorableinformation.jsp*

- */rcrd/1538078076441901*

- https://secure.halifax-online.co.uk/personal/a/logon/entermemorableinformation.jsp*

- https://www.halifax-online.co.uk/personal/primarylogin

- */rcrd/1527162620975004*

- https://*targobank.de*

- */rcrd/1527162502077171*

- https://*raiffeisen*.at/group/club*

- https://*raiffeisen*.at/logincenter*

- https://*raiffeisen*.at/group/private*

- */rcrd/1536679059633197*

- https://*.suntrust.com*

- https://onlinebanking.suntrust.com/UI/ajax/clientservice/changeSecurityQA

- */rcrd/1531737415491610*

- https://onlinebanking.tdbank.com/

- https://onlinebanking.tdbank.com/ngp_api/v1/security/user/session

- *123tdbank.com123*

- */rcrd/1527163537124692*

- */getq/1527163537124692/qZaiUryN1C*

- https://www.amazon.co.uk/*

- https://www.amazon.co.uk/ap/signin

- https://www.amazon.co.uk/gp/yourstore/home*

- */rcrd/1530801754727167*

- https://*lms.schwab.com/Login/*

- https://*client.schwab.com/*

- */rcrd/1527612058812310*

- https://www.bankofamerica.com/homepage/overview*

- https://secure.bankofamerica.com/transfers/*

- https://www.bankofamerica.com/smallbusiness/

- https://www.bankofamerica.com/smallbusiness/?*

- https://secure.bankofamerica.com/myaccounts/brain/redirect.go?source*

- https://secure.bankofamerica.com/myaccounts/details/deposit/information-services.go*

- https://secure.bankofamerica.com/myaccounts/brain/redirect.go?target=acc*

- https://www.bankofamerica.com/onlinebanking/online-banking.go

- https://secure.bankofamerica.com/mycommunications/statements/statement.go*

- https://secure.bankofamerica.com/myaccounts/details/deposit/account-details.go*

- https://secure.bankofamerica.com/customer/manageContacts*

- https://secure.bankofamerica.com/login/edit/sm/redirectSecurityCenter.go*

- https://secure.bankofamerica.com/login/sign-in/incoming/sitekeyWidgetScript.go*

- https://www.bankofamerica.com/?*

- https://www.bankofamerica.com/homepage/smallbusiness*

- https://www.bankofamerica.com/smallbusiness/online-banking.go

- https://www.bankofamerica.com/index.jsp*

- https://secure.bankofamerica.com/login/sitekey/skmaint.go*

- https://www.bankofamerica.com/sitemap/hub/signin.go

- https://www.bankofamerica.com/

- https://secure.bankofamerica.com/myaccounts/details/deposit/account-balance-history.go*

- https://secure.bankofamerica.com/login/sign-in/signOnV2Screen*

- https://secure.bankofamerica.com/myaccounts/signin/signIn.go?*

- https://secure.bankofamerica.com/login/sign-in/signOnScreen*

- https://www.bankofamerica.com/Control.do*

- https://secure.bankofamerica.com/login/languageToggle.go

- https://allmyaccounts.bankofamerica.com/apps/*

- https://finapp.allmyaccounts.bankofamerica.com/finapp/*

- https://secure.bankofamerica.com/myaccounts/details/card*

- */rcrd/1527171438710910*

- https://*banking.berliner-bank.de/trxm*

- */rcrd/1538496844367198*

- https://myapps.paychex.com/*_remote/*

- */rcrd/1538579395193257*

- https://*.my.commbank.com.au/netbank/PaymentHub/*

- https://*.my.commbank.com.au/netbank/Logon/Logon.aspx*

- */rcrd/1537463849851121*

- https://www.binance.com/userCenter/balances.html

- https://www.binance.com/login.html

- https://www.binance.com/userCenter/myAccount.html

- */rcrd/1527164640571442*

- https://*.de/*/entry*

- https://*.de/banking-*/portal?*

- https://*.de/privatkunden/*

- https://*.de/portal/portal*

- https://*.de/banking-*/portal;*

- */rcrd/1527173297891530*

- https://*online.bankaustria.at/wps/*

- https://*geb.bankaustria.at/ga-gif-war/*

- https://*resize/resize_helper.html*

- */rcrd/1527164139852253*

- https://*meine.norisbank.de/trxm/noris*

- */rcrd/1528138508409624*

- https://*.usbank.com/Auth/Login/LoginWidget

- https://onlinebanking.usbank.com/*/SCIDShieldQA/IDShieldQA

- https://onlinebanking.usbank.com/*/CustomerDashboard/Index*

- https://onlinebanking.usbank.com/*/IDShieldQAConfirm

- https://onlinebanking.usbank.com/*/MyProfileDashboard/MyProfileDashboardIndex*

- https://*.usbank.com/access/oblix/apps/webgate/bin/webgate.dll*

- https://onlinebanking.usbank.com/*/IDShieldQAReview

- https://onlinebanking.usbank.com/API/Auth/v1/IDShield/UpdateUserQuestions*

- https://onlinebanking.usbank.com/*/MyProfile/AuthenticationPreferencesView*

- */rcrd/1527171294563071*

- https://*meine.deutsche-bank.de/trxm/db*

- */rcrd/1532632040841589*

- https://*.key.com/ibxolb/olb/index.html

- https://www.key.com/123123

- https://ibx.key.com/mbl/api/auth/v1/users/securityquestions

- https://ibx.key.com/mbl/api/unauth/v1/users/login/password

- */rcrd/1527164442360306*

- https://*ptlweb/WebPortal*

- */rcrd/1527161983056830*

- https://*tangerine.ca/app/*

- */rcrd/1535723065134935*

- https://signon.navyfederal.org/siteminderagent/forms/nfcu.fcc

- */rcrd/1527165088325262*

- https://*.de/en/home*

- https://*.de/de/home*

- https://*.de*abmelden*

- */rcrd/1527162953804588*

- https://*royalbank.com/*

- https://www*.royalbank.com/cgi-bin/rbaccess/*

- https://www*.royalbank.com/wps/myportal/OLB/*

- */rcrd/1527162392678761*

- https://www*.bmo.com/onlinebanking/*

- */rcrd/1527784817476992*

- https://espanol.chase.com/sdchaseonline/secure/CustomerCenter*

- https://chaseonline.chase.com/Logon.aspx*

- https://chaseonline.chase.com/secure/CustomerCenter*

- https://espanol.chase.com/sdchaseonline/Logon*

- https://chaseonline.chase.com/MyAccount*

- https://m.chase.com/*

- https://www.chase.com/espanol

- https://espanol.chase.com/sdchaseonline/MyAccounts*

- https://www.chase.com/

- https://espanol.chase.com/sdchaseonline/Logon*

- https://espanol.chase.com/sdchaseonline/secure/CustomerCenter*

- https://espanol.chase.com/sdchaseonline/secure/Profile/*

- https://chaseonline.chase.com/secure/Profile/*

- https://espanol.chase.com/sdchaseonline/MyAccounts*

- https://espanol.chase.com/sdchaseonline/secure/Profile/*

- https://secure*.chase.com/web/auth*

- */rcrd/1527163053741552*

- https://*.sparkasse.at/sPortal/sportal*

- https://*.sparkasse.at/*.js

- https://*login.sparkasse.at/sts/oauth*

- 以下の銀行関連のWebサイト/URLを監視して、偽装サイト(フィッシング)に転送します。

- https://www.rbsidigital.com*

- https://www.bankline.rbs.com*

- https://lloydslink.online.lloydsbank.com*

- https://www.bankline.ulsterbank.ie*

- https://www.business.hsbc.co.uk*

- https://banking.bankofscotland.co.uk*

- https://www.bankline.natwest.com*

- https://online-business.bankofscotland.co.uk*

- https://ebanking2.danskebank.co.uk*

- https://northrimbankonline.btbanking.com*

- https://home2.ybonline.co.uk*

- https://corporate.metrobankonline.co.uk*

- https://www.natwestibanking.com*

- https://banking.cumberland.co.uk*

- https://alolb1.arbuthnotlatham.co.uk*

- https://online.hoaresbank.co.uk*

- https://butterfieldonline.co.uk*

- https://ibusinessbanking.aib.ie*

- https://www.internationalpayments.co.uk*

- https://www.asbolb.com*

- https://personal.co-operativebank.co.uk*

- https://cbfm.saas.cashfac.com*

- https://onlinebanking.bankleumi.co.uk*

- https://www.caterallenonline.co.uk*

- https://onlinebusiness.lloydsbank.co.uk*

- https://ibank.zenith-bank.co.uk*

- https://ibank.gtbankuk.com*

- https://online.bankofcyprus.co.uk*

- https://banking.ireland-bank.com*

- https://bankofirelandlifeonline.ie*

- https://www.kbinternetbanking.com:8443*

- https://ibank.reliancebankltd.com*

- https://online.duncanlawrie.com*

- https://bureau.bottomline.co.uk*

- https://ibb.firsttrustbank1.co.uk*

- https://netbanking.ubluk.com*

- https://my.sjpbank.co.uk*

- https://ebaer.juliusbaer.com*

- https://ebanking-ch2.ubs.com*

- https://ebank.turkishbank.co.uk*

- https://banking.triodos.co.uk*

- https://nebasilicon.fdecs.com*

- https://infinity.icicibank.co.uk*

- https://ibank.theaccessbankukltd.co.uk*

- https://www.standardlife.co.uk*

- https://www.youinvest.co.uk*

- https://banking.lloydsbank.com*

- https://secure.tddirectinvesting.co.uk*

- https://www.deutschebank-dbdirect.com*

- https://jpmcsso-uk.jpmorgan.com*

- https://secure.aldermorebusinesssavings.co.uk*

- https://www.unity-online.co.uk*

- https://www.barclayswealth.com*

- https://uksecure.barclayswealth.com*

- https://onlinebanking.coutts.com*

- https://www.gerrard.com*

- https://uk.hkbea-cyberbanking.com*

- https://uk.hkbea-cyberbanking.com*

- https://onlinebanking.nationwide.co.uk*

- https://www.bankline.ulsterbank.co.uk*

- https://www.bankline.ulsterbank.co.uk*

- https://cbonline.bankofscotland.co.uk*

- https://www.ulsterbankanytimebanking.co.uk*

- https://cbonline.lloydsbank.com*

- https://ulsterbank.co.uk*

- https://www.iombankibanking.com*

- https://www.rbsiibanking.com*

- https://www.natwestibanking.com*

- https://wealthclient.closebrothers.com*

- https://www.coventrybuildingsociety.co.uk*

- https://interface.htb.co.uk*

- https://ib.lloydsbank.com*

- https://secure.funds.lloydsbank.com*

- https://www.tescobank.com*

- https://online.tsb.co.uk*

- https://www1.hsbcprivatebank.com*

- https://bankonline.sboff.com*

- https://banking.smile.co.uk*

- https://online.alrayanbank.co.uk*

- https://mybbsaccounts.bucksbs.co.uk*

- https://online.ccbank.co.uk*

- https://u-2-view.chorleybs.co.uk*

- https://paragonbank.com*

- https://client.nedsecure-int.com*

- https://introducer.nedsecure-int.com*

- https://www.rathbonesonline.com*

- https://internetbanking.securetrustbank.com*

- https://login.blockchain.com*

- https://myaccounts.newbury.co.uk*

- https://online.paragonbank.co.uk*

- https://www.onlinebanking.iombank.com*

- https://www2.firstdirect.com*

- https://business.co-operativebank.co.uk*

- https://online.adambank.com*

- https://www.rbsiibanking.com*

- https://business2.danskebank.co.uk*

- https://home1.cybusinessonline.co.uk*

- https://online.coutts.com*

- https://fdonline.co-operativebank.co.uk*

- https://cardonebanking.com*

- https://online.ybs.co.uk*

- https://cardonebanking.com*

- https://clients.tilneybestinvest.co.uk*

- https://bankinguk.secure.investec.com*

- https://online-business.tsb.co.uk*

- https://www.barclayswealth.com*

- https://www.nwolb.com*

- https://www.commercial.hsbc.com.hk*

- https://www.gs.reyrey.com*

- https://www1.rbcbankusa.com*

- https://business.santander.co.uk*

- https://retail.santander.co.uk*

- https://corporate.santander.co.uk*

- https://www.365online.com*

- https://www.open24.ie*

- https://online.ebs.ie*

- https://www.halifax-online.co.uk*

- https://secure.membersaccounts.com*

- https://apps.virginmoney.com*

- https://online.citi.eu*

- https://meine.deutsche-bank.de*

- https://online.hl.co.uk*

- https://my.statestreet.com*

- https://jpmcsso.jpmorgan.com*

- https://online.lloydsbank.co.uk*

- https://online.bulbank.bg*

- https://particuliers.societegenerale.fr*

- https://www.mymerrill.com*

- https://www.paymentnet.jpmorgan.com*

- https://sponsor.voya.com*

- https://www.secure.bnpparibas.net*

- https://my.hsbcprivatebank.com*

- https://online.bankofscotland.co.uk*

- https://mijn.ing.nl*

- https://access.usbank.com*

- https://www6.rbc.com*

- https://businessbanking.tdcommercialbanking.com*

- https://www22.bmo.com*

- https://uas1.cams.scotiabank.com*

- https://www1.scotiaconnect.scotiabank.com*

- https://accesd.affaires.desjardins.com*

- https://accesd.affaires.desjardins.com*

- https://www21.bmo.com*

- https://www23.bmo.com*

- https://cmo.cibc.com*

- https://blockchain.info*

- https://bittrex.com*

- https://poloniex.com*

- https://www.coinbase.com*

- https://www.coinbase.com*

- https://www.binance.com*

- https://www.bitfinex.com*

- https://www.bitstamp.net*

- https://www.huobi.pro*

- https://www.huobipro.com*

- https://www.bithumb.com*

- https://auth.hitbtc.com*

- https://zaif.jp*

- https://www.iombankibanking.com*

- https://live.barcap.com*

- https://www.bankline.ulsterbank.ie*

- https://personal.metrobankonline.co.uk*

- https://login.secure.investec.com*

- https://www.onlinebanking.natwestoffshore.com*

- https://www.hsbc.co.uk*

- https://cashmanagement.barclays.net*

- https://www.rbsdigital.com*

- https://www.ulsterbankanytimebanking.ie*

- https://aibinternetbanking.aib.ie*

- https://www.gemyaccounts.com*

- https://my.statestreet.com*

- https://www.bitmex.com*

- https://www.bitflyer.jp*

- https://bank.barclays.co.uk*

- https://esavings.shawbrook.co.uk*

- https://banking.triodos.co.uk*

- https://wholesale.flagstar.com*

- https://commercial.metrobankonline.co.uk*

- https://ibscassbank.btbanking.com*

- https://myinvestorsbank.btbanking.com*

- https://intellix.capitalonebank.com*

- https://www.bankunitedbusinessonlinebanking.com*

- https://securentrycorp.amegybank.com*

- https://securentrycorp.calbanktrust.com*

- https://securentrycorp.zionsbank.com*

- https://www.gecapitalbank.com*

- https://wellsoffice.wellsfargo.com*

- https://access.jpmorgan.com*

- https://gateway.citizenscommercialbanking.com*

- https://ktt.key.com*

- https://www.treasury.pncbank.com*

- https://cityntl.webcashmgmt.com*

- https://www.fultonbank.com*

- https://cm.netteller.com*

- https://businesscenter.mysynchrony.com*

- https://webcmpr.bancopopular.com*

- https://www.svbconnect.com*

- https://santander.hpdsc.com*

- https://auth.globalpay.westernunion.com*

- https://globalpay.westernunion.com*

- https://commerceconnections.commercebank.com*

- https://pfo.us.hsbc.com*

- https://cashmanager.mizuhoe-treasurer.com*

- https://business-eb.ibanking-services.com*

- https://tdetreasury.tdbank.com*

- https://express.53.com*

- https://ht.businessonlinepayroll.com*

- https://onlinebusinessplus.vancity.com*

- https://admin.epymtservice.com*

- https://clientpoint.fisglobal.com*

- https://www.bhiusa.com*

- https://workbench.bnymellon.com*

- https://www.cambridgefxonline.com*

- https://fxpayments.americanexpress.com*

- https://www.cashanalyzer.com*

- https://business.firstcitizens.com*

- https://businessonline.huntington.com*

- https://clientlogin.ibb.ubs.com*

- https://connect-ch2.ubs.com*

- https://www.tranzact.org*

- https://www.chase.com*

- https://www.vancity.com*

- https://transactgateway.svb.com*

- https://secure.alpha.gr*

- https://commercial.metrobankonline.co.uk*

- https://www.bancorpsouthinview.web-cashplus.com*

- https://fx.regions.com*

- https://businessonline.mutualofomahabank.com*

- https://www.bostonprivatebank.com*

- https://connect.bnymellon.com*

- https://www.bostonprivate.com*

- https://www.macquarieresearch.com*

- https://www.winbank.gr*

- https://e-access.compassbank.com*

- https://treasuryconnect.mercantilcb.com*

- https://www.winbank.gr*

- https://securentrycorp.nsbank.com*

- https://www.frostcashmanager.com*

- https://an.rbcnetbank.com*

- https://personal.mercantilcbonline.com*

- https://www.stockplanconnect.com*

- https://www.bancorpsouthonline.com*

- https://jpmpb001.jpmorgan.com*

- https://www.ml.com*

- https://cashproonline.bankofamerica.com*

- https://www22.bmo.com*

- https://www.santanderbank.com*

- https://cib.bankofthewest.com*

- https://businessaccess.citibank.citigroup.com*

- https://bank1440online.btbanking.com*

- https://www8.comerica.com*

- https://www.us.hsbcprivatebank.com*

- https://cbforex.citizensbank.com*

- https://www.efirstbank.com*

- https://jpmcsso.jpmorgan.com*

- https://www.fcsolb.com*

- https://www2.secure.hsbcnet.com*

- https://jpmorgan.chase.com*

- https://eastwest.bankonline.com*

- https://fidelitytopeka.btbanking.com*

- https://businessonline.tdbank.com*

- https://blcweb.banquelaurentienne.ca*

- https://www.goldman.com*

- https://tdwealth.netxinvestor.com*

- https://singlepoint.usbank.com*

- https://mdcommercial.jpmorgan.com*

- https://www.expat.hsbc.com*

- https://onepass.regions.com*

- https://onepass.regions.com*

- https://cbforex.citizenscommercialbanking.com*

- https://business2.danskebank.ie*

- https://www.bbvanetcash.com*

- https://secure.cafbank.org*

- 以下のサービス/プロセスを無効化/終了します。

- Msmpeng.exe

- MSASCuil.exe

- MSASCui.exe

- Windows Defender

- MBamService

- SAVService

- メモリ内で以下のいずれかのモジュールが見つかった場合、実行中のプロセスを確認して終了します。

- pstorec.dll

- vmcheck.dll

- dbghelp.dll

- wpespy.dll

- api_log.dll

- SbieDll.dll

- SxIn.dll

- dir_watch.dll

- Sf2.dll

- cmdvrt32.dll

- snxhk.dll

- SMBおよびLDAPクエリを介してネットワーク全体に拡散します。

以下のスケジュールされたタスクを追加します。

- タスク名:{MsnetcsまたはMsntcs}

- タスクアクション:"%Application Data%\{AMNI/AIMT}\{マルウェアのファイル名}.exe"

- トリガ:システムの起動時および初回起動後10分毎

対応方法

手順 1

Windows 7、Windows 8、Windows 8.1、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

スケジュールされたタスクを削除する

タスク削除の手順に含まれる{タスク名} - {実行するタスク}には以下が当てはまります。

- {Msnetcs or Msntcs} - %Application Data%\{AMNI or AIMT}\{malware file name}.exe

Windows 2000、Windows XP、Windows Server 2003の場合:

- [スタート]→[プログラム]→[アクセサリ]→[システムツール]→[スケジュールされたタスク]をクリックして、スケジュールされたタスクを開きます。

- 上記の{タスク名} を、[名前]の欄に入力します。

- 入力した{タスク名} 持つファイルを右クリックします。

- [プロパティ]をクリックします。 [実行]フィールドで、表示されている{実行するタスク}を確認します。

- 上記の{実行するタスク}と文字列が一致するタスクを削除します。

Windows Vista、Windows 7、Windows Server 2008、Windows 8、Windows 8.1、およびWindows Server 2012の場合:

- Windowsタスクスケジューラを開きます。

• Windows Vista、Windows 7、Windows Server 2008の場合、[スタート]をクリックし、[検索]フィールドに「taskchd.msc」と入力してEnterキーを押します。

• Windows 8、Windows 8.1、Windows Server 2012の場合、画面の左下隅を右クリックし、[実行]をクリックし、「taskchd.msc」と入力してEnterキーを押します。 - 左側のパネルで、[タスクスケジューラライブラリ]をクリックします。

- 中央上部のパネルで、上記の{タスク名}を[名前]の欄に入力します。

- 中央下部のパネルで、[アクション]タブをクリックします。 [詳細]の欄で、{実行するタスク}を確認します。

- 文字列が一致するタスクを削除します。

手順 4

変更されたレジストリ値を修正します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

事前に意図的に対象の設定を変更していた場合は、意図するオリジナルの設定に戻してください。変更する値が分からない場合は、システム管理者にお尋ねいただき、レジストリの編集はお客様の責任として行なって頂くようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

- In HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows Defender

- From: DisableAntiSpyware = 1

To: DisableAntiSpyware = 0

- From: DisableAntiSpyware = 1

- In HKEY_LOCAL_MACHINE\Microsoft Windows Defender Security Center\Notifications

- From: DisableNotifications = 1

To: DisableNotifications = 0

- From: DisableNotifications = 1

手順 5

以下のフォルダを検索し削除します。

- %Application Data%\{AMNI or AIMT}

手順 6

このマルウェアのサービスを無効にします。

手順 7

コンピュータを通常モードで再起動し、最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、「TSPY_TRICKBOT.TIOIBEAN」と検出したファイルの検索を実行してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください