Trojan.HTML.PHISH.IW

2024年12月10日

別名:

Phishing.HTML.Doc (IKARUS)

プラットフォーム:

Windows

危険度:

ダメージ度:

感染力:

感染確認数:

情報漏えい:

マルウェアタイプ:

トロイの木馬型

破壊活動の有無:

なし

暗号化:

なし

感染報告の有無 :

はい

概要

感染経路 インターネットからのダウンロード, 他のマルウェアからの作成

マルウェアは、ワーム活動の機能を備えていません。

マルウェアは、バックドア活動の機能を備えていません。

ただし、情報公開日現在、このWebサイトにはアクセスできません。

詳細

ファイルサイズ 384,696 bytes

タイプ HTML, HTM

メモリ常駐 なし

発見日 2024年12月3日

ペイロード URLまたはIPアドレスに接続, 情報収集, ウインドウの表示

感染活動

マルウェアは、ワーム活動の機能を備えていません。

バックドア活動

マルウェアは、バックドア活動の機能を備えていません。

ルートキット機能

マルウェアは、ルートキット機能を備えていません。

情報漏えい

マルウェアは、以下の情報を収集します。

- Specific Email

- Input Password

情報収集

マルウェアは、HTTPポスト を介して、収集した情報を以下のURLに送信します。

- https://{BLOCKED}ntechdns.com/cux/action.php

その他

マルウェアは、以下を実行します。

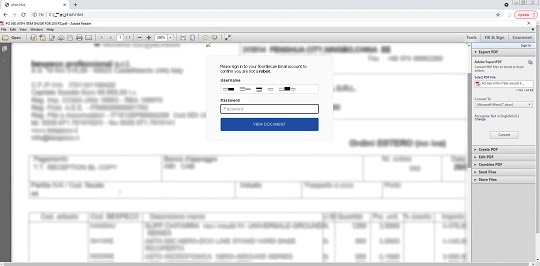

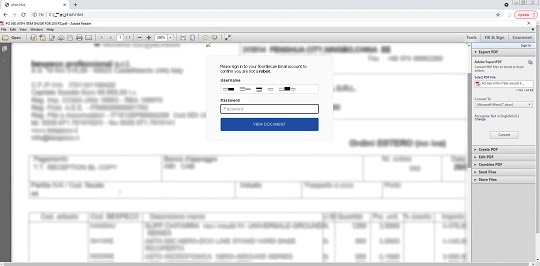

- It disguises itself as a login page to view document:

- It redirects to the following URL after four successful attempts:

- https://{BLOCKED}almanagers-my.sharepoint.com/:b:/p/ivan/EVhCMbG-roNHisHIx3fXqXkBATy7wZKPXYQsdKYIS5rgWA?e=1XABKN/

- It connects to the following URLs to display images inside the webpage:

- https://{BLOCKED}tecarehospice.com/images/analys.png

ただし、情報公開日現在、このWebサイトにはアクセスできません。

マルウェアは、脆弱性を利用した感染活動を行いません。

<補足>

情報漏えい

マルウェアは、以下の情報を収集します。

- 特定の電子メールアドレス

- 入力されたパスワード

その他

マルウェアは、以下を実行します。

- 以下のログインページを表示して、ドキュメントを確認するためにアカウント認証情報を入力するようユーザを誘導します。

- ユーザがログインを4回試行した場合、以下のURLに転送します。

- https://{BLOCKED}almanagers-my.sharepoint.com/:b:/p/ivan/EVhCMbG-roNHisHIx3fXqXkBATy7wZKPXYQsdKYIS5rgWA?e=1XABKN/

- ログインページ内に画像を表示するために以下のURLに接続します。

- https://{BLOCKED}tecarehospice.com/images/analys.png

対応方法

対応検索エンジン: 9.800

初回 VSAPI パターンバージョン 19.766.05

初回 VSAPI パターンリリース日 2024年12月9日

VSAPI OPR パターンバージョン 19.767.00

VSAPI OPR パターンリリース日 2024年12月10日

手順 1

Windows 7、Windows 8、Windows 8.1、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「Trojan.HTML.PHISH.IW」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください