TROJ_FAKEAV.HKZ

FakeAlert-Rena.n (Mcafee); W32/FakeAV.BTQ!tr (Fortinet)

Windows 2000, Windows XP, Windows Server 2003

マルウェアタイプ:

トロイの木馬型

破壊活動の有無:

なし

暗号化:

なし

感染報告の有無 :

はい

概要

トレンドマイクロは、このマルウェアをNoteworthy(要注意)に分類しました。サイバー犯罪者は、米Appleがこの秋から提供を始める待望の最新クラウドサービス「iCloud」に便乗して攻撃を仕掛け、このマルウェアをダウンロードさせます。サイバー犯罪者は、ユーザをだましてこのマルウェアをダウンロードさせるために、SEOポイズニング(悪質なSEO対策)の手法により、ユーザがキーワード「iCloud」などを用いて検索すると、検索結果の上位に不正なWebサイトが表示されるよう操作します。ユーザが検索結果に表示された不正なリンクをクリックすると、このマルウェアがダウンロードされる不正なWebサイトに誘導されることとなります。

マルウェアは、特定の製品名を用いる偽セキュリティソフトとして自身を感染コンピュータ内にインストールします。

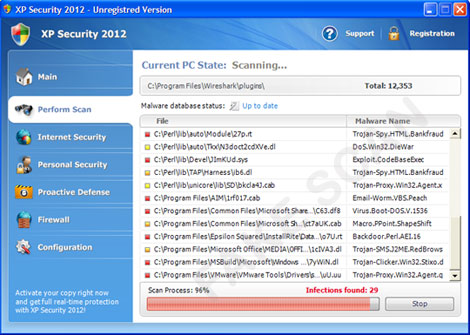

マルウェアは、Graphical User Interface(GUI)を表示します。

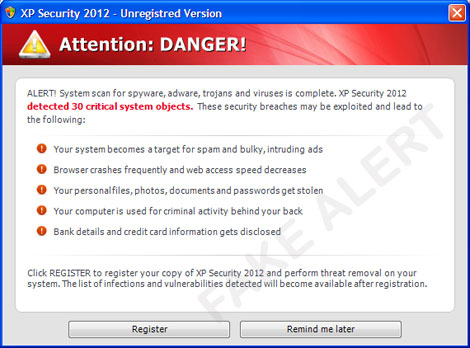

マルウェアは、スキャンが完了すると、ユーザの感染を通知する偽の警告を表示します。

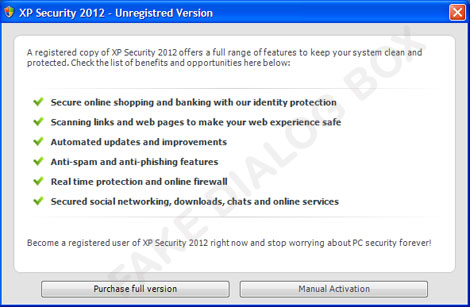

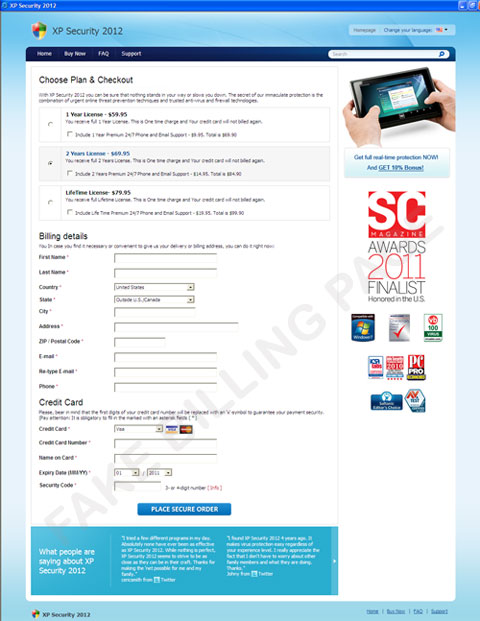

マルウェアは、ユーザにこの製品の完全版を購入するよう促します。ユーザが偽の製品を購入しようとすると、ユーザを特定のWebサイトに誘導してクレジットカード番号といった個人情報を要求します。

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

マルウェアは、「Registry Shell Spawning」という手法で特定のレジストリキーまたはレジストリ値を変更します。これにより、他のアプリケーションが実行されると、このマルウェアも自動実行されます。

マルウェアは、感染コンピュータや感染ユーザから特定の情報を収集します。

マルウェア マルウェアは、自身(コンピュータに侵入して最初に自身のコピーを作成した マルウェア )を削除します。

マルウェアは、ユーザの感染を通知する偽の警告を表示します。また、感染したコンピュータの偽のスキャン結果を表示します。スキャンが完了すると、ユーザに製品の購入を要求します。ユーザが偽の製品を購入しようとすると、ユーザを特定のWebサイトに誘導してクレジットカード番号といった個人情報を要求します。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、以下の無害なファイルを作成します。

- C:\Documents and Settings\All Users\Application Data\{random file name}

- %Application Data%\{random file name}

- %User Profile%\Templates\{random file name}

- %User Temp%\{random file name}

(註:%Application Data%フォルダは、 Windows 2000、XP、Server 2003 の場合 "C:\Documents and Settings\<ユーザ名>\Local Settings\Application Data" 、 Windows NTの場合 "C:\WINNT\Profiles\<ユーザ名>\Application Data"、Windows 98 および MEの場合、"C:\Windows\Profiles\<ユーザ名>\Application Data" です。. %User Profile% フォルダは、Windows 98 および MEの場合、"C:\Windows\Profiles\<ユーザ名>"、Windows NTでは、"C:\WINNT\Profiles\<ユーザ名>"、Windows 2000, XP, Server 2003の場合は、"C:\Documents and Settings\<ユーザ名>" です。. %User Temp%はWindowsの種類とインストール時の設定などにより異なります。標準設定では、Windows 98 および MEの場合、"C:\Windows\Temp"、Windows NT の場合、"C:\Profiles\<ユーザー名>\TEMP"、Windows 2000、XP、Server 2003 の場合、"C:\Documents and Settings\<ユーザー名>\Local Settings\TEMP" です。)

マルウェアは、感染したコンピュータ内に以下のように自身のコピーを作成します。

- %Application Data%\{random file name}.exe

(註:%Application Data%フォルダは、 Windows 2000、XP、Server 2003 の場合 "C:\Documents and Settings\<ユーザ名>\Local Settings\Application Data" 、 Windows NTの場合 "C:\WINNT\Profiles\<ユーザ名>\Application Data"、Windows 98 および MEの場合、"C:\Windows\Profiles\<ユーザ名>\Application Data" です。)

自動実行方法

マルウェアは、自身のコピーがWindows起動時に自動実行されるよう以下のレジストリ値を追加します。

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

{random numbers} = "{malware path and file name}"

マルウェアは、「Registry Shell Spawning」という手法で以下のレジストリキーまたはレジストリ値を変更します。これにより、特定のファイル形式のファイルが開かれると、このマルウェアも自動実行されます。

HKEY_CLASSES_ROOT\.exe\shell\

open\command

(Default) = ""{malware path and file name}" -a "%1" %*"

HKEY_CLASSES_ROOT\exefile\shell\

open\command

(Default) = ""{malware path and file name}" -a "%1" %*"

HKEY_CURRENT_USER\Software\Classes\

.exe\shell\open\

command

(Default) = ""{malware path and file name}" -a "%1" %*"

HKEY_CURRENT_USER\Software\Classes\

exefile\shell\open\

command

(Default) = ""{malware path and file name}" -a "%1" %*"

他のシステム変更

マルウェアは、以下のレジストリ値を追加します。

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\SharedAccess\Parameters\

FirewallPolicy\DomainProfile

EnableFirewall = "0"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\SharedAccess\Parameters\

FirewallPolicy\DomainProfile

DoNotAllowExceptions = "0"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\SharedAccess\Parameters\

FirewallPolicy\DomainProfile

DisableNotifications = "1"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\SharedAccess\Parameters\

FirewallPolicy\StandardProfile

EnableFirewall = "0"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\SharedAccess\Parameters\

FirewallPolicy\StandardProfile

DoNotAllowExceptions = "0"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\SharedAccess\Parameters\

FirewallPolicy\StandardProfile

DisableNotifications = "1"

マルウェアは、以下のレジストリ値を変更します。

HKEY_LOCAL_MACHINE\SOFTWARE\Clients\

StartMenuInternet\FIREFOX.EXE\shell\

open\command

(Default) = ""{malware path and file name}" -a "%Program Files%\Mozilla Firefox\firefox.exe""

(註:変更前の上記レジストリ値は、「%Program Files%\Mozilla Firefox\firefox.exe」となります。)

HKEY_LOCAL_MACHINE\SOFTWARE\Clients\

StartMenuInternet\FIREFOX.EXE\shell\

safemode\command

(Default) = ""{malware path and file name}" -a "%Program Files%\Mozilla Firefox\firefox.exe" -safe-mode"

(註:変更前の上記レジストリ値は、「"%Program Files%\Mozilla Firefox\firefox.exe" -safe-mode」となります。)

HKEY_LOCAL_MACHINE\SOFTWARE\Clients\

StartMenuInternet\IEXPLORE.EXE\shell\

open\command

(Default) = ""{malware path and file name}" -a "%Program Files%\Internet Explorer\iexplore.exe""

(註:変更前の上記レジストリ値は、「%Program Files%\Internet Explorer\iexplore.exe」となります。)

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Security Center

AntiVirusDisableNotify = "1"

(註:変更前の上記レジストリ値は、「0」となります。)

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Security Center

FirewallDisableNotify = "1"

(註:変更前の上記レジストリ値は、「0」となります。)

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Security Center

UpdatesDisableNotify = "1"

(註:変更前の上記レジストリ値は、「0」となります。)

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Security Center

AntiVirusOverride = "1"

(註:変更前の上記レジストリ値は、「0」となります。)

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Security Center

FirewallOverride = "1"

(註:変更前の上記レジストリ値は、「0」となります。)

情報漏えい

マルウェアは、以下の情報を収集します。

- Credit card information (i.e. card type, card number, expiration date, security code)

- Contact information (i.e. name, address, email, phone number)

その他

マルウェア は、自身(コンピュータに侵入して最初に自身のコピーを作成した マルウェア )を削除します。

偽セキュリティソフト型不正プログラムによる不正活動

マルウェアは、ユーザの感染を通知する偽の警告を表示します。また、感染したコンピュータの偽のスキャン結果を表示します。スキャンが完了すると、ユーザに製品の購入を要求します。ユーザが偽の製品を購入しようとすると、ユーザを特定のWebサイトに誘導してクレジットカード番号といった個人情報を要求します。

マルウェアは、以下の製品名を用いる偽セキュリティソフトとして自身を感染コンピュータ内にインストールします。

- <OSの名前> Antispyware 2012

- <OSの名前> Antivirus 2012

- <OSの名前> Home Security 2012

- <OSの名前> Internet Security 2012

- <OSの名前> Security 2012

マルウェアは、以下のGraphical User Interface (GUI)を表示します。

マルウェアは、スキャンが完了すると、ユーザの感染を通知する以下の偽の警告を表示します。

また、マルウェアは、ユーザにこの製品の完全版を購入するよう促します。

ユーザが偽の製品を購入しようとすると、ユーザを以下のWebサイトに誘導してクレジットカード番号といった個人情報を要求します。

マルウェアは、以下の情報を収集します。

- クレジットカードに関する情報 (カードの種類、クレジットカード番号、有効期限、セキュリティコード)

- ユーザに関する情報 (名前、住所、Eメールアドレス、電話番号)

ユーザが上記の入力欄に入力した情報は、以下のいずれかのWebサイトから収集されます。

- {BLOCKED}gyluzus.com

- {BLOCKED}vihepiqa.com

- {BLOCKED}cubul.com

- {BLOCKED}nuw.com

- {BLOCKED}wored.com

- {BLOCKED}romyvi.com

- {BLOCKED}miz.com

- {BLOCKED}xyx.com

- {BLOCKED}sato.com

- {BLOCKED}wydafa.com

- {BLOCKED}nakuqok.com

- {BLOCKED}huzifet.com

- {BLOCKED}jen.com

- {BLOCKED}rov.com

- {BLOCKED}wumasebe.com

- {BLOCKED}jome.com

- {BLOCKED}huxek.com

- {BLOCKED}zyjer.com

- {BLOCKED}batylozy.com

- {BLOCKED}mygeqyme.com

- {BLOCKED}ziji.com

- {BLOCKED}holo.com

- {BLOCKED}vena.com

- {BLOCKED}vebaqad.com

- {BLOCKED}feha.com

- {BLOCKED}hyhoh.com

- {BLOCKED}liduzun.com

- {BLOCKED}ler.com

- {BLOCKED}desipe.com

- {BLOCKED}wopakisy.com

- {BLOCKED}kiduw.com

- {BLOCKED}pagit.com

- {BLOCKED}mawygu.com

- {BLOCKED}heqowok.com

- {BLOCKED}meb.com

- {BLOCKED}menobe.com

- {BLOCKED}dyryraru.com

- {BLOCKED}nabojavo.com

- {BLOCKED}hamys.com

- {BLOCKED}qewetypo.com

- {BLOCKED}malyp.com

- {BLOCKED}kib.com

- {BLOCKED}but.com

- {BLOCKED}navygu.com

- {BLOCKED}hix.com

- {BLOCKED}vyn.com

- {BLOCKED}lybyhi.com

- {BLOCKED}pizijy.com

- {BLOCKED}kuz.com

- {BLOCKED}xaz.com

- {BLOCKED}gyfeheka.com

- {BLOCKED}nih.com

- {BLOCKED}juhep.com

- {BLOCKED}gyb.com

- {BLOCKED}kon.com

- {BLOCKED}wabofa.com

- {BLOCKED}jomaj.com

- {BLOCKED}jalyfa.com

- {BLOCKED}hadige.com

- {BLOCKED}neby.com

- {BLOCKED}susefim.com

- {BLOCKED}rus.com

- {BLOCKED}nuhy.com

- {BLOCKED}boveh.com

- {BLOCKED}zaragyk.com

- {BLOCKED}jaxus.com

- {BLOCKED}zudu.com

- {BLOCKED}ginora.com

- {BLOCKED}hidixa.com

- {BLOCKED}dix.com

- {BLOCKED}wika.com

- {BLOCKED}qurej.com

- {BLOCKED}wumaser.com

- {BLOCKED}tuc.com

- {BLOCKED}widapezi.com

- {BLOCKED}hamib.com

- {BLOCKED}nafucir.com

- {BLOCKED}putifyb.com

- {BLOCKED}hesikyv.com

- {BLOCKED}kydorovy.com

- {BLOCKED}gikola.com

- {BLOCKED}sacezeb.com

- {BLOCKED}saf.com

- {BLOCKED}xew.com

- {BLOCKED}qujumydu.com

- {BLOCKED}wybohym.com

- {BLOCKED}vowi.com

- {BLOCKED}vut.com

- {BLOCKED}xofux.com

- {BLOCKED}pidi.com

対応方法

手順 1

Windows XP および Windows Server 2003 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

「TROJ_FAKEAV.HKZ」で検出したファイル名を確認し、そのファイルを終了します。

- 検出ファイルが、Windows のタスクマネージャまたは Process Explorer に表示されるものの、削除できない場合があります。この場合、コンピュータをセーフモードで再起動してください。

セーフモードについては、こちらをご参照下さい。 - 検出ファイルがタスクマネージャ上で表示されない場合、次の手順にお進みください。

手順 3

このレジストリ値を削除します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

レジストリの編集はお客様の責任で行っていただくようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- {random numbers}="{malware path and file name}"

- {random numbers}="{malware path and file name}"

- In HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\SharedAccess\Parameters\FirewallPolicy\DomainProfile

- EnableFirewall="0"

- EnableFirewall="0"

- In HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\SharedAccess\Parameters\FirewallPolicy\DomainProfile

- DoNotAllowExceptions="0"

- DoNotAllowExceptions="0"

- In HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\SharedAccess\Parameters\FirewallPolicy\DomainProfile

- DisableNotifications="1"

- DisableNotifications="1"

- In HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\SharedAccess\Parameters\FirewallPolicy\StandardProfile

- EnableFirewall="0"

- EnableFirewall="0"

- In HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\SharedAccess\Parameters\FirewallPolicy\StandardProfile

- DoNotAllowExceptions="0"

- DoNotAllowExceptions="0"

- In HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\SharedAccess\Parameters\FirewallPolicy\StandardProfile

- DisableNotifications="1"

- DisableNotifications="1"

手順 4

変更されたレジストリ値を修正します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

レジストリの編集はお客様の責任で行っていただくようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

- In HKEY_CLASSES_ROOT\.exe\shell\open\command

- From: (Default)=""{malware path and file name}" -a "%1" %*"

To: (Default)=""%1" %*"

- From: (Default)=""{malware path and file name}" -a "%1" %*"

- In HKEY_CLASSES_ROOT\exefile\shell\open\command

- From: (Default)=""{malware path and file name}" -a "%1" %*"

To: (Default)=""%1" %*"

- From: (Default)=""{malware path and file name}" -a "%1" %*"

- In HKEY_CURRENT_USER\Software\Classes\.exe\shell\open\command

- From: (Default)=""{malware path and file name}" -a "%1" %*"

To: (Default)=""%1" %*"

- From: (Default)=""{malware path and file name}" -a "%1" %*"

- In HKEY_CURRENT_USER\Software\Classes\exefile\shell\open\command

- From: (Default)=""{malware path and file name}" -a "%1" %*"

To: (Default)=""%1" %*"

- From: (Default)=""{malware path and file name}" -a "%1" %*"

- In HKEY_LOCAL_MACHINE\SOFTWARE\Clients\StartMenuInternet\FIREFOX.EXE\shell\open\command

- From: (Default)=""{malware path and file name}" -a "%Program Files%\Mozilla Firefox\firefox.exe""

To: (Default)="%Program Files%\Mozilla Firefox\firefox.exe"

- From: (Default)=""{malware path and file name}" -a "%Program Files%\Mozilla Firefox\firefox.exe""

- In HKEY_LOCAL_MACHINE\SOFTWARE\Clients\StartMenuInternet\FIREFOX.EXE\shell\safemode\command

- From: (Default)=""{malware path and file name}" -a "%Program Files%\Mozilla Firefox\firefox.exe" -safe-mode"

To: (Default)=""%Program Files%\Mozilla Firefox\firefox.exe" -safe-mode"

- From: (Default)=""{malware path and file name}" -a "%Program Files%\Mozilla Firefox\firefox.exe" -safe-mode"

- In HKEY_LOCAL_MACHINE\SOFTWARE\Clients\StartMenuInternet\IEXPLORE.EXE\shell\open\command

- From: (Default)=""{malware path and file name}" -a "%Program Files%\Internet Explorer\iexplore.exe""

To: (Default)="%Program Files%\Internet Explorer\iexplore.exe"

- From: (Default)=""{malware path and file name}" -a "%Program Files%\Internet Explorer\iexplore.exe""

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Security Center

- From: AntiVirusDisableNotify="1"

To: AntiVirusDisableNotify="0"

- From: AntiVirusDisableNotify="1"

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Security Center

- From: FirewallDisableNotify="1"

To: FirewallDisableNotify="0"

- From: FirewallDisableNotify="1"

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Security Center

- From: UpdatesDisableNotify="1"

To: UpdatesDisableNotify="0"

- From: UpdatesDisableNotify="1"

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Security Center

- From: AntiVirusOverride="1"

To: AntiVirusOverride="0"

- From: AntiVirusOverride="1"

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Security Center

- From: FirewallOverride="1"

To: FirewallOverride="0"

- From: FirewallOverride="1"

手順 5

以下のファイルを検索し削除します。

- C:\Documents and Settings\All Users\Application Data\{random file name}

- %Application Data%\{random file name}

- %User Profile%\Templates\{random file name}

- %User Temp%\{random file name}

手順 6

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「TROJ_FAKEAV.HKZ」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください