TROJ_FAKEAV.BQT

Windows 2000, Windows XP, Windows Server 2003

マルウェアタイプ:

トロイの木馬型

破壊活動の有無:

なし

暗号化:

はい

感染報告の有無 :

はい

概要

マルウェアは、リモートサイトから他のマルウェア、グレイウェアまたはスパイウェアにダウンロードされ、コンピュータに侵入します。 マルウェアは、悪意あるWebサイトからユーザが誤ってダウンロードすることにより、コンピュータに侵入します。

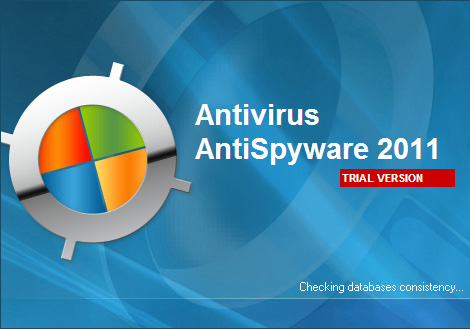

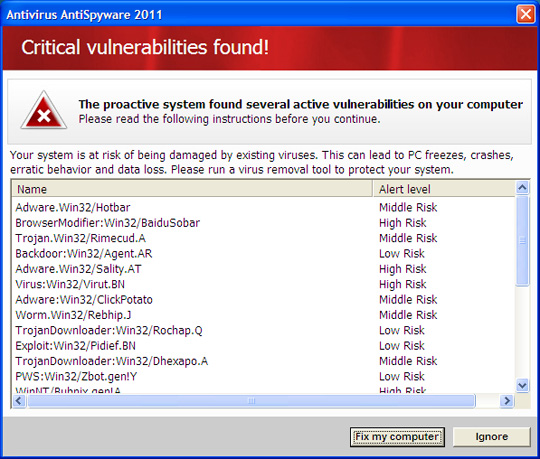

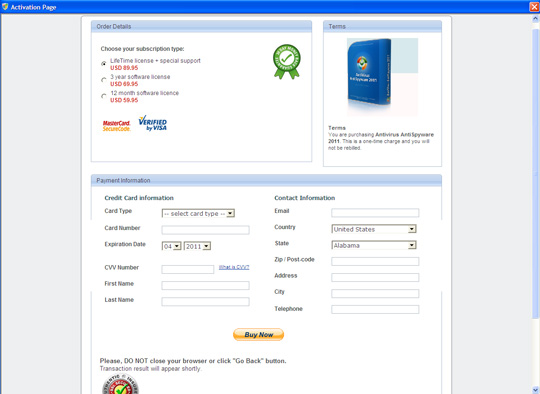

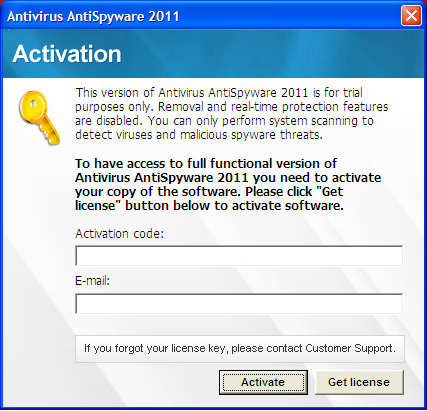

マルウェアは、偽のセキュリティ製品をインストールします。 マルウェアは、ユーザの感染を通知する偽の警告を表示します。また、感染したコンピュータの偽のスキャン結果を表示します。スキャンが完了すると、ユーザに製品の購入を要求します。ユーザが偽の製品を購入しようとすると、ユーザを特定のWebサイトに誘導してクレジットカード番号といった個人情報を要求します。 ユーザがソフトウェアの購入に同意すると、マルウェアは、特定のWebサイトにアクセスします。

詳細

侵入方法

マルウェアは、リモートサイトから他のマルウェア、グレイウェアまたはスパイウェアにダウンロードされ、コンピュータに侵入します。

マルウェアは、悪意あるWebサイトからユーザが誤ってダウンロードすることにより、コンピュータに侵入します。

インストール

マルウェアは、以下のコンポーネントファイルを作成します。

- %Application Data%\Antivirus AntiSpyware 2011\65.mof

- %Application Data%\Antivirus AntiSpyware 2011\myhlp.chm

- %Application Data%\Antivirus AntiSpyware 2011\weexujds

- %Application Data%\Antivirus AntiSpyware 2011\weexujds\wewlrauzgds.cfg

- %Application Data%\Microsoft\Internet Explorer\Quick Launch\Antivirus AntiSpyware 2011.lnk

- %User Profile%\Desktop\Antivirus AntiSpyware 2011.lnk

- %User Profile%\Start Menu\Antivirus AntiSpyware 2011.lnk

(註:%Application Data%フォルダは、 Windows 2000、XP、Server 2003 の場合 "C:\Documents and Settings\<ユーザ名>\Local Settings\Application Data" 、 Windows NTの場合 "C:\WINNT\Profiles\<ユーザ名>\Application Data"、Windows 98 および MEの場合、"C:\Windows\Profiles\<ユーザ名>\Application Data" です。. %User Profile% フォルダは、Windows 98 および MEの場合、"C:\Windows\Profiles\<ユーザ名>"、Windows NTでは、"C:\WINNT\Profiles\<ユーザ名>"、Windows 2000, XP, Server 2003の場合は、"C:\Documents and Settings\<ユーザ名>" です。)

マルウェアは、以下のフォルダを作成します。

- %Application Data%\Antivirus AntiSpyware 2011

- %Application Data%\Antivirus AntiSpyware 2011\weexujds

(註:%Application Data%フォルダは、 Windows 2000、XP、Server 2003 の場合 "C:\Documents and Settings\<ユーザ名>\Local Settings\Application Data" 、 Windows NTの場合 "C:\WINNT\Profiles\<ユーザ名>\Application Data"、Windows 98 および MEの場合、"C:\Windows\Profiles\<ユーザ名>\Application Data" です。)

自動実行方法

マルウェアは、自身のコピーがWindows起動時に自動実行されるよう以下のレジストリ値を追加します。

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

wewlrauzgds.cfg = "%Application Data%\Antivirus AntiSpyware 2011\AS2011.exe"

他のシステム変更

マルウェアは、以下のレジストリキーを追加します。

HKEY_CLASSES_ROOT\AS2011.DocHostUIHandler

HKEY_CLASSES_ROOT\CLSID\{3F2BBC05-40DF-11D2-9455-00104BC936FF}

HKEY_CURRENT_USER\Software\SE2010

マルウェアは、以下のレジストリ値を追加します。

HKEY_CLASSES_ROOT\AS2011.DocHostUIHandler

(Default) = "Implements DocHostUIHandler"

HKEY_CLASSES_ROOT\AS2011.DocHostUIHandler\Clsid

(Default) = "{3F2BBC05-40DF-11D2-9455-00104BC936FF}"

HKEY_CLASSES_ROOT\CLSID\{3F2BBC05-40DF-11D2-9455-00104BC936FF}

(Default) = "Implements DocHostUIHandler"

HKEY_CLASSES_ROOT\CLSID\{3F2BBC05-40DF-11D2-9455-00104BC936FF}\

LocalServer32

(Default) = "%Application Data%\Antivirus AntiSpyware 2011\AS2011.exe"

HKEY_CLASSES_ROOT\CLSID\{3F2BBC05-40DF-11D2-9455-00104BC936FF}\

ProgID

(Default) = "AS2011.DocHostUIHandler"

HKEY_CURRENT_USER\Software\SE2010

LastVFC = "{value}"

HKEY_CURRENT_USER\Software\SE2010

LastD = "{value}"

HKEY_CURRENT_USER\Software\SE2010

LastScan = "{date and time}"

プロセスの終了

マルウェアは、感染コンピュータ上で以下のプロセスが常駐されていることを確認した場合、そのプロセスを終了します。

- accesschk.exe

- AccessEnum.exe

- acdseepro3.exe

- acdseepro4.exe

- AcroRd32.exe

- ADExplorer.exe

- ADInsight.exe

- adrestore.exe

- AdvancedDVDPlayer.exe

- aim.exe

- arp.exe

- at.exe

- Autologon.exe

- autoruns.exe

- autorunsc.exe

- Bginfo.exe

- bitcomet.exe

- bitspirit.exe

- bittorrent.exe

- Cacheset.exe

- calc.exe

- chrome.exe

- Clockres.exe

- CloneCD.exe

- cmd.exe

- cmdkey.exe

- computerdefaults.exe

- conhost.exe

- Contig.exe

- control.exe

- Coreinfo.exe

- ctrl2cap.exe

- Dbgview.exe

- defragui.exe

- Desktops.exe

- DevicePairingWizard.exe

- digitaleditions.exe

- disk2vhd.exe

- diskext.exe

- Diskmon.exe

- DiskView.exe

- dmaster.exe

- du.exe

- dxdiag.exe

- efsdump.exe

- eventvwr.exe

- excel.exe

- far.exe

- fdm.exe

- find.exe

- flashget.exe

- freecell.exe

- ftp.exe

- FullTiltPoker.exe

- GOM.exe

- GoogleEarth.exe

- handle.exe

- help.exe

- hex2dec.exe

- hrtzzm.exe

- Icq.exe

- Illustrator.exe

- infium.exe

- ipconfig.exe

- isoburn.exe

- journal.exe

- junction.exe

- LA.exe

- ldmdump.exe

- Listdlls.exe

- livekd.exe

- LoadOrd.exe

- logonsessions.exe

- miranda32.exe

- mirandaim.exe

- mmc.exe

- movefile.exe

- moviemk.exe

- mplay32.exe

- mplayer2.exe

- mplayerc.exe

- msaccess.exe

- msconfig.exe

- mshearts.exe

- msiexec.exe

- msmsgs.exe

- MsnMsgr.Exe

- mspaint.exe

- mspub.exe

- MSWorks.exe

- Nero.exe

- NeroExpressPortable.exe

- netsh.exe

- netstat.exe

- nfs.exe

- notepad.exe

- nslookup.exe

- ntfsinfo.exe

- OIS.exe

- outlook.exe

- pagedfrg.exe

- pendmoves.exe

- Photoshop.exe

- picasaphotoviewer.exe

- pinball.exe

- ping.exe

- pipelist.exe

- PokerStars.exe

- portmon.exe

- powercfg.exe

- PowerDVD.exe

- powerpnt.exe

- POWERPOI.exe

- powershell.exe

- procdump.exe

- procexp.exe

- procexp64.exe

- ProcFeatures.exe

- psexec.exe

- psfile.exe

- psgetsid.exe

- Psinfo.exe

- pskill.exe

- pslist.exe

- psloggedon.exe

- psloglist.exe

- pspasswd.exe

- psservice.exe

- psshutdown.exe

- pssuspend.exe

- qip2010.exe

- QuickTimePlayer.exe

- realplay.exe

- RealPlayer.exe

- RecordingManager.exe

- reg.exe

- RegCloneCD.exe

- RegDelNull.exe

- regedit.exe

- regedt32.exe

- reget.exe

- regetdx.exe

- regjump.exe

- resmon.exe

- RootkitRevealer.exe

- route.exe

- rstrui.exe

- RwcRun.exe

- RWipeRun.exe

- sdelete.exe

- setup_wm.exe

- ShareEnum.exe

- ShellRunas.exe

- shvlzm.exe

- sidebar.exe

- sigcheck.exe

- Skype.exe

- skypePM.exe

- sndvol32.exe

- sol.exe

- spider.exe

- streams.exe

- strings.exe

- sync.exe

- taskhost.exe

- taskkill.exe

- tasklist.exe

- taskmgr.exe

- tcpvcon.exe

- Tcpview.exe

- telnet.exe

- thebat.exe

- totalcmd.exe

- tracert.exe

- trillian.exe

- tvp.exe

- utorrent.exe

- vmmap.exe

- vmware.exe

- Volumeid.exe

- whois.exe

- winamp.exe

- WindowsAnytimeUpgradeUI.exe

- windvd.exe

- winmail.exe

- winmine.exe

- Winobj.exe

- WinRAR.exe

- WINWORD.exe

- wmplayer.exe

- word.exe

- wow.exe

- wscript.exe

- wupdmgr.exe

- ypager.exe

- ZoomIt.exe

偽セキュリティソフト型不正プログラムによる不正活動

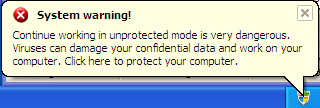

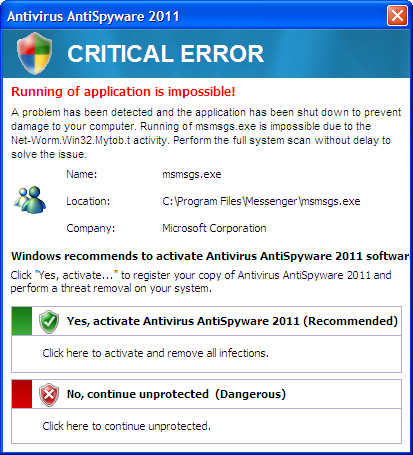

マルウェアは、以下の偽の警告を表示します。

マルウェアは、偽のセキュリティ製品をインストールします。

マルウェアは、ユーザの感染を通知する偽の警告を表示します。また、感染したコンピュータの偽のスキャン結果を表示します。スキャンが完了すると、ユーザに製品の購入を要求します。ユーザが偽の製品を購入しようとすると、ユーザを特定のWebサイトに誘導してクレジットカード番号といった個人情報を要求します。

ユーザがソフトウェアの購入に同意すると、マルウェアは、購入手続きのために以下のWebサイトにアクセスします。

- http://{BLOCKED}ftwaresecurity.com

対応方法

手順 1

Windows XP および Windows Server 2003 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

Windowsをセーフモードで再起動します。

手順 3

このレジストリ値を削除します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

レジストリの編集はお客様の責任で行っていただくようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- wewlrauzgds.cfg = %Application Data%\Antivirus AntiSpyware 2011\AS2011.exe

手順 4

このレジストリキーを削除します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

レジストリの編集はお客様の責任で行っていただくようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

- In HKEY_CLASSES_ROOT

- AS2011.DocHostUIHandler

- In HKEY_CLASSES_ROOT\CLSID

- {3F2BBC05-40DF-11D2-9455-00104BC936FF}

- {3F2BBC05-40DF-11D2-9455-00104BC936FF}

- In HKEY_CURRENT_USER\Software

- SE2010

手順 5

以下のフォルダを検索し削除します。

- %Application Data%\Antivirus AntiSpyware 2011

手順 6

コンピュータを通常モードで再起動し、最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、「TROJ_FAKEAV.BQT」と検出したファイルの検索を実行してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください