RANSOM_LOCKON.A

Artemis!5691844CACD1 (McAfee); Trojan:Win32/Tiggre!rfn (Microsoft); Ransom.HiddenTear (Symantec)

Windows

マルウェアタイプ:

身代金要求型不正プログラム(ランサムウェア)

破壊活動の有無:

なし

暗号化:

なし

感染報告の有無 :

はい

概要

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、以下のファイルを作成します。

- %User Temp%\windowsdefender.bin -> Encryption Key

(註:%User Temp%フォルダは、ユーザの一時フォルダで、Windows 2000、XP および Server 2003 の場合、通常、"C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"、Windows Vista 、 7 、8、8.1 、Server 2008 および Server 2012の場合、"C:\Users\<ユーザ名>\AppData\Local\Temp" です。.)

他のシステム変更

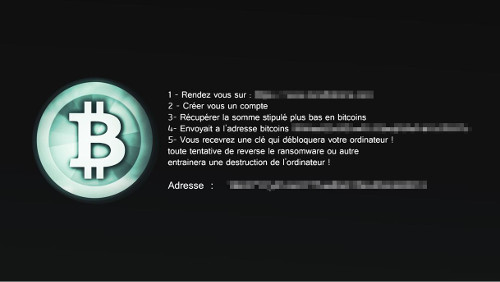

マルウェアは、コンピュータのデスクトップの壁紙に以下の画像を設定します。

ダウンロード活動

マルウェアは、以下のWebサイトにアクセスして自身のコンポーネントファイルをダウンロードします。

- https://{BLOCKED}e.{BLOCKED}ack.com/fichiers/2017/44/4/1509655557-rw.jpg

マルウェアは、以下のファイル名でダウンロードしたファイルを保存します。

- {Malware Folder}\Background.jpg

その他

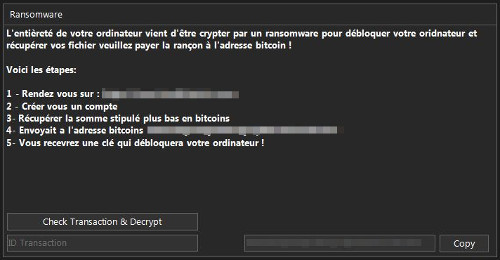

マルウェアは、以下のメッセージが記載されたポップアップウィンドウを表示します。

ランサムウェアの不正活動

マルウェアは、以下の文字列を含むファイルを暗号化します。

- .sc

- .mkv

- .txt

- .exe

- .dll

- .ico

- .png

- .3dm

- .3g2

- .3gp

- .aaf

- .accdb

- .aep

- .aepx

- .aet

- .ai

- .aif

- .arw

- .as

- .as3

- .asf

- .asp

- .asx

- .avi

- .bay

- .bmp

- .cdr

- .cer

- .class

- .cpp

- .cr2

- .crt

- .crw

- .cs

- .csv

- .db

- .dbf

- .dcr

- .der

- .dng

- .doc

- .docb

- .docm

- .docx

- .dot

- .dotm

- .dotx

- .dwg

- .dxf

- .dxg

- .efx

- .eps

- .erf

- .fla

- .flv

- .idml

- .iff

- .indb

- .indd

- .indl

- .indt

- .inx

- .jar

- .java

- .jpeg

- .jpg

- .kdc

- .m3u

- .m3u8

- .m4u

- .max

- .mdb

- .mdf

- .mef

- .mid

- .mov

- .mp3

- .mp4

- .mpa

- .mpeg

- .mpg

- .mrw

- .msg

- .nef

- .nrw

- .odb

- .odc

- .odm

- .odp

- .ods

- .odt

- .orf

- .p12

- .p7b

- .p7c

- .pdb

- .pef

- .pem

- .pfx

- .php

- .plb

- .pmd

- .pot

- .potm

- .potx

- .ppam

- .ppj

- .pps

- .ppsm

- .ppsx

- .ppt

- .pptm

- .pptx

- .prel

- .prproj

- .ps

- .psd

- .pst

- .ptx

- .r3d

- .ra

- .raf

- .rar

- .raw

- .rb

- .rtf

- .rw2

- .rwl

- .sdf

- .sldm

- .sldx

- .sql

- .sr2

- .srf

- .srw

- .svg

- .swf

- .tif

- .vcf

- .vob

- .wav

- .wb2

- .wma

- .wmv

- .wpd

- .wps

- .x3f

- .xla

- .xlam

- .xlk

- .xll

- .xlm

- .xls

- .xlsb

- .xlsm

- .xlsx

- .xlt

- .xltm

- .xltx

- .xlw

- .xml

- .xqx

- .zip.ini

- .sln

- .cs

- .resx

- .Designer.cs

- .suo

- .csproj

- .settings

- .Designer.cs.cache

- .pdp

- .resources

- .Properties.Resources.resources

- .sc

- .vshost.exe.vshost.exe.manifest

- .gif

- .ide

- .bat

- .dat

- .DangAmbigs

- .freq-dawg

- .inttemp.normproto

- .pffmtable

- .unicharset

- .user-words

- .word-dawg

- .html

- .Config.sc.mkv.txt.exe.dll.ico.png

- .3dm

- .3g2

- .3gp.aaf.accdb.aep.aepx.aet.ai.aif.arw

- .as

- .as3

- .asf

- .asp

- .asx

- .avi

- .bay

- .bmp

- .cdr

- .cer

- .class

- .cpp

- .cr2

- .crt

- .crw

- .cs

- .csv

- .db

- .dbf

- .dcr

- .der

- .dng

- .doc

- .docb

- .docm

- .docx

- .dot

- .dotm

- .dotx

- .dwg

- .dxf

- .dxg

- .efx

- .eps

- .erf

- .fla

- .flv

- .idml

- .iff

- .indb

- .indd

- .indl

- .indt

- .inx

- .jar

- .java

- .jpeg

- .jpg

- .kdc

- .m3u

- .m3u8

- .m4u

- .max

- .mdb

- .mdf

- .mef

- .mid

- .mov

- .mp3

- .mp4

- .mpa

- .mpeg

- .mpg

- .mrw

- .msg

- .nef

- .nrw

- .odb

- .odc

- .odm

- .odp

- .ods

- .odt

- .orf

- .p12

- .p7b

- .p7c

- .pdb

- .pef

- .pem

- .pfx

- .php

- .plb

- .pmd

- .pot

- .potm

- .potx

- .ppam

- .ppj

- .pps

- .ppsm

- .ppsx

- .ppt

- .pptm

- .pptx

- .prel

- .prproj

- .ps

- .psd

- .pst

- .ptx

- .r3d

- .ra

- .raf

- .rar

- .raw

- .rb

- .rtf

- .rw2

- .rwl

- .sdf

- .sldm

- .sldx

- .sql

- .sr2

- .srf

- .srw

- .svg

- .swf

- .tif

- .vcf

- .vob

- .wav

- .wb2

- .wma

- .wmv

- .wpd

- .wps

- .x3f

- .xla

- .xlam

- .xlk

- .xll

- .xlm

- .xls

- .xlsb

- .xlsm

- .xlsx

- .xlt

- .xltm

- .xltx

- .xlw

- .xml

- .xqx

- .zip.ini

- .sln

- .cs

- .resx

- .Designer.cs

- .suo

- .csproj

- .settings

- .Designer.cs.cache

- .pdp

- .resources

- .Properties.Resources.resources

- .sc

- .vshost.exe.vshost.exe.manifest

- .gif

- .ide

- .bat

- .dat

- .DangAmbigs

- .freq-dawg

- .inttemp.normproto

- .pffmtable

- .unicharset

- .user-words

- .word-dawg

- .html

- .Config

マルウェアは、以下のディレクトリ内で確認されたファイルを暗号化します。

- C:\testrw

マルウェアは、暗号化されたファイルのファイル名に以下の拡張子を追加します。

- .lockon

対応方法

手順 1

Windows XP、Windows Vista および Windows 7 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

「RANSOM_LOCKON.A」で検出したファイル名を確認し、そのファイルを終了します。

- すべての実行中プロセスが、Windows のタスクマネージャに表示されない場合があります。この場合、"Process Explorer" などのツールを使用しマルウェアのファイルを終了してください。"Process Explorer" については、こちらをご参照下さい。

- 検出ファイルが、Windows のタスクマネージャまたは "Process Explorer" に表示されるものの、削除できない場合があります。この場合、コンピュータをセーフモードで再起動してください。

セーフモードについては、こちらをご参照下さい。 - 検出ファイルがタスクマネージャ上で表示されない場合、次の手順にお進みください。

手順 4

以下のファイルを検索し削除します。

- %User Temp%\windowsdefender.bin

- {Malware Folder}\Background.jpg

手順 5

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「RANSOM_LOCKON.A」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

手順 7

デスクトッププロパティを修正します。

ご利用はいかがでしたか? アンケートにご協力ください