RANSOM_EDA2OLAKEASE.A

Ransom.HiddenTear!g1(Norton)

Windows

マルウェアタイプ:

身代金要求型不正プログラム(ランサムウェア)

破壊活動の有無:

なし

暗号化:

なし

感染報告の有無 :

はい

概要

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

マルウェアは、特定のWebサイトにアクセスし、情報を送受信します。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

他のシステム変更

マルウェアは、以下のレジストリ値を変更し、デスクトップの壁紙を変更します。

HKEY_CURRENT_USER\Control Panel\Desktop

Wallpaper = %User Temp%\{GUID}.pdf

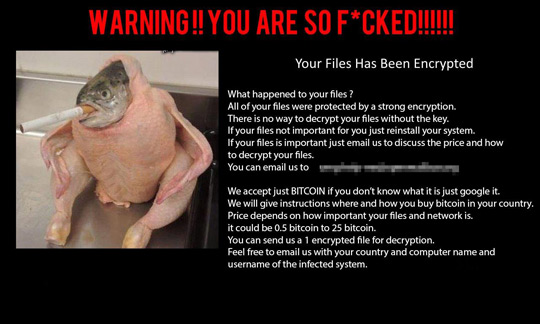

マルウェアは、コンピュータのデスクトップの壁紙に以下の画像を設定します。

その他

マルウェアは、以下のWebサイトにアクセスし、情報を送受信します。

- http://{BLOCKED}k.mx/

ランサムウェアの不正活動

マルウェアは、以下の文字列を含むファイルを暗号化します。

- .txt

- .asf

- .xls

- .docx

- .xlsx

- .mp3

- .waw

- .jpg

- .jpeg

- .txt

- .rtf

- .doc

- .rar

- .zip

- .psd

- .tif

- .wma

- .gif

- .bmp

- .ppt

- .pptx

- .docm

- .xlsm

- .pps

- .ppsx

- .ppd

- .eps

- .png

- .ace

- .djvu

- .tar

- .cdr

- .max

- .wmv

- .avi

- .wav

- .mp4

- .pdd

- .php

- .aac

- .ac3

- .amf

- .amr

- .dwg

- .dxf

- .accdb

- .mod

- .tax2013

- .tax2014

- .oga

- .ogg

- .pbf

- .ra

- .raw

- .saf

- .val

- .wave

- .wow

- .wpk

- .3g2

- .3gp

- .3gp2

- .3mm

- .amx

- .avs

- .bik

- .dir

- .divx

- .dvx

- .evo

- .flv

- .qtq

- .tch

- .rts

- .rum

- .rv

- .scn

- .srt

- .stx

- .svi

- .swf

- .trp

- .vdo

- .wm

- .wmd

- .wmmp

- .wmx

- .wvx

- .xvid

- .3d

- .3d4

- .3df8

- .pbs

- .adi

- .ais

- .amu

- .arr

- .bmc

- .bmf

- .cag

- .cam

- .dng

- .ink

- .jif

- .jiff

- .jpc

- .jpf

- .jpw

- .mag

- .mic

- .mip

- .msp

- .nav

- .ncd

- .odc

- .odi

- .opf

- .qif

- .xwd

- .abw

- .act

- .adt

- .aim

- .ans

- .asc

- .ase

- .bdp

- .bdr

- .bib

- .boc

- .crd

- .diz

- .dot

- .dotm

- .dotx

- .dvi

- .dxe

- .mlx

- .err

- .euc

- .faq

- .fdr

- .fds

- .gthr

- .idx

- .kwd

- .lp2

- .ltr

- .man

- .mbox

- .msg

- .nfo

- .now

- .odm

- .oft

- .pwi

- .rng

- .rtx

- .run

- .ssa

- .text

- .unx

- .wbk

- .wsh

- .7z

- .arc

- .ari

- .arj

- .car

- .cbr

- .cbz

- .gz

- .gzig

- .jgz

- .pak

- .pcv

- .puz

- .rev

- .sdn

- .sen

- .sfs

- .sfx

- .sh

- .shar

- .shr

- .sqx

- .tbz2

- .tg

- .tlz

- .vsi

- .wad

- .war

- .xpi

- .z02

- .z04

- .zap

- .zipx

- .zoo

- .ipa

- .isu

- .jar

- .js

- .udf

- .adr

- .ap

- .aro

- .asa

- .ascx

- .ashx

- .asmx

- .asp

- .indd

- .asr

- .qbb

- .bml

- .cer

- .cms

- .crt

- .dap

- .htm

- .moz

- .svr

- .url

- .wdgt

- .abk

- .bic

- .big

- .blp

- .bsp

- .cgf

- .chk

- .col

- .cty

- .dem

- .elf

- .ff

- .gam

- .grf

- .h3m

- .h4r

- .iwd

- .ldb

- .lgp

- .lvl

- .map

- .md3

- .mdl

- .nds

- .pbp

- .ppf

- .pwf

- .pxp

- .sad

- .sav

- .scm

- .scx

- .sdt

- .spr

- .sud

- .uax

- .umx

- .unr

- .uop

- .usa

- .usx

- .ut2

- .ut3

- .utc

- .utx

- .uvx

- .uxx

- .vmf

- .vtf

- .w3g

- .w3x

- .wtd

- .wtf

- .ccd

- .cd

- .cso

- .disk

- .dmg

- .dvd

- .fcd

- .flp

- .img

- .isz

- .mdf

- .mds

- .nrg

- .nri

- .vcd

- .vhd

- .snp

- .bkf

- .ade

- .adpb

- .dic

- .cch

- .ctt

- .dal

- .ddc

- .ddcx

- .dex

- .dif

- .dii

- .itdb

- .itl

- .kmz

- .lcd

- .lcf

- .mbx

- .mdn

- .odf

- .odp

- .ods

- .pab

- .pkb

- .pkh

- .pot

- .potx

- .pptm

- .psa

- .qdf

- .qel

- .rgn

- .rrt

- .rsw

- .rte

- .sdb

- .sdc

- .sds

- .sql

- .stt

- .tcx

- .thmx

- .txd

- .txf

- .upoi

- .vmt

- .wks

- .wmdb

- .xl

- .xlc

- .xlr

- .xlsb

- .xltx

- .ltm

- .xlwx

- .mcd

- .cap

- .cc

- .cod

- .cp

- .cpp

- .cs

- .csi

- .dcp

- .dcu

- .dev

- .dob

- .dox

- .dpk

- .dpl

- .dpr

- .dsk

- .dsp

- .eql

- .ex

- .f90

- .fla

- .for

- .fpp

- .jav

- .java

- .lbi

- .owl

- .pl

- .plc

- .pli

- .pm

- .res

- .rsrc

- .so

- .swd

- .tpu

- .tpx

- .tu

- .tur

- .vc

- .yab

- .aip

- .amxx

- .ape

- .api

- .mxp

- .oxt

- .qpx

- .qtr

- .xla

- .xlam

- .xll

- .xlv

- .xpt

- .cfg

- .cwf

- .dbb

- .slt

- .bp2

- .bp3

- .bpl

- .clr

- .dbx

- .jc

- .potm

- .ppsm

- .prc

- .prt

- .shw

- .std

- .ver

- .wpl

- .xlm

- .yps

- .1cd

- .bck

- .html

- .bak

- .odt

- .pst

- .log

- .mpg

- .mpeg

- .odb

- .wps

- .xlk

- .mdb

- .dxg

- .wpd

- .wb2

- .dbf

- .ai

- .3fr

- .arw

- .srf

- .sr2

- .bay

- .crw

- .cr2

- .dcr

- .kdc

- .erf

- .mef

- .mrw

- .nef

- .nrw

- .orf

- .raf

- .rwl

- .rw2

- .r3d

- .ptx

- .pef

- .srw

- .x3f

- .der

- .pem

- .pfx

- .p12

- .p7b

- .p7c

- .jfif

- .exif

マルウェアは、以下のディレクトリ内で確認されたファイルを暗号化します。

- A:\

- B:\

- C:\

- D:\

- E:\

- F:\

- G:\

マルウェアは、暗号化されたファイルのファイル名に以下の拡張子を追加します。

- .olakease

マルウェアが作成する以下のファイルは、脅迫状です。

- %User Temp%\{GUID}.pdf <- used as wallpaper

(註:%User Temp%フォルダは、ユーザの一時フォルダで、Windows 2000、XP および Server 2003 の場合、通常、"C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"、Windows Vista 、 7 、8、8.1 、Server 2008 および Server 2012の場合、"C:\Users\<ユーザ名>\AppData\Local\Temp" です。.)

対応方法

手順 1

Windows XP、Windows Vista および Windows 7 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

以下のファイルを検索し削除します。

- %User Temp%\{GUID}.pdf

手順 4

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「RANSOM_EDA2OLAKEASE.A」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

手順 5

デスクトッププロパティを修正します。

ご利用はいかがでしたか? アンケートにご協力ください