RANSOM_CRYPTWELVE.B

Ransom.CryptXXX (NORTON), TR/RedCap.khogd (ANTIVIR), Ransom:MSIL/Natiris.A (MICROSOFT)

Windows

マルウェアタイプ:

身代金要求型不正プログラム(ランサムウェア)

破壊活動の有無:

なし

暗号化:

なし

感染報告の有無 :

はい

概要

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、以下のファイルを作成します。

- %User Temp%\wallpaper.bmp

- %Desktop%\sys.bat <-used to terminate the ransomware

(註:%User Temp%フォルダは、ユーザの一時フォルダで、Windows 2000、XP および Server 2003 の場合、通常、"C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"、Windows Vista 、 7 、8、8.1 、Server 2008 および Server 2012の場合、"C:\Users\<ユーザ名>\AppData\Local\Temp" です。.. %Desktop%フォルダは、Windows 2000、XP および Server 2003 の場合、通常 "C:\Documents and Settings\<ユーザ名>\Desktop"、Windows Vista 、 7 、8、8.1 、Server 2008 および Server 2012の場合、"C:\Users\<ユーザ名>\Desktop" です。.)

マルウェアは、以下の Mutex を作成し、メモリ上で自身の重複実行を避けます。

- KristinaCS

他のシステム変更

マルウェアは、以下のレジストリキーを追加します。

HKEY_CURRENT_USER\Control Panel\Desktop

Wallpaper = %User Temp%\wallpaper.bmp

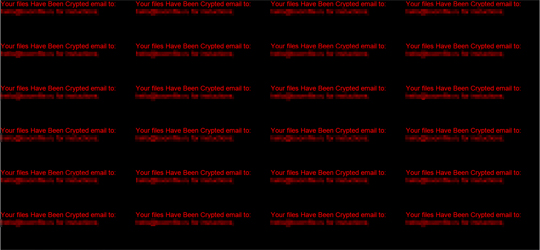

マルウェアは、コンピュータのデスクトップの壁紙に以下の画像を設定します。

ランサムウェアの不正活動

マルウェアは、ファイル名に以下の文字列を含むファイルの暗号化はしません。

- .crypt12

- .tmp

- .sep

- .tlb

- .tbl

- .tsp

- .cmd

- .ax

- .olb

- .com

- .acm

- .edb

- .ini

- .exe

- .386

- .73u

- .8xu

- .adm

- .adml

- .admx

- .ani

- .ann

- .aos

- .asec

- .bio

- .bk2

- .blf

- .bmk

- .bud

- .cab

- .cdmp

- .chs

- .ci

- .cnt

- .cpi

- .cpl

- .cpq

- .cur

- .desklink

- .deskthemepack

- .dev

- .diagcab

- .diagcfg

- .diagpkg

- .dimax

- .dit

- .drv

- .dss

- .dyc

- .ebd

- .efi

- .evtx

- .ffa

- .ffl

- .ffo

- .ffx

- .ftg

- .fts

- .gmmp

- .grl

- .group

- .grp

- .h1s

- .hdmp

- .hhc

- .hhk

- .hiv

- .hlp

- .hpj

- .hsh

- .htt

- .icl

- .icns

- .ico

- .idi

- .ifw

- .ime

- .img3

- .inf_loc

- .ins

- .ion

- .ipod

- .itemdata-ms

- .its

- .jpn

- .kbd

- .key

- .kor

- .library-ms

- .lnk

- .log1

- .log2

- .lpd

- .manifest

- .mapimail

- .mdmp

- .mi4

- .mlc

- .mobileconfig

- .msc

- .msp

- .msstyle

- .msstyles

- .mui

- .mui_cccd5ae0

- .mum

- .mydocs

- .nb0

- .nbh

- .nfo

- .nls

- .nt

- .ntfs

- .p7b

- .pck

- .pdr

- .pfx

- .pid

- .pk2

- .pol

- .ppd

- .prefpane

- .prf

- .printerexport

- .ps2

- .pwl

- .rc1

- .rc2

- .rco

- .reg

- .regtrans-ms

- .rfw

- .rmt

- .rs

- .ruf

- .savedsearch

- .sbn

- .scap

- .scf

- .scr

- .shd

- .shsh

- .swp

- .sys

- .tdz

- .tha

- .theme

- .trx_dll

- .uce

- .vga

- .vgd

- .vx_

- .vxd

- .webpnp

- .wer

- .wph

- .wpx

- .xfb

- .xrm-ms

- .dat

- .db

- .dll

- .dmp

- .ics

- .mod

- .mpa

- .msu

- .nomedia

- .ocx

- .ps1

- .rom

- .rtp

- .shs

- .spl

- .themepack

- .0

- .000

- .amlv

- .automaticdestinations-ms

- .bashrc

- .bash_history

- .bash_profile

- .bin

- .bk1

- .bom

- .c32

- .cat

- .cgz

- .chg

- .chk

- .cht

- .clb

- .cpr

- .crash

- .dlx

- .dvd

- .edj

- .elf

- .emerald

- .etl

- .evt

- .fid

- .fpbf

- .help

- .idx

- .ius

- .job

- .lfs

- .lockfile

- .lst

- .mbr

- .mem

- .metadata_never_index

- .panic

- .pat

- .pit

- .pnf

- .ppm

- .profile

- .prt

- .qvm

- .saver

- .sbf

- .schemas

- .sdb

- .searchconnector-ms

- .sfcache

- .so.0

- .sqm

- .str

- .wdf

- .wdgt

- .wgz

- .zone.identifier

マルウェアは、以下のフォルダ内で確認されたファイルの暗号化はしません。

- D:\owncloud

- D:\gdrive

マルウェアは、暗号化されたファイルのファイル名に以下の拡張子を追加します。

- ={Random 5 Digit Number}=hello@boomfile.ru.crypt12

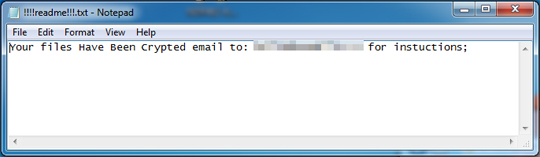

マルウェアが作成する以下のファイルは、脅迫状です。

- {Folder Path of Encrypted Files}\!!!!readme!!!.txt

対応方法

手順 1

Windows XP、Windows Vista および Windows 7 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

デスクトッププロパティを修正します。

手順 4

以下のファイルを検索し削除します。

- %User Temp%\wallpaper.bmp

- {Folder Path of Encrypted Files}\!!!!readme!!!.txt

手順 5

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「RANSOM_CRYPTWELVE.B」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください