Ransom.Win64.LDRADO.THCBOBD

Windows

マルウェアタイプ:

身代金要求型不正プログラム(ランサムウェア)

破壊活動の有無:

なし

暗号化:

感染報告の有無 :

はい

概要

トレンドマイクロは、このマルウェアをNoteworthy(要注意)に分類しました。

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

身代金要求文書のファイルを作成します。 以下のファイル拡張子を持つファイルは暗号化しません。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、以下のプロセスを追加します。

- vssadmin Delete Shadows /all /quiet

- cmd "/c chcp 65001 & systeminfo"

情報漏えい

マルウェアは、以下のパラメータを受け取ります。

- -skip-local → Skip processing local files.

- -skip-net → Skip processing shares

- -keep → Disable self-deletion after execution (Self-deletion is enabled by default).

- -n

→ Specify network in CIDR format. If not specified, values from active network interfaces will be used. A file with a list of networks can also be specified. - -d

→ Specifies a domain. - -u

→ Specifies username for SMB. - -p

→ Specifies password for SMB.

その他

マルウェアは、以下を実行します。

- It gathers the following data via systeminfo:

- Operating System Information:

- Name

- Version

- Manufacturer

- Configuration

- Build Type

- Registered Owner

- Registered Organization

- Product ID

- Installation date

- Host name

- System Boot Time

- System Manufacturer

- System Architecture

- Processor information

- System Language

- Time Zone Information

- BIOS Version

- Total and Available Physical Memory

- Virtual Memory Information (Max, Available, In Use)

- Page file locations

- Domain

- Logon server

- Hotfix(es)

- Network card(s)

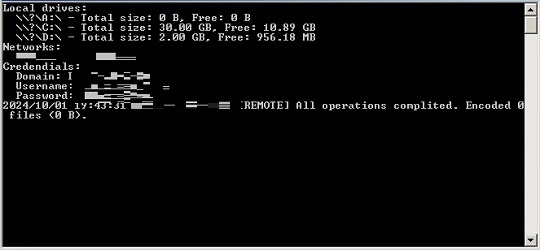

- It displays its logs on a console:

- It sends some of its logs to the following IP Address:

- {BLOCKED}.{BLOCKED}.{BLOCKED}.152:443

ランサムウェアの不正活動

マルウェアは、ファイル名に以下の文字列を含むファイルの暗号化はしません。

- ntldr

- ntdetect.com

- autoexec.bat

- ntuser.dat

- ntuser.dat.log

- iconcache.db

- bootsect.bak

- bootfont.bin

- bootmgr

- thumbs.db

マルウェアは、以下のフォルダ内で確認されたファイルの暗号化はしません。

- Windows

- programdata

- program files

- program files (x86)

- $recycle.bin

- all users

- winnt

- appdata

- application data

- local settings

- boot

マルウェアは、暗号化されたファイルのファイル名に以下の拡張子を追加します。

- .00000001

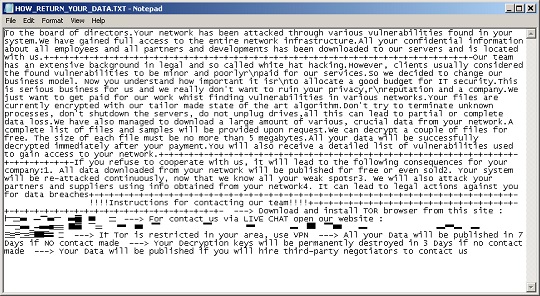

マルウェアが作成する以下のファイルは、脅迫状です。

- {Encrypted Directory}\HOW_RETURN_YOUR_DATA.txt

以下のファイル拡張子を持つファイルについては暗号化しません:

- .00000001

- .exe

- .dll

- .sys

- .msi

- .ini

- .inf

- .lnk

<補足>

情報漏えい

マルウェアは、以下のパラメータを受け取ります。

- -skip-local → ローカルファイルの処理をスキップする

- -skip-net → ネットワーク上で共有されているファイルの処理をスキップする

- -keep → 実行後の自身の削除を無効化する(デフォルトでは有効化されている)

- -n → CIDR表記でネットワークを指定する。指定されない場合は、アクティブなネットワークインターフェイスの値が使用される。ネットワークの一覧を含むファイルの指定も可能。

- -d → ドメインを指定する

- -u → SMBのユーザ名を指定する

- -p → SMBのパスワードを指定する

その他

マルウェアは、以下を実行します。

- コンピュータに関する情報を通じて、以下の情報を収集します。

- オペレーティングシステム(OS)に関する情報:

- 名称

- バージョン

- 製造元

- 構成

- ビルドの種類

- 登録されている所有者

- 登録されている組織

- 製造ID

- インストールされた日

- ホスト名

- コンピュータの起動時間

- コンピュータの製造元

- コンピュータのアーキテクチャ

- プロセッサに関する情報

- システム言語

- タイムゾーン情報

- BIOSのバージョン

- 物理メモリの総容量および利用可能な容量

- 仮想メモリの情報(最大、利用可能、仕様中)

- ページファイルの場所

- ドメイン

- ログオンサーバ

- ホットフィックス

- ネットワークカードに関する情報

- オペレーティングシステム(OS)に関する情報:

- コンソール上にログを表示します。

- ログの一部を以下のIPアドレスに送信します。

- {BLOCKED}.{BLOCKED}.{BLOCKED}.152:443

対応方法

手順 1

トレンドマイクロの機械学習型検索は、マルウェアの存在を示す兆候が確認された時点で検出し、マルウェアが実行される前にブロックします。機械学習型検索が有効になっている場合、弊社のウイルス対策製品はこのマルウェアを以下の機械学習型検出名として検出します。

- Troj.Win32.TRX.XXPE50FFF081

手順 2

Windows 7、Windows 8、Windows 8.1、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 3

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 4

以下のファイルを検索し削除します。

- {Encrypted Directory}\HOW_RETURN_YOUR_DATA.TXT

手順 5

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「Ransom.Win64.LDRADO.THCBOBD」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

手順 6

暗号化されたファイルをバックアップから復元します。

ご利用はいかがでしたか? アンケートにご協力ください