Ransom.Win32.TELUDEPAS.A

Windows

マルウェアタイプ:

身代金要求型不正プログラム(ランサムウェア)

破壊活動の有無:

なし

暗号化:

感染報告の有無 :

はい

概要

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、以下のファイルを作成します。

- %User Profile%\windows - contains key

(註:%User Profile%フォルダは、現在ログオンしているユーザのプロファイルフォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>"です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>" です。)

マルウェアは、以下のプロセスを追加します。

- cmd.exe /c "taskkill /f /im msftesql.exe

- cmd.exe /c "taskkill /f /im sqlagent.exe

- cmd.exe /c "taskkill /f /im sqlbrowser.exe

- cmd.exe /c "taskkill /f /im sqlservr.exe

- cmd.exe /c "taskkill /f /im sqlwriter.exe

- cmd.exe /c "taskkill /f /im oracle.exe

- cmd.exe /c "taskkill /f /im ocssd.exe

- cmd.exe /c "taskkill /f /im dbsnmp.exe

- cmd.exe /c "taskkill /f /im synctime.exe

- cmd.exe /c "taskkill /f /im mydesktopqos.exe

- cmd.exe /c "taskkill /f /im agntsvc.exeisqlplussvc.exe

- cmd.exe /c "taskkill /f /im xfssvccon.exe

- cmd.exe /c "taskkill /f /im mydesktopservice.exe

- cmd.exe /c "taskkill /f /im ocautoupds.exe

- cmd.exe /c "taskkill /f /im agntsvc.exeagntsvc.exe

- cmd.exe /c "taskkill /f /im agntsvc.exeencsvc.exe

- cmd.exe /c "taskkill /f /im firefoxconfig.exe

- cmd.exe /c "taskkill /f /im tbirdconfig.exe

- cmd.exe /c "taskkill /f /im ocomm.exe

- cmd.exe /c "taskkill /f /im mysqld.exe

- cmd.exe /c "taskkill /f /im mysqld-nt.exe

- cmd.exe /c "taskkill /f /im mysqld-opt.exe

- cmd.exe /c "taskkill /f /im dbeng50.exe

- cmd.exe /c "taskkill /f /im sqbcoreservice.exe

- cmd.exe /c "taskkill /f /im excel.exe

- cmd.exe /c "taskkill /f /im infopath.exe

- cmd.exe /c "taskkill /f /im msaccess.exe

- cmd.exe /c "taskkill /f /im mspub.exe

- cmd.exe /c "taskkill /f /im onenote.exe

- cmd.exe /c "taskkill /f /im outlook.exe

- cmd.exe /c "taskkill /f /im powerpnt.exe

- cmd.exe /c "taskkill /f /im steam.exe

- cmd.exe /c "taskkill /f /im sqlservr.exe

- cmd.exe /c "taskkill /f /im thebat.exe

- cmd.exe /c "taskkill /f /im thebat64.exe

- cmd.exe /c "taskkill /f /im thunderbird.exe

- cmd.exe /c "taskkill /f /im visio.exe

- cmd.exe /c "taskkill /f /im winword.exe

- cmd.exe /c "taskkill /f /im wordpad.exe

ランサムウェアの不正活動

マルウェアは、以下の文字列を含むファイルを暗号化します。

- .aac

- .ab4

- .ach

- .acr

- .act

- .adb

- .adp

- .ads

- .aes

- .ait

- .aoi

- .apj

- .arc

- .arw

- .asc

- .asf

- .asm

- .asp

- .asx

- .avi

- .awg

- .bak

- .bat

- .bay

- .bdb

- .bgt

- .bik

- .bin

- .bkp

- .bmp

- .bpw

- .brd

- .cdf

- .cdr

- .cdx

- .ce1

- .ce2

- .cer

- .cfg

- .cgm

- .cib

- .cls

- .cmd

- .cmt

- .cpi

- .cpp

- .cr2

- .crt

- .crw

- .csh

- .csl

- .csr

- .css

- .csv

- .dac

- .dat

- .day

- .db3

- .dbf

- .dbx

- .dc2

- .dch

- .dcr

- .dcs

- .ddd

- .dds

- .der

- .des

- .dgc

- .dif

- .dip

- .dir

- .dit

- .djv

- .dng

- .doc

- .dot

- .drf

- .drw

- .dtd

- .dwg

- .dxb

- .dxf

- .dxg

- .edb

- .eml

- .end

- .eps

- .erf

- .exf

- .fdb

- .ffd

- .fff

- .fhd

- .fla

- .flf

- .flv

- .fpx

- .frm

- .ftp

- .fxg

- .gc

- .gif

- .gp

- .gpg

- .gry

- .hbk

- .hdd

- .hpp

- .hwp

- .ibd

- .ibz

- .idx

- .iif

- .iiq

- .int

- .ip4

- .ip6

- .jar

- .jnt

- .jpe

- .jpg

- .kc2

- .kdc

- .key

- .kwm

- .lay

- .ldf

- .lit

- .log

- .lua

- .m3u

- .m4p

- .m4u

- .m4v

- .map

- .max

- .mbx

- .mdb

- .mdc

- .mdf

- .mef

- .mfw

- .mid

- .mkv

- .mlb

- .mml

- .mmw

- .mny

- .mos

- .mov

- .mp3

- .mp4

- .mpg

- .mrw

- .msg

- .myd

- .myi

- .ndd

- .ndf

- .nef

- .nil

- .nk2

- .nop

- .nrw

- .ns2

- .ns3

- .ns4

- .nsd

- .nsf

- .nsg

- .nsh

- .nwb

- .nx2

- .nxl

- .nyf

- .oab

- .obj

- .odb

- .odc

- .odf

- .odg

- .odm

- .odp

- .ods

- .odt

- .ogg

- .oil

- .orf

- .ost

- .otg

- .oth

- .otp

- .ots

- .ott

- .p12

- .p7b

- .p7c

- .pab

- .paq

- .pas

- .pat

- .pc=

- .pcd

- .pct

- .pdb

- .pdd

- .pef

- .pem

- .pfx

- .php

- .pif

- .plc

- .png

- .pot

- .pps

- .ppt

- .prf

- .ps1

- .psd

- .pst

- .ptr

- .ptx

- .pwm

- .qba

- .qbb

- .qbm

- .qbr

- .qbw

- .qbx

- .qby

- .qed

- .r3d

- .raf

- .rar

- .rat

- .raw

- .rdb

- .rtf

- .rvt

- .rw2

- .rwl

- .rwz

- .sav

- .say

- .sch

- .sd0

- .sda

- .sdf

- .set

- .slk

- .sql

- .sr2

- .srf

- .srt

- .srw

- .ssh

- .st4

- .st5

- .st6

- .st7

- .st8

- .stc

- .std

- .sti

- .stm

- .stw

- .stx

- .svg

- .swf

- .sxc

- .sxd

- .sxg

- .sxi

- .sxm

- .sxw

- .tar

- .tbk

- .tcp

- .tex

- .tga

- .tgz

- .thm

- .tif

- .tlg

- .txt

- .udp

- .uop

- .uot

- .vbs

- .vdi

- .vhd

- .vmx

- .vob

- .wab

- .wad

- .wav

- .wb2

- .wk1

- .wks

- .wma

- .wmv

- .wpd

- .wps

- .x11

- .x3f

- .xis

- .xla

- .xlc

- .xlk

- .xlm

- .xlr

- .xls

- .xlt

- .xlw

- .xml

- .yuv

- .zip

マルウェアは、ファイルパスに以下の文字列を含むファイルの暗号化はしません。

- Recycle.bin

- AppData

- System Volume Information

- bootfont.bin

- Local Settings

- iconcache

- netuser.dat

- autorun.inf

- desktop.ini

- ProgramData

- IEidcache

- Boot

- All Users

- Program Files

- EFI\Microsoft

- EFI\Boot

マルウェアは、暗号化されたファイルのファイル名に以下の拡張子を追加します。

- .locked

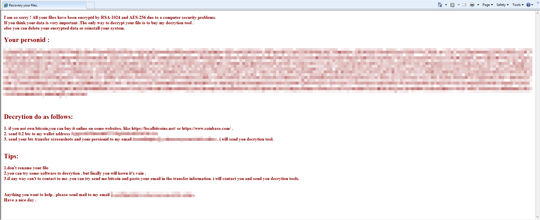

マルウェアが作成する以下のファイルは、脅迫状です。

- %Encrypted Folder%\README.html

対応方法

手順 1

Windows XP、Windows Vista および Windows 7 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

Windowsをセーフモードで再起動します。

手順 4

「Ransom.Win32.TELUDEPAS.A」で検出したファイル名を確認し、そのファイルを終了します。

- すべての実行中プロセスが、Windows のタスクマネージャに表示されない場合があります。この場合、"Process Explorer" などのツールを使用しマルウェアのファイルを終了してください。"Process Explorer" については、こちらをご参照下さい。

- 検出ファイルが、Windows のタスクマネージャまたは "Process Explorer" に表示されるものの、削除できない場合があります。この場合、コンピュータをセーフモードで再起動してください。

セーフモードについては、こちらをご参照下さい。 - 検出ファイルがタスクマネージャ上で表示されない場合、次の手順にお進みください。

手順 5

以下のファイルを検索し削除します。

- %User Profile%\windows

手順 6

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「Ransom.Win32.TELUDEPAS.A」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください