Ransom.Win32.GIVEMETHEKEY.A

Windows

マルウェアタイプ:

身代金要求型不正プログラム(ランサムウェア)

破壊活動の有無:

なし

暗号化:

なし

感染報告の有無 :

はい

概要

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

特定のファイル拡張子を持つファイルを暗号化します。 身代金要求文書のファイルを作成します。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、以下のファイルを作成します。

- %User Temp%\_MEI{Random numbers}\_bz2.pyd

- %User Temp%\_MEI{Random numbers}\_cffi_backend.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\_ctypes.pyd

- %User Temp%\_MEI{Random numbers}\_decimal.pyd

- %User Temp%\_MEI{Random numbers}\_hashlib.pyd

- %User Temp%\_MEI{Random numbers}\_lzma.pyd

- %User Temp%\_MEI{Random numbers}\_multiprocessing.pyd

- %User Temp%\_MEI{Random numbers}\_queue.pyd

- %User Temp%\_MEI{Random numbers}\_socket.pyd

- %User Temp%\_MEI{Random numbers}\_ssl.pyd

- %User Temp%\_MEI{Random numbers}\_win32sysloader.pyd

- %User Temp%\_MEI{Random numbers}\base_library.zip

- %User Temp%\_MEI{Random numbers}\Crypto\Cipher\_ARC4.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Cipher\_chacha20.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Cipher\_raw_aes.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Cipher\_raw_aesni.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Cipher\_raw_arc2.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Cipher\_raw_blowfish.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Cipher\_raw_cast.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Cipher\_raw_cbc.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Cipher\_raw_cfb.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Cipher\_raw_ctr.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Cipher\_raw_des.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Cipher\_raw_des3.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Cipher\_raw_ecb.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Cipher\_raw_eksblowfish.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Cipher\_raw_ocb.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Cipher\_raw_ofb.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Cipher\_Salsa20.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Hash\_BLAKE2b.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Hash\_BLAKE2s.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Hash\_ghash_clmul.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Hash\_ghash_portable.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Hash\_keccak.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Hash\_MD2.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Hash\_MD4.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Hash\_MD5.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Hash\_poly1305.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Hash\_RIPEMD160.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Hash\_SHA1.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Hash\_SHA224.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Hash\_SHA256.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Hash\_SHA384.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Hash\_SHA512.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Math\_modexp.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Protocol\_scrypt.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\PublicKey\_ec_ws.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Util\_cpuid_c.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Util\_strxor.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\cryptography-2.9.2-py3.7.egg-info\AUTHORS.rst

- %User Temp%\_MEI{Random numbers}\cryptography-2.9.2-py3.7.egg-info\INSTALLER

- %User Temp%\_MEI{Random numbers}\cryptography-2.9.2-py3.7.egg-info\LICENSE

- %User Temp%\_MEI{Random numbers}\cryptography-2.9.2-py3.7.egg-info\LICENSE.APACHE

- %User Temp%\_MEI{Random numbers}\cryptography-2.9.2-py3.7.egg-info\LICENSE.BSD

- %User Temp%\_MEI{Random numbers}\cryptography-2.9.2-py3.7.egg-info\LICENSE.PSF

- %User Temp%\_MEI{Random numbers}\cryptography-2.9.2-py3.7.egg-info\METADATA

- %User Temp%\_MEI{Random numbers}\cryptography-2.9.2-py3.7.egg-info\RECORD

- %User Temp%\_MEI{Random numbers}\cryptography-2.9.2-py3.7.egg-info\top_level.txt

- %User Temp%\_MEI{Random numbers}\cryptography-2.9.2-py3.7.egg-info\WHEEL

- %User Temp%\_MEI{Random numbers}\cryptography\hazmat\bindings\_constant_time.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\cryptography\hazmat\bindings\_openssl.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\cryptography\hazmat\bindings\_padding.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\finalall.exe.manifest

- %User Temp%\_MEI{Random numbers}\Include\pyconfig.h

- %User Temp%\_MEI{Random numbers}\lib2to3\Grammar.txt

- %User Temp%\_MEI{Random numbers}\lib2to3\Grammar3.7.3.final.0.pickle

- %User Temp%\_MEI{Random numbers}\lib2to3\PatternGrammar.txt

- %User Temp%\_MEI{Random numbers}\lib2to3\PatternGrammar3.7.3.final.0.pickle

- %User Temp%\_MEI{Random numbers}\lib2to3\tests\data\README

- %User Temp%\_MEI{Random numbers}\lib_arpack-.ZXK5WXHVNE3NXJUG2IYOCKDT7MOJHCNX.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\lib_blas_su.ZSGJ76YVG65H2EKSPFADO4FGUEFYONAA.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\lib_test_fo.6QS7HUU6UWQ3ZZ2H5HU3YC3T72Y24U6T.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\libansari.Q4BAGRNANLWD2YZJOKYPOAUIOLXW2LXK.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\libbanded5x.D5L3TW4FBYU4M4SSWHSSJA3VKGXKPEY6.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\libbispeu.OAANPWJKKXZRFOCA7BPAXPEXKORTJQMF.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\libblkdta00.F6PETDFK5XUZGOGQPBKUJ6R4PFQVUGMI.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\libchkder.23IDUBONJEDQJXE3WT2KTJUEFGPJBH5V.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\libcobyla2.MZIYBZPTVTYIHRT7JCIZN4FNMM5IPWLD.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\libcrypto-1_1.dll

- %User Temp%\_MEI{Random numbers}\libd_odr.SRKXTZ2WBR7FHCPACBFOKFNNXQW2WRIW.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\libdcosqb.3VZOXZKO53O75NWVYHOUJGPASB2ZKGJ5.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\libdcosqb.BSF6YTIPIV6BF3DZBNWD4YMH3UDU6DI7.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\libdcsrch.CTD6WPTKUW4MYYPI2KYOJ4427ZGGSXEQ.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\libdet.YR52LDB35H4SDHBZPZCBUM676NGM5MXK.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\libdfft_sub.TJ3WE7RJ5OM5VARELJBIMD3IVQYIMJ2Q.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\libdfitpack.EXJWQURDNSA2B5QGBXJD4H5UREUPFPDG.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\libdgamln.UCHKKUIEYOTHUI65E2O6FPFYIEBYGPMK.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\libdop853.ZDB77F5S63EPO7WWG3LICXZSBW2LFM2N.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\libdqag.JWWOBYFB44QIUJK2OQATSHONDZL77PON.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\libgetbreak.CUPZ6P6H5MNPZ4N7FUJXRBXBBC5JGRKJ.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\liblbfgsb.BB2JSI5RV24B7QMZTIJ2MHTBXOBV6UCX.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\libmvndst.UEXYY5YZLETRZLLV7GKDGWYVIASLDNJ6.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\libnnls.GX3LBH56JRQ7JMAOG7UBTDQJYFS6BPRN.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\libopenblas.FN5FF57TWHUYLRG54LA6B33EZPHYZZL4.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\libslsqp_op.CVAJHOQHKECBN7VLKMGEOZQ54GU3YWV7.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\libspecfun.I7OMDT5L33XVQM2MTW5AACQJUBYEOUFN.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\libssl-1_1.dll

- %User Temp%\_MEI{Random numbers}\libvode.EOEE2OUEBBEST2LUYNLN6ZKKONMUVA7Q.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\libwrap_dum.72W37AF5MCRJTCTC5GFVFBOD5WYGVNC5.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\libwrap_dum.ETCPKOZO6C37NOIM6NI3WE6BMXLI37RX.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\mfc140u.dll

- %User Temp%\_MEI{Random numbers}\numpy\core\_multiarray_tests.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\numpy\core\_multiarray_umath.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\numpy\fft\fftpack_lite.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\numpy\linalg\_umath_linalg.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\numpy\linalg\lapack_lite.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\numpy\random\mtrand.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\pyexpat.pyd

- %User Temp%\_MEI{Random numbers}\python37.dll

- %User Temp%\_MEI{Random numbers}\pythoncom37.dll

- %User Temp%\_MEI{Random numbers}\pywintypes37.dll

- %User Temp%\_MEI{Random numbers}\scipy\_lib\_ccallback_c.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\scipy\_lib\_fpumode.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\scipy\_lib\messagestream.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\select.pyd

- %User Temp%\_MEI{Random numbers}\unicodedata.pyd

- %User Temp%\_MEI{Random numbers}\VCRUNTIME140.dll

- %User Temp%\_MEI{Random numbers}\win32api.pyd

- %User Temp%\_MEI{Random numbers}\win32com\shell\shell.pyd

- %User Temp%\_MEI{Random numbers}\win32gui.pyd

- %User Temp%\_MEI{Random numbers}\win32pdh.pyd

- %User Temp%\_MEI{Random numbers}\win32trace.pyd

- %User Temp%\_MEI{Random numbers}\win32ui.pyd

- %User Temp%\_MEI{Random numbers}\win32wnet.pyd

- %Desktop%\EMAIL_ME

- %Desktop%\ciave.txt

(註:%User Temp%フォルダは、現在ログオンしているユーザの一時フォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Local\Temp" です。. %Desktop%フォルダは、現在ログオンしているユーザのデスクトップです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>\Desktop" です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\Desktop" です。)

マルウェアは、以下のプロセスを追加します。

- {Malware full path}

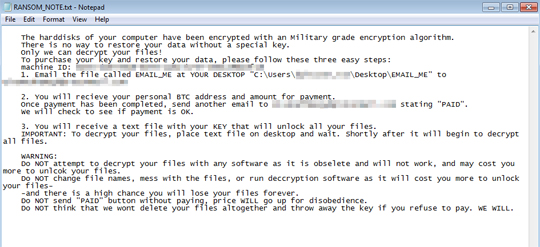

- %System%\notepad.exe "%Desktop%\RANSOM_NOTE.txt"

(註:%Desktop%フォルダは、現在ログオンしているユーザのデスクトップです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>\Desktop" です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\Desktop" です。)

マルウェアは、以下のフォルダを作成します。

- %User Temp%\_MEI{Random numbers}

(註:%User Temp%フォルダは、現在ログオンしているユーザの一時フォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Local\Temp" です。)

その他

マルウェアは、以下を実行します。

- It does not append any extension to the encrypted files

ランサムウェアの不正活動

以下の拡張子を持つファイルを暗号化します:$$ DATA $$

- .txt

- .log

- .tmp

- .dat

- .jpg

- .xls

- .xlsx

- .doc

- .docx

- .ppt

- .pptx

- .png

- .jpg

- .jpeg

- .zip

- .rar

- .css

- .emf

- .htm

- .gif

- .bmp

- .xml

- .html

- .db

- .json

- .bak

- .mdb

- .pot

- .php

- .csv

マルウェアが作成する以下のファイルは、脅迫状です。

- %Desktop%\RANSOM_NOTE.txt

対応方法

手順 1

Windows 7、Windows 8、Windows 8.1、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

以下のファイルを検索し削除します。

- %User Temp%\_MEI{Random numbers}\_bz2.pyd

- %User Temp%\_MEI{Random numbers}\_cffi_backend.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\_ctypes.pyd

- %User Temp%\_MEI{Random numbers}\_decimal.pyd

- %User Temp%\_MEI{Random numbers}\_hashlib.pyd

- %User Temp%\_MEI{Random numbers}\_lzma.pyd

- %User Temp%\_MEI{Random numbers}\_multiprocessing.pyd

- %User Temp%\_MEI{Random numbers}\_queue.pyd

- %User Temp%\_MEI{Random numbers}\_socket.pyd

- %User Temp%\_MEI{Random numbers}\_ssl.pyd

- %User Temp%\_MEI{Random numbers}\_win32sysloader.pyd

- %User Temp%\_MEI{Random numbers}\base_library.zip

- %User Temp%\_MEI{Random numbers}\Crypto\Cipher\_ARC4.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Cipher\_chacha20.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Cipher\_raw_aes.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Cipher\_raw_aesni.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Cipher\_raw_arc2.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Cipher\_raw_blowfish.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Cipher\_raw_cast.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Cipher\_raw_cbc.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Cipher\_raw_cfb.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Cipher\_raw_ctr.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Cipher\_raw_des.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Cipher\_raw_des3.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Cipher\_raw_ecb.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Cipher\_raw_eksblowfish.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Cipher\_raw_ocb.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Cipher\_raw_ofb.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Cipher\_Salsa20.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Hash\_BLAKE2b.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Hash\_BLAKE2s.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Hash\_ghash_clmul.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Hash\_ghash_portable.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Hash\_keccak.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Hash\_MD2.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Hash\_MD4.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Hash\_MD5.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Hash\_poly1305.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Hash\_RIPEMD160.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Hash\_SHA1.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Hash\_SHA224.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Hash\_SHA256.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Hash\_SHA384.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Hash\_SHA512.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Math\_modexp.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Protocol\_scrypt.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\PublicKey\_ec_ws.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Util\_cpuid_c.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\Crypto\Util\_strxor.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\cryptography-2.9.2-py3.7.egg-info\AUTHORS.rst

- %User Temp%\_MEI{Random numbers}\cryptography-2.9.2-py3.7.egg-info\INSTALLER

- %User Temp%\_MEI{Random numbers}\cryptography-2.9.2-py3.7.egg-info\LICENSE

- %User Temp%\_MEI{Random numbers}\cryptography-2.9.2-py3.7.egg-info\LICENSE.APACHE

- %User Temp%\_MEI{Random numbers}\cryptography-2.9.2-py3.7.egg-info\LICENSE.BSD

- %User Temp%\_MEI{Random numbers}\cryptography-2.9.2-py3.7.egg-info\LICENSE.PSF

- %User Temp%\_MEI{Random numbers}\cryptography-2.9.2-py3.7.egg-info\METADATA

- %User Temp%\_MEI{Random numbers}\cryptography-2.9.2-py3.7.egg-info\RECORD

- %User Temp%\_MEI{Random numbers}\cryptography-2.9.2-py3.7.egg-info\top_level.txt

- %User Temp%\_MEI{Random numbers}\cryptography-2.9.2-py3.7.egg-info\WHEEL

- %User Temp%\_MEI{Random numbers}\cryptography\hazmat\bindings\_constant_time.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\cryptography\hazmat\bindings\_openssl.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\cryptography\hazmat\bindings\_padding.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\finalall.exe.manifest

- %User Temp%\_MEI{Random numbers}\Include\pyconfig.h

- %User Temp%\_MEI{Random numbers}\lib2to3\Grammar.txt

- %User Temp%\_MEI{Random numbers}\lib2to3\Grammar3.7.3.final.0.pickle

- %User Temp%\_MEI{Random numbers}\lib2to3\PatternGrammar.txt

- %User Temp%\_MEI{Random numbers}\lib2to3\PatternGrammar3.7.3.final.0.pickle

- %User Temp%\_MEI{Random numbers}\lib2to3\tests\data\README

- %User Temp%\_MEI{Random numbers}\lib_arpack-.ZXK5WXHVNE3NXJUG2IYOCKDT7MOJHCNX.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\lib_blas_su.ZSGJ76YVG65H2EKSPFADO4FGUEFYONAA.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\lib_test_fo.6QS7HUU6UWQ3ZZ2H5HU3YC3T72Y24U6T.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\libansari.Q4BAGRNANLWD2YZJOKYPOAUIOLXW2LXK.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\libbanded5x.D5L3TW4FBYU4M4SSWHSSJA3VKGXKPEY6.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\libbispeu.OAANPWJKKXZRFOCA7BPAXPEXKORTJQMF.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\libblkdta00.F6PETDFK5XUZGOGQPBKUJ6R4PFQVUGMI.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\libchkder.23IDUBONJEDQJXE3WT2KTJUEFGPJBH5V.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\libcobyla2.MZIYBZPTVTYIHRT7JCIZN4FNMM5IPWLD.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\libcrypto-1_1.dll

- %User Temp%\_MEI{Random numbers}\libd_odr.SRKXTZ2WBR7FHCPACBFOKFNNXQW2WRIW.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\libdcosqb.3VZOXZKO53O75NWVYHOUJGPASB2ZKGJ5.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\libdcosqb.BSF6YTIPIV6BF3DZBNWD4YMH3UDU6DI7.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\libdcsrch.CTD6WPTKUW4MYYPI2KYOJ4427ZGGSXEQ.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\libdet.YR52LDB35H4SDHBZPZCBUM676NGM5MXK.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\libdfft_sub.TJ3WE7RJ5OM5VARELJBIMD3IVQYIMJ2Q.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\libdfitpack.EXJWQURDNSA2B5QGBXJD4H5UREUPFPDG.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\libdgamln.UCHKKUIEYOTHUI65E2O6FPFYIEBYGPMK.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\libdop853.ZDB77F5S63EPO7WWG3LICXZSBW2LFM2N.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\libdqag.JWWOBYFB44QIUJK2OQATSHONDZL77PON.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\libgetbreak.CUPZ6P6H5MNPZ4N7FUJXRBXBBC5JGRKJ.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\liblbfgsb.BB2JSI5RV24B7QMZTIJ2MHTBXOBV6UCX.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\libmvndst.UEXYY5YZLETRZLLV7GKDGWYVIASLDNJ6.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\libnnls.GX3LBH56JRQ7JMAOG7UBTDQJYFS6BPRN.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\libopenblas.FN5FF57TWHUYLRG54LA6B33EZPHYZZL4.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\libslsqp_op.CVAJHOQHKECBN7VLKMGEOZQ54GU3YWV7.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\libspecfun.I7OMDT5L33XVQM2MTW5AACQJUBYEOUFN.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\libssl-1_1.dll

- %User Temp%\_MEI{Random numbers}\libvode.EOEE2OUEBBEST2LUYNLN6ZKKONMUVA7Q.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\libwrap_dum.72W37AF5MCRJTCTC5GFVFBOD5WYGVNC5.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\libwrap_dum.ETCPKOZO6C37NOIM6NI3WE6BMXLI37RX.gfortran-win32.dll

- %User Temp%\_MEI{Random numbers}\mfc140u.dll

- %User Temp%\_MEI{Random numbers}\numpy\core\_multiarray_tests.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\numpy\core\_multiarray_umath.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\numpy\fft\fftpack_lite.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\numpy\linalg\_umath_linalg.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\numpy\linalg\lapack_lite.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\numpy\random\mtrand.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\pyexpat.pyd

- %User Temp%\_MEI{Random numbers}\python37.dll

- %User Temp%\_MEI{Random numbers}\pythoncom37.dll

- %User Temp%\_MEI{Random numbers}\pywintypes37.dll

- %User Temp%\_MEI{Random numbers}\scipy\_lib\_ccallback_c.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\scipy\_lib\_fpumode.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\scipy\_lib\messagestream.cp37-win32.pyd

- %User Temp%\_MEI{Random numbers}\select.pyd

- %User Temp%\_MEI{Random numbers}\unicodedata.pyd

- %User Temp%\_MEI{Random numbers}\VCRUNTIME140.dll

- %User Temp%\_MEI{Random numbers}\win32api.pyd

- %User Temp%\_MEI{Random numbers}\win32com\shell\shell.pyd

- %User Temp%\_MEI{Random numbers}\win32gui.pyd

- %User Temp%\_MEI{Random numbers}\win32pdh.pyd

- %User Temp%\_MEI{Random numbers}\win32trace.pyd

- %User Temp%\_MEI{Random numbers}\win32ui.pyd

- %User Temp%\_MEI{Random numbers}\win32wnet.pyd

- %Desktop%\RANSOM_NOTE.txt

- %Desktop%\EMAIL_ME

- %Desktop%\ciave.txt

手順 4

以下のフォルダを検索し削除します。

手順 5

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「Ransom.Win32.GIVEMETHEKEY.A」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください