Ransom.Win32.BLACKCAT.YXBLT

Win32:RansomX-gen [Ransom](AVAST)

Windows

マルウェアタイプ:

身代金要求型不正プログラム(ランサムウェア)

破壊活動の有無:

なし

暗号化:

なし

感染報告の有無 :

はい

概要

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

身代金要求文書のファイルを作成します。 以下のファイル拡張子を持つファイルは暗号化しません。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、以下のプロセスを追加します。

- "%System%\cmd.exe" /c "fsutil behavior set SymlinkEvaluation R2L:1"

- "%System%\cmd.exe" /c "fsutil behavior set SymlinkEvaluation R2R:1"

- "%System%\cmd.exe" /c "iisreset.exe /stop"

- "%System%\cmd.exe" /c "reg add HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters /v MaxMpxCt /d 65535 /t REG_DWORD /f"

- "%System%\cmd.exe" /c "vssadmin.exe delete shadows /all /quiet"

- "%System%\cmd.exe" /c "arp -a"

- "%System%\cmd.exe" /c "cmd.exe /c for /F \"tokens=*\" %1 in ('wevtutil.exe el') DO wevtutil.exe cl \"%1\""

- "%System%\cmd.exe" /c "vssadmin.exe delete shadows /all /quiet"

(註:%System%フォルダは、システムフォルダで、いずれのオペレーティングシステム(OS)でも通常、"C:\Windows\System32" です。.)

他のシステム変更

マルウェアは、以下のレジストリ値を追加します。

HKCU\Control Panel\Desktop

Wallpaper = %Desktop%\RECOVER-tlg5rh8-FILES.txt.png

プロセスの終了

マルウェアは、感染コンピュータ上で確認した以下のサービスを終了します。

- mepocs

- memtas

- veeam

- svc$

- backup

- sql

- vss

- msexchange

- sql$

- mysql

- mysql$

- sophos

- MSExchange

- MSExchange$

- WSBExchange

- PDVFSService

- BackupExecVSSProvider

- BackupExecAgentAccelerator

- BackupExecAgentBrowser

- BackupExecDiveciMediaService

- BackupExecJobEngine

- BackupExecManagementService

- BackupExecRPCService

- GxBlr

- GxVss

- GxClMgrS

- GxCVD

- GxCIMgr

- GXMMM

- GxVssHWProv

- GxFWD

- SAPService

- SAP

- SAP$

- SAPD$

- SAPHostControl

- SAPHostExec

- QBCFMonitorService

- QBDBMgrN

- QBIDPService

- AcronisAgent

- VeeamNFSSvc

- VeeamDeploymentService

- VeeamTransportSvc

- MVArmor

- MVarmor64

- VSNAPVSS

- AcrSch2Svc

マルウェアは、感染コンピュータ上で以下のプロセスが常駐されていることを確認した場合、そのプロセスを終了します。

- agntsvc

- dbeng50

- dbsnmp

- encsvc

- excel

- firefox

- infopath

- isqlplussvc

- msaccess

- mspub

- mydesktopqos

- mydesktopservice

- notepad

- ocautoupds

- ocomm

- ocssd

- onenote

- oracle

- outlook

- powerpnt

- sqbcoreservice

- sql

- steam

- synctime

- tbirdconfig

- thebat

- thunderbird

- visio

- winword

- wordpad

- xfssvccon

- *sql*

- bedbh

- vxmon

- benetns

- bengien

- pvlsvr

- beserver

- raw_agent_svc

- vsnapvss

- CagService

- QBIDPService

- QBDBMgrN

- QBCFMonitorService

- SAP

- TeamViewer_Service

- TeamViewer

- tv_w32

- tv_x64

- CVMountd

- cvd

- cvfwd

- CVODS

- saphostexec

- saposcol

- sapstartsrv

- avagent

- avscc

- DellSystemDetect

- EnterpriseClient

- VeeamNFSSvc

- VeeamTransportSvc

- VeeamDeploymentSvc

その他

マルウェアは、以下を実行します。

- Accepts the following arguments:

- --access-token

Access Token - --bypass

... - --child Run as child process

- --drag-and-drop Invoked with drag and drop

- --drop-drag-and-drop-target Drop drag and drop target batch file

- --extra-verbose Log more to console

- -h, --help Print help information

- --log-file

Enable logging to specified file - --no-net Do not discover network shares on Windows

- --no-prop Do not self propagate(worm) on Windows

- --no-prop-servers

... Do not propagate to defined servers - --no-vm-kill Do not stop VMs on ESXi

- --no-vm-kill-names

... Do not stop defined VMs on ESXi - --no-vm-snapshot-kill Do not wipe VMs snapshots on ESXi

- --no-wall Do not update desktop wallpaper on Windows

- -p, --paths

... Only process files inside defined paths - --propagated Run as propagated process

- --ui Show user interface

- -v, --verbose Log to console

- --access-token

- Terminate Esxi VMs

- Clear event logs

- It uses PsExec to propagate

ランサムウェアの不正活動

マルウェアは、ファイル名に以下の文字列を含むファイルの暗号化はしません。

- desktop.ini

- autorun.inf

- ntldr

- bootsect.bak

- thumbs.db

- boot.ini

- ntuser.dat

- iconcache.db

- bootfont.bin

- ntuser.ini

- ntuser.dat.log

マルウェアは、以下のフォルダ内で確認されたファイルの暗号化はしません。

- system volume information

- intel

- $windows.~ws

- application data

- $recycle.bin

- mozilla

- $windows.~bt

- public

- msocache

- windows

- default

- all users

- tor browser

- programdata

- boot

- config.msi

- perflogs

- appdata

- windows.old

マルウェアは、暗号化されたファイルのファイル名に以下の拡張子を追加します。

- .tlg5rh8

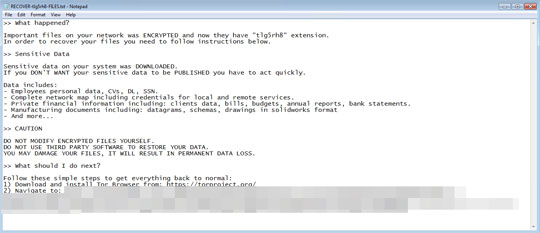

マルウェアが作成する以下のファイルは、脅迫状です。

- {Infected Directory}\RECOVER-tlg5rh8-FILES.txt

- %Desktop%\RECOVER-tlg5rh8-FILES.txt.png -- Set as wallpaper

以下のファイル拡張子を持つファイルについては暗号化しません:

- themepack

- nls

- diagpkg

- msi

- lnk

- exe

- cab

- scr

- bat

- drv

- rtp

- msp

- prf

- msc

- ico

- key

- ocx

- diagcab

- diagcfg

- pdb

- wpx

- hlp

- icns

- rom

- dll

- msstyles

- mod

- ps1

- ics

- hta

- bin

- cmd

- ani

- 386

- lock

- cur

- idx

- sys

- com

- deskthemepack

- shs

- ldf

- theme

- mpa

- nomedia

- spl

- cpl

- adv

- icl

- msu

対応方法

手順 1

Windows 7、Windows 8、Windows 8.1、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

以下のファイルを検索し削除します。

- %Desktop%\RECOVER-tlg5rh8-FILES.txt.png

- {Infected Directory}\RECOVER-tlg5rh8-FILES.txt

手順 4

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「Ransom.Win32.BLACKCAT.YXBLT」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

手順 5

暗号化されたファイルをバックアップから復元します。

手順 6

デスクトッププロパティを修正します。

ご利用はいかがでしたか? アンケートにご協力ください