Ransom.PS1.NEDIB.THCBIBD

PwrSh:Agent-AV [Ransom] (AVAST)

Windows

マルウェアタイプ:

身代金要求型不正プログラム(ランサムウェア)

破壊活動の有無:

なし

暗号化:

なし

感染報告の有無 :

はい

概要

トレンドマイクロは、このマルウェアをNoteworthy(要注意)に分類しました。

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

特定のフォルダ内のファイルを暗号化します。 身代金要求文書のファイルを作成します。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、以下のプロセスを追加します。

- "%System%\NOTEPAD.EXE" %Desktop%\README.txt

(註:%Desktop%フォルダは、現在ログオンしているユーザのデスクトップです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>\Desktop" です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\Desktop" です。)

他のシステム変更

マルウェアは、以下のレジストリ値を変更し、デスクトップの壁紙を変更します。

HKEY_CURRENT_USER\control panel\desktop

wallpaper = %Temp%\photo.jpg

情報漏えい

マルウェアは、以下の情報を収集します。

- satellite:IP

- IP address

- bust_in_silhouette: User Information

- Language

- Current date and time

- User Name

- Computer Name

- shield: Antivirus

- Installed antivirus software

- computer: Hardware

- Display resolution

- OS version

- OS build

- Manufacturer

- Model

- CPU name

- GPU name

- RAM

- UUID

- MAC address

- Uptime

- floppy_disk: Disk

- All disk information

その他

マルウェアは、以下の拡張子をもつファイルを暗号化します。

- .7z

- .docx

- .gif

- .gz

- .ini

- .jpg

- .psd

- .png

- .rtf

- .txt

- .zip

- .accd

- .avi

- .csv

- .doc

- .jpeg

- .midi

- .mov

- .mp3

- .mp4

- .mpeg

- .mpeg2

- .mpeg3

- .mpg

- .ogg

- .ppt

- .xls

マルウェアは、以下を実行します。

- It deletes all shadow copies on the system.

- It attempts to download from this URL to use as wallpaper

- https://{BLOCKED}fshore.cat/HrD5nI4Z.cat → %Temp%\photo.jpg

ランサムウェアの不正活動

マルウェアは、以下のディレクトリ内で確認されたファイルを暗号化します。

- %Downloads%

マルウェアは、暗号化されたファイルのファイル名に以下の拡張子を追加します。

- .biden

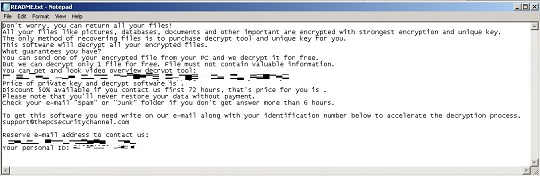

マルウェアが作成する以下のファイルは、脅迫状です。

- %Desktop%\README.txt

<補足>

情報漏えい

マルウェアは、以下の情報を収集します。

- satellite:IP

- IPアドレス

- bust_in_silhouette: User Information

- 言語

- 現在の日付および時刻

- ユーザ名

- コンピュータ名

- shield: Antivirus

- インストールされているウイルス対策ソフトウェア

- computer: Hardware

- ディスプレイの解像度

- オペレーティングシステム(OS)のバージョン

- OSビルド

- 製造元

- モデル

- CPU名

- GPU名

- RAM

- UUID

- MACアドレス

- 稼働時間

- floppy_disk: Disk

- すべてのディスク情報

その他

- マルウェアは、以下を実行します。

- 感染コンピュータ上のすべてのシャドウコピーを削除します。

- 壁紙として使用するために以下のURLからのダウンロードを試みます。

- https://{BLOCKED}fshore.cat/HrD5nI4Z.cat → %Temp%\photo.jpg

対応方法

手順 1

Windows 7、Windows 8、Windows 8.1、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

デスクトッププロパティを修正します。

手順 3

暗号化されたファイルをバックアップから復元します。

手順 4

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「Ransom.PS1.NEDIB.THCBIBD」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください