Ransom.Linux.RAWLD.THDBIBD

UDS:Trojan-Ransom.Linux.Agent.a (KASPERSKY)

Linux

マルウェアタイプ:

身代金要求型不正プログラム(ランサムウェア)

破壊活動の有無:

なし

暗号化:

なし

感染報告の有無 :

はい

概要

トレンドマイクロは、このマルウェアをNoteworthy(要注意)に分類しました。

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

身代金要求文書のファイルを作成します。 以下のファイル拡張子を持つファイルは暗号化しません。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

その他

マルウェアは、以下のパラメータを受け取ります。

- {File Path}/{File Name} → Encrypts the specified file

- {Directory Path} → Encrypts the specified directory recursively

ランサムウェアの不正活動

マルウェアは、ファイルパスに以下の文字列を含むファイルの暗号化はしません。

- /bin

- /boot

- /dev

- /etc

- /lib

- /proc

- /run

- /sbin

- /selinux

- /sys

- /usr/bin

- /usr/src

マルウェアは、暗号化されたファイルのファイル名に以下の拡張子を追加します。

- .Ra_Lock

マルウェアが作成する以下のファイルは、脅迫状です。

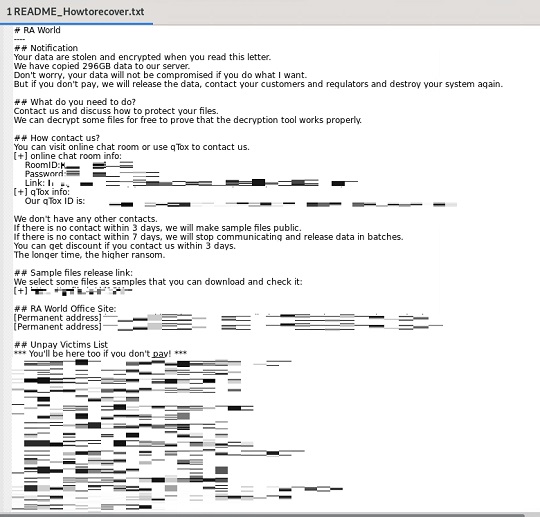

- {Path to Encrypted File}\README_Howtorecover.txt

以下のファイル拡張子を持つファイルについては暗号化しません:

- .Ra_Lock

<補足>

その他

マルウェアは、以下のパラメータを受け取ります。

- {ファイルパス}/{ファイル名} → 指定されたファイルを暗号化する

- {ディレクトリのパス} → 指定されたディレクトリを再帰的に暗号化する

対応方法

手順 1

トレンドマイクロの機械学習型検索は、マルウェアの存在を示す兆候が確認された時点で検出し、マルウェアが実行される前にブロックします。機械学習型検索が有効になっている場合、弊社のウイルス対策製品はこのマルウェアを以下の機械学習型検出名として検出します。

- Troj.ELF.TRX.XXELFC1DFF042

手順 2

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「Ransom.Linux.RAWLD.THDBIBD」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

手順 3

暗号化されたファイルをバックアップから復元します。

ご利用はいかがでしたか? アンケートにご協力ください