PUA.Win64.PCHunter.B

Riskware/PCH (FORTINET); HEUR:RiskTool.Win64.PCH.gen (KASPERSKY)

Windows

マルウェアタイプ:

潜在的に迷惑なアプリケーション

破壊活動の有無:

なし

暗号化:

なし

感染報告の有無 :

はい

概要

プログラムは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

プログラムは、特定のWebサイトにアクセスし、情報を送受信します。

詳細

侵入方法

プログラムは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

プログラムは、以下のコンポーネントファイルを作成します。

- {Malware Path}\{Malware Filename}ar.sys

自動実行方法

プログラムは、自身をシステムサービスとして登録し、Windows起動時に自動実行されるよう以下のレジストリ値を追加します。

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

services\{Malware Filename}ar

他のシステム変更

プログラムは、以下のファイルを削除します。

- {Malware Path}\{Malware Filename}ar.sys

プログラムは、以下のレジストリ値を追加します。

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

services\{Malware Filename}ar

Type = 1

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

services\{Malware Filename}ar

ErrorControl = 1

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

services\{Malware Filename}ar

Start = 1

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

services\{Malware Filename}ar

ImagePath = \??\{Malware Path}\{Malware Filename}ar.sys

バックドア活動

プログラムは、以下のWebサイトにアクセスし、情報を送受信します。

- http://www.{BLOCKED}oft.com/PCHunter_StandardV1.55={MAC Address}

- http://www.{BLOCKED}oft.com/pchunter/pchunter_free

情報漏えい

プログラムは、以下の情報を収集します。

- MAC Address

- Running Processes

- Computer Files

- User Accounts

- System Registries

- Process Modules

- Kernel Modules

- Startup Information

- Network Connections

- Firewall Rules

その他

プログラムは、以下を実行します。

- It loads the dropped file as a driver

- {Malware Path}\{Malware Filename}ar.sys

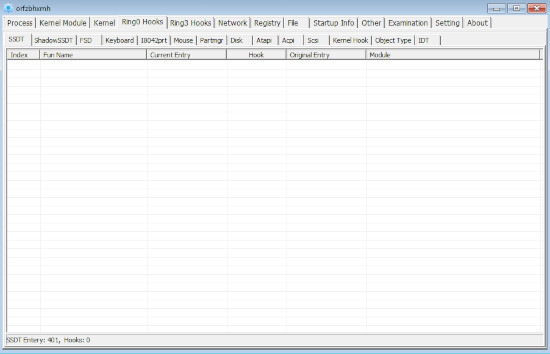

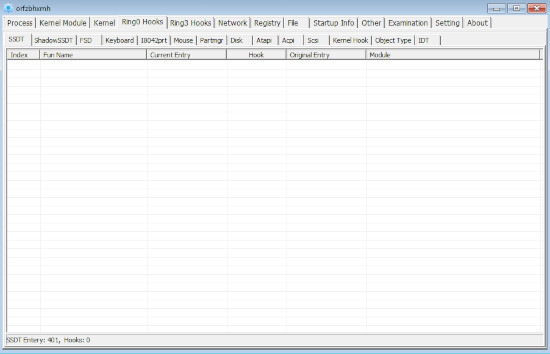

- It displays the following image:

- It can view and display system process and process threads

- It can terminate, suspend and resume processes and threads

- It displays current network connections, including the local and remote addresses and state of TCP connections

- It displays and can edit system registry

- It displays and can delete files and folders

- It can view file properties information

- It displays autorun entries

- It can delete and edit autorun entries

- It displays and can delete user accounts

- It displays affected machine’s firewall rules

- It can delete a firewall rule

アドウェア活動

プログラムは、実行中に作成された以下のレジストリキーを削除します。

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

services\{Malware Filename}ar\Enum

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

services\{Malware Filename}ar

<補足>

情報漏えい

プログラムは、以下の情報を収集します。

- MACアドレス

- 実行中のプロセス

- コンピュータファイル

- ユーザアカウント

- システムレジストリ

- プロセスモジュール

- カーネルモジュール

- スタートアップに関する情報

- ネットワークの接続状況

- ファイアウォール・ルール

その他

プログラムは、以下を実行します。

- 作成されたファイルをドライバとして読み込みます。

- {マルウェアパス}\{マルウェアのファイル名}ar.sys

- 以下の画像を表示します。

- システムプロセスおよびプロセススレッドを表示/閲覧する可能性があります。

- プロセスやスレッドを終了、一時停止、再開する可能性があります。

- ローカル/リモートアドレス、TCP接続の状態など、現在のネットワークの接続状況を表示します。

- システムレジストリを表示/編集する可能性があります。

- ファイルやフォルダを表示/削除する可能性があります。

- ファイルのプロパティ情報を閲覧する可能性があります。

- 自動実行に係るレジストリエントリを表示します。

- 自動実行に係るレジストリエントリを削除/編集する可能性があります。

- ユーザアカウントを表示/削除する可能性があります。

- 影響を受けるコンピュータのファイアウォール・ルールを表示します。

- ファイアウォール・ルールを削除する可能性があります。

対応方法

手順 1

Windows 7、Windows 8、Windows 8.1、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

Windowsをセーフモードで再起動します。

手順 4

このレジストリ値を削除します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

レジストリの編集はお客様の責任で行っていただくようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

- In HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\services\{Malware Filename}ar

- Type = 1

- Type = 1

- In HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\services\{Malware Filename}ar

- ErrorControl = 1

- ErrorControl = 1

- In HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\services\{Malware Filename}ar

- Start = 1

- Start = 1

- In HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\services\{Malware Filename}ar

- ImagePath = \??\{Malware Path}\{Malware Filename}ar.sys

- ImagePath = \??\{Malware Path}\{Malware Filename}ar.sys

手順 5

コンピュータを通常モードで再起動し、最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、「PUA.Win64.PCHunter.B」と検出したファイルの検索を実行してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください