PUA.Win32.InstallCore.MANHOCFL

a variant of Win32/OfferCore.E potentially unwanted application

Windows

マルウェアタイプ:

潜在的に迷惑なアプリケーション

破壊活動の有無:

なし

暗号化:

なし

感染報告の有無 :

はい

概要

プログラムは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

プログラムは、ワーム活動の機能を備えていません。

プログラムは、バックドア活動の機能を備えていません。

ただし、情報公開日現在、このWebサイトにはアクセスできません。

プログラムは、情報収集する機能を備えていません。

詳細

侵入方法

プログラムは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

プログラムは、以下のファイルを作成します。

- %User Temp%\is-{Random}.tmp\is-{Random}.tmp

- %User Temp%\is-{Random}.tmp\v.png → deleted afterwards

- %User Temp%\is-{Random}.tmp\x.png → deleted afterwards

- %User Temp%\is-{Random}.tmp\{Grayware File Name}.tmp

(註:%User Temp%フォルダは、現在ログオンしているユーザの一時フォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Local\Temp" です。)

プログラムは、以下のプロセスを追加します。

- "%User Temp%\is-{Random}.tmp\{Grayware File Name}.tmp" /SL5="${Random},{Random},{Random},{Grayware File Path\Grayware File Name}.exe"

(註:%User Temp%フォルダは、現在ログオンしているユーザの一時フォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Local\Temp" です。)

プログラムは、以下のフォルダを作成します。

- %User Temp%\is-{Random}.tmp\

- %User Temp%\is-{Random}.tmp\_isetup

(註:%User Temp%フォルダは、現在ログオンしているユーザの一時フォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Local\Temp" です。)

感染活動

プログラムは、ワーム活動の機能を備えていません。

バックドア活動

プログラムは、バックドア活動の機能を備えていません。

ルートキット機能

プログラムは、ルートキット機能を備えていません。

ダウンロード活動

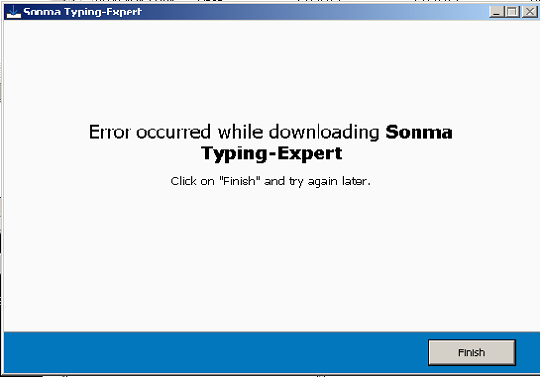

プログラムは、以下のWebサイトにアクセスして自身のコンポーネントファイルをダウンロードします。

- https://{BLOCKED}oftonic.com/{Random}/{Random}/{Random}/{Software Name To Download}.exe?Expires={Random}&Signature={Signature}&url=https://{Software Name to Download}.en.softonic.com&Filename={File Name To Download}.exe

ただし、情報公開日現在、このWebサイトにはアクセスできません。

情報漏えい

プログラムは、情報収集する機能を備えていません。

その他

プログラムは、以下を実行します。

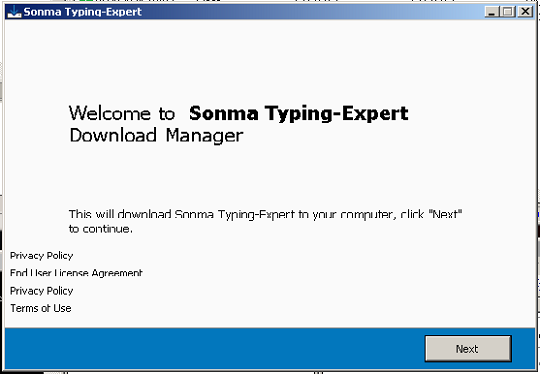

- It is capable of downloading a certain software depending on its file name.

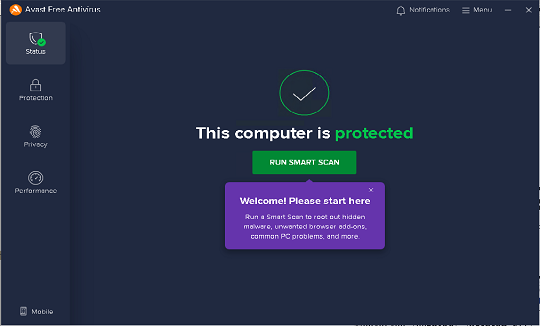

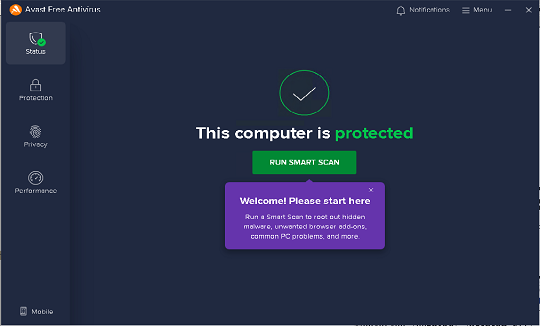

- It is capable of downloading and installing Avast Antivirus Software depending if the user accepts the offer to install the software.

- It adds processes, creates registry keys and entries, creates files and folders, and connects to URLs related to Avast Antivirus Software when the user accepts to install the software.

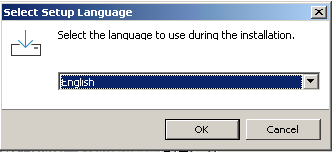

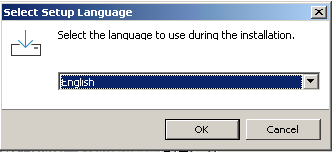

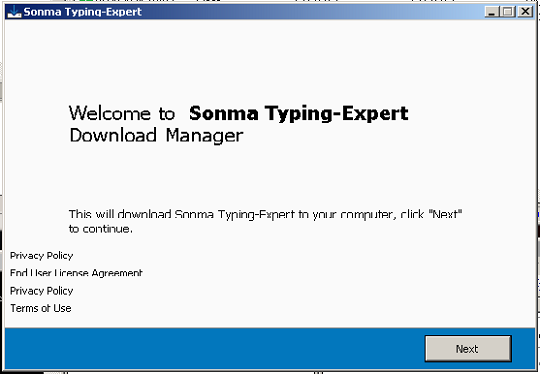

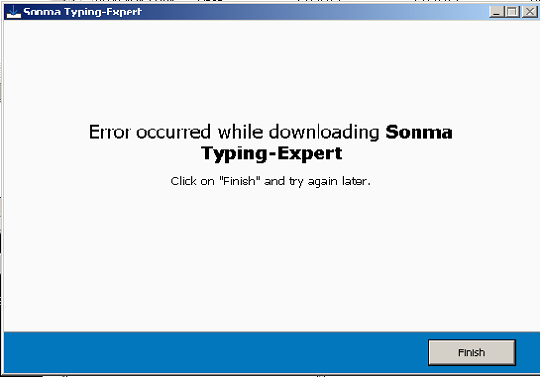

- It displays the following GUI during installation:

- It connects to the following URLs for images displayed in its GUI:

- https://{BLOCKED}0phbn9qb.cloudfront.net/f/AVAST/images/DOTPS-1511/547X280/EN.png

マルウェアは、脆弱性を利用した感染活動を行いません。

<補足>

インストール

プログラムは、以下のファイルを作成します。

- %User Temp%\is-{ランダム}.tmp\is-{ランダム}.tmp

- %User Temp%\is-{ランダム}.tmp\v.png → 後に削除される

- %User Temp%\is-{ランダム}.tmp\x.png → 後に削除される

- %User Temp%\is-{ランダム}.tmp\{グレイウェアのファイル名}.tmp

プログラムは、以下のプロセスを追加します。

- "%User Temp%\is-{ランダム}.tmp\{グレイウェアのファイル名}.tmp" /SL5="${ランダム},{ランダム},{ランダム},{グレイウェアのファイルパス/グレイウェアのファイル名}.exe"

プログラムは、以下のフォルダを作成します。

- %User Temp%\is-{ランダム}.tmp\

- %User Temp%\is-{ランダム}.tmp\_isetup

ダウンロード活動

プログラムは、以下のWebサイトにアクセスして自身のコンポーネントファイルをダウンロードします。

- https://{BLOCKED}oftonic.com/{ランダム}/{ランダム}/{ランダム}/{ダウンロードするソフトウェアの名前}.exe?Expires={ランダム}&Signature={シグネチャ}&url=https://{ダウンロードするソフトウェアの名前}.en.softonic.com&Filename={ダウンロードするファイルの名前}.exe

ただし、情報公開日現在、このWebサイトにはアクセスできません。

その他

プログラムは、以下を実行します。

- プログラムは、ファイル名に応じて特定のソフトウェアをダウンロードする機能を備えています。

- ユーザがソフトウェアのインストールを受け入れるかどうかに応じて、ウイルス対策ソフト「Avast Antivirus」をダウンロードしてインストールする機能を備えています。

- ユーザが「Avast Antivirus」のインストールを承諾すると、プロセスの追加、レジストリ・キー/エントリの作成、ファイル/フォルダの作成、Avast Antivirusに関連するURLへの接続を実行します。

- インストール時に以下のGUIを表示します。

- GUI内に画像を表示するために以下のURLに接続します。

- https://{BLOCKED}0phbn9qb.cloudfront.net/f/AVAST/images/DOTPS-1511/547X280/EN.png

対応方法

手順 1

Windows 7、Windows 8、Windows 8.1、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

以下のフォルダを検索し削除します。

- %User Temp%\is-{Random}.tmp\_isetup

- %User Temp%\is-{Random}.tmp

手順 4

以下のファイルを検索し削除します。

- %User Temp%\is-{Random}.tmp\is-{Random}.tmp

- %User Temp%\is-{Random}.tmp\v.png

- %User Temp%\is-{Random}.tmp\x.png

- %User Temp%\is-{Random}.tmp\{Grayware File Name}.tmp

手順 5

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「PUA.Win32.InstallCore.MANHOCFL」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください