HKTL_AMMYADMN.GB

Remacc.Ammyy (Norton); RemoteAdmin.Win32.Ammyy.xrp (Kaspersky)

Windows

マルウェアタイプ:

ハッキングツール

破壊活動の有無:

なし

暗号化:

なし

感染報告の有無 :

はい

概要

プログラムは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。 プログラムは、ユーザの手動インストールにより、コンピュータに侵入します。

詳細

侵入方法

プログラムは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

プログラムは、ユーザの手動インストールにより、コンピュータに侵入します。

インストール

プログラムは、以下のファイルを作成します。

- {initial path}\{initial filename}.log

- %ProgramData%\AMMYY\settings3.bin

- %ProgramData%\AMMYY\hr3

(註:%ProgramData%フォルダは、Windows Vista および 7 の場合、通常、"C:\ProgramData"、Windows 2000、XP (32ビット)、Server 2003 の場合、"C:\Program Files"、Windows XP (64ビット) の場合、"C:\Program Files (x86)" です。)

プログラムは、以下のフォルダを作成します。

- %ProgramData%\AMMYY

(註:%ProgramData%フォルダは、Windows Vista および 7 の場合、通常、"C:\ProgramData"、Windows 2000、XP (32ビット)、Server 2003 の場合、"C:\Program Files"、Windows XP (64ビット) の場合、"C:\Program Files (x86)" です。)

他のシステム変更

プログラムは、以下のレジストリキーを追加します。

HKEY_USERS\.DEFAULT\Software\

Ammyy

HKEY_USERS\.DEFAULT\Software\

Ammyy\Admin

HKEY_LOCAL_MACHINE\SOFTWARE\Ammyy

HKEY_LOCAL_MACHINE\SOFTWARE\Ammyy\

Admin

プログラムは、以下のレジストリ値を追加します。

HKEY_USERS\.DEFAULT\Software\

Ammyy\Admin

hr3 = {hex values}

HKEY_LOCAL_MACHINE\SOFTWARE\Ammyy\

Admin

hr3 = {hex values}

その他

プログラムは、以下のWebサイトにアクセスして感染コンピュータのIPアドレスを収集します。

- rl.ammyy.com

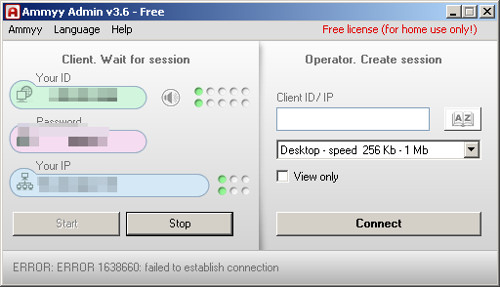

このプログラムは、コンピュータ間に遠隔でのデスクトップ接続を提供します。プログラムは実行されると以下の画面を表示します。

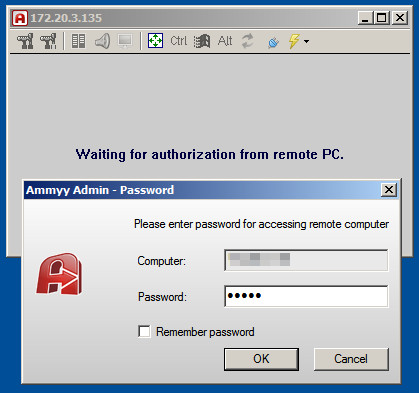

プログラムは、遠隔のコンピュータにアクセスするためにID/IPアドレスおよびパスワードを要求します。

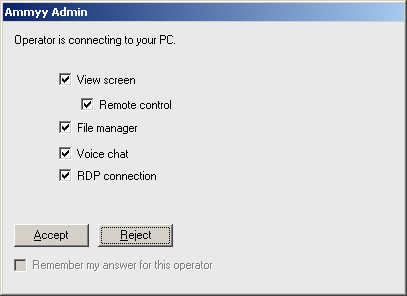

クライアントして、プログラムは、オペレータのアクセス要求を承認したり拒否したりすることができます。

クライアントして接続したユーザは、以下を実行することができます。

- オペレータのアクセス要求の承認および拒否

- オペレータがアクセスできるオプションの選択(以下はオプション)。

- スクリーンの閲覧

- 遠隔操作

- ファイル管理

- 音声チャット

- オペレータのコンピュータへのアクセス終了

オペレータとして接続されたユーザは、以下を実行することができます。

- クライアントのオペレーティングシステム(OS)のバージョン、コンピュータ名、スクリーン解像度の確認

- クライアントのコンピュータへのアクセス

- クライアントのコンピュータへのアクセスの停止

対応方法

手順 1

Windows XP、Windows Vista および Windows 7 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

「HKTL_AMMYADMN.GB」で検出したファイル名を確認し、そのファイルを終了します。

- すべての実行中プロセスが、Windows のタスクマネージャに表示されない場合があります。この場合、"Process Explorer" などのツールを使用しマルウェアのファイルを終了してください。"Process Explorer" については、こちらをご参照下さい。

- 検出ファイルが、Windows のタスクマネージャまたは "Process Explorer" に表示されるものの、削除できない場合があります。この場合、コンピュータをセーフモードで再起動してください。

セーフモードについては、こちらをご参照下さい。 - 検出ファイルがタスクマネージャ上で表示されない場合、次の手順にお進みください。

手順 4

このレジストリキーを削除します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

レジストリの編集はお客様の責任で行っていただくようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

- In HKEY_USERS\.DEFAULT\Software

- Ammyy

- Ammyy

- In HKEY_LOCAL_MACHINE\SOFTWARE

- Ammyy

- Ammyy

手順 5

以下のファイルを検索し削除します。

- {initial path}\{initial filename}.log

- %ProgramData%\AMMYY\settings3.bin

- %ProgramData%\AMMYY\hr3

手順 6

以下のフォルダを検索し削除します。

- %ProgramData%\AMMYY

手順 7

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「HKTL_AMMYADMN.GB」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください