HackTool.Win32.Radmin.HA

RemoteAdmin.Win32.RDPWrap.b (KASPERSKY)

Windows

マルウェアタイプ:

ハッキングツール

破壊活動の有無:

なし

暗号化:

感染報告の有無 :

はい

概要

プログラムは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

プログラムは、ワーム活動の機能を備えていません。

プログラムは、バックドア活動の機能を備えていません。

詳細

侵入方法

プログラムは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

感染活動

プログラムは、ワーム活動の機能を備えていません。

バックドア活動

プログラムは、バックドア活動の機能を備えていません。

ルートキット機能

プログラムは、ルートキット機能を備えていません。

その他

プログラムは、以下を実行します。

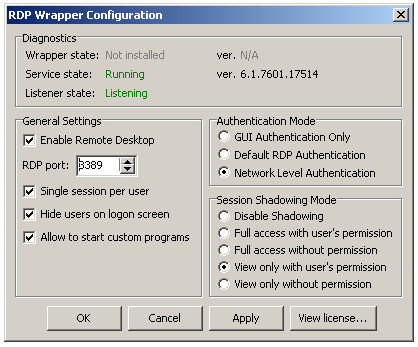

- It displays the following upon execution:

- It displays the following upon clicking View license button:

- It displays the following application information:

- Diagnostic:

- Wrapper state

- Service state

- Listener state

- App version

- It has the following functions:

- It executes the following command to add a new rule named "Remote Destop" and changes the local port from default value (TCP port 3389) to user specified port.

- netsh advfirewall firewall set rule name="Remote Desktop" new localport={User Specified Port}

- General Settings:

- Enable Remote Destop

- RDP port selection

- Single session per user

- Hide users on logon screen

- Allow to start custom programs

- Authentication Mode:

- GUI Authentication Only

- Default RDP Authentication

- Network Level Authentication

- Session Shadowing Mode:

- Disable Shadowing

- Full access with user's permission

- Full access without permission

- View only with user's permission

- View only without permission

マルウェアは、脆弱性を利用した感染活動を行いません。

対応方法

手順 1

Windows 7、Windows 8、Windows 8.1、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「HackTool.Win32.Radmin.HA」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください