BKDR_ZACCESS.TU

Mal/ZAccess-BL (Sophos), Backdoor.Win32.ZAccess.etgx (Kaspersky), TrojanDropper:Win32/Sirefef (Microsoft), Win32/Sirefef.FY trojan (NOD32), Trojan.Zeroaccess.C (Norton)

Windows 2000, Windows Server 2003, Windows XP (32-bit, 64-bit), Windows Vista (32-bit, 64-bit), Windows 7 (32-bit, 64-bit)

マルウェアタイプ:

バックドア型

破壊活動の有無:

なし

暗号化:

感染報告の有無 :

はい

概要

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

マルウェア マルウェアは、自身(コンピュータに侵入して最初に自身のコピーを作成した マルウェア )を削除します。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、感染したコンピュータ内に以下として自身のコピーを作成し、実行します。

- %AppDataLocal%\Google\Desktop\Install\{GUID}\{unprintable characters 1}\{unprintable characters 2}\{RLO Unicode}{unprintable characters 3}\{GUID}\GoogleUpdate.exe

- %Program Files%\Google\Desktop\Install\{GUID}\{unprintable characters 1}\{unprintable characters 2}\{RLO Unicode}{unprintable characters 3}\{GUID}\GoogleUpdate.exe

(註:%AppDataLocal%フォルダは、Windows 2000、XP および Server 2003 の場合、通常、"C:\Documents and Settings\<ユーザ名>\Local Settings\Application Data"、Windows Vista および 7 の場合、"C:\Users\<ユーザ名>\AppData\Local" です。. %Program Files%フォルダは、Windows 2000、Server 2003、XP (32ビット)、通常 Vista (32ビット) および 7 (32ビット) の場合、通常 "C:\Program Files"、Windows XP (64ビット)、Vista (64ビット) および 7 (64ビット) の場合、通常 "C:\Program Files (x86)" です。)

マルウェアは、以下のコンポーネントファイルを作成します。

- %AppDataLocal%\Google\Desktop\Install\{GUID}\{unprintable characters 1}\{unprintable characters 2}\{RLO Unicode}{unprintable characters 3}\{GUID}\@ - configuration file

- %Program Files%\Google\Desktop\Install\{GUID}\{unprintable characters 1}\{unprintable characters 2}\{RLO Unicode}{unprintable characters 3}\{GUID}\@ - configuration file

(註:%AppDataLocal%フォルダは、Windows 2000、XP および Server 2003 の場合、通常、"C:\Documents and Settings\<ユーザ名>\Local Settings\Application Data"、Windows Vista および 7 の場合、"C:\Users\<ユーザ名>\AppData\Local" です。. %Program Files%フォルダは、Windows 2000、Server 2003、XP (32ビット)、通常 Vista (32ビット) および 7 (32ビット) の場合、通常 "C:\Program Files"、Windows XP (64ビット)、Vista (64ビット) および 7 (64ビット) の場合、通常 "C:\Program Files (x86)" です。)

自動実行方法

マルウェアは、自身のコピーがWindows起動時に自動実行されるよう以下のレジストリ値を追加します。

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

Google Update = ""%AppDataLocal%\Google\Desktop\Install\{GUID}\{unprintable characters 1}\{unprintable characters 2}\{RLO Unicode}{unprintable characters 3}\{GUID}\GoogleUpdate.exe" >"

マルウェアは、自身をシステムサービスとして登録し、Windows起動時に自動実行されるよう以下のレジストリキーを追加します。

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\{RLO Unicode}etadpug

Start = "2"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\{RLO Unicode}etadpug

Type = "10"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\{RLO Unicode}etadpug

ErrorControl = "0"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\{RLO Unicode}etadpug

ImagePath = "%Program Files%\Google\Desktop\Install\{GUID}\{unprintable characters 1}\{unprintable characters 2}\{RLO Unicode}{unprintable characters 3}\{GUID}\GoogleUpdate.exe"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\{RLO Unicode}etadpug

Description = "Keeps your Google software up to date. If this service is disabled or stopped, your Google software will not be kept up to date, meaning security vulnerabilities that may arise cannot be fixed and features may not work. This service uninstalls itself when there is no Google software using it."

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\{RLO Unicode}etadpug

DisplayName = Google Update Service (gupdate)

他のシステム変更

マルウェアは、以下のレジストリキーを削除します。

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\wscsvc

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\wuauserv

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\BITS

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\SharedAccess

その他

マルウェアは、以下の不正なWebサイトにアクセスします。

- http://{BLOCKED}.{BLOCKED}.184.199

- http://j.{BLOCKED}d.com/app/geoip.js

- http://e526.d.{BLOCKED}edge.net/get/flashplayer/update/current/install/install_all_win_cab_ax_sgn.z

マルウェア は、自身(コンピュータに侵入して最初に自身のコピーを作成した マルウェア )を削除します。

対応方法

手順1

Windows XP、Windows Vista および Windows 7 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順2

自動実行レジストリキーのバックアップ

- レジストリエディタを開きます。Windowsキー+Rを押し、[ファイル名を指定して実行]の入力欄に"regedit"と入力し、ENTERを押します。

- キーを割り当てます。

HKEY_CURRENT_USER\Software\Microsoft\Windows\Current Version\Run - ファイルメニューをクリックし、[エクスポート]をクリックします。

- [保存]の画面で、バックアップのコピーを保存したい場所を選択し、[ファイル名]にバックアップファイルの名前を入力します。

- [保存]をクリックします。

手順3

サービスレジストリを無効にする

- レジストリエディタを開きます。Windowsキー+Rを押し、[ファイル名を指定して実行]の入力欄に"regedit"と入力し、ENTERを押します。

- 左側のパネルで、以下をダブルクリックします。

HKEY_LOCAL_MACHINE>SYSTEM>CurrentControlSet>services>gupdate - 右側のパネルで、レジストリ値を割り当てます。

ImagePath = "%Program Files%\Google\Desktop\Install\{GUID}\{unprintable characters1}\{unprintable characters2}\{RLO + unprintable characters3}\{GUID}\GoogleUpdate.exe" - 該当の値の名前の上で右クリックし、[編集]を選択します。このエントリの値のデータを以下のように変更します。

ImagePath = "@" - 右側のパネルで、レジストリ値を割り当てます。

Start = "2" - 該当の値の名前の上で右クリックし、[編集]を選択します。このエントリの値のデータを以下のように変更します。

Start = "4"

手順4

Windows Vistaおよびそれ以降のバージョンでは、手順1および2は必要ありません。許可を要求するポップアップで[はい]を押して、権限の追加のみ行います。他のWindows のOSでは、マルウェアの存在するフォルダへのアクセスおよび削除のため、フォルダへオーナー権限を割り当てる必要があります。このため、以下の手順を行う必要があります。

- 以下のフォルダを開きます。

- %AppDataLocal%\Google\Desktop\Install\{GUID}\{unprintable characters1}\{unprintable characters2}\{RLO + unprintable characters3}

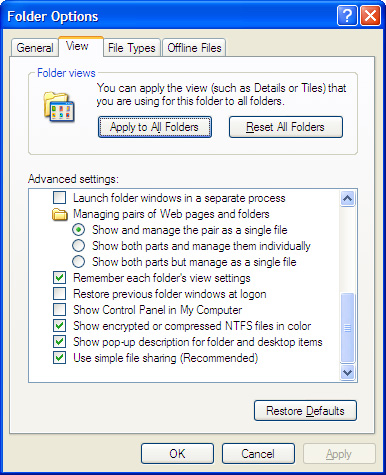

- 上述のメニューバーで、[ツール]-[フォルダオプション]-[表示]タブをクリックします。

-

[簡易ファイルの共有を使用する(推奨)]のチェックを外し、[適用]を押します。

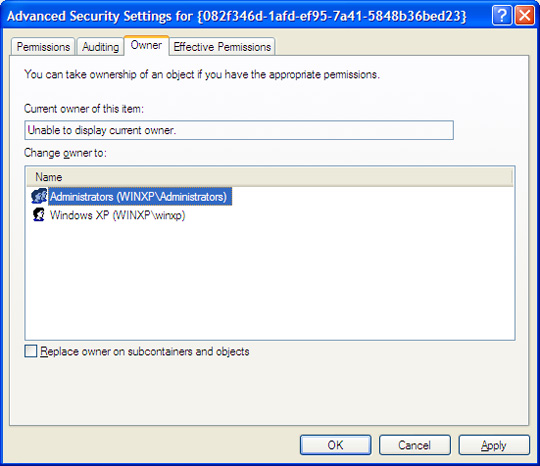

- 「{GUID}」フォルダを右クリックし、[プロパティ]をクリックします。[セキュリティ]-[詳細設定]-[所有者]をクリックします。

- いずれかの所有者を選択し、[適用]ボタンを押します。

- フォルダのプロパティの[セキュリティ]タブを再度開きます。[フル コントロール](許可)にチェックし、[適用]ボタンを押します。

- マルウェアを削除するため、フォルダを削除します。

- 以下のフォルダを開きます。

- %Program Files%\Google\Desktop\Install\{GUID}\{unprintable characters1}\{unprintable characters2}\{RLO + unprintable characters3}

- 上述のメニューバーで、[ツール]-[フォルダオプション]-[表示]タブをクリックします。[簡易ファイルの共有を使用する(推奨)]のチェックを外し、[適用]を押します。

- 「{GUID}」フォルダを右クリックし、[プロパティ]をクリックします。[セキュリティ]-[詳細設定]-[所有者]をクリックします。

- いずれかの所有者を選択し、[適用]ボタンを押します。

- フォルダのプロパティの[セキュリティ]タブを再度開きます。[フル コントロール](許可)にチェックし、[適用]ボタンを押します。

- "@"のファイルを除いて、フォルダの中身を削除します。このファイルは無害ですが、再起動時に削除されます。

- 保存されたフォルダ内の拡張子".reg"のファイルおよび指定されたファイルが実行されることにより、手順2のレジストリ値のバックアップが保存されます。

手順5

コンピュータを通常モードで再起動し、最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、「BKDR_ZACCESS.TU」と検出したファイルの検索を実行してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください