BKDR_DELF.XXVS

TScope.Trojan.Delf (VBA32), Win32/Delf.AEH (NOD32)

Windows

マルウェアタイプ:

バックドア型

破壊活動の有無:

なし

暗号化:

なし

感染報告の有無 :

はい

概要

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

マルウェアは、不正リモートユーザからのコマンドを実行し、感染コンピュータを改ざんします。 ただし、情報公開日現在、このWebサイトにはアクセスできません。

マルウェア マルウェアは、自身(コンピュータに侵入して最初に自身のコピーを作成した マルウェア )を削除します。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、感染したコンピュータ内に以下として自身のコピーを作成し、実行します。

- %AppDataLocal%\Svdlm.exe

(註:%AppDataLocal%フォルダは、ローカルアプリケーションデータフォルダです。Windows 2000、XP、Server 2003の場合、通常 "C:\Documents and Settings\<ユーザ名>\Local Settings\Application Data" です。また、Windows Vista、7、8の場合、通常 "C:\Users\<ユーザ名>\AppData\Local" です。)

マルウェアは、以下のプロセスを追加します。

- %AppDataLocal%\Svdlm.exe \melt {full file path of originally executed copy}

(註:%AppDataLocal%フォルダは、ローカルアプリケーションデータフォルダです。Windows 2000、XP、Server 2003の場合、通常 "C:\Documents and Settings\<ユーザ名>\Local Settings\Application Data" です。また、Windows Vista、7、8の場合、通常 "C:\Users\<ユーザ名>\AppData\Local" です。)

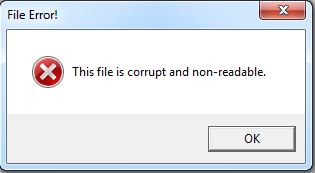

マルウェアは、以下の偽エラーメッセージを表示します。

自動実行方法

マルウェアは、自身のコピーがWindows起動時に自動実行されるよう以下のレジストリ値を追加します。

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

Adlm = "%AppDataLocal%\Svdlm.exe"

バックドア活動

マルウェアは、不正リモートユーザからの以下のコマンドを実行します。

- Check Server/Client Connectivity

- Install/Uninstall/Update Server

- Execute/Terminate Server

- Execute/Terminate/List Processes

- List and Control Available Windows (Maximize, Minimize, Close, Hide, Disable Buttons)

- Activate/Deactivate Keylogger

- Visit Arbitrary websites

- Control Mouse (Disable, Enable, Shake, Freeze, Move)

- Enable/Disable the Start Button

- Display Arbitrary Message Boxes

- Manage Files and/or Folders(List, Create, Delete, Rename, Move, Hide, Unhide, Copy, Cut, Paste, Search)

- Traverse Directories (Recent, Documents, Desktop, Windows, System, Current)

- Change User

- Perform chat

- Perform Screen Capture

- List and control Webcams

- Upload/Download Arbitrary Files (Pause, Resume)

- Get Thumbnails

- Get Audio

- Get/Set Clipboard data

- List available drivers

- Perform DDOS (TCP, UDP)

- Gather the following information and send to the C&C server:

- System Information

- Computer Name

- Host Name

- Google Talk Credentials

- Keylogs

- Server Information

マルウェアは、以下のWebサイトにアクセスし、不正リモートユーザからのコマンドを送受信します。

- {BLOCKED}o.{BLOCKED}s.org:1431

ただし、情報公開日現在、このWebサイトにはアクセスできません。

その他

マルウェア は、自身(コンピュータに侵入して最初に自身のコピーを作成した マルウェア )を削除します。

<補足>

インストール

マルウェアは、以下のプロセスを追加します。

- %AppDataLocal%\Svdlm.exe \melt {最初に実行されたコピーのファイルのフルパス}

バックドア活動

マルウェアは、不正リモートユーザからの以下のコマンドを実行します。

- サーバおよびクライアント接続の確認

- サーバのインストール、アンインストール、アップデート

- サーバの実行、終了

- プロセスの実行、終了、一覧表示

- 使用可能なWindowsの一覧表示およびコントロール(最大化、最小化、閉じる、非表示、無効化ボタン)

- キーロガーの有効化および無効化

- 任意のWebサイトの閲覧

- マウスのコントロール(無効化、有効化、振る、フリーズ、移動)

- スタートボタンの有効化および無効化

- 任意のメッセージボックスの表示

- ファイルやフォルダの管理(一覧表示、作成、削除、名前の変更、移動、非表示、再表示、コピー、切り取り、貼り付け、検索)

- ディレクトリをトラバースする(最近使ったファイル、ドキュメント、デスクトップ、Windows、システム、現在作業中のディレクトリ)

- ユーザの変更

- チャットの実行

- 画面キャプチャの実行

- ウェブカメラの一覧表示とコントロール

- 任意のファイルのアップロードおよびダウンロード(一時停止、再開)

- サムネイルの取得

- オーディオの入手

- クリップボードデータの取得および設定

- 利用可能なドライバの一覧表示

- DDOS攻撃の実行(TCP、UDP)

- 以下の情報を収集し、コマンド&コントロール(C&C)サーバに送信する。

- システム情報

- コンピュータ名

- ホスト名

- Googleトークの認証情報

- キー入力操作情報

- サーバ情報

対応方法

手順 1

Windows XP、Windows Vista および Windows 7 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

Windowsをセーフモードで再起動します。

手順 4

このレジストリ値を削除します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

レジストリの編集はお客様の責任で行っていただくようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- Adlm = "%AppDataLocal%\Svdlm.exe"

- Adlm = "%AppDataLocal%\Svdlm.exe"

手順 5

コンピュータを通常モードで再起動し、最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、「BKDR_DELF.XXVS」と検出したファイルの検索を実行してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください