ANDROIDOS_FAKETOKEN.A

TrojanSpy:AndroidOS/FakeToken.A (Microsoft); Android.Faketoken (Symantec); Andr/FkToken-A (Sophos)

情報収集型

Android OS

マルウェアタイプ:

スパイウェア

破壊活動の有無:

なし

暗号化:

なし

感染報告の有無 :

はい

概要

トレンドマイクロは、このスパイウェアをNoteworthy(要注意)に分類しました。

スパイウェアは、偽のトークン・ジェネレータを装うことにより、モバイルバンキングのユーザをターゲットにします。実行中に、スパイウェアはユーザのパスワードを要求し、偽のトークンを生成します。さらに、ユーザの個人情報を特定の電話番号やバックグラウンドの不正なリモートサーバに送信します。

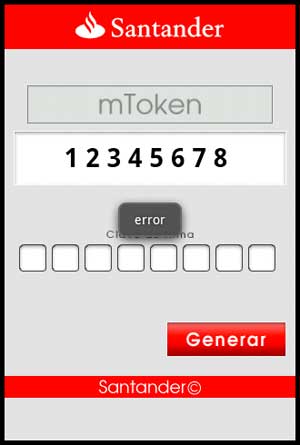

スパイウェアは、特定の銀行からのトークン・ジェネレータを装ったアプリケーションです。ユーザはパスワードの入力を要求され、入力しない場合は、エラーメッセージが表示されます。

ユーザが"Generar"をクリックすると、スパイウェアは偽のトークンを生成し、バックグラウンドで不正なコードを実行します。

スパイウェアは、悪意あるWebサイトからユーザが誤ってダウンロードすることにより、コンピュータに侵入します。 スパイウェアは、ユーザの手動インストールにより、コンピュータに侵入します。

詳細

侵入方法

スパイウェアは、悪意あるWebサイトからユーザが誤ってダウンロードすることにより、コンピュータに侵入します。

スパイウェアは、ユーザの手動インストールにより、コンピュータに侵入します。

その他

スパイウェアは、特定の銀行からのトークン・ジェネレータを装ったアプリケーションです。実行されると、スパイウェアは以下を表示します。

ユーザはパスワードの入力を要求され、入力しない場合は、エラーメッセージを表示します。

ユーザが"Generar"をクリックすると、スパイウェアは偽のトークンを生成し、バックグラウンドで不正なコードを実行します。スパイウェアは、以下の情報を収集します。

- 端末識別番号(IMEI)

- 国際携帯機器加入者識別情報(IMSI)

- 感染したモバイル機器のモデル

- 「ソフトウェア開発キット(SDK)」のバージョン

- SID

スパイウェアは、上述の情報を入力されたパスワードと共に、以下の電話番号へ送信します。

- 79021121067

スパイウェアは、収集した上述の情報を以下の不正なリモートサーバへも送信します。

- http://<省略>hop.ru/cp/server.php

- http://<省略>shopbest.com/cp/server.php

また、スパイウェアは、感染デバイス機器から以下のような情報を収集します。

- 連絡先情報

- SMSのメッセージ(以下、テキストメッセージ)

スパイウェアは、予約した時間に自身を実行する機能も備えています。この機能により、スパイウェアは、バックグラウンドでのサービスの実行と、不正なリモートサーバからのコマンドの受信が可能になります。これらのコマンドは以下を含んでいます。

- 収集した情報の送信先番号の更新

- 不正なリモートサーバへ連絡先情報とテキストメッセージを送信

- 他のAPKファイルのダウンロードとインストール

対応方法

手順 1

トレンドマイクロモバイル機器用セキュリティ対策対応方法

「ウイルスバスター モバイル for Android™」 は、不正なアプリケーションやトロイの木馬化されたアプリケーションからAndroid OSに対応したモバイル機器を保護します。「不正アプリ対策」機能は不正なアプリケーションやトロイの木馬化されたアプリケーションがダウンロードされた場合にそれらを検出します。また、「Web脅威対策」機能で、Android端末用Webブラウザの不正なWebサイトへのアクセスをブロックします。

手順 2

Android端末の不要なアプリケーションを削除します。

ご利用はいかがでしたか? アンケートにご協力ください