事例から考えるサービスサプライチェーンリスクによる影響とその対策

2024年11月、サプライチェーン管理ソリューションを提供するBlue Yonder(ブルーヨンダー)へのランサムウェア攻撃の影響で、米Starbucks(スターバックス)の業務に障害が発生したことが報じられ、その後2025年9月にはスターバックス日本法人からも被害が公表されました。本稿ではクラウドやマネージドサービスの提供元がサイバー攻撃を受けた場合の影響について解説します。

公開日:2024年12月6日

更新日:2025年9月25日

2024年11月26日、米スターバックスが従業員のスケジュール管理に使用しているソフトウェアに障害が発生し、給与支払いに必要な手続きを手作業で実施せざるを得なくなっていることが報じられました。

報道ではソフトウェアに障害が発生した理由として、ソリューションの提供元であるブルーヨンダーへのランサムウェア攻撃に関する公表と関連づけられています※。

※参考情報:Cybersecurity Incident Update(2024年12月1日更新。Blue Yonder Group, Inc)

なお、2024年12月6日時点で、米スターバックスからは本件に関する公式の声明は出ていないため、これらの関連性は不明です。

(2025年9月25日追記)

------------------------------------------------------------

2025年9月19日、日本法人のスターバックス コーヒー ジャパン株式会社は、本事案に関係すると思われる個人情報漏洩について公表しました。発表によると、ブルーヨンダーが提供する勤務シフト作成ツールへの不正アクセスで、従業員および退職者の情報約3万人分が漏洩したとされています。

------------------------------------------------------------

ブルーヨンダーは欧米の多数の大手企業を顧客として持つサプライチェーン管理サービスを提供する会社で、今回のランサムウェアによる影響が英国の大手食品スーパー2社などを始めとして広がっていることも合わせて報道されています。

今回のランサムウェア攻撃はクラウドやマネージドサービスのプロバイダ事業を展開する企業への攻撃によって、サービスサプライチェーンのリスクが顕在化した事例の一つです。この事例に関連してサービスサプライチェーンリスクにより生じる企業へのリスクや影響を解説します。

「サービス」サプライチェーンリスクとは

周知の通り、ランサムウェアを用いるサイバー攻撃者は、主に金銭獲得を目的としており、データを質にとって身代金を支払わせることによりその目的を達成します。

サプライチェーンリスクはもともとサイバー空間に限った話ではなく、例えば製品の部品調達先が何らかの理由で業務停止に陥った場合などには自社の生産活動に支障をきたす、といったような文脈で以前から存在しています。

近年、業務委託先や自社の調達先に含まれる組織がサイバー攻撃被害などに遭うことによって業務停止につながるケースが散見され、サイバー空間の観点でもサプライチェーンの安全性向上が叫ばれています。

実際に業務停止につながったケースとして、例えば2022年に発生した大阪急性期・総合医療センターへのランサムウェア攻撃では、外来診療の制限、救急受入の停止、予定手術の停止などが発生しました。

他にも2021年のコロニアルパイプライン社へのランサムウェア攻撃では6日間業務が停止し、米国東南部でガソリンスタンドの休止や株価の上昇を招きました。

経産省は2023年に「サイバーセキュリティ経営ガイドライン ver3.0」を発行しましたが、その改定内容がサプライチェーン管理の要素を中心としていたことからもこれらの事例の深刻な影響が伺えます。

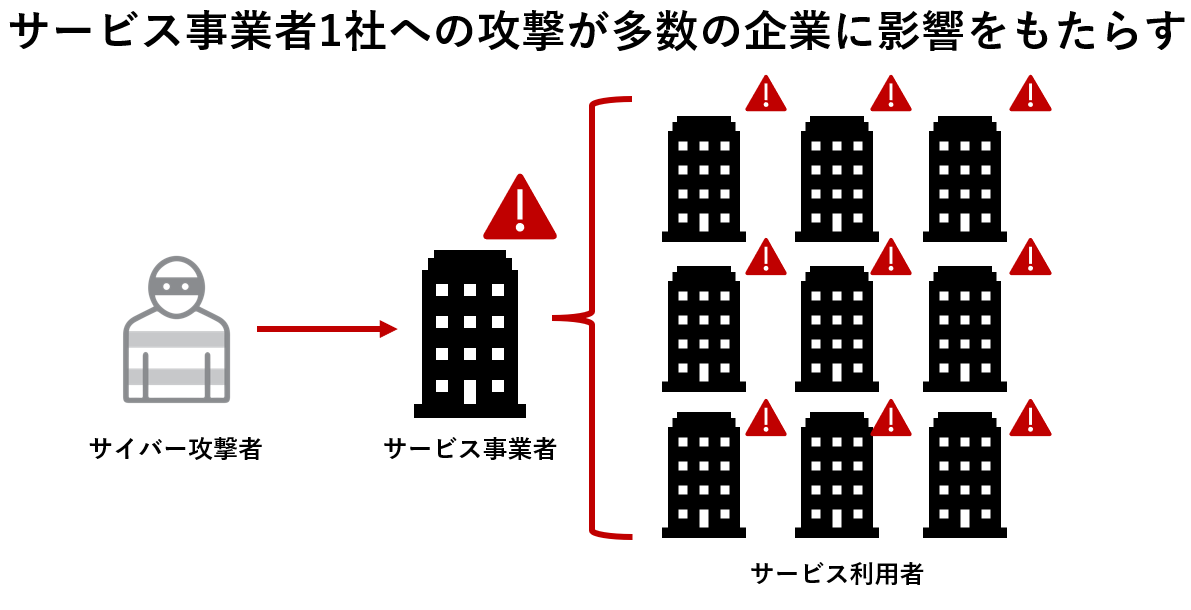

こうした背景を持つサプライチェーンリスクですが、その中でもより多くの企業に影響を与える可能性があるリスクが「サービス」サプライチェーンリスクです。

サービスのサプライチェーンとは、特定のサービスをとりまく、プロバイダ(サービス提供元)、利用者、サービスの基盤となる環境(ハード/ソフトウェア)、その環境維持に関わる事業体(開発、保守、運用ベンダ)などの供給網全体を指します。

サービスサプライチェーンリスクの特筆すべき点は、サービスの基盤環境となるサイバー領域が侵害されることで、そのサービスを利用する大量のサービス利用者にも影響が及んでしまう点にあります。

現在様々な企業がクラウドサービスを利用していることは自明です。その利便性から既にビジネスを行う上で不可欠な存在になっている組織も多く存在するでしょう。そうした業務上必須のクラウド環境が侵害され、一定期間停止するだけでも多数の組織の生産性に影響が及んでしまいます。

また、停止による影響だけでなく、クラウドやマネージドサービスのプロバイダはその業務の性質上、彼らの顧客に関連する重要なデータやビジネス上の機密情報を保有している場合があり、情報漏洩のリスクにも繋がってしまう可能性があります。

つまり、特定のサイバー攻撃よりもクラウドやマネージドサービスのプロバイダへの攻撃は、社会的に与える影響が大きく、影響を想定していない多くの組織が被害対象となる可能性があります。こうしたサービスを利用している組織においては、自社が利用するサービスのサプライチェーンリスクについても事前に正確な評価を行っておく必要があります。

サービスサプライチェーンリスクがもたらす企業への影響

クラウドやマネージドサービスのプロバイダはサービス利用者が使用しているIT環境の保守や運用を代行します。必然的にそうしたサービスへの業務依存度が高いほど、リスクは大きくなります。では実際にどのようなリスクが想定されるでしょうか。いくつか例示します。

業務障害

クラウドやマネージドサービスのプロバイダが提供するIT環境がランサムウェア攻撃などによって使用停止に追い込まれた場合、サービスの利用に障害が発生します。障害の度合いはサービスを使用している業務内容によって異なります。冒頭で示したブルーヨンダーのランサムウェア被害とスターバックス社の障害に関連がある場合、まさにこの影響が生じており、人力での運用に切り替えることで業務を代替しています。一方で、製品開発などの基幹システムをこうしたサービスを利用して行っている場合、ビジネスの継続に著しい影響をもたらす可能性があります。

2022年にはECサイトなどの表示画面の最適化サービスを展開していた株式会社ショーケースに不正アクセスが発生した事によって、当該サービスを利用していた複数のショッピングサイト事業者がECサイトを停止させる被害に繋がりました。

情報漏洩

クラウドやマネージドサービスのプロバイダはIT環境の運用や保守を代行する立場にあることから、それらを構成するシステムやそこに含まれるデータへのアクセス権を保有しています。プロバイダの使用するアカウントや連接するシステムがランサムウェア攻撃などによってデータを盗み出された場合には、利用者のデータも合わせて窃取される可能性があります。顧客情報など重要な機密に値する情報が漏洩した場合には、プロバイダだけでなく、使用している企業としても顧客への説明責任が発生します。

2022年にはインターネットサービス「FENICS」を提供していた富士通株式会社に対する不正アクセスに起因して、当該サービスを利用していた複数の企業が情報漏洩被害を公表する事態に繋がりました。

自社を装った踏み台攻撃

クラウドやマネージドサービスのプロバイダはサービス利用者名義のシステムを運用、保守しているため、利用者の管理下にあるアカウントやサーバにアクセスすることが可能です。対象環境がメールやメッセージ機能を持つ場合、利用者名義でスパムメールを送り付けることができます。また、利用者の管理下にあるサーバを経由して別組織を攻撃することによって、攻撃者の存在を隠ぺいしつつ、二次被害を拡大することができます。この影響が生じる場合、システム自体は停止しないため業務上の障害よりも利用企業のレピュテーション低下によるリスクが大きくなります。

2023年には宿泊予約サイト「Booking.com」に登録している宿泊施設の管理画面にサイバー攻撃者が不正にログインし、宿泊施設名義で顧客にメッセージを送ることで、料金の支払いなどをサイバー攻撃者側に行わせる攻撃が行われていることが報じられました。他にもフィッシングメールを送り付けるなど、踏み台攻撃が展開されており、国内の複数の宿泊施設業者からも、偽の名義でメッセージが送信されていることの注意喚起が顧客向けに行われる事態となりました。

クラウドやマネージドサービスを利用する組織においては、プロバイダ側に責任のある領域でのセキュリティインシデントであっても自社の業務や評判、顧客との関係性に影響をもたらす可能性があることを認識しておく必要があります。

特にショッピングサイト事業者におけるECサイトの停止、配送業者におけるサプライチェーン管理システムの障害など、その組織にビジネスにとって根幹を担うシステムについては、より正確に上記の影響によるリスクを評価しておくべきでしょう。

サービスサプライチェーンリスクを管理する

組織にとってあらゆる事業にはリスクがつきものであり、それを完全になくすことはできません。ことサプライチェーンに関しては、その管理施策が自社内だけで実行できるものではないため、リスクの低減が通常のセキュリティ対策よりも難しいものになります。

リスクを管理するにあたっては、まず正確なリスクの把握が重要です。自社の業務及び関連するシステムやデータを棚卸し、ビジネス上の優先度に合わせて、システムの停止や情報の漏洩が発生した際のリスクを評価します。

その上で、使用しているシステムやプロバイダに提供しているデータやアクセス権限が、必要最低限のものに制限されているか、またプロバイダ側での運用手順、セキュリティ体制を含めたサイバーレジリエンスの確保状況の確認が必要です。

次に、システムが停止した場合の代替策の検討や情報が漏えいした際に向けた暗号化が施されているかの確認など、自社で可能なリスク低減策を実施します。

それでもリスクが高いままであると判断される場合には、プロバイダとの契約関係の見直しやインシデント時の補償要件の追加を行う事でもリスク低減につながる可能性があります。

具体的な方策はここに記載した以外にも多数考えられますが、重要なことは、プロバイダを過度に信頼したり、自社の責任範囲外であると決めつけることで、リスクを見落とし、いざという時に不測の事態に陥らないよう事前に対策を行っておくことです。

様々なシステムやサービスがもたらす利便性の裏には、必ずリスクがあることを改めて認識し、組織のセキュリティ担当者はそれらをコントロールできるよう事前の準備に時間を割くことが推奨されます。

関連記事:

・サプライチェーン攻撃とは?~攻撃の起点別に手法と事例を解説~

・データ・サプライチェーンとは?マネジメント上の課題を解説する

・2023年、サプライチェーンにおけるセキュリティリスク動向~被害事例にみる企業が直面するリスクとは?

Security GO新着記事

時事通信社のサイバーセキュリティ最前線~「知る」を支えるデジタル基盤を守るには?

(2026年2月13日)

LLMとSLMは何が違う?AIの規模、制御、そしてリスク

(2026年2月12日)

社長を騙りLINEに誘導する「CEO詐欺」の手口を解説

(2026年2月6日)