RANSOM64_NOWORI.A

Trojan-Ransom.Win32.Crypren.aeid (Kaspersky); Artemis!F5F2F6C370DB (McAffee); Ransom:Win32/Genasom (Microsoft)

Windows

マルウェアタイプ:

身代金要求型不正プログラム(ランサムウェア)

破壊活動の有無:

なし

暗号化:

なし

感染報告の有無 :

はい

概要

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、以下の Mutex を作成し、メモリ上で自身の重複実行を避けます。

- 3230959184248808531

ランサムウェアの不正活動

マルウェアは、以下の文字列を含むファイルを暗号化します。

- .$$$

- .0+

- .1+

- .2+

- .3+

- .4+

- .5+

- .6+

- .7+

- .8+

- .9+

- .~ini

- .~klt~2

- .1cd

- .1cd2

- .1cl

- .1ey

- .1txt

- .2cd

- .6t0

- .6t1

- .6t2

- .6t3

- .6t4

- .6t5

- .6t6

- .6t7

- .6t8

- .6t9

- .6tr

- .7z

- .7zip

- .8t0

- .8tr

- .9tr

- .a2u

- .a3d

- .aad

- .abd

- .accdb

- .adb

- .adi

- .afd

- .ai

- .als

- .amp

- .amr

- .ans

- .apc

- .apk

- .apx

- .arc

- .arch

- .arh

- .arj

- .atc

- .atg

- .ava

- .avhd

- .avhdx

- .awr

- .axx

- .bac0

- .bac1

- .bac2

- .bac3

- .bac4

- .bac5

- .bac6

- .bac7

- .bac8

- .bac9

- .backup

- .bak

- .bck

- .bco

- .bcp

- .bde

- .bdf

- .bf

- .bf3

- .bg

- .bip

- .bkc

- .bkf

- .bkp

- .bks

- .blb

- .blf

- .blk

- .bln

- .bls

- .bmp

- .box

- .bpl

- .bpn

- .btr

- .burn

- .bz

- .bz2

- .car

- .cbf

- .cbm

- .cbu

- .cdb

- .cdr

- .cdx

- .cer

- .cf

- .cfl

- .cfu

- .ci

- .cmt

- .cnc

- .cpr

- .cr2

- .cripted

- .criptfiles

- .crypt

- .csv

- .ctl

- .ctlg

- .cuc

- .cui

- .cuix

- .custom

- .dafile

- .data

- .db

- .db0

- .db1

- .db2

- .db3

- .db4

- .db5

- .db6

- .db7

- .db8

- .db9

- .dbf

- .dbk

- .dbs

- .dbt

- .dbx

- .dcf

- .dcl

- .dcm

- .dct

- .dcu

- .dd

- .ddf

- .ddt

- .dfb

- .dff

- .dfp

- .dgdat

- .dic

- .diff

- .dis

- .djvu

- .dmp

- .doc

- .docx

- .dot

- .dpr

- .dproj

- .drs

- .dsus

- .dt

- .dtz

- .dump

- .dwg

- .dz

- .ect

- .edb

- .efd

- .efm

- .eif

- .elf

- .eml

- .enc

- .enz

- .epf

- .eps

- .erf

- .ert

- .esbak

- .esl

- .eso

- .etw

- .export

- .fbf

- .fbk

- .fdb

- .fdb0

- .fdb1

- .fdb2

- .fdb3

- .fdb4

- .fdb5

- .fdb6

- .fdb7

- .fdb8

- .fdb9

- .fi

- .fil

- .fkc

- .fld

- .flx

- .fob

- .fpf

- .fpt

- .frf

- .frm

- .frp

- .frw

- .frx

- .fxp

- .gbk

- .gbp

- .gd

- .gdb

- .gdoc

- .gfd

- .gfo

- .gfr

- .gho

- .ghost

- .ghs

- .gif

- .gopaymeb

- .gpd

- .granit

- .grd

- .gsheet

- .gsn

- .gz

- .gzip

- .hbi

- .hbk

- .hdf

- .his

- .hive

- .htm

- .html

- .ib

- .idf

- .idx

- .ifm

- .ifo

- .ifs

- .ima

- .img

- .imgc

- .imh

- .imm

- .indd

- .info

- .ipa

- .ips

- .irsf

- .irsi

- .irss

- .iso

- .isz

- .iv2i

- .jbc

- .jpeg

- .jpg

- .jrs

- .kdc

- .keg

- .key

- .klt

- .kmn

- .kpm

- .kwm

- .laccdb

- .last

- .lay6

- .lbl

- .ldb

- .ldf

- .ldif

- .ldw

- .lg

- .lgd

- .lgf

- .lgp

- .lic

- .lis

- .lky

- .lnk

- .local

- .lock

- .lrv

- .lsp

- .lst

- .lvd

- .lzh

- .m2v

- .mac

- .mak

- .map

- .max

- .mb

- .mbox

- .mcx

- .md

- .md5

- .mdb

- .mde

- .mdf

- .mdmp

- .mdt

- .mdw

- .mdx

- .meb

- .mft

- .mig

- .mkd

- .mnc

- .mnr

- .mns

- .mod

- .mov

- .msf

- .mtl

- .mxl

- .mxlz

- .myd

- .myi

- .n0

- .n1

- .n2

- .n3

- .n4

- .n5

- .n6

- .n7

- .n8

- .n9

- .nag

- .nbi

- .nbk

- .nbr

- .nc

- .nd0

- .nd1

- .nd2

- .nd3

- .nd4

- .nd5

- .nd6

- .nd7

- .nd8

- .nd9

- .ndf

- .ndt

- .nef

- .new

- .nif

- .nrg

- .nsf

- .ntx

- .nvram

- .obf

- .ods

- .odt

- .ogd

- .ok

- .okk

- .old

- .one

- .onetoc2

- .ora

- .ord

- .ost

- .out

- .ovf

- .oxps

- .p12

- .packed

- .pak

- .pas

- .paycrypt@gmail_com

- .pbd

- .pbf

- .pck

- .pdt

- .pf

- .pfi

- .pfl

- .pfm

- .pfx

- .pgd

- .pgp

- .php

- .pka

- .pkg

- .pkr

- .pl

- .plague17

- .plan

- .plb

- .pln

- .pm

- .pml

- .png

- .pnl

- .ppd

- .ppsx

- .ppt

- .pptx

- .prb

- .prg

- .prk

- .profile

- .prv

- .ps1

- .psd

- .psl

- .pst

- .pwd

- .pwm

- .px

- .py

- .q1c

- .qib

- .qrp

- .qst

- .rar

- .rbf

- .rcf

- .rdf

- .rec

- .rep

- .repx

- .req

- .res

- .rez

- .rgt

- .rk6

- .rn

- .rpb

- .rpt

- .rst

- .rsu

- .rtf

- .rvs

- .sac

- .sacx

- .save

- .saved

- .sbin

- .sbk

- .sbp

- .scn

- .sct

- .scx

- .sdb

- .sdf

- .sdl

- .sel

- .sem

- .sfpe

- .sfpz

- .sgn

- .shd

- .shdb

- .shdl

- .shs

- .skr

- .sln

- .smf

- .smfx

- .sna

- .snp

- .sob

- .sobx

- .spr

- .sql

- .sqlite

- .sqm

- .sqx

- .srx

- .ssd

- .ssf

- .ssp

- .sst

- .st0

- .st1

- .st2

- .st3

- .st4

- .st5

- .st6

- .st7

- .st8

- .st9

- .stm

- .stop

- .str

- .sv2i

- .svc

- .svp

- .tab

- .tar

- .tbb

- .tbc

- .tbh

- .tbi

- .tbk

- .tbl

- .tbn

- .tdb

- .tgz

- .thm

- .tib

- .tid

- .tmf

- .tmp

- .tmp0

- .tnx

- .tpl

- .tps

- .trc

- .trec

- .trn

- .tst

- .twd

- .txt

- .ua_

- .udb

- .unf

- .upd

- .utf

- .v2i

- .v8i

- .vault

- .vbe

- .vbk

- .vbm

- .vbx

- .vct

- .vcx

- .vdb

- .vdi

- .ver

- .vhd

- .vhdx

- .vib

- .viprof

- .vlx

- .vmcx

- .vmdk

- .vmem

- .vmp

- .vmpl

- .vmrs

- .vmsd

- .vmsn

- .vmss

- .vmx

- .vmxf

- .vpc

- .vrd

- .vrfs

- .vsd

- .vsv

- .vswp

- .vvr

- .vvv

- .wallet

- .war

- .wav

- .wbcat

- .wbverify

- .wid

- .wim

- .wnw

- .wrk

- .wsb

- .xch

- .xg0

- .xls

- .xlsb

- .xlsm

- .xlsx

- .xml

- .xsc

- .xsd

- .xstk

- .xtbl

- .xxx

- .xz

- .yg0

- .ytbl

- .zip

- .zrb

- .zsp

- .zup

マルウェアは、以下のディレクトリ内で確認されたファイルを暗号化します。

- All Drives

- %System%\tasks

- %Windows%\tasks

- %Windows%\syswow64\tasks

(註:%System%フォルダは、システムフォルダで、いずれのオペレーティングシステム(OS)でも通常、"C:\Windows\System32" です。.. %Windows%フォルダは、Windowsが利用するフォルダで、いずれのオペレーティングシステム(OS)でも通常、"C:\Windows" です。.)

マルウェアは、ファイル名に以下の文字列を含むファイルの暗号化はしません。

- Dont_Worry.txt

マルウェアは、以下のフォルダ内で確認されたファイルの暗号化はしません。

- %System Root%

- %Windows%

(註:%System Root%フォルダは、オペレーティングシステム(OS)が存在する場所で、いずれのOSでも通常、 "C:" です。.. %Windows%フォルダは、Windowsが利用するフォルダで、いずれのオペレーティングシステム(OS)でも通常、"C:\Windows" です。.)

マルウェアは、暗号化されたファイルのファイル名に以下の拡張子を追加します。

- wog@onionmail.info-{random characters}

マルウェアが作成する以下のファイルは、脅迫状です。

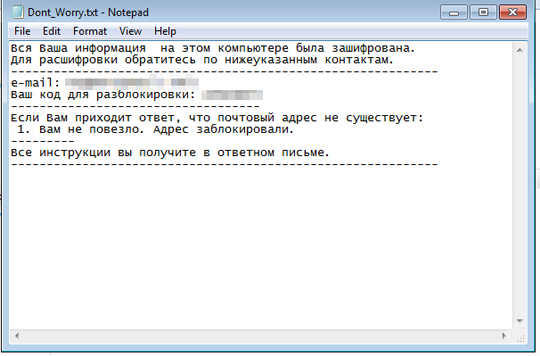

- {Encrypted Directory}\Dont_Worry.txt

マルウェアは、以下の内容を含む脅迫状のテキストファイルを残します。

対応方法

手順 1

Windows XP、Windows Vista および Windows 7 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

「RANSOM64_NOWORI.A」で検出したファイル名を確認し、そのファイルを終了します。

- すべての実行中プロセスが、Windows のタスクマネージャに表示されない場合があります。この場合、"Process Explorer" などのツールを使用しマルウェアのファイルを終了してください。"Process Explorer" については、こちらをご参照下さい。

- 検出ファイルが、Windows のタスクマネージャまたは "Process Explorer" に表示されるものの、削除できない場合があります。この場合、コンピュータをセーフモードで再起動してください。

セーフモードについては、こちらをご参照下さい。 - 検出ファイルがタスクマネージャ上で表示されない場合、次の手順にお進みください。

手順 4

以下のファイルを検索し削除します。

- {Encrypted Directory}\Dont_Worry.txt

手順 5

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「RANSOM64_NOWORI.A」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください