Ransom.Win64.AKIRA.B

Ransom:Win64/Akira.AA!MTB (MICROSOFT)

Windows

マルウェアタイプ:

身代金要求型不正プログラム(ランサムウェア)

破壊活動の有無:

なし

暗号化:

なし

感染報告の有無 :

はい

概要

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

マルウェアは、ワーム活動の機能を備えていません。

マルウェアは、バックドア活動の機能を備えていません。

マルウェアは、情報収集する機能を備えていません。

特定のファイル拡張子を持つファイルを暗号化します。 身代金要求文書のファイルを作成します。 以下のファイル拡張子を持つファイルは暗号化しません。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、以下のファイルを作成します。

- {Malware File Path}\Log-{Date of execution in MM-DD-YYYY-hh-mm-ss}.txt → malware logs

- {Encrypted File Path}\{Random}.arika → deleted afterwards

マルウェアは、以下のプロセスを追加します。

- powershell.exe -Command "Get-WmiObject Win32_Shadowcopy | Remove-WmiObject"

感染活動

マルウェアは、ワーム活動の機能を備えていません。

バックドア活動

マルウェアは、バックドア活動の機能を備えていません。

ルートキット機能

マルウェアは、ルートキット機能を備えていません。

情報漏えい

マルウェアは、以下のパラメータを受け取ります。

- -p, --encryption_path → used to specify a directory to be encrypted

- -l → used to list the logical drives mounted in the system in the malware logs

- -s, --share_files → used to specify shared folder to be encrypted

- -n, --encryption_percent → enables the user to specify the percentage of data in each file that should be encrypted.

- -localonly → used to only encrypt the affected system

マルウェアは、情報収集する機能を備えていません。

その他

マルウェアは、以下を実行します。

- It uses the Windows Restart Manager API to close processes or shut down Windows services that may be keeping a file open and preventing encryption.

マルウェアは、脆弱性を利用した感染活動を行いません。

ランサムウェアの不正活動

以下の拡張子を持つファイルを暗号化します:

- Full encryption:

- .4dd

- .4dl

- .abcddb

- .abs

- .abx

- .accdb

- .accdc

- .accde

- .accdr

- .accdt

- .accdw

- .accft

- .adb

- .ade

- .adf

- .adn

- .adp

- .alf

- .arc

- .ask

- .avdx

- .avhd

- .bdf

- .bin

- .btr

- .cat

- .cdb

- .ckp

- .cma

- .cpd

- .dacpac

- .dad

- .dadiagrams

- .daschema

- .db

- .db-shm

- .db-wal

- .db2

- .db3

- .dbc

- .dbf

- .dbs

- .dbt

- .dbv

- .dbx

- .dcb

- .dct

- .dcx

- .ddl

- .dlis

- .dp1

- .dqy

- .dsk

- .dsn

- .dtsx

- .dxl

- .eco

- .ecx

- .edb

- .epim

- .exb

- .fcd

- .fdb

- .fic

- .fm5

- .fmp

- .fmp12

- .fmpsl

- .fol

- .fp3

- .fp4

- .fp5

- .fp7

- .fpt

- .frm

- .gdb

- .grdb

- .gwi

- .hdb

- .his

- .hjt

- .ib

- .icg

- .icr

- .idb

- .ihx

- .iso

- .itdb

- .itw

- .jet

- .jtx

- .kdb

- .kdb

- .kexi

- .kexic

- .kexis

- .lgc

- .lut

- .lwx

- .maf

- .maq

- .mar

- .mas

- .mav

- .maw

- .mdb

- .mdf

- .mdn

- .mdt

- .mpd

- .mrg

- .mud

- .mwb

- .myd

- .ndf

- .nnt

- .nrmlib

- .ns2

- .ns3

- .ns4

- .nsf

- .nv

- .nv2

- .nvram

- .nwdb

- .nyf

- .odb

- .oqy

- .ora

- .orx

- .owc

- .p96

- .p97

- .pan

- .pdb

- .pdm

- .pnz

- .pvm

- .qcow2

- .qry

- .qvd

- .raw

- .rbf

- .rctd

- .rod

- .rodx

- .rpd

- .rsd

- .sas7bdat

- .sbf

- .scx

- .sdb

- .sdc

- .sdf

- .sis

- .spq

- .sql

- .sqlite

- .sqlite3

- .sqlitedb

- .subvol

- .te

- .temx

- .tmd

- .tps

- .trc

- .trm

- .udb

- .udl

- .usr

- .v12

- .vdi

- .vhd

- .vhdx

- .vis

- .vmcx

- .vmdk

- .vmem

- .vmrs

- .vmsd

- .vmsn

- .vmx

- .vpd

- .vsv

- .vvv

- .wdb

- .wmdb

- .wrk

- .xdb

- .xld

- .xmlff

- Partial encryption:

- files with other extensions

マルウェアは、以下のフォルダ内で確認されたファイルの暗号化はしません。

- $Recycle.Bin

- $RECYCLE.BIN

- Boot

- ProgramData

- System Volume Information

- temp

- thumb

- tmp

- Trend Micro

- Windows

- winnt

マルウェアは、暗号化されたファイルのファイル名に以下の拡張子を追加します。

- .akira

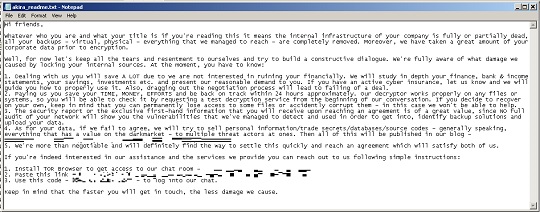

マルウェアが作成する以下のファイルは、脅迫状です。

- {Encrypted File Path}\akira_readme.txt

以下のファイル拡張子を持つファイルについては暗号化しません:

- .dll

- .exe

- .lnk

- .msi

- .sys

<補足>

インストール

マルウェアは、以下のファイルを作成します。

- {マルウェアのファイルパス}\Log-{実行日時(MM-DD-YYYY-hh-mm-ss)}.txt → マルウェアログ

- {暗号化されたファイルのパス}\{ランダム}.arika → 後に削除される

情報漏えい

マルウェアは、以下のパラメータを受け取ります。

- -p, --encryption_path → 暗号化するディレクトリを指定するために使用

- -l → 感染コンピュータ内でマウントされた論理ドライブをマルウェアログに列挙するために使用

- -s, --share_files → 暗号化する共有フォルダを指定するために使用

- -n, --encryption_percent → 暗号化対象の各ファイル内のデータに対して暗号化する割合を指定するために使用

- -localonly → 影響を受けたコンピュータだけを暗号化するために使用

その他

マルウェアは、以下を実行します。

- Windows Restart ManagerAPIを使用して、ファイルを開いたままにして暗号化を妨げている可能性のあるプロセスを閉じたり、Windowsのサービスを停止させたりします。

ランサムウェアの不正活動

マルウェアは、暗号化の対象として上の一覧に明記された拡張子を持つファイル全体を暗号化し、別の拡張子を持つファイルを部分的に暗号化します。

対応方法

手順 1

トレンドマイクロの機械学習型検索は、マルウェアの存在を示す兆候が確認された時点で検出し、マルウェアが実行される前にブロックします。機械学習型検索が有効になっている場合、弊社のウイルス対策製品はこのマルウェアを以下の機械学習型検出名として検出します。

- TROJ.Win32.TRX.XXPE50FFF077

手順 2

Windows 7、Windows 8、Windows 8.1、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 3

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 4

以下のファイルを検索し削除します。

- {Malware File Path}\Log-{Date of infection in MM-DD-YYYY-hh-mm-ss}.txt

- {Encrypted File Path}\{Random}.arika

- {Encrypted File Path}\akira_readme.txt

手順 5

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「Ransom.Win64.AKIRA.B」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

手順 6

暗号化されたファイルをバックアップから復元します。

ご利用はいかがでしたか? アンケートにご協力ください