Ransom.Win32.NEMTY.A

Ransom:Win32/Nemty (Microsoft); RDN/Ransom (McAfee); Trojan-Ransom.Win32.Gen.snw (Kaspersky); Troj/Nemty-A (Sophos); Trojan.Win32.Generic!BT (Sunbelt)

Windows

マルウェアタイプ:

身代金要求型不正プログラム(ランサムウェア)

破壊活動の有無:

なし

暗号化:

はい

感染報告の有無 :

はい

概要

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、以下のファイルを作成します。

- %Cookies%\{user name}@db-ip[1].txt

- %User Profile%\_NEMTY_{7 random characters}_.nemty

(註:%Cookies%フォルダは、Internet Explorer(IE)のCookieフォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>\Cookies"" です。Windows Vista、7の場合、通常 "C:\Users\<ユーザ名>\AppData\Roaming\Microsoft\Windows\Cookies"" です。Windows 8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Local\Microsoft\Windows\INetCookies" です。. %User Profile%フォルダは、現在ログオンしているユーザのプロファイルフォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>"です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>" です。)

マルウェアは、以下のプロセスを追加します。

- cmd /c %User Profile%\NEMTY-DECRYPT.txt → opens ransom note

- vssadmin delete shadows /all /quiet → deletes shadow copies

- notepad %User Profile%\NEMTY-DECRYPT.txt → opens ransom note

- bcdedit /set {default} bootstatuspolicy ignoreallfailures → disables Windows error recovery

- bcdedit /set {default} recoveryenabled no → disables automatic repair

- wbadmin delete catalog -quiet → deletes backup catalog

- wmic shadowcopy delete → deletes shadow copies

(註:%User Profile%フォルダは、現在ログオンしているユーザのプロファイルフォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>"です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>" です。)

マルウェアは、以下のフォルダを作成します。

- %User Profile%\TorDir → contains extracted TOR Browser

(註:%User Profile%フォルダは、現在ログオンしているユーザのプロファイルフォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>"です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>" です。)

マルウェアは、以下の Mutex を作成し、メモリ上で自身の重複実行を避けます。

- hate

ダウンロード活動

マルウェアは、以下のWebサイトにアクセスし、ファイルをダウンロードします。

- https://dist.{BLOCKED}ject.org/torbrowser/8.5.4/tor-win32-0.4.0.5.zip

マルウェアは、以下のファイル名でダウンロードしたファイルを保存します。

- %User Profile%\tor.zip

(註:%User Profile%フォルダは、現在ログオンしているユーザのプロファイルフォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>"です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>" です。)

その他

マルウェアは、以下のWebサイトにアクセスして感染コンピュータのIPアドレスを収集します。

- http://api.ipify.org/

- http://api.db-ip.com/v2/free/{BLOCKED}.{BLOCKED}.230.51/countryName

- It terminates itself if the location of the IP address is any of the following:

- Russia

- Belarus

- Kazakhstan

- Tajikistan

- Ukraine

- It terminates itself if the location of the IP address is any of the following:

ランサムウェアの不正活動

マルウェアは、ファイル名に以下の文字列を含むファイルの暗号化はしません。

- nemty

- log

- LOG

- CAB

- cab

- CMD

- cmd

- COM

- com

- cpl

- CPL

- exe

- EXE

- ini

- INI

- dll

- DLL

- lnk

- LNK

- url

- URL

- ttf

- TTF

- DECRYPT.txt

マルウェアは、ファイルパスに以下の文字列を含むファイルの暗号化はしません。

- $RECYCLE.BIN

- rsa

- NTDETECT.COM

- ntldr

- MSDOS.SYS

- IO.SYS

- boot.ini

- AUTOEXEC.BAT

- ntuser.dat

- desktop.ini

- CONFIG.SYS

- RECYCLER

- BOOTSECT.BAK

- bootmgr

- programdata

- appdata

- windows

- Microsoft

- Common Files

マルウェアは、暗号化されたファイルのファイル名に以下の拡張子を追加します。

- .nemty

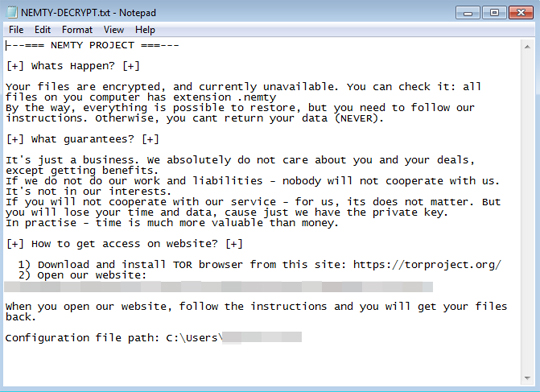

マルウェアは、以下の内容を含む脅迫状のテキストファイルを残します。

- {Encrypted Directory}\NEMTY-DECRYPT.txt

対応方法

手順 2

Windows XP、Windows Vista および Windows 7 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 3

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 4

以下のファイルを検索し削除します。

- %Cookies%\{user name}@db-ip[1].txt

- %User Profile%\_NEMTY_{7 random characters}_.nemty

- {Encrypted Directory}\NEMTY-DECRYPT.txt

手順 5

以下のフォルダを検索し削除します。

- %User Profile%\TorDir

手順 6

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「Ransom.Win32.NEMTY.A」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください