Ransom.Win32.MAZE.AC

Ransom:Win32/Maze.PA!MTB (MICROSOFT); Trojan-Ransom.Win32.Gen.woq (KASPERSKY)

Windows

マルウェアタイプ:

身代金要求型不正プログラム(ランサムウェア)

破壊活動の有無:

なし

暗号化:

はい

感染報告の有無 :

はい

概要

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

マルウェアは、正規のプログラムを不正利用するために必要なシリアルナンバーを作成します。

身代金要求文書のファイルを作成します。 以下のファイル拡張子を持つファイルは暗号化しません。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、以下のファイルを作成します。

- %All Users Profile%\memes.tmp

(註:%All Users Profile%フォルダは、ユーザの共通プロファイルフォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\All Users” です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\ProgramData” です。)

マルウェアは、以下のプロセスを追加します。

- wmic shadowcopy delete

マルウェアは、以下の Mutex を作成し、メモリ上で自身の重複実行を避けます。

- Global\{random characters} -> string is generated from system information

他のシステム変更

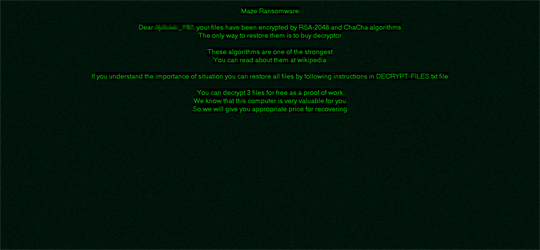

マルウェアは、以下のレジストリ値を変更し、デスクトップの壁紙を変更します。

HKEY_CURRENT_USER\Control Panel\Desktop

Wallpaper = %User Temp%\111.bmp

マルウェアは、コンピュータのデスクトップの壁紙に以下の画像を設定します。

プロセスの終了

マルウェアは、感染コンピュータ上で以下のプロセスが常駐されていることを確認した場合、そのプロセスを終了します。

- ida.exe

- ida64.exe

- x32dbg.exe

- x64dbg.exe

- python.exe

- fiddler.exe

- dumpcap.exe

- procmon.exe

- procexp.exe

- procmon64.exe

- procexp64.exe

情報漏えい

マルウェアは、以下の情報を収集します。

- User Name

- Computer Name

- Process Integrity Level

- Installed AVs

- OS Name

- Machine Role

- Number of Drives

- Shared Folders

- User Language

- System Language

- System Uptime

情報収集

マルウェアは、HTTPポスト を介して、収集した情報を以下のURLに送信します。

- http://{IP}/{Strings}/{Random String}.{Extensions} where

- IP:

- {BLOCKED}.{BLOCKED}.114.4

- {BLOCKED}.{BLOCKED}.114.11

- {BLOCKED}.{BLOCKED}.114.25

- {BLOCKED}.{BLOCKED}.114.26

- {BLOCKED}.{BLOCKED}.114.31

- {BLOCKED}.{BLOCKED}.114.32

- {BLOCKED}.{BLOCKED}.114.37

- {BLOCKED}.{BLOCKED}.114.38

- {BLOCKED}.{BLOCKED}.114.77

- {BLOCKED}.{BLOCKED}.114.79

- Strings:

- news

- login

- register

- logout

- edit

- content

- private

- messages

- account

- view

- webauth

- webaccess

- archive

- forum

- post

- signin

- signout

- update

- support

- ticket

- task

- tracker

- analytics

- check

- checkout

- payout

- withdrawal

- sepa

- create

- transfer

- wire

- Extensions :

- .php

- .asp

- .aspx

- .cgi

- .jsp

- .jspx

- .action

- .html

- .phtml

- .shtml

- IP:

その他

マルウェアは、正規のプログラムを不正利用するために必要なシリアルナンバーを作成します。

マルウェアは、以下を実行します。

- It detects the role of the machine infected and displays the appropriate string in the wallpaper:

- standalone server

- server in corporate network

- workstation in corporate network

- home computer

- primary domain controller

- backup server

- very valuable for you

- It uses Windows Text-to-Speech functionality to play the following message:

- {Username}! Alert! {Username}! Alert! Dear {Username}, your files have been encrypted by Maze Ransomware! Attention! You need to buy decryptor in order to restore the files.

マルウェアは、自身がデバッグされていることを確認した場合、不正活動を実行しません。

ランサムウェアの不正活動

マルウェアは、ファイル名に以下の文字列を含むファイルの暗号化はしません。

- DECRYPT-FILES.txt

- autorun.inf

- boot.ini

- desktop.ini

- ntuser.dat

- iconcache.db

- bootsect.bak

- ntuser.dat.log

- thumbs.db

- Bootfont.bin

マルウェアは、ファイルパスに以下の文字列を含むファイルの暗号化はしません。

- \ProgramFiles

- :\Windows

- \Games\

- \Tor Browser\

- \ProgramData\

- \cache2\entries\

- \Low\Content.IE5\

- \User Data\Default\Cache\

- \All Users

- \IETldCache\

- \Local Settings\

- \AppData\Local

- AhnLab

- {GUID}

マルウェアは、暗号化されたファイルのファイル名に以下の拡張子を追加します。

- .{random characters}

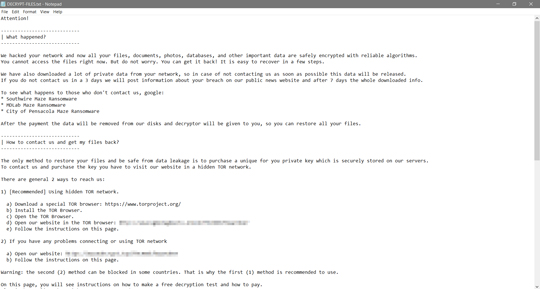

マルウェアが作成する以下のファイルは、脅迫状です。

- {Encrypted directory}\DECRYPT-FILES.txt

以下のファイル拡張子を持つファイルについては暗号化しません:

- .lnk

- .exe

- .sys

- .dll

対応方法

手順 1

Windows XP、Windows Vista 、Windows 7、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

Windowsをセーフモードで再起動します。

手順 4

以下のファイルを検索し削除します。

- %All Users Profile%\memes.tmp

- %User Temp%\111.bmp

- {Encrypted directory}\DECRYPT-FILES.txt

手順 5

デスクトッププロパティを修正します。

手順 6

コンピュータを通常モードで再起動し、最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、「Ransom.Win32.MAZE.AC」と検出したファイルの検索を実行してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください