Ransom.Win32.LOOCIPHER.THFBOAIA

Trojan-Ransom.Win32.Agent.avav (KASPERSKY); Trojan.Ransom.LooCipher.A (BITDEFENDER); a variant of Win32/Filecoder.NWG trojan (NOD32)

Windows

マルウェアタイプ:

身代金要求型不正プログラム(ランサムウェア)

破壊活動の有無:

なし

暗号化:

なし

感染報告の有無 :

はい

概要

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

マルウェアは、特定のWebサイトにアクセスし、情報を送受信します。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

他のシステム変更

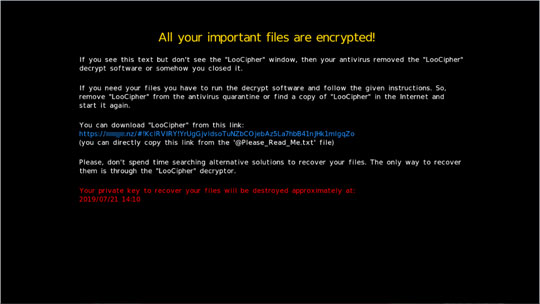

マルウェアは、以下のレジストリ値を変更し、デスクトップの壁紙を変更します。

HKEY_CURRENT_USER\Control Panel\Desktop

Wallpaper = %Desktop%\@LooCipher_wallpaper.bmp

マルウェアは、コンピュータのデスクトップの壁紙に以下の画像を設定します。

その他

マルウェアは、以下のWebサイトにアクセスして感染コンピュータのIPアドレスを収集します。

- api.ipify.org

マルウェアは、以下のWebサイトにアクセスし、情報を送受信します。

- http://hcwyo5rfapkytajg.{BLOCKED}n.pet

- http://hcwyo5rfapkytajg.{BLOCKED}n.sh

- http://hcwyo5rfapkytajg.{BLOCKED}b.xyz

- http://hcwyo5rfapkytajg.{BLOCKED}t.to

- http://hcwyo5rfapkytajg.{BLOCKED}n.ws

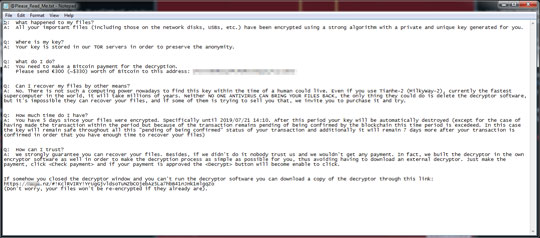

マルウェアは、以下のメッセージボックスを表示します。

ランサムウェアの不正活動

マルウェアは、以下の文字列を含むファイルを暗号化します。

- .3dm

- .3ds

- .3fr

- .3g2

- .3ga

- .3gp

- .a2c

- .aa3

- .aac

- .accdb

- .aepx

- .ai

- .aif

- .amr

- .ape

- .apnx

- .ari

- .arw

- .asf

- .asp

- .aspx

- .asx

- .av

- .avi

- .azw

- .azw1

- .azw3

- .azw4

- .bak

- .bay

- .bin

- .bmp

- .camproj

- .ccd

- .cdi

- .cdr

- .cer

- .cgi

- .class

- .cmf

- .cnf

- .conf

- .config

- .cr2

- .crt

- .crw

- .crwl

- .csv

- .cue

- .dash

- .dat

- .dbf

- .dcr

- .dds

- .der

- .disc

- .dmg

- .dng

- .doc

- .docm

- .docx

- .dvd

- .dwg

- .dxf

- .dxg

- .eip

- .emf

- .eml

- .eps

- .epub

- .erf

- .fff

- .flv

- .gfx

- .gif

- .gzip

- .htm

- .html

- .iiq

- .indd

- .iso

- .jar

- .java

- .jfif

- .jge

- .jpe

- .jpeg

- .jpg

- .jsp

- .k25

- .kdc

- .key

- .lit

- .m3u

- .m4a

- .m4v

- .max

- .mdb

- .mdf

- .mdk

- .mef

- .mkv

- .mobi

- .mov

- .movie

- .mp1

- .mp2

- .mp3

- .mp4

- .mp4v

- .mpa

- .mpe

- .mpeg

- .mpg

- .mpv2

- .mrw

- .msg

- .mts

- .nef

- .nrg

- .nri

- .nrw

- .number

- .obj

- .odb

- .odm

- .odp

- .ods

- .odt

- .ogg

- .orf

- .p12

- .p7b

- .p7c

- .pages

- .pdd

- .pef

- .pem

- .pfx

- .php

- .png

- .ppt

- .pptm

- .pptx

- .prf

- .psd

- .pspimage

- .pst

- .ptx

- .py

- .r3d

- .raf

- .ram

- .rar

- .raw

- .rf

- .rpf

- .rtf

- .rw2

- .rwl

- .sage

- .sql

- .sqllite

- .sr2

- .srf

- .srt

- .srw

- .svg

- .swf

- .tga

- .tiff

- .toast

- .vbs

- .vcd

- .vlc

- .vob

- .wb2

- .wma

- .wmv

- .wpd

- .wps

- .x3f

- .xlk

- .xls

- .xlsb

- .xlsm

- .xlsx

- .xml

- .xps

- .xsl

- .yuv

- .zip

マルウェアは、ファイルパスに以下の文字列を含むファイルの暗号化はしません。

- Program Files (x86)

- Program Files

- Windows

マルウェアは、暗号化されたファイルのファイル名に以下の拡張子を追加します。

- .lcphr

マルウェアが作成する以下のファイルは、脅迫状です。

- %Desktop%\@Please_Read_Me.txt

(註:%Desktop%フォルダは、現在ログオンしているユーザのデスクトップです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>\Desktop" です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\Desktop" です。)

マルウェアは、以下の内容を含む脅迫状のテキストファイルを残します。

対応方法

手順 1

Windows XP、Windows Vista および Windows 7 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

「Ransom.Win32.LOOCIPHER.THFBOAIA」で検出したファイル名を確認し、そのファイルを終了します。

- すべての実行中プロセスが、Windows のタスクマネージャに表示されない場合があります。この場合、"Process Explorer" などのツールを使用しマルウェアのファイルを終了してください。"Process Explorer" については、こちらをご参照下さい。

- 検出ファイルが、Windows のタスクマネージャまたは "Process Explorer" に表示されるものの、削除できない場合があります。この場合、コンピュータをセーフモードで再起動してください。

セーフモードについては、こちらをご参照下さい。 - 検出ファイルがタスクマネージャ上で表示されない場合、次の手順にお進みください。

手順 4

以下のファイルを検索し削除します。

- %Desktop%\@LooCipher_wallpaper.bmp

- %Desktop%\@Please_Read_Me.txt

- %Desktop%\c2056.ini

手順 5

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「Ransom.Win32.LOOCIPHER.THFBOAIA」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

手順 7

デスクトッププロパティを修正します。

ご利用はいかがでしたか? アンケートにご協力ください