Ransom.Win32.IMSORRY.THGAGAIA

Windows

マルウェアタイプ:

身代金要求型不正プログラム(ランサムウェア)

破壊活動の有無:

なし

暗号化:

感染報告の有無 :

はい

概要

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、以下のプロセスを追加します。

- %ApplicationData%\desk.bat

- reg add "HKCU\control panel\desktop" /v wallpaper /t REG_SZ /d "" /f ;

- reg add "HKCU\control panel\desktop" /v wallpaper /t REG_SZ /d "%ApplicationData%\des1.jpg" /f ;

- reg delete "HKCU\Software\Microsoft\Internet Explorer\Desktop\General" /v WallpaperStyle /f;

- reg add "HKCU\control panel\desktop" /v WallpaperStyle /t REG_SZ /d 2 /f;

- RUNDLL32.EXE user32.dll,UpdatePerUserSystemParameters ;

- vssadmin.exe Delete Shadows /All /Quiet;

- sc stop VVS;

- sc stop wscsvc;

- sc stop WinDefend;

- sc stop wuauserv;

- sc stop BITS;

- sc stop ERSvc;

- sc stop WerSvc;

- bcdedit /set {default} recoveryenabled No;

- bcdedit /set {default} bootstatuspolicy ignoreallfailures;

- vssadmin.exe Delete Shadows /All /Quiet;

- %Application Data%\svchost .exe

(註:%Application Data%フォルダは、現在ログオンしているユーザのアプリケーションデータフォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>\Local Settings\Application Data" です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Roaming" です。)

他のシステム変更

マルウェアは、以下のレジストリ値を変更します。

HKEY_CURRENT_USER\Control Panel\Desktop

WallpaperStyle = 2

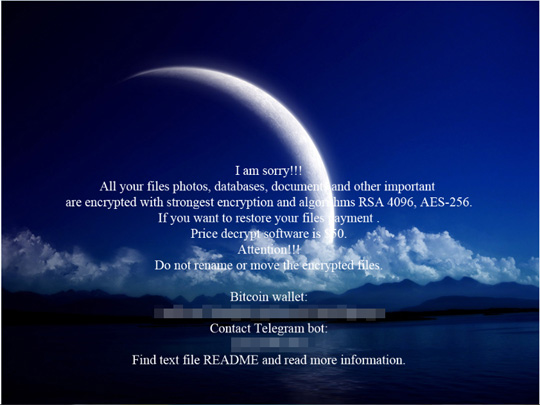

マルウェアは、以下のレジストリ値を変更し、デスクトップの壁紙を変更します。

HKEY_CURRENT_USER\Control Panel\Desktop

wallpaper = %ApplicationData%\des1.jpg

作成活動

マルウェアは、以下のファイルを作成します。

- %Application Data%\desk.bat

- %Application Data%\des1

- %Application Data%\svchost .exe

(註:%Application Data%フォルダは、現在ログオンしているユーザのアプリケーションデータフォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>\Local Settings\Application Data" です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Roaming" です。)

その他

マルウェアは、以下の拡張子をもつファイルを暗号化します。

- .odt

- .ods

- .odp

- .odm

- .ode

- .odb

- .doc

- .docx

- .docm

- .wps

- .xls

- .xlsx

- .xlsm

- .xlsb

- .xlk

- .ppt

- .pptx

- .pptm

- .mdb

- .accdb

- .pst

- .dwg

- .dxf

- .dxg

- .wpd

- .rtf

- .pcx

- .wb2

- .mdf

- .dbf

- .psd

- .pdd

- .djvu

- .jpg

- .c

- .cpp

- .txt

- .jpeg

- .png

- .gif

- .bmp

- .mp3

- .apk

- .zip

- .aspx

- .php

- .sqlite3

- .rar

- .eps

- .ai.indd

- .cdr

- .dng

- .3fr

- .arw

- .srf

- .sr2

- .bay

- .crw

- .cr2

- .dcr

- .kdc

- .erf

- .mef

- .mrwref

- .nrw

- .orf

- .raf

- .raw

- .rwl

- .rw2

- .r3d

- .ptx

- .pef

- .srw

- .x3f

- .der

- .cer

- .crt

- .pem

- .pfx

- .p12

- .p7b

- .p7c

- .html

- .css

- .js

- .sql

- .mp4

- .flv

- .m3u

- .py

- .desc

- .con

- .htm

- .bin

- .wotreplay

- .unity3d

- .big

- .pak

- .rgss3a

- .epk

- .bik

- .slm

- .lbf

- .sav

- .lng

- .ttarch2

- .mpq

- .re4

- .bsa

- .cab

- .ltx

- .forge

- .asset

- .hkx

- .DayZProfile

- .dbO

- .mpqge

- .vfsO

- .mcmeta

- .m2

- .lrf

- .vpp_pc

- .ff

- .cfr

- .snx

- .lvl

- .arch00

- .ntl

- .fsh

- .w3x

- .rim

- .psk

- .tor

- .vpk

- .iwd

- .kf

- .mix

- .fpk

- .vtf

- .001

- .esm

- .blob

- .dmp

- .layout

- .menu

- .ncf

- .sid

- .sis

- .vdf

- .mcgame

- .fos

- .sb

- .im

- .wmo

- .itni

- .map

- .svg

- .cas

- .gho

- .iso

- .ncdb

- .mdbackup

- .hkdb

- .hplg

- .hvpl

- .icxs

- .itdb

- .itl

- .mddata

- .sidd

- .sidn

- .bkf

- .qic

- .bkp

- .bc7

- .bc6

- .pkpass

- .tax

- .gdb

- .qdf

- .tl2.tl3

- .ibank

- .sum

- .sie

- .sc2save

- .d3dbsp

- .wmv

- .avi

- .wma

- .m4a

- .7z

- .torrent

- .csv

- .cs

- .jar

- .java

- .class

- .wav

- .asp

- .sqlitedb

- .w

ランサムウェアの不正活動

マルウェアは、以下のディレクトリ内で確認されたファイルを暗号化します。

- C:\

マルウェアは、以下のフォルダ内で確認されたファイルの暗号化はしません。

- Default

- All Users

- Content

- IE5

- Temporary Internet Files

- Local Settings

- AppData

- Program Files (x86)

- Program Files

- Windows

- Microsoft

- Program Data

- ProgramData

- Intel

- $Recycle.Bin

マルウェアは、暗号化されたファイルのファイル名に以下の拡張子を追加します。

- .ch4x0 - only appends during encryption process and remove it after

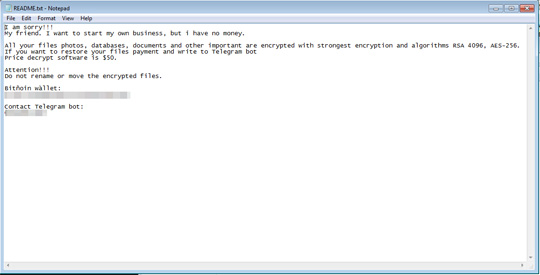

マルウェアが作成する以下のファイルは、脅迫状です。

- Drops a ransom note

%Desktop%\README

対応方法

手順 1

Windows XP、Windows Vista および Windows 7 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

「Ransom.Win32.IMSORRY.THGAGAIA」で検出したファイル名を確認し、そのファイルを終了します。

- すべての実行中プロセスが、Windows のタスクマネージャに表示されない場合があります。この場合、"Process Explorer" などのツールを使用しマルウェアのファイルを終了してください。"Process Explorer" については、こちらをご参照下さい。

- 検出ファイルが、Windows のタスクマネージャまたは "Process Explorer" に表示されるものの、削除できない場合があります。この場合、コンピュータをセーフモードで再起動してください。

セーフモードについては、こちらをご参照下さい。 - 検出ファイルがタスクマネージャ上で表示されない場合、次の手順にお進みください。

手順 3

以下のファイルを検索し削除します。

- %Application Data%\desk.bat

- %Application Data%\des1

- %Desktop%\README

- %Application Data%\svchost .exe

手順 4

デスクトッププロパティを修正します。

手順 5

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「Ransom.Win32.IMSORRY.THGAGAIA」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください