RANSOM.WIN32.FLYTERPER.THIOGAH

Ransom:MSIL/Ryzerlo.A (Microsoft) ; Gen:Heur.Ransom.REntS.Gen.1 (Bitdefender)

Windows

マルウェアタイプ:

身代金要求型不正プログラム(ランサムウェア)

破壊活動の有無:

なし

暗号化:

なし

感染報告の有無 :

はい

概要

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

マルウェアは、特定のWebサイトにアクセスし、情報を送受信します。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、感染したコンピュータ内に以下のように自身のコピーを作成します。

- C:\{Username}\run11\local.exe.CRYPTR

マルウェアは、以下のフォルダを作成します。

- C:\{Username}\run11

他のシステム変更

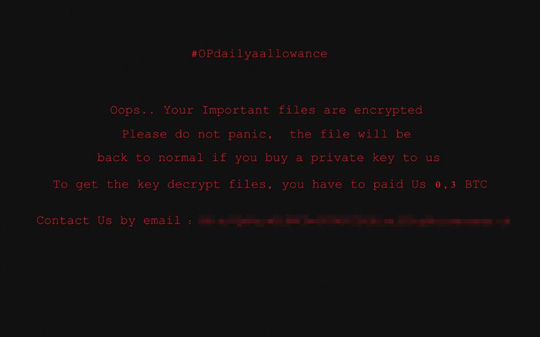

マルウェアは、以下のレジストリ値を変更し、デスクトップの壁紙を変更します。

HKEY_CURRENT_USER\Control Panel\Desktop

Wallpaper = C:\{Username}\CRYPTR.jpg

マルウェアは、コンピュータのデスクトップの壁紙に以下の画像を設定します。

ダウンロード活動

マルウェアは、以下のWebサイトにアクセスし、ファイルをダウンロードします。

- https://{BLOCKED}.{BLOCKED}r.com/0i1ZFth.jpg

マルウェアは、以下のファイル名でダウンロードしたファイルを保存します。

- C:\{Username}\CRYPTR.jpg

情報漏えい

マルウェアは、以下の情報を収集します。

- Computer Name

- Username

その他

マルウェアは、以下のWebサイトにアクセスし、情報を送受信します。

- https://{BLOCKED}0r.{BLOCKED}pp.com/access/access.php?info=

ランサムウェアの不正活動

マルウェアは、以下の文字列を含むファイルを暗号化します。

- .txt

- .jar

- .exe

- .dat

- .contact

- .settings

- .doc

- .docx

- .xls

- .xlsx

- .ppt

- .pptx

- .odt

- .jpg

- .png

- .csv

- .py

- .sql

- .sqlite

- .sqlite3

- .mdb

- .sln

- .php

- .asp

- .aspx

- .html

- .htm

- .xml

- .psd

- .dll

- .c

- .cs

- .mp3

- .mp4

- .f3d

- .dwg

- .cpp

- .zip

- .rar

- .mov

- .rtf

- .bmp

- .mkv

- .avi

- .apk

- .lnk

- .iso

- .7-zip

- .ace

- .arj

- .bz2

- .cab

- .gzip

- .lzh

- .tar

- .uue

- .xz

- .z

- .001

- .mpeg

- .mpg

- .core

- .crproj

- .pdb

- .ico

- .pas

- .db

- .torrent

- .file

- .jquery

- .css

- .md

- .pl

- .pyw

- .key

- .bin

- .phtml

- .php2

- .php3

- .php4

- .php5

- .gpg

- .webm

- .rc

- .rb

- .js

- .java

- .lst

- .settingcontent-ms

- .bash

- .bashrc

- .bash_profil

- .bat

- .jso

- .py.old

- .vb

- .vbs

- .sample

- .locked

- .locky

- .opax

- .opal

- .chm

- .crt

マルウェアは、以下のディレクトリ内で確認されたファイルを暗号化します。

- C:\Users\{Username}\Desktop

- C:\Users\{Username}\Links

- C:\Users\{Username}\Contacts

- C:\Users\{Username}\Desktop

- C:\Users\{Username}\Documents

- C:\Users\{Username}\Downloads

- C:\Users\{Username}\Pictures

- C:\Users\{Username}\Music

- C:\Users\{Username}\OneDrive

- C:\Users\{Username}\Saved Games

- C:\Users\{Username}\Favorites

- C:\Users\{Username}\Searches

- C:\Users\{Username}\Videos

- D:\{All folders in Drive D:}

マルウェアは、暗号化されたファイルのファイル名に以下の拡張子を追加します。

- .CRYPTR

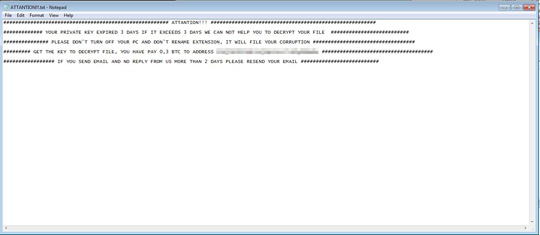

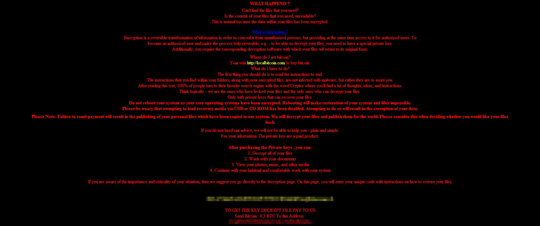

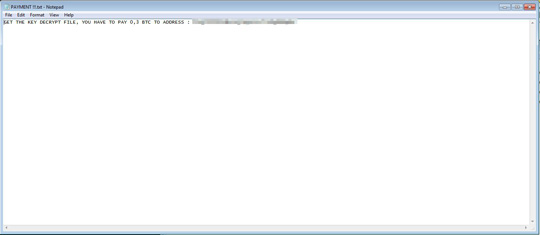

マルウェアが作成する以下のファイルは、脅迫状です。

- C:\Users\{Username}\Desktop\ATTANTION!!!.txt

- C:\Users\{Username}\Desktop\INTRUCTION.html

- C:\Users\{Username}\Desktop\PAYMENT !!!.txt

対応方法

手順 1

Windows XP、Windows Vista および Windows 7 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

以下のフォルダを検索し削除します。

- C:\{Username}\run11

手順 4

以下のファイルを検索し削除します。

- C:\Users\{Username}\Desktop\ATTANTION!!!.txt

- C:\Users\{Username}\Desktop\INTRUCTION.html

- C:\Users\{Username}\Desktop\PAYMENT !!!.txt

- C:\{Username}\CRYPTR.jpg

手順 5

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「RANSOM.WIN32.FLYTERPER.THIOGAH」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

手順 6

デスクトッププロパティを修正します。

ご利用はいかがでしたか? アンケートにご協力ください