Ransom.MSIL.GRIM.THAOBBD

UDS:Trojan-Ransom.MSIL.Encoder.gen (KASPERSKY)

Windows

マルウェアタイプ:

身代金要求型不正プログラム(ランサムウェア)

破壊活動の有無:

なし

暗号化:

なし

感染報告の有無 :

はい

概要

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

特定のフォルダ内のファイルを暗号化します。 以下のファイル拡張子を持つファイルは暗号化しません。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

他のシステム変更

マルウェアは、以下のレジストリ値を追加します。

Before encrypting files:

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Policies\

System

DisableTaskMgr = 1

After decrypting files:

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Policies\

System

DisableTaskMgr = 0

HKEY_CURRENT_USER\Environment

SEE_MASK_NOZONECHECKS = 1

プロセスの終了

マルウェアは、感染コンピュータ上で以下のプロセスが常駐されていることを確認した場合、そのプロセスを終了します。

- regedit

- cmd

- sndvol

- processhacker

- procexp

- procexp64

- autoruns64

- autoruns

- dnspy

- ilspy

- ildasm

その他

マルウェアは、以下を実行します。

- It adds the following scheduled task:

- Location: {Scheduled Task Root Directory}

Name: CClanarTask

Trigger: One time {Scheduled Task Create Time} → After triggered, repeat every 00:01:00 indefinitely.

Action: Start a program → {Malware Path}\{Malware Filename}

- Location: {Scheduled Task Root Directory}

- It loads the following URL twice into the default web browser:

- https://{BLOCKED}mes/claim?name=MrDeadlyDarkRansomware

- It plays an audio in a continuous loop in the background.

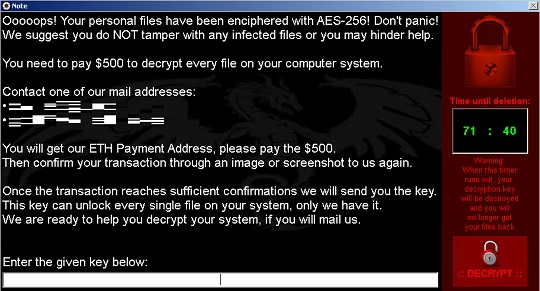

- It creates a GUI which consists of the following:

- Ransom note

- Countdown timer

- Textbox to input a key for decryption

- Decrypt button

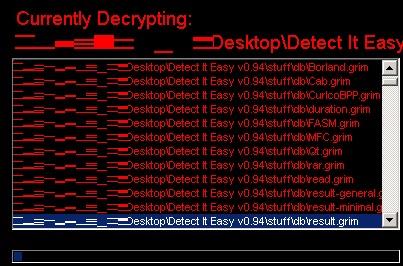

- It displays the following GUI if the input key is correct:

- The decryption routine does the following:

- It decrypts encrypted files found in %Desktop%.

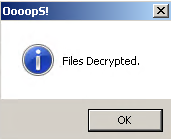

- It displays the following message box after decrypting the files:

- It enables the Task Manager through registry modification.

- It deletes itself after 3 seconds by executing the following process:

- "%System%\cmd.exe" /C choice /C Y /N /D Y /T 3 & Del {Malware Path}\{Malware Filename}

ランサムウェアの不正活動

マルウェアは、以下のディレクトリ内で確認されたファイルを暗号化します。

- %Desktop% → encrypts all files including subfolders.

(註:%Desktop%フォルダは、現在ログオンしているユーザのデスクトップです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>\Desktop" です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\Desktop" です。)

マルウェアは、暗号化されたファイルのファイル名に以下の拡張子を追加します。

- .grim

以下のファイル拡張子を持つファイルについては暗号化しません:

- .grim

対応方法

手順 1

トレンドマイクロの機械学習型検索は、マルウェアの存在を示す兆候が確認された時点で検出し、マルウェアが実行される前にブロックします。機械学習型検索が有効になっている場合、弊社のウイルス対策製品はこのマルウェアを以下の機械学習型検出名として検出します。

- Troj.Win32.TRX.XXPE50FFF076

手順 2

Windows 7、Windows 8、Windows 8.1、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 3

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 4

Windowsをセーフモードで再起動します。

手順 5

セーフモード時のスケジュールタスクの削除方法

- セーフモードのまま、以下の{タスク名}-{実行するタスク}のリストを使用し、以下のステップで確認する必要があります。

- {Task Name}: CClanarTask

- {Task to be run}: {Malware Path}\{Malware Filename}

- Windows 7 および Server 2008 (R2) をご使用の場合は、[スタート] > [コンピューター] をクリックします。

- Windows 8、8.1、10、Server 2012をご使用の場合は、画面左下で右クリックし、「ファイルエクスプローラ」をクリックします。

- PCの検索欄に、次のように入力します。

- System%\Tasks\{タスク名}

- ファイルを選択し、SHIFT+DELETEキーを押して削除します。

- レジストリエディタを開き、以下を実行してください。

- Windows 7およびServer 2008(R2)をご使用の場合は、[スタート]ボタンをクリックし、[検索]入力フィールドに「regedit」と入力し、Enterキーを押します。

- Windows 8、8.1、10、およびServer 2012(R2)をご使用の場合は、画面の左下隅を右クリックし、[実行]をクリックして、テキストボックスに「regedit」と入力します。

- レジストリエディタウィンドウの左パネルで、以下をダブルクリックします。

- HKEY_LOCAL_MACHINE>SOFTWARE>Microsoft>Windows NT>CurrentVersion>Schedule>TaskCache>Tree>{タスク名}

- 作成されたエントリを探し、レジストリ値のデータをメモする。

- ID={タスクデータ}

- データを記録した後、レジストリキーを削除します。

- HKEY_LOCAL_MACHINE>SOFTWARE>Microsoft>Windows NT>CurrentVersion>Schedule>TaskCache>Tree>{タスク名}

- レジストリエディタウィンドウの左パネルで、以下をダブルクリックします。

- HKEY_LOCAL_MACHINE>SOFTWARE>Microsoft>Windows NT>CurrentVersion>Schedule>TaskCache>Tasks

- 左側のパネルで、手順6で配置したTask Dataと同じ名前のレジストリキーを探して削除します。

- ={タスクデータ}

- レジストリエディタを閉じます。

手順 6

このレジストリ値を削除します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

レジストリの編集はお客様の責任で行っていただくようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\System

- DisableTaskMgr = {1 or 0}

- DisableTaskMgr = {1 or 0}

- In HKEY_CURRENT_USER\Environment

- SEE_MASK_NOZONECHECKS = 1

- SEE_MASK_NOZONECHECKS = 1

手順 7

コンピュータを通常モードで再起動し、最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、「Ransom.MSIL.GRIM.THAOBBD」と検出したファイルの検索を実行してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

手順 8

暗号化されたファイルをバックアップから復元します。

ご利用はいかがでしたか? アンケートにご協力ください