Ransom.MSIL.EGOGEN.THEBBBC

Trojan:MSIL/XWormRAT.A!MTB (MICROSOFT)

Windows

マルウェアタイプ:

身代金要求型不正プログラム(ランサムウェア)

破壊活動の有無:

なし

暗号化:

なし

感染報告の有無 :

はい

概要

トレンドマイクロは、このマルウェアをNoteworthy(要注意)に分類しました。

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

マルウェアは、特定のレジストリ値を追加し、タスクマネージャを無効にします。これにより、通常はタスクマネージャを介して行うマルウェアのプロセスの終了が実行できなくなります。

マルウェアは、仮想環境内で実行されると、自身の活動を終了します。

特定のファイル拡張子を持つファイルを暗号化します。 身代金要求文書のファイルを作成します。 以下のファイル拡張子を持つファイルは暗号化しません。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、以下のファイルを作成します。

- %AppDataLocal%\discord.exe

- %Application Data%\ID

- %Application Data%\fondo_antiguo.jpg → Copy of current background

- %User Profile%\Pictures\image[Random 30 characters].jpg → deleted afterwards

- %User Startup%\BXIuSsB.exe

- %User Temp%\Adobe\BXIuSsB.exe

- %User Temp%\[Random 7 characters]_dat.log

- %Application Data%\delback.bat

- %User Startup%\update.bat

(註:%AppDataLocal%フォルダは、ローカルアプリケーションデータフォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>\Local Settings\Application Data" です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Local" です。. %Application Data%フォルダは、現在ログオンしているユーザのアプリケーションデータフォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>\Local Settings\Application Data" です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Roaming" です。. %User Profile%フォルダは、現在ログオンしているユーザのプロファイルフォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>"です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>" です。. %User Startup%フォルダは、現在ログオンしているユーザのスタートアップフォルダです。Windows 98およびMEの場合、通常 "C:\Windows\Profiles\<ユーザ名>\Start Menu\Programs\Startup" です。Windows NTの場合、通常 "C:\WINNT\Profiles\<ユーザ名>\Start Menu\Programs\Startup" です。Windows 2003(32-bit)、XP、2000(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>\Start Menu\Programs\Startup" です。Windows Vista、7、8、 8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup" です。. %User Temp%フォルダは、現在ログオンしているユーザの一時フォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Local\Temp" です。)

マルウェアは、以下のファイルを作成し実行します。

- %User Startup%\1.exe

- %User Startup%\archive.exe

- %User Startup%\Xarch.exe

- %User Startup%\teleratserver.exe

(註:%User Startup%フォルダは、現在ログオンしているユーザのスタートアップフォルダです。Windows 98およびMEの場合、通常 "C:\Windows\Profiles\<ユーザ名>\Start Menu\Programs\Startup" です。Windows NTの場合、通常 "C:\WINNT\Profiles\<ユーザ名>\Start Menu\Programs\Startup" です。Windows 2003(32-bit)、XP、2000(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>\Start Menu\Programs\Startup" です。Windows Vista、7、8、 8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup" です。)

マルウェアは、以下のプロセスを追加します。

- %Application Data%\Read Me First!.txt

- cmd "/c @echo off & echo github: https://{BLOCKED}t.me/{BLOCKED}69 & start https://{BLOCKED}t.me/{BLOCKED}69"

- vssadmin delete shadows /all /quiet

- bcdedit.exe /set {default} recoveryenabled no

- bcdedit.exe /set {default} bootstatuspolicy ignoreallfailures

- ping -n 1 -w 5000 {BLOCKED}.{BLOCKED}.254.254

- del "%User Startup%\BXIuSsB.exe"

マルウェアは、以下のフォルダを作成します。

- %User Temp%\Adobe → deleted after encryption

(註:%User Temp%フォルダは、現在ログオンしているユーザの一時フォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Local\Temp" です。)

自動実行方法

マルウェアは、自身のコピーがWindows起動時に自動実行されるよう以下のレジストリ値を追加します。

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

1 = %User Startup%\1.exe

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

archive = %User Startup%\archive.exe

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

Xarch = %User Startup%\Xarch.exe

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

discord = %AppDataLocal%\discord.exe

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

teleratserver = %User Startup%\teleratserver.exe

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

BXIuSsB = %User Startup%\BXIuSsB.exe

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\RunOnce

BXIuSsB.exe = %User Temp%\Adobe\BXIuSsB.exe

他のシステム変更

マルウェアは、以下のレジストリ値を追加し、タスクマネージャを無効にします。

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Policies\

System

DisableTaskMgr = 1

マルウェアは、以下のレジストリ値を変更し、デスクトップの壁紙を変更します。

HKEY_CURRENT_USER\Control Panel\Desktop

Wallpaper = %User Profile%\Pictures\image[Random 30 characters].jpg

マルウェアは、コンピュータのデスクトップの壁紙に以下の画像を設定します。

プロセスの終了

マルウェアは、感染コンピュータ上で以下のプロセスが常駐されていることを確認した場合、そのプロセスを終了します。

- taskmgr

- sqlagent

- winword

- sqlbrowser

- sqlservr

- sqlwriter

- oracle

- ocssd

- dbsnmp

- synctime

- mydesktopqos

- agntsvc.exeisqlplussvc

- xfssvccon

- mydesktopservice

- ocautoupds

- agntsvc.exeagntsvc

- agntsvc.exeencsvc

- firefoxconfig

- tbirdconfig

- ocomm

- mysqld

- sql

- mysqld-nt

- mysqld-opt

- dbeng50

- sqbcoreservice

その他

マルウェアは、仮想環境内で実行されると、自身の活動を終了します。

マルウェアは、以下を実行します。

- It does not proceed with its encryption routine if one of the following conditions are met:

- Registry data under HKEY_LOCAL_MACHINE\System\CurrentControlSet\Services\Disk\Enum contains the following strings:

- VBOX

- Virtual

- VMware

- Processes contain the following strings:

- VBox

- prl_

- srvc.exe

- vmtoolsd

- Registry data under HKEY_LOCAL_MACHINE\System\CurrentControlSet\Services\Disk\Enum contains the following strings:

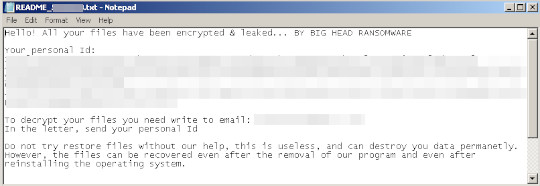

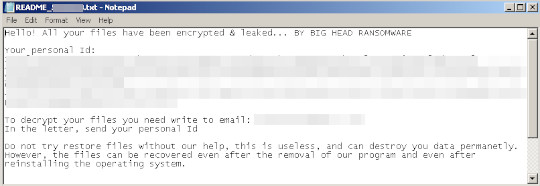

- It will drop this ransom note instead if it meets one of the following conditions:

- If the OS name contains "Serv" and System Language is one of the following:

- Arabic, Dutch, English, French, German, Italian, Korean, Portuguese, Spanish, Swedish, Bulgarian, Catalan, Czech, Danish, Greek, Estonian, Basque, Finnish, Hungarian, Japanese, Lithuanian, Norwegian, Polish, Romanian, Sami, Slovak, Slovenian, Turkish

- The number of encrypted files is greater than 5000

- Renames the encrypted files to [(Original File Name) converted to base64]

- It encrypts fixed, removable and network drives

- It terminates if the machine has the following system language:

- Russian

- Belarusian

- Ukrainian

- Kazakh

- Armenian

- Georgian

- Tatar

- Uzbek

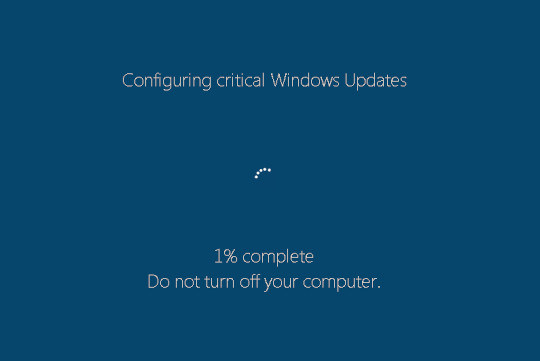

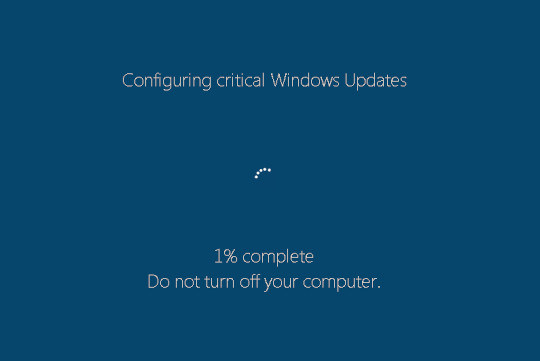

- Displays a fake Windows Update upon installation

ランサムウェアの不正活動

以下の拡張子を持つファイルを暗号化します:$$ DATA $$

- .r3d → if the file is in %Desktop% or its subfolders

(註:%Desktop%フォルダは、現在ログオンしているユーザのデスクトップです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>\Desktop" です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\Desktop" です。)

マルウェアは、ファイル名に以下の文字列を含むファイルの暗号化はしません。

- README_

マルウェアは、以下のフォルダ内で確認されたファイルの暗号化はしません。

- WINDOWS

- RECYCLER

- Program Files

- Program Files (x86)

- Windows

- Recycle.Bin

- RECYCLE.BIN

- Recycler

- TEMP

- APPDATA

- AppData

- Temp

- ProgramData

- Microsoft

- Burn

マルウェアは、暗号化されたファイルのファイル名に以下の拡張子を追加します。

- .poop → if the extension is ".r3d" and is in %Desktop% or its subdirectories

(註:%Desktop%フォルダは、現在ログオンしているユーザのデスクトップです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>\Desktop" です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\Desktop" です。)

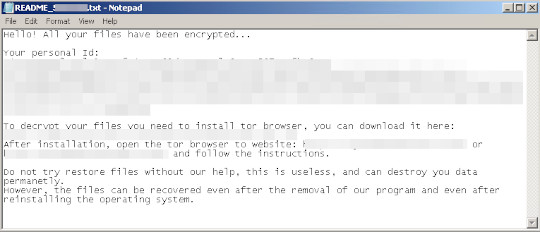

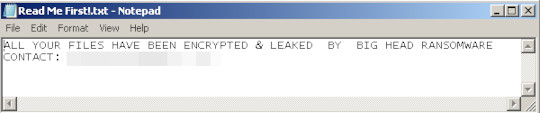

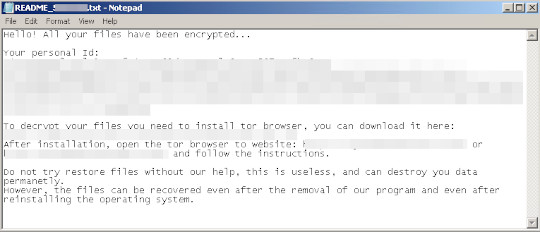

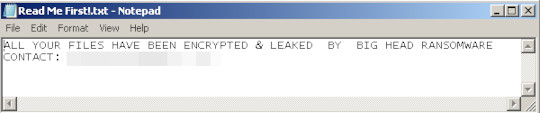

マルウェアが作成する以下のファイルは、脅迫状です。

- [%Desktop% and its subdirectories]\Read Me First!.txt

- %Application Data%\Read Me First!.txt

- [Drive Letter]\README_[Random 7 characters].txt

- [Encrypted Folder]\README_[Random 7 characters].txt

以下のファイル拡張子を持つファイルについては暗号化しません:

- .lnk

<補足>

インストール

マルウェアは、以下のファイルを作成します。

- %AppDataLocal%\discord.exe

- %Application Data%\ID

- %Application Data%\fondo_antiguo.jpg → 現在の背景のコピー

- %User Profile%\Pictures\image[ランダムな30文字].jpg → 後に削除される

- %User Startup%\BXIuSsB.exe

- %User Temp%\Adobe\BXIuSsB.exe

- %User Temp%\[ランダムな7文字]_dat.log

- %Application Data%\delback.bat

- %User Startup%\update.bat

マルウェアは、以下のフォルダを作成します。

- %User Temp%\Adobe → 暗号化後、削除される

その他

マルウェアは、以下を実行します。

- 以下のいずれかの条件が満たされた場合、暗号化活動は継続されません。

- HKEY_LOCAL_MACHINE\System\CurrentControlSet\Services\Disk\Enum配下のレジストリデータは、以下の文字列を含んでいます。

- VBOX

- Virtual

- Vmware

- プロセスは、以下の文字列を含んでいます。

- VBox

- prl_

- srvc.exe

- vmtoolsd

- HKEY_LOCAL_MACHINE\System\CurrentControlSet\Services\Disk\Enum配下のレジストリデータは、以下の文字列を含んでいます。

- 以下のいずれかの条件を満たす場合、代わりに以下の身代金要求文書(脅迫状)を作成します。

- OS名に「Serv」を含み、システム言語が以下のいずれかの場合:

- アラビア語、オランダ語、英語、フランス語、ドイツ語、イタリア語、韓国語、ポルトガル語、スペイン語、スウェーデン語、ブルガリア語、カタロニア語、チェコ語、デンマーク語、ギリシャ語、エストニア語、バスク語、フィンランド語、ハンガリー語、日本語、リトアニア語、ノルウェー語、ポーランド語、ルーマニア語、サーミ語、スロバキア語、スロベニア語、トルコ語

- 暗号化されたファイルの数が5000を超える場合

- OS名に「Serv」を含み、システム言語が以下のいずれかの場合:

- 暗号化されたファイルの名前を[(元のファイル名) converted to base64]に変更します。

- 固定ドライブ、リムーバブルドライブ、ネットワークドライブを暗号化します。

- 感染コンピュータ内に以下のシステム言語が存在する場合、強制終了します。

- ロシア語

- ベラルーシ語

- ウクライナ語

- カザフ語

- アルメニア語

- グルジア語

- タタール語

- ウズベク語

- インストール時に偽のWindows Updateを表示します。

ランサムウェアの不正活動

以下の拡張子を持つファイルを暗号化します:

- .r3d → ファイルが%Desktop%、または、そのサブフォルダ内に存在する場合

マルウェアは、暗号化されたファイルのファイル名に以下の拡張子を追加します。

- .poop → 拡張子が「.r3d」で、%Desktop%、または、そのサブディレクトリ内に存在する場合

マルウェアが作成する以下のファイルは、脅迫状です。

- [%Desktop%、または、そのサブディレクトリ]\Read Me First!.txt

- %Application Data%\Read Me First!.txt

- [ドライブ文字]\README_[ランダムな7文字].txt

- [暗号化されたフォルダ]\README_[ランダムな7文字].txt

対応方法

手順 1

トレンドマイクロの機械学習型検索は、マルウェアの存在を示す兆候が確認された時点で検出し、マルウェアが実行される前にブロックします。機械学習型検索が有効になっている場合、弊社のウイルス対策製品はこのマルウェアを以下の機械学習型検出名として検出します。

- TROJ.Win32.TRX.XXPE50FFF069

手順 2

Windows 7、Windows 8、Windows 8.1、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 3

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 4

このレジストリ値を削除します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

レジストリの編集はお客様の責任で行っていただくようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- 1 = %User Startup%\1.exe

- 1 = %User Startup%\1.exe

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- archive = %User Startup%\archive.exe

- archive = %User Startup%\archive.exe

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- Xarch = %User Startup%\Xarch.exe

- Xarch = %User Startup%\Xarch.exe

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- discord = %AppDataLocal%\discord.exe

- discord = %AppDataLocal%\discord.exe

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- teleratserver = %User Startup%\teleratserver.exe

- teleratserver = %User Startup%\teleratserver.exe

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- BXIuSsB = %User Startup%\BXIuSsB.exe

- BXIuSsB = %User Startup%\BXIuSsB.exe

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunOnce

- BXIuSsB.exe = %User Temp%\Adobe\BXIuSsB.exe

- BXIuSsB.exe = %User Temp%\Adobe\BXIuSsB.exe

- In HKEY_CURRENT_USER\Control Panel\Desktop

- Wallpaper = %User Profile%\Pictures\image[Random 30 characters].jpg

- Wallpaper = %User Profile%\Pictures\image[Random 30 characters].jpg

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\System

- DisableTaskMgr = 1

- DisableTaskMgr = 1

手順 5

以下のファイルを検索し削除します。

- %User Startup%\1.exe

- %User Startup%\archive.exe

- %User Startup%\Xarch.exe

- %User Startup%\teleratserver.exe

- %AppDataLocal%\discord.exe

- %Application Data%\ID

- %Application Data%\fondo_antiguo.jpg

- %User Profile%\Pictures\image[Random 30 characters].jpg

- %User Startup%\BXIuSsB.exe

- %User Temp%\Adobe\BXIuSsB.exe

- %User Temp%\[Random 7 characters]_dat.log

- %Application Data%\delback.bat

- %User Startup%\update.bat

手順 6

以下のフォルダを検索し削除します。

- %User Temp%\Adobe

手順 7

暗号化されたファイルをバックアップから復元します。

手順 8

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「Ransom.MSIL.EGOGEN.THEBBBC」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

手順 9

デスクトッププロパティを修正します。

ご利用はいかがでしたか? アンケートにご協力ください