Ransom.Linux.AKIRA.THFBCBC

Linux

マルウェアタイプ:

身代金要求型不正プログラム(ランサムウェア)

破壊活動の有無:

なし

暗号化:

なし

感染報告の有無 :

はい

概要

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

身代金要求文書のファイルを作成します。 以下のファイル拡張子を持つファイルは暗号化しません。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

情報漏えい

マルウェアは、以下の情報を収集します。

- Number of CPUs

その他

マルウェアは、以下の拡張子をもつファイルを暗号化します。

- .abcddb

- .abs

- .abx

- .accdb

- .accdc

- .accde

- .accdr

- .accdt

- .accdw

- .accft

- .adb

- .ade

- .adf

- .adn

- .adp

- .alf

- .arc

- .ask

- .avdx

- .avhd

- .bdf

- .bin

- .btr

- .cat

- .cdb

- .ckp

- .cma

- .cpd

- .dacpac

- .dad

- .dadiagrams

- .daschema

- .db2

- .db3

- .dbc

- .dbf

- .dbs

- .db-shm

- .dbt

- .dbv

- .db-wa

- .dbx

- .dcb

- .dct

- .dcx

- .dlis

- .dp1

- .dqy

- .dsk

- .dsn

- .dtsx

- .eco

- .ecx

- .edb

- .epim

- .exb

- .fcd

- .fdb

- .fic

- .fm5

- .fmp

- .fmp12

- .fmps

- .fp3

- .fp4

- .fp5

- .fp7

- .fpt

- .frm

- .gdb

- .grdb

- .gwi

- .hdb

- .his

- .hjt

- .icg

- .icr

- .idb

- .ihx

- .iso

- .itdb

- .itw

- .jet

- .jtx

- .kdb

- .kexi

- .kexic

- .kexis

- .lgc

- .lut

- .lwx

- .maf

- .maq

- .mar

- .mas

- .mav

- .maw

- .mdb

- .mdf

- .mdn

- .mdt

- .mpd

- .mrg

- .mud

- .mwb

- .myd

- .ndf

- .nnt

- .nrmlib

- .ns2

- .ns3

- .ns4

- .nsf

- .nv2

- .nvram

- .nwdb

- .nyf

- .odb

- .oqy

- .ora

- .orx

- .owc

- .p96

- .p97

- .pan

- .pdb

- .pdm

- .pnz

- .pvm

- .qcow2

- .qry

- .qvd

- .raw

- .rbf

- .rctd

- .rod

- .rodx

- .rpd

- .rsd

- .sas7bdat

- .sbf

- .scx

- .sdb

- .sdc

- .sdf

- .sis

- .spq

- .sqlite

- .sqlite3

- .sqlitedb

- .subvo

- .temx

- .tmd

- .tps

- .trc

- .trm

- .udb

- .usr

- .v12

- .vdi

- .vhd

- .vhdx

- .vis

- .vmcx

- .vmdk

- .vmem

- .vmrs

- .vmsd

- .vmsn

- .vmx

- .vpd

- .vsv

- .vvv

- .wdb

- .wmdb

- .wrk

- .xdb

- .xld

- .xmlff

マルウェアは、以下を実行します。

- Usage: {Malware Filename} -p={Path to encrypt} -n={Percentage}

- It is capable of encrypting local and network drives.

- It displays the following information in the console after execution:

- {Detected number of CPUs}

- {Encryption elapsed time in milliseconds}

マルウェアは、以下のパラメータを受け取ります。

- -p or --encryption_path ← path of files/folders to be encrypted

- -s or --share_file ← path of the shared network drive to be encrypted

- -n or --encryption_percent ← percentage of the files to be encrypted

- -fork ← creates a child process for encryption

ランサムウェアの不正活動

マルウェアは、ファイルパスに以下の文字列を含むファイルの暗号化はしません。

- winnt

- temp

- thumb

- $Recycle.Bin

- $RECYCLE.BIN

- System Volume Information

- Boot

- Windows

- Trend Micro

マルウェアは、暗号化されたファイルのファイル名に以下の拡張子を追加します。

- .akira

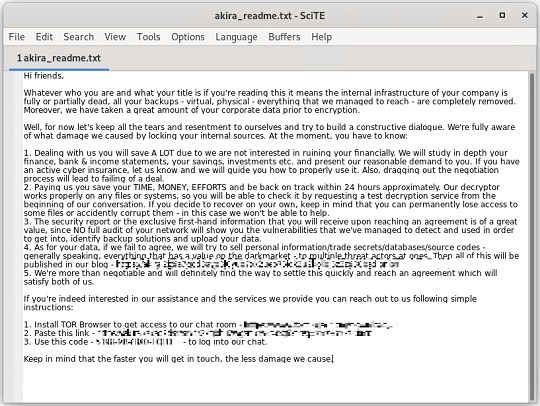

マルウェアが作成する以下のファイルは、脅迫状です。

- {Encrypted Directory}\akira_readme.txt

以下のファイル拡張子を持つファイルについては暗号化しません:

- .exe

- .dll

- .lnk

- .sys

- .msi

<補足>

その他

マルウェアは、以下を実行します。

- 使用方法:{マルウェアのファイルパス} -p={暗号化対象のパス} -n={比率}

- ローカルドライブおよびネットワークドライブを暗号化する可能性があります。

- 実行後、コンソール内に以下の情報を表示します。

- {検出されたCPUの数}

- {暗号化経過時間(ミリ秒単位)}

マルウェアは、以下のパラメータを受け取ります。

- -p または --encryption_path ← 暗号化するファイルまたはフォルダのパス

- -s または --share_file ← 暗号化対象のネットワーク上の共有ドライブのパス

- -n または --encryption_percent ← ファイルの内容に対する暗号化率

- -fork ← 暗号化活動のために子プロセスを作成する

対応方法

手順 1

トレンドマイクロの機械学習型検索は、マルウェアの存在を示す兆候が確認された時点で検出し、マルウェアが実行される前にブロックします。機械学習型検索が有効になっている場合、弊社のウイルス対策製品はこのマルウェアを以下の機械学習型検出名として検出します。

- Troj.ELF.TRX.XXELFC1DFF029

手順 2

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「Ransom.Linux.AKIRA.THFBCBC」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

手順 3

暗号化されたファイルをバックアップから復元します。

ご利用はいかがでしたか? アンケートにご協力ください