PUA.Win32.KeyGen.CRRG

HackTool:Win32/Keygen!MSR (MICROSOFT)

Windows

マルウェアタイプ:

潜在的に迷惑なアプリケーション

破壊活動の有無:

なし

暗号化:

なし

感染報告の有無 :

はい

概要

プログラムは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

プログラムは、ワーム活動の機能を備えていません。

プログラムは、バックドア活動の機能を備えていません。

プログラムは、情報収集する機能を備えていません。

プログラムは、ユーザインターフェイス(UI)を使用します。

詳細

侵入方法

プログラムは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

感染活動

プログラムは、ワーム活動の機能を備えていません。

バックドア活動

プログラムは、バックドア活動の機能を備えていません。

ルートキット機能

プログラムは、ルートキット機能を備えていません。

情報漏えい

プログラムは、情報収集する機能を備えていません。

その他

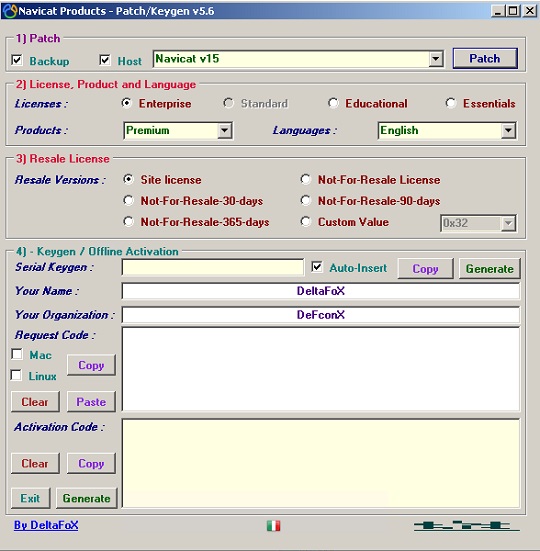

プログラムは、以下のUIを使用します。

- {keygen_gui.png}

プログラムは、以下を実行します。

- It is used to generate an Activation Code for the following software:

- MariaDB

- MongoDB

- MySQL

- Oracle

- PostgreSQL

- Premium

- SQL Server

- SQLite

- It requires to be executed as an administrator.

- It requires to have the filename "navicat.exe" in order to patch correctly.

- It drops the following files if "Patch" button was clicked:

- {malware filepath}\navicat.exe.BAK

- %User Temp%\NP_x32.exe

- It modifies the following file if "Patch" button was clicked:

- %System%\drivers\etc\hosts

- It adds the following process if "Patch" button was clicked:

- "%User Temp%\NP_x32.exe" "c:\{malware filepath}"

(註:%User Temp%フォルダは、現在ログオンしているユーザの一時フォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Local\Temp" です。. %System%フォルダは、システムフォルダで、いずれのオペレーティングシステム(OS)でも通常、"C:\Windows\System32" です。.)

<補足>

プログラムは、以下を実行します。

- 以下のソフトウェアのアクティベーションコードを生成するために使用されます。

- MariaDB

- MongoDB

- MySQL

- Oracle

- PostgreSQL

- Premium

- SQL Server

- SQLite

- 管理者として実行される必要があります。

- 修正プログラム(パッチ)を正しく適用するには、ファイル名が「navicat.exe」である必要があります。

- [ Patch ]ボタンがクリックされると、以下のファイルを作成します。

- {マルウェアのファイルパス}\navicat.exe.BAK

- %User Temp%\NP_x32.exe

- [ Patch ]ボタンがクリックされると、以下のファイルを改変します。

- %System%\drivers\etc\hosts

- [ Patch ]ボタンがクリックされると、以下のプロセスを追加します。

- "%User Temp%\NP_x32.exe" "c:\{マルウェアのファイルパス}"

対応方法

手順 1

Windows 7、Windows 8、Windows 8.1、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

以下のファイルを検索し削除します。

- {malware filepath}\navicat.exe.BAK

- %User Temp%\NP_x32.exe

手順 3

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「PUA.Win32.KeyGen.CRRG」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください