HackTool.Win64.EDRSandBlast.D

Trojan.Win64.Hacktool (IKARUS)

Windows

マルウェアタイプ:

ハッキングツール

破壊活動の有無:

なし

暗号化:

なし

感染報告の有無 :

はい

概要

トレンドマイクロは、このプログラムをNoteworthy(要注意)に分類しました。

詳細

インストール

プログラムは、以下のプロセスを追加します。

- {Grayware File Path}\{Grayware File Name}.exe

作成活動

プログラムは、以下のファイルを作成します。

- {Grayware File Path}\Ntoskrnl.pdb → deleted afterwards

- {Grayware File Path}\fltMgr.pdb → deleted afterwards

- {Grayware File Path}\wdigest.pdb → deleted afterwards

- {Grayware File Path}\WNBIOS.sys → vulnerable driver

その他

プログラムは、以下を実行します。

- It employs techniques utilized to bypass EDR detections both in user and kernel mode.

- It performs the following actions to bypass EDR detections:

- Kernel Notify Routines Callbacks Removal → by exploiting an arbitrary kernel memory read/write primitive through exploiting a vulnerable driver

- Object Callbacks Removal → by disabling the Enabled flag in the OB_CALLBACK_ENTRY structure, unlinking the CallbackList of threads and process, or disabling object callbacks through disabling the SupportsObjectCallbacks bit in the ObjectTypeFlags field

- Minifilters' Callbacks Unlinking → by scanning structures used by the Windows Filter Manager to detect callback nodes containing monitoring functions and unlink them from their lists, making them temporarily invisible from the filter manager

- Disable ETW Microsoft-Windows-Threat-Intelligence Provider → by patching in kernel memory during runtime the ETW TI provider

- Userland Hooking Bypass → by either removing the hooks, using a custom or the existing EDR's trampoline to jump over and execute the rest of the function as is, using a duplicate DLL, or using direct syscall methods

- It detects EDR drivers and processes.

- It bypasses RunAsPPL by elevating its protection level higher than the LSASS process.

- It bypasses Credential Guard by enabling Wdigest to store cleartext credentials in LSASS memory.

- It downloads symbols from the Microsoft Symbol Server for the ntoskrnl.exe, fltmgr.sys, and wdigest.dll. If a corresponding *Offsets.csv file exists, it appends the acquired offsets from the symbols to the file.

- It connects to the following URL(s) to download symbols from the Microsoft Symbol Server:

- https://{BLOCKED}icrosoft.com/download/symbols/ntkrnlmp.pdb/2E37F962D699492CAAF3F9F4E9770B1D2/ntkrnlmp.pdb

- https://{BLOCKED}crosoft.com/download/symbols/fltMgr.pdb/BDB830D5AD37A0994727A90DE1D97BA41/fltMgr.pdb

- https://{BLOCKED}crosoft.com/download/symbols/wdigest.pdb/D0FEB1356A4987BF32419D0533E05AED1/wdigest.pdb

- It checks for the presence of the following files:

- {Grayware File Path}\NtoskrnlOffsets.csv → contains offsets used to perform Offsets Retrieval

- {Grayware File Path}\FltmgrOffsets.csv → contains offsets used to perform Offsets Retrieval

- {Grayware File Path}\WdigestOffsets.csv → contains offsets used to perform Offsets Retrieval

- It conducts offset retrieval to perform kernel monitoring bypass operations.

- It checks for the existence of the following service:

- Service Name: {8 Random Characters}

- If the service above is not found, it is then created with the following details and started subsequently:

- Name: {8 Random Characters}

- Display Name: {8 Random Characters}

- Type: Driver service

- Start Type: Auto start

- Binary Path: {Grayware File Path}\WNBIOS.sys

- It reverses its routines and deletes the installed service when the command "exit" is entered on its console.

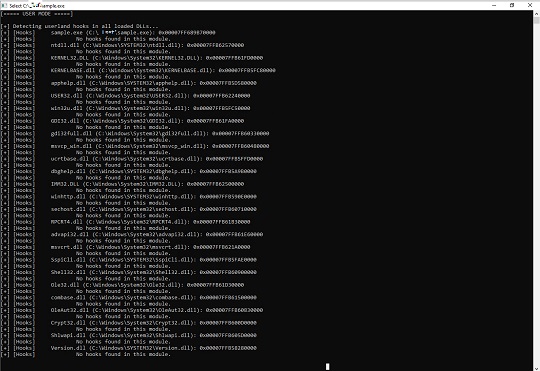

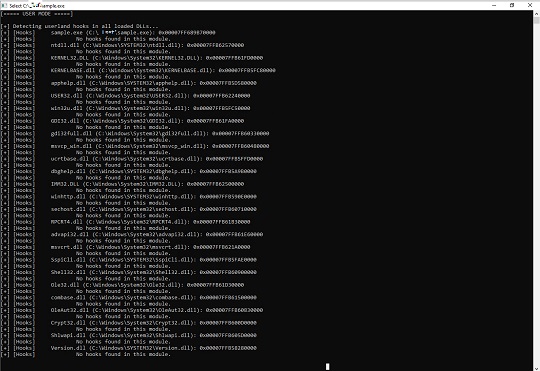

- It displays its logs on a console:

<補足>

インストール

プログラムは、以下のプロセスを追加します。

- {グレイウェアのファイルパス}\{グレイウェアのファイル名}.exe

作成活動

プログラムは、以下のファイルを作成します。

- {グレイウェアのファイルパス}\Ntoskrnl.pdb → 後に削除される

- {グレイウェアのファイルパス}\fltMgr.pdb → 後に削除される

- {グレイウェアのファイルパス}\wdigest.pdb → 後に削除される

- {グレイウェアのファイルパス}\WNBIOS.sys → 脆弱なドライバ

その他

プログラムは、以下を実行します。

- プログラムには、ユーザモードおよびカーネルモードの両方でEDRによる検出を回避する技術が採用されています。

- EDRによる検出を回避するために、以下の活動を実行します。

- カーネル通知ルーチンのコールバックの削除 → 脆弱なドライバを介して任意のカーネルメモリの読み取り/書き込みプリミティブを悪用することでカーネル通知ルーチンのコールバックを削除する

- オブジェクトのコールバックの無効化 → OB_CALLBACK_ENTRY構造体内の有効化されたフラグを無効にするか、スレッドおよびプロセスのCallbackListのリンクを解除する、あるいは、ObjectTypeFlagsフィールド内のSupportsObjectCallbacksのbitを無効にすることでオブジェクトのコールバックを無効化する

- ミニフィルタのコールバックのリンク解除 → Windowsフィルタ・マネージャが使用する構造体をスキャンして監視機能を含むコールバックのノードを検出し、それらのリストからリンクを解除してフィルタ・マネージャから一時的に見えないようにする

- ETW Microsoft-Windows-Threat-Intelligenceプロバイダの無効化 → ETW TIプロバイダの実行時にカーネルメモリ内にパッチを適用することで無効化する

- ユーザランドのフックの回避 → フックを削除するか、独自または既存のEDRのトランポリンでジャンプして関数の残りの部分をそのまま実行する、あるいは、複製したDLLを使用するか、直接システムコールのメソッドを使用するかのいずれかの方法で回避する

- EDRのドライバおよびプロセスを検出します。

- 保護レベルをLSASSプロセスよりも高くすることで、RunAsPPLを回避します。

- WdigestがLSASSのメモリ内に平文の認証情報を保存できるようにすることで、Credential Guardを回避します。

- Microsoftのシンボルサーバからntoskrnl.exe、fltmgr.sys、wdigest.dllのシンボルをダウンロードします。対応する*Offsets.csvファイルが存在する場合は、シンボルから取得したオフセットをファイルに追加します。

- 以下のURLに接続して、Microsoftのシンボルサーバからシンボルをダウンロードします。

- https://{BLOCKED}icrosoft.com/download/symbols/ntkrnlmp.pdb/2E37F962D699492CAAF3F9F4E9770B1D2/ntkrnlmp.pdb

- https://{BLOCKED}crosoft.com/download/symbols/fltMgr.pdb/BDB830D5AD37A0994727A90DE1D97BA41/fltMgr.pdb

- https://{BLOCKED}crosoft.com/download/symbols/wdigest.pdb/D0FEB1356A4987BF32419D0533E05AED1/wdigest.pdb

- 以下のファイルの存在を確認します。

- {グレイウェアのファイルパス}\NtoskrnlOffsets.csv → オフセット取得の実行に使用されるオフセットを含む

- {グレイウェアのファイルパス}\FltmgrOffsets.csv → オフセット取得の実行に使用されるオフセットを含む

- {グレイウェアのファイルパス}\WdigestOffsets.csv → オフセット取得の実行に使用されるオフセットを含む

- カーネルの監視を回避する操作を実行するためにオフセットの取得を実行します。

- 以下のサービスの存在を確認します。

- サービス名: {ランダムな8文字}

- 上記のサービスが見つからない場合は、以下の詳細でサービスを作成した後、開始します。

- 名前: {ランダムな8文字}

- 表示名: {ランダムな8文字}

- タイプ: ドライバのサービス

- 開始の種類: Auto start

- バイナリパス: {グレイウェアのファイルパス}\WNBIOS.sys

- コンソール上に「exit」コマンドが入力されると、自身の活動をリバース解析し、インストールされているサービスを削除します。

- コンソール上にログを表示します。

対応方法

手順 1

Windows 7、Windows 8、Windows 8.1、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

Windowsをセーフモードで再起動します。

手順 4

このレジストリキーを削除します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

レジストリの編集はお客様の責任で行っていただくようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

- In HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services\{8 Random Characters}

手順 5

以下のファイルを検索し削除します。

- {Grayware File Path}\ntoskrnl.pdb

- {Grayware File Path}\fltMgr.pdb

- {Grayware File Path}\wdigest.pdb

- {Grayware File Path}\WNBIOS.sys

- {Grayware File Path}\NtoskrnlOffsets.csv

- {Grayware File Path}\FltmgrOffsets.csv

- {Grayware File Path}\WdigestOffsets.csv

手順 6

コンピュータを通常モードで再起動し、最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、「HackTool.Win64.EDRSandBlast.D」と検出したファイルの検索を実行してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください