マルウェア

ChatGPTやMidjourneyなどのAIツールを装う不正な広告から情報窃取ツール「Redline Stealer」が拡散

トレンドマイクロでは最近、ChatGPTやMidjourneyなどのAIツールを装った不正な広告をGoogleの検索画面に表示させる攻撃キャンペーンを確認し、その調査を行ってきました。

ChatGPTなどのAI(Artificial Intelligence)ツールに向けられる関心が急激に高まる中、サイバー犯罪者はその人気を逆手に取ってソーシャルエンジニアリングの手口を実行し、ユーザを騙してマルウェアのドロッパをダウンロードさせようと画策しています。騙された被害者の端末には、最終的に「Vidar」や「Redline Stealer」といった情報窃取ツールがインストールされます。

トレンドマイクロでは最近、AIツールに関連する不正な広告をGoogleの検索画面に表示させる攻撃キャンペーンについて確認し、その調査を行ってきました。図1に、Googleでキーワード「midjourney」を検索した際に表示された不正な広告を示します。なお、「Midjourney」は、自然言語による表現から画像を生成できるAIツールの1つに該当します。

技術的な分析

ユーザが上で挙げたスポンサー付き(Sponsored)の広告をクリックすると、まずユーザ自身のIPアドレスがバックエンド側のサーバに送信され、その後で、図2のような不正なWebページが表示されます。

こうした広告に対応する一部のバックエンドサーバには、不正なドメインが検知されないようにする手段として、ユーザの条件に応じて表示を切り替える仕組みが備わっています。具体的に、不正な広告をクリックしたユーザのIPアドレスがブロック対象と認識された場合(何度も当該Webページにアクセスし続ける「ボット」など)や、ユーザがURLを直接入力したと認識された場合(Googleの広告を経由したアクセスでないことを意味する)は、不正ではないドメイン側に用意されたWebページが表示されます。

本攻撃キャンペーンにおけるコマンドコントロール(C&C:Command and Control)サーバとの通信は、チャットツール「Telegram」のAPIを不正使用することによって行われます。この方式により、通常の通信トラフィック内にC&Cサーバとの通信トラフィックを紛れ込ませることが可能となり、ネットワーク上での監視や検知を回避する手段として機能します。

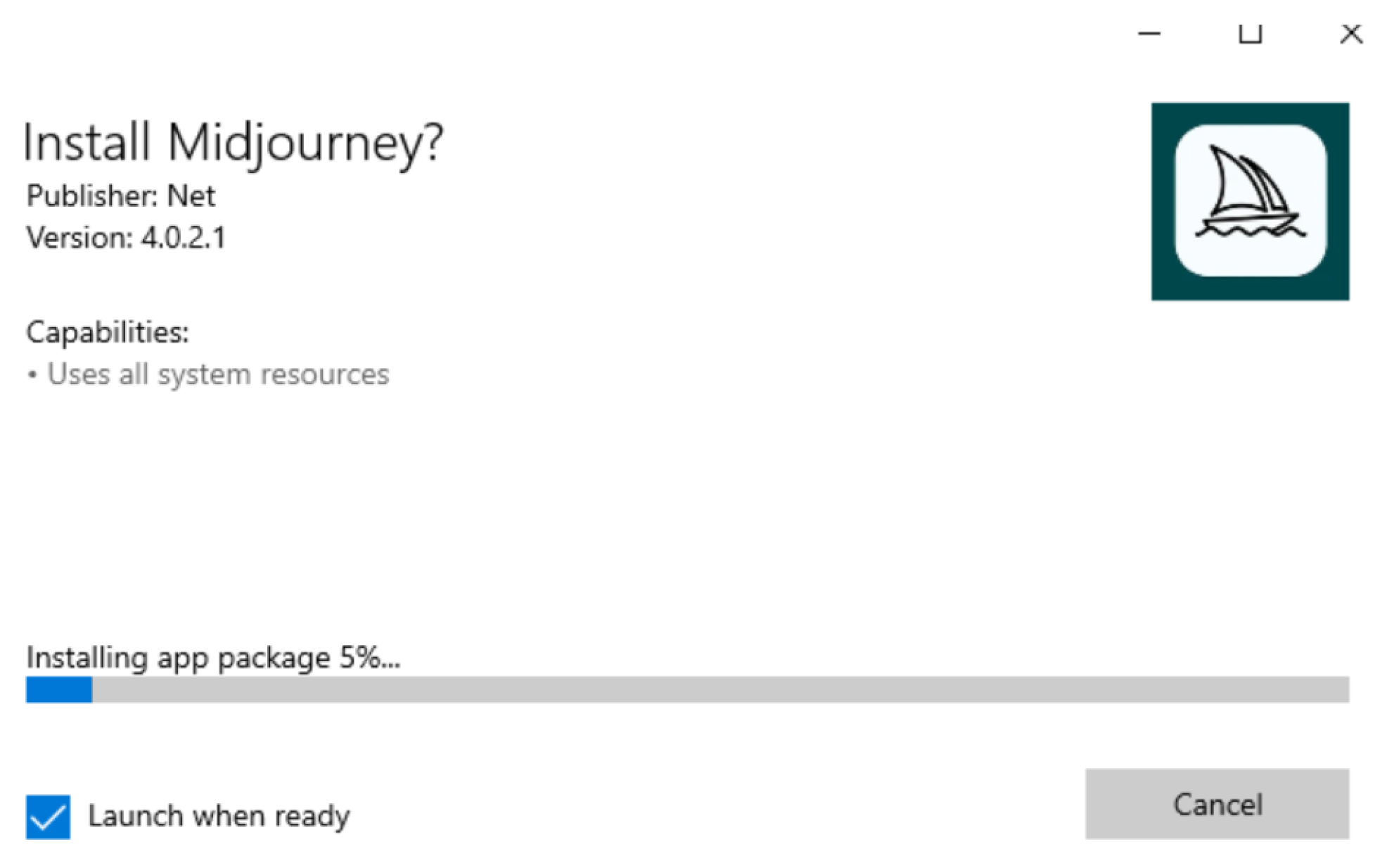

被害者が不正なWebサイトからダウンロードしたインストーラ(Midjourney-x64.msix)を起動すると、偽のインストールウィンドウが表示される一方、バックグラウンドで不正なPowerShellのダウンロード処理が自動で進行します。なお、現状としてMidjourneyのデスクトップバージョンは存在しないため、「インストーラ」という方式自体がすでに疑わしいものと言えるでしょう。

図6に、PowerShellスクリプトの実行に至る本攻撃キャンペーンの感染チェーンを、「Trend Vision One™」によって視覚化した結果を示します。Trend Microの挙動監視(Behavior Monitoring)ソリューションでは、こうした不正な処理を実行前にブロックすることが可能です。

上で挙げた攻撃キャンペーンについては、被害者がMidjourneyの偽インストーラをダウンロードして実行すると、最終的には情報窃取ツール「Redline Stealer」に行き着きます。

偽インストーラであるMSIX形式のファイル(Midjourney-x64.msix)は、難読化されたPowerShellスクリプト「frank_obfus.ps1」を実行します。本PowerShellスクリプトは、難読化が解除されると、サーバ「openaijobs[.]ru」からRedline Stealerのペイロードをダウンロードして実行します。

上記スクリプトがRedline Stealerをダウンロードして実行すると、ブラウザのクッキーやパスワード、暗号資産のウォレット、ファイルなどの機密情報を窃取して流出させる処理が開始します。

結論と推奨事項

業務効率の向上などを目的にAIツールの利用が広まる一方、攻撃者はその人気を逆手に取って不正な目的に利用する方法を模索し始めています。この点を踏まえ、企業や組織、そして個人ユーザの方は、ダウンロードするアプリやツールについて十分に注意することが重要です。不審な広告や、未確認または非公式のアプリは、不正な動作やマルウェア感染を引き起こす恐れがあるため、クリックまたはダウンロードしないことを推奨します。ChatGPTやMidjourneyをはじめとする多くのAIツールは、デスクトップ版やアプリ版といった形態では配布されていません。そのため、Webページ上で当該ツールの「ダウンロード」が謳われている場合、その時点で不正な可能性があると考えられます。

企業や組織では、マルチレイヤーのアプローチを用いることで、システムへの侵入口を効果的に保護することが可能です。下記に挙げるセキュリティソリューションは、不正なコンポーネントや不審な挙動を検知することで、企業や組織を保護します。

- 「Trend Vision One™」は、多層防御と挙動検知機能を提供し、マルウェアがシステムに損害を与える前に、疑わしい挙動やツールを早期にブロックすることを可能とします。

- 「Trend Micro Apex One™」は、次世代レベルの自動脅威検知機能及び防御を提供し、高次元の脅威からエンドポイントを確実に保護します。

侵入の痕跡(Indicators of Compromise、IoC)

侵入の痕跡(IoC)はこちらで確認してください。

参考記事:

Malicious AI Tool Ads Used to Deliver Redline Stealer

By: Junestherry Dela Cruz

翻訳:清水 浩平(Core Technology Marketing, Trend Micro™ Research)