「XDR」とは何か~脅威の可視化と運用負荷削減の両立のために~

組織が抱えるサイバーセキュリティの課題解決策として、「XDR」への期待が高まっています。XDRとは何かを、機能とメリットを中心に解説します。

高度なサイバー攻撃により事前の「予防策」と事後の「対応策」が必要に

テレワークの拡大、事業のDXなどにより、企業のデジタル環境は拡大の一途を辿っています。今やデジタル環境は事業を支え・成長させるビジネスドライバーとしての機能を果たし、その環境を保護するサイバーセキュリティも重要性を増していることは言うまでもありません。その一方で、クラウドやIoTなどデジタル環境を実現するインフラの多様性・複雑性が増しています。 ビジネスのデジタルへの依存度が高まるにつれて、サイバー攻撃の被害により企業活動自体が停止してしまうような事態が国内でも散見されるようになりました。

参考記事:2023年上半期セキュリティインシデントを振り返る

このような環境下で、組織は常に自社のサイバーセキュリティ戦略を検討し、その体制をアップデートしていくことが求められます。組織が常にビジネスの革新・進化を続けているように、サイバー攻撃者による攻撃も常に高度化・複雑化を続けているからです。

これまで多くの企業はサイバーセキュリティ対策を実施してきましたが、その多くは「サイバー攻撃者を組織内に侵入させない」ことに主眼を置いた未然の「予防策」とも言えるものでした。

参考:サイバーセキュリティの原点回帰:EPP・EDR・XDRの違いを理解する

適切に製品を使用していれば、現在でも大半の攻撃は予防策で検知することができます(図1)。しかし、最新のサイバー攻撃は「ステルス化」しているのが特徴です。ランサムウェアに代表されるサイバー攻撃の多くは、外部から攻撃者がインターネット経由で被害組織の端末を遠隔操作しながら攻撃を進めていく手法を利用します(「Human-Operated」と呼ばれます)。既存のシステムや正規ツールを悪用して、予防策として導入されたセキュリティ製品の検出を回避し、密かに組織ネットワークを侵害し攻撃の実行に至ってしまうものがあります。こうした一部の攻撃によって、被害が顕在化しているのが現在の状況と言えます。

図1:トレンドマイクロが詳細を調査した、国内法人組織のインシデントにおける機械学習型検索・挙動監視・サンドボックスのいずれかの機能を活用する(予防策として)ことで未知検体が検出可能だった案件の割合(2019年1月~2021年12月)。詳細はこちら。

加えて、侵入から攻撃までの実行時間も短くなっており(図2)、システム停止などの「実害」を防ぐために、いかに攻撃の兆候を迅速に捉えて対応するかが、サイバーセキュリティ上の課題となっています。

図2:現代の脅威はステルス化しており、その手法はHuman-operatedが一般的。

脅威が組織に侵入し攻撃の実行に至るまでにかかる時間はより短くなっている※1

※1 ランサムウェア案件の平均デュエルタイム(攻撃者の滞留時間)は「5.82日」であり、昨年同時期の「6.22日」より短くなっている。2018年~2022年の期間にトレンドマイクロのIRチームが対応した国内組織のランサムウェア事案から算出。

「攻撃の兆候」をとらえ脅威に対応するには、組織内に導入されているセキュリティ製品やIT機器のログを集めて分析をする必要があります(これは、攻撃者が各レイヤに残した痕跡を集めて分析する作業とも言えるでしょう)。読者の方の組織でもセキュリティチームの担当者が日々様々なログを分析したり、外部の専門業者とやり取りしていることでしょう。

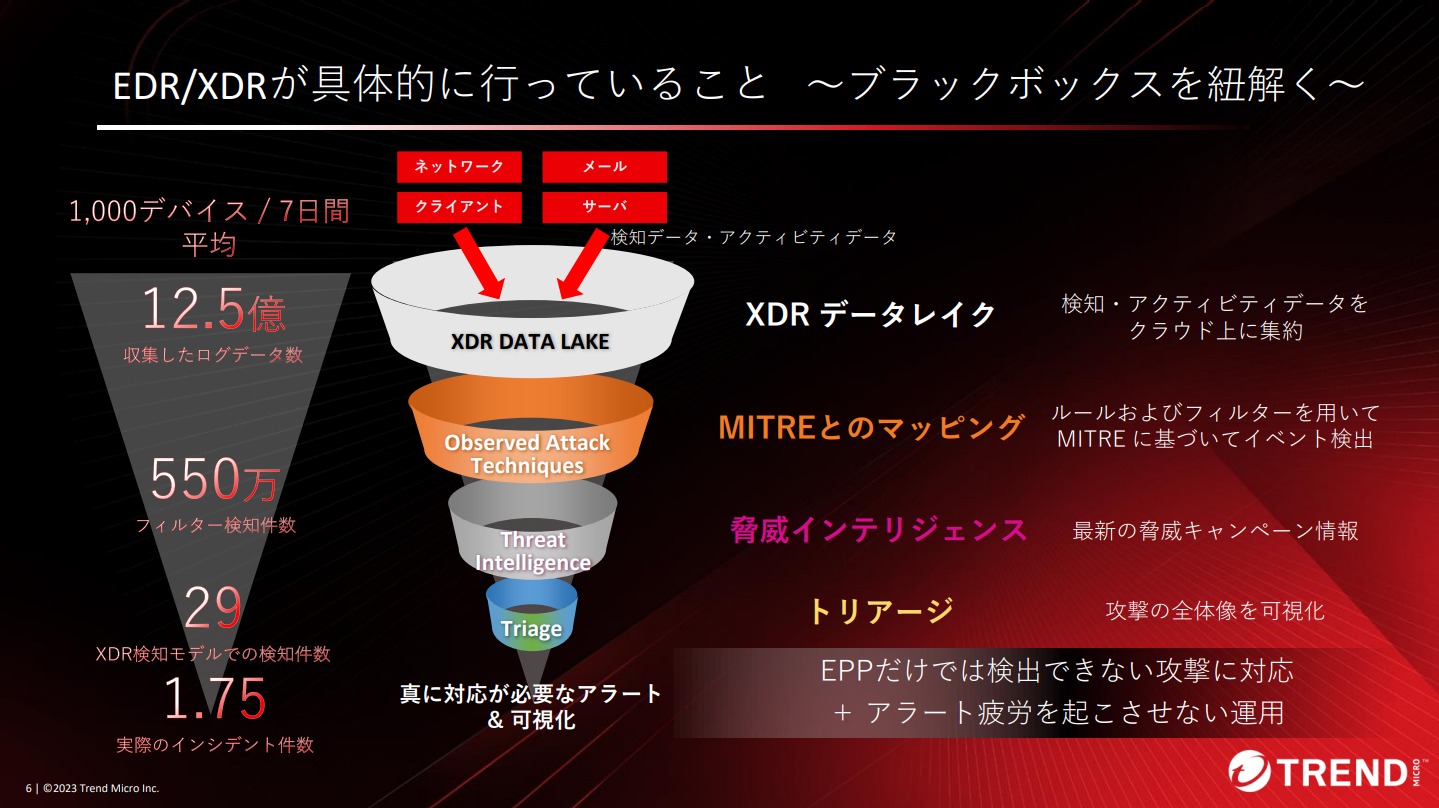

しかし、組織はネットワークなどの各レイヤにおいて複数のセキュリティ製品を利用しており、その管理は各製品でサイロ化しているのが現状です。現状、組織が導入しているセキュリティツールの数やベンダの数は中規模の組織で50~60に上ると言われており、加えてセキュリティチームが取り扱うデータ量は肥大化※2しています。膨大なデータ(ログ)の中から脅威の兆候を見つけ出し対処していく現状のやり方は、もはや人間が取り扱う限界を超えていると言えるでしょう。

※2 1,000台のデバイスから7日間で12.5億のログが収集される。(トレンドマイクロで検証したデータから算出)

運用をシンプルにしセキュリティチームの負荷を下げるXDR

これらの課題を解決する策として、今、業界で期待が高まっているのが「XDR」です。

XDRは、組織における複数のセキュリティ製品から上がるアラートを統合し、運用をシンプルにし、脅威の検知と対応を迅速に行うための機能です。

●セキュリティ製品の統合管理の実現

XDRは、エンドポイント、サーバ、クラウド、ネットワークなど、各レイヤにまたがるセキュリティ製品から、テレメトリと呼ばれる脅威の解析情報を収集して、情報を統合化します。これにより、セキュリティ運用担当者は、統合化された情報を中心に日々のオペレーション(脅威の検知・調査・対応)を進めていくことが可能となります。

●攻撃の早期検知と対処の自動化

各セキュリティ製品から統合化されたテレメトリ(脅威の解析情報)は、AIや機械学習、各ベンダからの脅威情報などをもとに相関的に分析され、「本当に対処が必要な攻撃の兆候」のみをリアルタイムにかつ自動で検出します。上述したトレンドマイクロが調査した1,000台のデバイスでは、7日間で収集された12.5億のログから、最終的に当社のXDR検知モデルで検出した脅威の数は、29まで絞り込まれていました。

図5:当社のXDRによるログ削減の検証結果の一例(出典はこちら )

●セキュリティ運用の負荷軽減

XDRでは、脅威解析情報の収集・分析・検知が自動で行われるのに加え、「可視化」も自動で行われます。メールの情報、端末内のプロセスフロー、組織内での横展開や外部通信など攻撃の全体像がわかりやすく可視化されます。セキュリティインシデント(事故)が発生した際、これまで担当者は、膨大なログ情報の中から攻撃に関連する情報を抽出しつつ、各ログの相関を見ながら攻撃経路や影響範囲を分析していました。このような作業を経由して、攻撃の全体像を把握するという、専門性も高く時間のかかるタスクを余儀なくされていました。XDRはそれらをテクノロジで代替するため、担当者の負荷軽減に役立ちます。

●セキュリティ・エコシステム

XDRは、既存のセキュリティ製品をもセンサーとして統合化していく拡張型のソリューションです。センサーとなるセキュリティ製品のベンダを統一し、ネイティブにデータを統合するネイティブXDR、異なるベンダの製品をセンサーとし、データを統合するオープンXDR、その良いところ取りをしたハイブリッドXDR、大きく分けると3つの実装方法があります。いずれも導入済みの既存資産を活かしながら徐々に拡張可能なエコシステムを実現します。

参考記事:XDR評価のための基礎知識―「ハイブリッドXDR」を選ぶ理由

図7:XDRの主なメリット

XDRによりセキュリティ運用をシンプルにできる

第三者の評価やベンダとしての信頼性を見る

Gartner社によると、2027年までに40%の組織がXDRを利用するようになると予測しています。現状では、市場におけるXDRの定義やベンダから提供されるXDRの機能は各々異なっています。そのため、組織におけるXDRの採用検討にあたっては、XDRの技術そのものや各ベンダにおける実現方法の違いなどをしっかり理解するとともに、GartnerやIDC、Forresterなどの調査会社から発行されるアドバイザリや評価レポートなどを参考にすることを推奨します。

またXDRは、脅威の早期検出・対応という日々の継続したセキュリティ運用を支援していくソリューションです。組織において、実際にインシデントが発生した際に対応していく体制が整えられているかを確認するとともに、ベンダからの対応支援がしっかり受けられるのか、ベンダのインシデントレスポンスに対する知見や実績、体制を見極めておく必要があります。

今やサイバーセキュリティはビジネス基盤を守るプラットフォームの1つとなり、その重要性は増しています。XDRは、組織の各セキュリティ製品を統合する、セキュリティプラットフォームの中核を成す機能とも言える存在です。サイバー攻撃はこれからも高度化・複雑化していくでしょう。そのため、XDRが提供する個々の機能比較などのサイロに囚われるのではなく、自社を守るサイバーセキュリティプラットフォームがこれからも進化を続けていけるよう、専門性、技術力、将来性など総合的な観点から、信頼できるパートナーを選択していくことをお奨めします。

・XDRの概要についてはこちら

トレンドマイクロのXDR

トレンドマイクロのXDRは、Agentic AI サイバーセキュリティプラットフォーム「Trend Vision One」の一機能として提供されています。Trend Vision OneおよびXDR機能についての詳細は、こちらをご参考ください。

当社は、ITアドバイザリ機関Forresterが実施したXDRのベンダ評価レポート(2021年)において、最高ランクのリーダーに選出されています。

【コラム】投資対効果を考える 新しいサイバーセキュリティソリューションは投資に見合った効果を生み出せるのか―。 |

Security GO新着記事

「健康総合企業のタニタ」に聞く、サイバーリスク対応のツボ

(2026年3月18日)

「情報セキュリティ10大脅威 2026」~最新の脅威動向と対策

(2026年3月17日)