TSPY_ISPY.QAM

Windows

マルウェアタイプ:

スパイウェア

破壊活動の有無:

なし

暗号化:

はい

感染報告の有無 :

はい

概要

スパイウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

スパイウェアは、感染コンピュータ上の特定の情報を収集します。 スパイウェアは、Eメールアカウント情報を収集します。 スパイウェアは、特定のソフトウェアのCDキー、シリアルナンバーもしくはアプリケーションのプロダクトIDを収集します。収集された情報は、それら情報を入手したサイバー犯罪者に悪用される恐れがあります。 スパイウェアは、特定のオンラインゲームに関連するユーザ名やパスワードといった個人情報を収集します。 スパイウェアは、ユーザのキー入力操作情報を記録し、情報を収集します。

スパイウェアは、仮想環境内で実行されると、自身の活動を終了します。

詳細

侵入方法

スパイウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

スパイウェアは、以下のファイルを作成します。

- %User Temp%\aut{random 4 characters}.tmp <- temporary encrypted config file, deleted afterwards

- %User Temp%\{random} <- config file, deleted afterwards

- %User Profile%\{random folder name}\dMJPa.au3 <- autoit script containing the malicious code

(註:%User Temp%フォルダは、ユーザの一時フォルダで、Windows 2000、XP および Server 2003 の場合、通常、"C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"、Windows Vista 、 7 、8、8.1 、Server 2008 および Server 2012の場合、"C:\Users\<ユーザ名>\AppData\Local\Temp" です。.. %User Profile% フォルダは、Windows 2000、XP および Server 2003 の場合、通常、"C:\Documents and Settings\<ユーザ名>"、Windows Vista 、 7 、8、8.1 、Server 2008 および Server 2012の場合、"C:\Users\<ユーザ名>" です。.)

スパイウェアは、以下のファイルを作成し実行します。

- %User Profile%\{random folder name}\AhbI.exe <- AutoIt3.exe to execute the malicious .au3 file

- %User Temp%\IXP000.TMP\HgLWcIgMEX.exe <- also detected as TSPY_ISPY.QAM, deleted after execution

(註:%User Profile% フォルダは、Windows 2000、XP および Server 2003 の場合、通常、"C:\Documents and Settings\<ユーザ名>"、Windows Vista 、 7 、8、8.1 、Server 2008 および Server 2012の場合、"C:\Users\<ユーザ名>" です。.. %User Temp%フォルダは、ユーザの一時フォルダで、Windows 2000、XP および Server 2003 の場合、通常、"C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"、Windows Vista 、 7 、8、8.1 、Server 2008 および Server 2012の場合、"C:\Users\<ユーザ名>\AppData\Local\Temp" です。.)

スパイウェアは、以下のプロセスを追加します。

- RegSvcs.exe

- vbc.exe

スパイウェアは、以下のフォルダを作成します。

- %User Temp%\IXP000.TMP <- deleted after installation routine

- %User Profile%\{random folder name}

(註:%User Temp%フォルダは、ユーザの一時フォルダで、Windows 2000、XP および Server 2003 の場合、通常、"C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"、Windows Vista 、 7 、8、8.1 、Server 2008 および Server 2012の場合、"C:\Users\<ユーザ名>\AppData\Local\Temp" です。.. %User Profile% フォルダは、Windows 2000、XP および Server 2003 の場合、通常、"C:\Documents and Settings\<ユーザ名>"、Windows Vista 、 7 、8、8.1 、Server 2008 および Server 2012の場合、"C:\Users\<ユーザ名>" です。.)

スパイウェアは、以下のフォルダの属性をシステムフォルダおよび隠しフォルダに設定します。これにより、自身のコンポーネントの検出および削除を避けます。

- %User Profile%\{random folder name}

(註:%User Profile% フォルダは、Windows 2000、XP および Server 2003 の場合、通常、"C:\Documents and Settings\<ユーザ名>"、Windows Vista 、 7 、8、8.1 、Server 2008 および Server 2012の場合、"C:\Users\<ユーザ名>" です。.)

スパイウェアは、感染コンピュータ上のメモリに以下のプロセスを確認すると、自身を終了します。

- VboxTray.exe

- vmtoolsd.exe

- SandboxieRpcSs.exe

自動実行方法

スパイウェアは、Windows起動時に自動実行されるよう<スタートアップ>フォルダ内に以下のファイルを作成します。

- %User Startup%\GCPdiWVeAhEZ.lnk <- points to the loader of the malicious .au3 file

(註:%User Startup%フォルダは、Windows 2000、XP および Server 2003 の場合、通常、"C:\Documents and Settings\<ユーザ名>\Start Menu\Programs\Startup" 、Windows Vista 、 7 、8、8.1 、Server 2008 および Server 2012の場合、" C:\Users\<ユーザ名>\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup" です。.)

作成活動

スパイウェアは、以下のファイルを作成します。

- %User Temp%\tmp{random 4 characters}.tmp <- contains CD and/or Product Keys gathered, deleted afterwards

- %User Temp%\{GUID} <- contains the path for RegSvcs.exe

(註:%User Temp%フォルダは、ユーザの一時フォルダで、Windows 2000、XP および Server 2003 の場合、通常、"C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"、Windows Vista 、 7 、8、8.1 、Server 2008 および Server 2012の場合、"C:\Users\<ユーザ名>\AppData\Local\Temp" です。.)

情報漏えい

スパイウェアは、感染コンピュータ上の以下の情報を収集します。

- Beyluxe Messenger Credentials

- Webcam Snapshots and Screen captures

It uploads the images to the following image hosting website: - http://{BLOCKED}s.im/api?upload&format=xml

スパイウェアは、Eメールアカウント情報を収集します。

スパイウェアは、特定のソフトウェアのCDキー、シリアルナンバーもしくはアプリケーションのプロダクトIDを収集します。

スパイウェアは、以下のオンラインゲームに関連するユーザ名やパスワードといった個人情報を収集します。

- MineCraft

スパイウェアは、上述のFTPクライアントおよびファイルマネージャのいずれかから、以下のアカウント情報を収集します。

- CoreFTP

- FileZilla

スパイウェアは、以下のブラウザから、ユーザ名、パスワードやホスト名といった保存された情報を収集します。

- Google Chrome

- Mozilla Firefox

- Apple Safari

- Opera Browser

スパイウェアは、ユーザのキー入力操作情報を記録し、情報を収集します。

情報収集

スパイウェアは、HTTPポスト を介して、収集した情報を以下のURLに送信します。

- http://ugonna.{BLOCKED}g.com/Panel/api

Note: contains the following data in the body:- Secret={Unique ID}&HWID={Hardware ID}&Name={Computer Name}&Country={Language}&OS={OS version}&Verion={Malware Version}&Type={Type of Information sent}&Data={Data to be sent}

- http://{BLOCKED}ay.iinfo/Products/iPsyKelogger/Server/

Note: contains the following data in the body:- gate=stub&token={value}&name={base64 encoded data}

その他

スパイウェアは、以下のWebサイトにアクセスして感染コンピュータのIPアドレスを収集します。

- http://www.checkip.dyndns.org/

スパイウェアは、仮想環境内で実行されると、自身の活動を終了します。

スパイウェアが作成する以下のファイルは、一時的に暗号化された環境設定ファイルです。このファイルは、後で削除されます。

- %User Temp%\aut{random 4 characters}.tmp

スパイウェアが作成する以下のファイルは、環境設定ファイルです。このファイルは、後で削除されます。

- %User Temp%\{random}

スパイウェアが作成する以下のファイルは、不正なコードを含むAutoitスクリプトです。

- %User Profile%\{random folder name}\dMJPa.au3

スパイウェアが作成し実行する以下のファイルは、不正なAU3ファイルを実行する”AutoIt3.exe”です。

- %User Profile%\{random folder name}\AhbI.exe

スパイウェアが作成し実行する以下のファイルは、「TSPY_ISPY.QAM」として検出されます。このファイルは、後で削除されます。

- %User Temp%\IXP000.TMP\HgLWcIgMEX.exe

スパイウェアが作成する以下のフォルダは、インストール活動後に削除されます。

- %User Temp%\IXP000.TMP

スパイウェアは、Windows起動時に自動実行されるよう<スタートアップ>フォルダ内に以下のファイルを作成します。このファイルは、不正なAU3ファイルのローダに誘導します。

- %User Startup%\GCPdiWVeAhEZ.lnk

スパイウェアが作成する以下のファイルは、収集したCDキーおよびプロダクトキーを含みます。このファイルは、後で削除されます。

- %User Temp%\tmp{random 4 characters}.tmp

スパイウェアが作成する以下のファイルは、”RegSvcs.exe”のパスを含みます。

スパイウェアは、感染コンピュータ上の以下の情報を収集します。

マルウェアは、画像を以下の画像ホスティングWebサイトにアップロードします。

- http://{BLOCKED}s.im/api?upload&format=xml

スパイウェアは、ホストファイルを改変し、Webサイトのブロック します。改変するホストファイルは、環境設定によります。

スパイウェアは、他の不正ファイルをダウンロードします。

スパイウェアは、バンドルされたファイルを作成し、実行します。

スパイウェアは、以下の[Image File Execution Options]を追加し、特定のセキュリティ対策ソフトウェアに関連するファイルの実行を妨害します。

- HKEY_LOCAL_MACHINE\Software\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\{AV related file}

Debugger = "rundll32.exe"

{AV related file}には、以下のいずれかが当てはまります。- rstrui.exe

- AvastSvc.exe

- avconfig.exe

- AvastUI.exe

- avscan.exe

- instup.exe

- mbam.exe

- mbamgui.exe

- mbampt.exe

- mbamscheduler.exe

- mbamservice.exe

- hijackthis.exe

- spybotsd.exe

- ccuac.exe

- avcenter.exe

- avguard.exe

- avgnt.exe

- avgui.exe

- avgcsrvx.exe

- avgidsagent.exe

- avgrsx.exe

- avgwdsvc.exe

- egui.exe

- zlclient.exe

- bdagent.exe

- keyscrambler.exe

- avp.exe

- wireshark.exe

- ComboFix.exe

- MSASCui.exe

- MpCmdRun.exe

- msseces.exe

- MsMpEng.exe

スパイウェアは、以下の情報を収集し、自身のサーバに報告します。

- ユーザ名

- オペレーティング・システム(OS)のバージョン

- 言語

- インストールされた.NET Framework

- システムの特権

- 既定のブラウザ

- インストールされたセキュリティ対策ソフトウェアのリスト

- インストールされたファイアウォールのリスト

- 内部IP

- 外部IP

- 現在の日時

スパイウェアは、ルートキット機能を備えていません。

スパイウェアは、脆弱性を利用した感染活動を行いません。

対応方法

手順 1

Windows XP、Windows Vista および Windows 7 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

Windowsをセーフモードで再起動します。

手順 4

以下のフォルダを検索し削除します。

手順 5

以下のファイルを検索し削除します。

手順 6

不明なレジストリキーを削除します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

レジストリの編集はお客様の責任で行っていただくようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

- In HKEY_LOCAL_MACHINE\Software\Microsoft\Windows NT\CurrentVersion\Image File Execution Options

- {AV related file}

Where {AV related file} can be any of the following:- rstrui.exe

- AvastSvc.exe

- avconfig.exe

- AvastUI.exe

- avscan.exe

- instup.exe

- mbam.exe

- mbamgui.exe

- mbampt.exe

- mbamscheduler.exe

- mbamservice.exe

- hijackthis.exe

- spybotsd.exe

- ccuac.exe

- avcenter.exe

- avguard.exe

- avgnt.exe

- avgui.exe

- avgcsrvx.exe

- avgidsagent.exe

- avgrsx.exe

- avgwdsvc.exe

- egui.exe

- zlclient.exe

- bdagent.exe

- keyscrambler.exe

- avp.exe

- wireshark.exe

- ComboFix.exe

- MSASCui.exe

- MpCmdRun.exe

- msseces.exe

- MsMpEng.exe

- {AV related file}

手順 7

コンピュータを通常モードで再起動し、最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、「TSPY_ISPY.QAM」と検出したファイルの検索を実行してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

手順 8

変更や破損されたシステムファイルを復元します。

システムファイルの復元:

Windows 2000 の場合:

- Windows のインストールCDを使用して、コンピュータを再起動します。

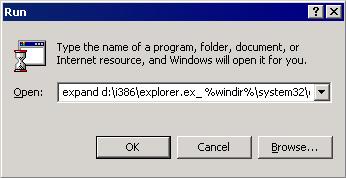

- [スタート]-[ファイル名を指定して実行]を選択します。

- [名前]欄に以下を入力し、[OK]をクリックします。

expand D:\i386\<復元するファイルのパス名およびファイル名>.ex_ %windir%\system32\<復元するファイルのパス名およびファイル名>.exe

Windows XP および Windows Server 2003 の場合:

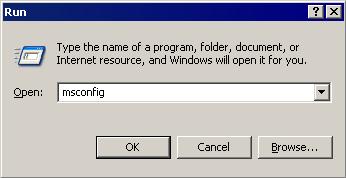

- [スタート]-[ファイル名を指定して実行]を選択します。

- [名前]欄に以下を入力し、[OK]をクリックします。

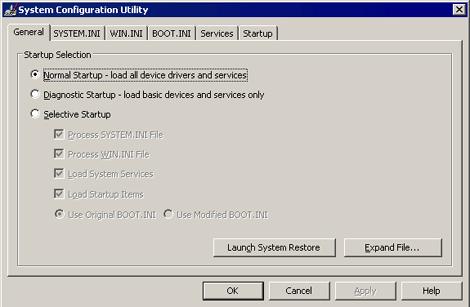

MSCONFIG - [システム構成ユーティリティ]の[通常スタートアップ - デバイス ドライバとサービスをすべて読み込みます。]のオプションが選択されているの確認します。

- [ファイルの復元]をクリックします。

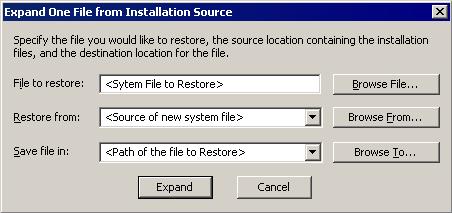

- [インストール元からファイルを1つ展開]ダイアログボックスが表示されると、各欄に以下のように入力します。

- 復元するファイル:復元するファイルのパス名およびファイル名

- 復元の参照元:"Windows CAB" ファイルへのパス名

パス名は、ご利用のコンピュータにより異なります。ローカルドライブの場合、通常、"C:\WINDOWS\OPTIONS\INSTALL" となります。 - ファイルの保存先:復元するファイルのパス名

(ファイル名を入力しないでください) - [展開]をクリックします。

Windows Vista または Windows 7 の場合:

- Windows のインストールCDを使用して、コンピュータを再起動します。

- 再起動するかどうかの確認画面が表示されると、いずれかのキーを入力し、表示される指示に従います。

- [Windowsのインストール]または[システム回復オプション]で、使用する言語を選択し、[次へ]をクリックします。

- [コンピュータを修復する]をクリックします。

- 修復する Windows インストールを選択し、[次へ]をクリックします。

- [システム回復オプション]メニューで、[スタートアップ修復]をクリックします。これにより、変更または削除されたシステムファイルが自動的に復元されることとなります。

手順 9

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「TSPY_ISPY.QAM」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください