TrojanSpy.Win32.GOLROTED.S

Trojan-Dropper.Win32.Scrop.vmd(Kaspersky); TrojanSpy:MSIL/Keylog(Microsoft)

Windows

マルウェアタイプ:

スパイウェア/情報窃取型

破壊活動の有無:

なし

暗号化:

感染報告の有無 :

はい

概要

スパイウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

スパイウェアは、特定のオンラインゲームに関連するユーザ名やパスワードといった個人情報を収集します。 スパイウェアは、ユーザのキー入力操作情報を記録し、情報を収集します。

詳細

侵入方法

スパイウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

スパイウェアは、以下のファイルを作成します。

- %Application Data%/WinMgmt/AuthFWizFwk.exe

- %User Startup%/pcalua.vbs → executed the dropped file AuthFWizFwk.exe

- %User Temp%/Tar{4 random characters}.tmp <- temporary encrypted config file, deleted afterwards

(註:%Application Data%フォルダは、現在ログオンしているユーザのアプリケーションデータフォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>\Local Settings\Application Data" です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Roaming" です。. %User Startup%フォルダは、現在ログオンしているユーザのスタートアップフォルダです。Windows 98およびMEの場合、通常 "C:\Windows\Profiles\<ユーザ名>\Start Menu\Programs\Startup" です。Windows NTの場合、通常 "C:\WINNT\Profiles\<ユーザ名>\Start Menu\Programs\Startup" です。Windows 2003(32-bit)、XP、2000(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>\Start Menu\Programs\Startup" です。Windows Vista、7、8、 8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup" です。. %User Temp%フォルダは、現在ログオンしているユーザの一時フォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Local\Temp" です。)

スパイウェアは、以下のプロセスを追加します。

- cmd.exe /C TASKKILL /F /IM wscript.exe

- cmd.exe /C TASKKILL /F /IM cmd.exe

- "%Windows%\Microsoft.NET\Framework\v2.0.50727\vbc.exe" /stext "%User Temp%\tmp6D31.tmp"

- %Windows%\Microsoft.NET\Framework\v2.0.50727\RegSvcs.exe

(註:%User Temp%フォルダは、現在ログオンしているユーザの一時フォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Local\Temp" です。)

スパイウェアは、以下のフォルダを作成します。

- %Application Data%\WinMgmt

(註:%Application Data%フォルダは、現在ログオンしているユーザのアプリケーションデータフォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>\Local Settings\Application Data" です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Roaming" です。)

情報漏えい

スパイウェアは、以下のオンラインゲームに関連するユーザ名やパスワードといった個人情報を収集します。

- Minecraft

スパイウェアは、以下の情報を収集します。

- Computer name

- Local Date and Time

- Installed Language

- Operating System Platform

- Operating System Version

- Key logs

- Clipboard logs

- Language

- .NET framework Installed

- System Privilege

- Default Browser

- List of installed AV products

- List of installed Firewall

- Internal IP

- External IP

スパイウェアは、コンピュータ内に以下のFTPクライアントまたはファイルマネージャのアカウント情報が保存されている場合、これらのアカウント情報を収集します。

- FileZilla

- CoreFTP

スパイウェアは、保存されている以下のEメール認証情報を収集します。

- Thunderbird

- Eudora

- Internet Account Manager

- MS Outlook

- Outlook Express

- Group Mail Free

- IncrediMail

- Windows Mail

- Windows Live Mail

- Yahoo! Mail

- Gmail

スパイウェアは、以下のブラウザから、ユーザ名、パスワードやホスト名といった保存された情報を収集します。

- Firefox

- SeaMonkey

- YandexBrowser

- Vivaldi

- Chrome

- Chromium

- Opera

- Internet Explorer

- Apple Safari

- Opera

スパイウェアは、ユーザのキー入力操作情報を記録し、情報を収集します。

情報収集

スパイウェアは、SMTPを用いて、自身が収集した情報を以下のEメールアドレスに送信します。

- {BLOCKED}t@spytector.com

対応方法

手順 1

Windows XP、Windows Vista および Windows 7 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

Windowsをセーフモードで再起動します。

手順 4

以下のフォルダを検索し削除します。

- %Application Data%/WinMgmt

手順 5

以下のファイルを検索し削除します。

- %Application Data%/WinMgmt/AuthFWizFwk.exe

- %User Startup%/pcalua.vbs → executed the dropped file

- %User Temp%/Tar{4 random characters}.tmp

手順 6

このレジストリ値を削除します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

レジストリの編集はお客様の責任で行っていただくようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

Where {AV related file} can be any of the following:

手順 7

コンピュータを通常モードで再起動し、最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、「TrojanSpy.Win32.GOLROTED.S」と検出したファイルの検索を実行してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

手順 8

変更や破損されたシステムファイルを復元します。

システムファイルの復元:

Windows 2000 の場合:

- Windows のインストールCDを使用して、コンピュータを再起動します。

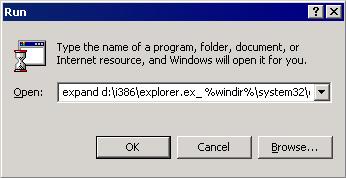

- [スタート]-[ファイル名を指定して実行]を選択します。

- [名前]欄に以下を入力し、[OK]をクリックします。

expand D:\i386\<復元するファイルのパス名およびファイル名>.ex_ %windir%\system32\<復元するファイルのパス名およびファイル名>.exe

Windows XP および Windows Server 2003 の場合:

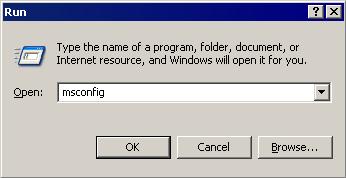

- [スタート]-[ファイル名を指定して実行]を選択します。

- [名前]欄に以下を入力し、[OK]をクリックします。

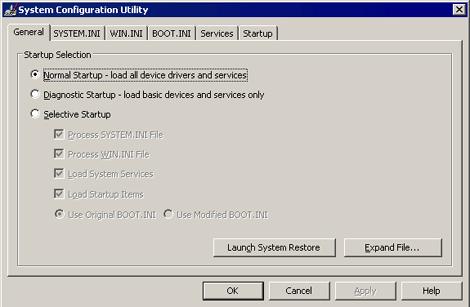

MSCONFIG - [システム構成ユーティリティ]の[通常スタートアップ - デバイス ドライバとサービスをすべて読み込みます。]のオプションが選択されているの確認します。

- [ファイルの復元]をクリックします。

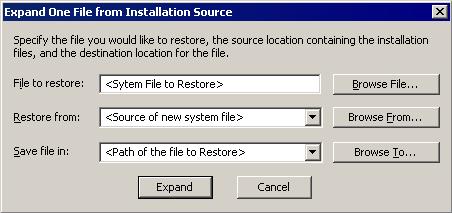

- [インストール元からファイルを1つ展開]ダイアログボックスが表示されると、各欄に以下のように入力します。

- 復元するファイル:復元するファイルのパス名およびファイル名

- 復元の参照元:"Windows CAB" ファイルへのパス名

パス名は、ご利用のコンピュータにより異なります。ローカルドライブの場合、通常、"C:\WINDOWS\OPTIONS\INSTALL" となります。 - ファイルの保存先:復元するファイルのパス名

(ファイル名を入力しないでください) - [展開]をクリックします。

Windows Vista または Windows 7 の場合:

- Windows のインストールCDを使用して、コンピュータを再起動します。

- 再起動するかどうかの確認画面が表示されると、いずれかのキーを入力し、表示される指示に従います。

- [Windowsのインストール]または[システム回復オプション]で、使用する言語を選択し、[次へ]をクリックします。

- [コンピュータを修復する]をクリックします。

- 修復する Windows インストールを選択し、[次へ]をクリックします。

- [システム回復オプション]メニューで、[スタートアップ修復]をクリックします。これにより、変更または削除されたシステムファイルが自動的に復元されることとなります。

ご利用はいかがでしたか? アンケートにご協力ください