RANSOM_ZLOCKER.THACAH

HEUR:Hoax.Win32.Generic (KASPERSKY); Trojan.Gen.2 (NORTON); Mal/ZLock-A (SOPHOS_LITE)

Windows

マルウェアタイプ:

身代金要求型不正プログラム(ランサムウェア)

破壊活動の有無:

なし

暗号化:

なし

感染報告の有無 :

はい

概要

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

マルウェアは、特定のWebサイトにアクセスし、情報を送受信します。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

その他

マルウェアは、以下のWebサイトにアクセスし、情報を送受信します。

- https://api.{BLOCKED}am.org/bot379720942:AAEfoWyvUC0T2gY12T5PIsamNtZ1m2gmRTw/

ランサムウェアの不正活動

マルウェアは、以下のディレクトリ内で確認されたファイルを暗号化します。

- C:\

- D:\

- E:\

- F:\

- G:\

- {Malware Path}\

- %Program Files%\

- %Desktop%\

- %Desktop%\Новая папка\

- %Desktop%\Новая папка(2)\

- %Desktop%\фото\

- %Desktop%\1\

- %Desktop%\учёба\

- %Desktop%\документы\

- %Desktop%\музыка\

- C:\Users\Guchinov_2\Documents\Visual Studio 2013\Projects\Zlocker\Zlocker\bin\Debug\Получить\

- My Pictures\

- My Documents\

- My Music\

(註:%Program Files%フォルダは、プログラムファイルのフォルダで、いずれのオペレーティングシステム(OS)でも通常、 "C:\Program Files"、64bitのOS上で32bitのアプリケーションを実行している場合、 "C:\Program Files (x86)" です。.. %Desktop%フォルダは、Windows 2000、XP および Server 2003 の場合、通常 "C:\Documents and Settings\<ユーザ名>\Desktop"、Windows Vista 、 7 、8、8.1 、Server 2008 および Server 2012の場合、"C:\Users\<ユーザ名>\Desktop" です。.)

マルウェアは、暗号化されたファイルのファイル名に以下の拡張子を追加します。

- ╘

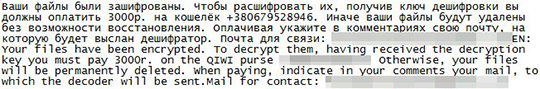

マルウェアが作成する以下のファイルは、脅迫状です。

- {Encrypted File Path}\ВАШИ ФАЙЛЫ ЗАШИФРОВАНЫ.txt

対応方法

手順 1

Windows XP、Windows Vista および Windows 7 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

「RANSOM_ZLOCKER.THACAH」で検出したファイル名を確認し、そのファイルを終了します。

- すべての実行中プロセスが、Windows のタスクマネージャに表示されない場合があります。この場合、"Process Explorer" などのツールを使用しマルウェアのファイルを終了してください。"Process Explorer" については、こちらをご参照下さい。

- 検出ファイルが、Windows のタスクマネージャまたは "Process Explorer" に表示されるものの、削除できない場合があります。この場合、コンピュータをセーフモードで再起動してください。

セーフモードについては、こちらをご参照下さい。 - 検出ファイルがタスクマネージャ上で表示されない場合、次の手順にお進みください。

手順 4

以下のファイルを検索し削除します。

- {Encrypted file path}\ВАШИ ФАЙЛЫ ЗАШИФРОВАНЫ.txt

ご利用はいかがでしたか? アンケートにご協力ください