RANSOM_HIDDENTEARELBAT.A

Ransomware-FTD!66041637C37C (McAfee); Ransom:MSIL/Ryzerlo.A (Microsoft); Ransom.HiddenTear!g1 (Symantec)

Windows

マルウェアタイプ:

身代金要求型不正プログラム(ランサムウェア)

破壊活動の有無:

なし

暗号化:

なし

感染報告の有無 :

はい

詳細

インストール

マルウェアは、感染したコンピュータ内に以下として自身のコピーを作成し、実行します。

- %User Profile%\table.exe

(註:%User Profile% フォルダは、Windows 2000、XP および Server 2003 の場合、通常、"C:\Documents and Settings\<ユーザ名>"、Windows Vista 、 7 、8、8.1 、Server 2008 および Server 2012の場合、"C:\Users\<ユーザ名>" です。.)

マルウェアは、以下のファイルを作成します。

- %User Profile%\public_keyyyyyyyyyyyyy.txt -> contains Machine Name, User Name, and Public Key (multiplied with “88888888” to get the encryption key)

- %User Profile%\winsys.txt -> contains the encryption key (deleted afterwards)

(註:%User Profile% フォルダは、Windows 2000、XP および Server 2003 の場合、通常、"C:\Documents and Settings\<ユーザ名>"、Windows Vista 、 7 、8、8.1 、Server 2008 および Server 2012の場合、"C:\Users\<ユーザ名>" です。.)

他のシステム変更

マルウェアは、以下のレジストリ値を変更し、デスクトップの壁紙を変更します。

HKEY_CURRENT_USER\Control Panel\Desktop

WallpaperStyle = "1"

HKEY_CURRENT_USER\Control Panel\Desktop

TileWallpaper = "0"

HKEY_CURRENT_USER\Control Panel\Desktop

Wallpaper = "%User Temp%\wallpaper.bmp"

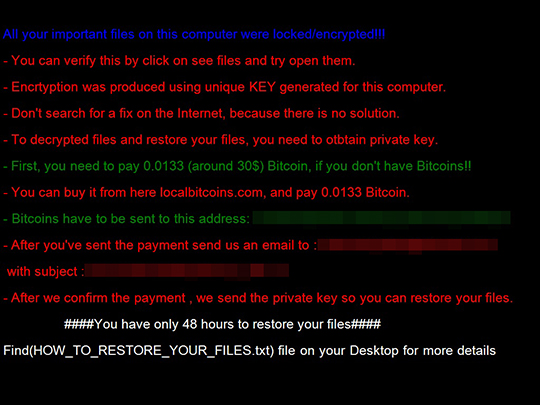

マルウェアは、コンピュータのデスクトップの壁紙に以下の画像を設定します。

ランサムウェアの不正活動

マルウェアは、以下の文字列を含むファイルを暗号化します。

- .txt

- .doc

- .docx

- .rtf

- .contact

- .xls

- .xlsx

- .ppt

- .pptx

- .odt

- .jpg

- .png

- .csv

- .sql

- .mdb

- .sln

- .php

- .asp

- .aspx

- .html

- .jps

- .CR2

- .xml

- .psd

マルウェアは、以下のディレクトリ内で確認されたファイルを暗号化します。

- %User Profile%\Documents

- %User Profile%\Desktop

- %User Profile%\Pictures

- %User Profile%\Downloads

- %User Profile%\Music

- %User Profile%\Dropbox

- %User Profile%\Videos

- D:\

- E:\

- F:\

- G:\

- H:\

- I:\

- J:\

- K:\

- L:\

- M:\

- N:\

- O:\

- P:\

- Q:\

- R:\

- S:\

- T:\

- U:\

- V:\

- W:\

- X:\

- Y:\

(註:%User Profile% フォルダは、Windows 2000、XP および Server 2003 の場合、通常、"C:\Documents and Settings\<ユーザ名>"、Windows Vista 、 7 、8、8.1 、Server 2008 および Server 2012の場合、"C:\Users\<ユーザ名>" です。.)

マルウェアは、暗号化されたファイルのファイル名に以下の拡張子を追加します。

- .locked

マルウェアが作成する以下のファイルは、脅迫状です。

- %User Temp%\wallpaper.bmp

- {malware path}\Read_me.bmp

- %Desktop%\HOW_TO_RESTORE_YOUR_FILES.txt

(註:%User Temp%フォルダは、ユーザの一時フォルダで、Windows 2000、XP および Server 2003 の場合、通常、"C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"、Windows Vista 、 7 、8、8.1 、Server 2008 および Server 2012の場合、"C:\Users\<ユーザ名>\AppData\Local\Temp" です。.. %Desktop%フォルダは、Windows 2000、XP および Server 2003 の場合、通常 "C:\Documents and Settings\<ユーザ名>\Desktop"、Windows Vista 、 7 、8、8.1 、Server 2008 および Server 2012の場合、"C:\Users\<ユーザ名>\Desktop" です。.)

マルウェアは、以下の内容を含む脅迫状のテキストファイルを残します。

- All your important files on this computer were locked/encrypted!!!

- You can verify this by click on see files and try open them.

- Encrtyption was produced using unique KEY generated for this computer.

- Don't search for a fix on the Internet, because there is no solution.

- To decrypted files and restore your files, you need to otbtain private key.

- First, you need to pay 0.0133 (around 30$) Bitcoin, if you don't have Bitcoins!!

- You can buy it from here localbitcoins.com, and pay 0.0133 Bitcoin.

- Bitcoins have to be sent to this address: {BLOCKED}qief3h41XWzkjYy9kd72H7yQBXqZ

- After you've sent the payment send us an email to : restoremyfiles@{BLOCKED}ta.com

with subject : {(Machine Name)-(User Name)-(Public Key)},

- After we confirm the payment , we send the private key so you can restore your files.

####You have only 48 hours to restore your files####

Please make sure that you pay in this duration or you will lost your files forever"

対応方法

手順 1

Windows XP、Windows Vista および Windows 7 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

以下のファイルを検索し削除します。

- %User Profile%\public_keyyyyyyyyyyyyy.txt

- %User Profile%\winsys.txt

- %User Temp%\wallpaper.bmp

- {malware path}\Read_me.bmp

- %Desktop%\HOW_TO_RESTORE_YOUR_FILES.txt

手順 4

デスクトッププロパティを修正します。

手順 5

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「RANSOM_HIDDENTEARELBAT.A」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください