Ransom.Win32.STOP.CM

a variant of Win32/Kryptik.HCLZ trojan (NOD32); Trojan:Win32/Mokes.PVD!MTB (Microsoft); RDN/Ransom (NAI)

Windows

マルウェアタイプ:

身代金要求型不正プログラム(ランサムウェア)

破壊活動の有無:

なし

暗号化:

はい

感染報告の有無 :

はい

概要

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

ただし、情報公開日現在、このWebサイトにはアクセスできません。

ただし、情報公開日現在、このWebサイトにはアクセスできません。

身代金要求文書のファイルを作成します。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、以下のフォルダを追加します。

- %AppDataLocal%\{GUID} -> where downloaded files and copies of itself are located

- %SystemRoot%\SystemID

(註:%AppDataLocal%フォルダは、ローカルアプリケーションデータフォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>\Local Settings\Application Data" です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Local" です。)

マルウェアは、感染したコンピュータ内に以下のように自身のコピーを作成します。

- %AppDataLocal%\{GUID}\{Malware Filename}.exe

(註:%AppDataLocal%フォルダは、ローカルアプリケーションデータフォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>\Local Settings\Application Data" です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Local" です。)

マルウェアは、以下のファイルを作成します。

- %SystemRoot%\SystemID\PersonalID.txt -> contains a unique identifier for the infected machine

- %AppDataLocal%\bowsakkdestx.txt -> contains response from the CnC server

(註:%AppDataLocal%フォルダは、ローカルアプリケーションデータフォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>\Local Settings\Application Data" です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Local" です。)

マルウェアは、以下のプロセスを追加します。

- icacls "%AppDataLocal%\{GUID}" /deny *S-1-1-0:(OI)(CI)(DE,DC) -> changes access controls of the malware file

- "{Malware Path}\{Malware Filename}.exe" --Admin IsNotAutoStart IsNotTask -> malware process with admin privileges

(註:%AppDataLocal%フォルダは、ローカルアプリケーションデータフォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>\Local Settings\Application Data" です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Local" です。)

マルウェアは、以下の Mutex を作成し、メモリ上で自身の重複実行を避けます。

- {1D6FC66E-D1F3-422C-8A53-C0BBCF3D900D}

- {FBB4BCC6-05C7-4ADD-B67B-A98A697323C1}

自動実行方法

マルウェアは、自身のコピーがWindows起動時に自動実行されるよう以下のレジストリ値を追加します。

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

SysHelper = "%AppLocalData%\{GUID}\{Malware Filename}.exe --AutoStart"

他のシステム変更

マルウェアは、以下のレジストリ値を追加します。

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion

SysHelper = 1

ダウンロード活動

マルウェアは、以下のWebサイトにアクセスし、不正なファイルをダウンロードして実行します。

- http://{BLOCKED}f.top/files/penelop/updatewin.exe

- http://{BLOCKED}f.top/files/penelop/updatewin1.exe

- http://{BLOCKED}f.top/files/penelop/updatewin2.exe

- http://{BLOCKED}f.top/files/penelop/3.exe

- http://{BLOCKED}f.top/files/penelop/4.exe

- http://{BLOCKED}f.top/files/penelop/5.exe

ただし、情報公開日現在、このWebサイトにはアクセスできません。

情報漏えい

マルウェアは、以下の情報を収集します。

- Computer Name

- User Name

- MAC Address

その他

マルウェアは、以下のWebサイトにアクセスして感染コンピュータのIPアドレスを収集します。

- https://api.{BLOCKED}p.ua/geo.json

- It terminates and deletes itself on the affected system if the return of the IP address location is any of the following:

- RU (Russia)

- BY (Belarus)

- UA (Ukraine)

- AZ (Azerbaijan)

- AM (Armenia)

- TJ (Tajikistan)

- KZ (Kazakhstan)

- KG (Kyrgyzstan)

- UZ (Uzbekistan)

- SY (Syrian Arab Republic)

- It terminates and deletes itself on the affected system if the return of the IP address location is any of the following:

マルウェアは、以下を実行します。

- Connects to the URL to get the arguments needed for "--Service" and "--ForNetRes" to perform its routine:

- http://{BLOCKED}f.top/ydtftysdtyftysdfsdpen3/get.php?pid={MD5 hash of MAC address of the machine}&first={True/False}

ただし、情報公開日現在、このWebサイトにはアクセスできません。

マルウェアは、以下のパラメータを受け取ります。

- --Admin ? runs the malware as admin

- --AutoStart ? executes using autorun registry keys.

- --ForNetRes {argument/s from URL}

- --Service {PID of parent malware} {argument/s from URL}

- IsAutoStart/IsNotAutoStart ? executes malware as an autostart or not

- IsTask/IsNotTask ? executes malware as a task or not

以下のスケジュールされたタスクを追加します:

- Task Name: Time Trigger Task

- Trigger: Every 5 minutes

- Task to be run: %AppDataLocal%\{GUID}\{Malware Filename}.exe --Task

(註:%AppDataLocal%フォルダは、ローカルアプリケーションデータフォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>\Local Settings\Application Data" です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Local" です。)

ランサムウェアの不正活動

マルウェアは、ファイル名に以下の文字列を含むファイルの暗号化はしません。

- ntuser.dat

- ntuser.dat.LOG1

- ntuser.dat.LOG2

- ntuser.pol

- .sys

- .ini

- .DLL

- .dll

- .blf

- .bat

- .lnk

- .regtrans-ms

マルウェアは、以下のフォルダ内で確認されたファイルの暗号化はしません。

- C:\SystemID\

- C:\Users\Default User\

- C:\Users\Public\

- C:\Users\All Users\

- C:\Users\Default\

- C:\Documents and Settings\

- C:\ProgramData\

- C:\Recovery\

- C:\System Volume Information\

- C:\Users\%username%\AppData\Roaming\

- C:\Users\%username%\AppData\Local\

- C:\Windows\

- C:\PerfLogs\

- C:\ProgramData\Microsoft\

- C:\ProgramData\Package Cache\

- C:\Users\Public\

- C:\$Recycle.Bin\

- C:\$WINDOWS.~BT\

- C:\dell\

- C:\Intel\

- C:\MSOCache\

- C:\Program Files\

- C:\Program Files (x86)\

- C:\Games\

- C:\Windows.old\

- D:\Users\%username%\AppData\Roaming\

- D:\Users\%username%\AppData\Local\

- D:\Windows\

- D:\PerfLogs\

- D:\ProgramData\Desktop\

- D:\ProgramData\Microsoft\

- D:\ProgramData\Package Cache\

- D:\Users\Public\

- D:\$Recycle.Bin\

- D:\$WINDOWS.~BT\

- D:\dell\

- D:\Intel\

- D:\MSOCache\

- D:\Program Files\

- D:\Program Files (x86)\

- D:\Games\

- E:\Users\%username%\AppData\Roaming\

- E:\Users\%username%\AppData\Local\

- E:\Windows\

- E:\PerfLogs\

- E:\ProgramData\Desktop\

- E:\ProgramData\Microsoft\

- E:\ProgramData\Package Cache\

- E:\Users\Public\

- E:\$Recycle.Bin\

- E:\$WINDOWS.~BT\

- E:\dell\

- E:\Intel\

- E:\MSOCache\

- E:\Program Files\

- E:\Program Files (x86)\

- E:\Games\

- F:\Users\%username%\AppData\Roaming\

- F:\Users\%username%\AppData\Local\

- F:\Windows\

- F:\PerfLogs\

- F:\ProgramData\Desktop\

- F:\ProgramData\Microsoft\

- F:\Users\Public\

- F:\$Recycle.Bin\

- F:\$WINDOWS.~BT\

- F:\dell\

- F:\Intel\

マルウェアは、暗号化されたファイルのファイル名に以下の拡張子を追加します。

- .mado

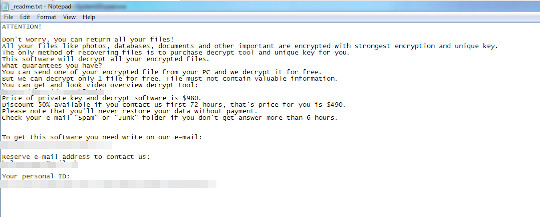

マルウェアが作成する以下のファイルは、脅迫状です。

- {Encrypted Directory}\_readme.txt

対応方法

手順 1

トレンドマイクロの機械学習型検索は、マルウェアの存在を示す兆候が確認された時点で検出し、マルウェアが実行される前にブロックします。機械学習型検索が有効になっている場合、弊社のウイルス対策製品はこのマルウェアを以下の機械学習型検出名として検出します。

- Troj.Win32.TRX.XXPE50FFF034

手順 2

Windows XP、Windows Vista 、Windows 7、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 3

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 4

Windowsをセーフモードで再起動します。

手順 5

このレジストリ値を削除します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

レジストリの編集はお客様の責任で行っていただくようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- SysHelper = "%AppLocalData%\{GUID}\{Malware Filename}.exe --AutoStart"

- SysHelper = "%AppLocalData%\{GUID}\{Malware Filename}.exe --AutoStart"

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion

- SysHelper = 1

- SysHelper = 1

手順 6

スケジュールされたタスクを削除する

タスク削除の手順に含まれる{タスク名} - {実行するタスク}には以下が当てはまります。

- Time Trigger Task - %AppLocalData%\{GUID}\{Malware Filename}.exe --Task

Windows 2000、Windows XP、Windows Server 2003の場合:

- [スタート]→[プログラム]→[アクセサリ]→[システムツール]→[スケジュールされたタスク]をクリックして、スケジュールされたタスクを開きます。

- 上記の{タスク名} を、[名前]の欄に入力します。

- 入力した{タスク名} 持つファイルを右クリックします。

- [プロパティ]をクリックします。 [実行]フィールドで、表示されている{実行するタスク}を確認します。

- 上記の{実行するタスク}と文字列が一致するタスクを削除します。

Windows Vista、Windows 7、Windows Server 2008、Windows 8、Windows 8.1、およびWindows Server 2012の場合:

- Windowsタスクスケジューラを開きます。

• Windows Vista、Windows 7、Windows Server 2008の場合、[スタート]をクリックし、[検索]フィールドに「taskchd.msc」と入力してEnterキーを押します。

• Windows 8、Windows 8.1、Windows Server 2012の場合、画面の左下隅を右クリックし、[実行]をクリックし、「taskchd.msc」と入力してEnterキーを押します。 - 左側のパネルで、[タスクスケジューラライブラリ]をクリックします。

- 中央上部のパネルで、上記の{タスク名}を[名前]の欄に入力します。

- 中央下部のパネルで、[アクション]タブをクリックします。 [詳細]の欄で、{実行するタスク}を確認します。

- 文字列が一致するタスクを削除します。

手順 7

以下のファイルを検索し削除します。

- %AppDataLocal%\{GUID}\{Malware Filename}.exe

- %AppDataLocal%\bowsakkdestx.txt

- %SystemRoot%\SystemID\PersonalID.txt

- {Encrypted Directory}\_readme.txt

手順 8

以下のフォルダを検索し削除します。

- %AppDataLocal%\{GUID}

- %SystemRoot%\SystemID

手順 9

コンピュータを通常モードで再起動し、最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、「Ransom.Win32.STOP.CM」と検出したファイルの検索を実行してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください