Ransom.Win32.HIVE.YXCDA

BScope.Trojan.Agent(VBA32), UDS:Trojan-Ransom.Win32.Hive.bx(KASPERSKY)

Windows

マルウェアタイプ:

身代金要求型不正プログラム(ランサムウェア)

破壊活動の有無:

なし

暗号化:

感染報告の有無 :

はい

概要

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

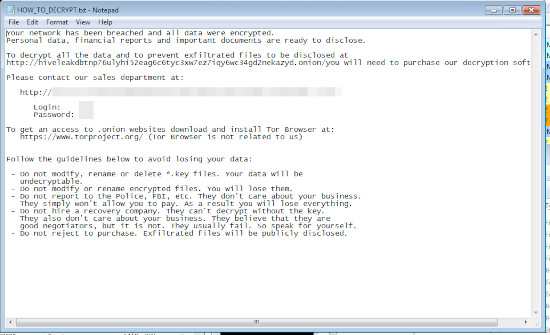

身代金要求文書のファイルを作成します。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、以下のファイルを作成します。

- %Windows%\Logs\WindowsBackup\Wbadmin.0.etl

- {Drive Letter}:\{Random Characters}.key

- {Drive Letter}:\{Random Characters}-{Random Characters}.key

- {Drive Letter}:\HOW_TO_DECRYPT.txt → Detected as Ransom.Win32.HIVE.C.note

- \{Username}\{Drive Letter}$\{Random Characters}.key

- \{Username}\{Drive Letter}$\HOW_TO_DECRYPT.txt → Detected as Ransom.Win32.HIVE.C.note

(註:%Windows%フォルダは、Windowsが利用するフォルダで、いずれのオペレーティングシステム(OS)でも通常、"C:\Windows" です。.)

マルウェアは、以下のプロセスを追加します。

- %System%\vssadmin.exe delete shadows /all /quiet

- %System%\Wbem\wmic.exe shadowcopy delete

- %System%\wbadmin.exe delete systemstatebackup

- %System%\wbadmin.exe delete catalog -quiet

- %System%\bcdedit.exe /set {default} recoveryenabled No

- %System%\bcdedit.exe /set {default} bootstatuspolicy ignoreallfailures

- %System%\wbadmin.exe delete systemstatebackup -keepVersions:3

- %System%\notepad.exe %System Root%\HOW_TO_DECRYPT.txt

(註:%System%フォルダは、システムフォルダで、いずれのオペレーティングシステム(OS)でも通常、"C:\Windows\System32" です。.. %System Root%フォルダは、オペレーティングシステム(OS)が存在する場所で、いずれのOSでも通常、 "C:" です。.)

プロセスの終了

マルウェアは、感染コンピュータ上で確認した以下のサービスを終了します。

- WinDefend

- AntiVirService

- ZhuDongFangYu

- msexchange

- PDVFSService

- BackupExec

- GxVssHWProv

- BIDPService

- AcronisAgent

- AcrSch2Svc

- kavsvc

- DrWebCom

- VMM

- Vmwp

- sql

- sap

- oracle

- mepocs

- memtas

- veeam

- backup

- vss

- mysql

- sophos

- ExchangeN

- GxBlr

- GxVss

- GxClMgr

- GxCVD

- GxCIMgr

- GXMMM

- GxFWD

- QBDBMgr

- Veeam

- MVArmor

- VSNAPVSS

マルウェアは、感染コンピュータ上で以下のプロセスが常駐されていることを確認した場合、そのプロセスを終了します。

- agntsvc

- dbeng50

- dbsnmp

- encsvc

- excel

- firefox

- infopath

- msaccess

- mspub

- notepad

- ocomm

- ocssd

- onenote

- oracle

- outlook

- powerpnt

- sql

- steam

- synctime

- thebat

- visio

- winword

- wordpad

- *sql*

- bedbh

- vxmon

- benetns

- bengien

- pvlsvr

- beserver

- vsnapvss

- QBDBMgrN

- SAP

- tv_w32

- tv_x64

- CVMountd

- cvd

- cvfwd

- CVODS

- saposcol

- avagent

- avscc

- Veeam

ランサムウェアの不正活動

マルウェアは、暗号化されたファイルのファイル名に以下の拡張子を追加します。

- {Random Characters}_{Random Characters}

マルウェアが作成する以下のファイルは、脅迫状です。

- {Encrypted Directory}\HOW_TO_DECRYPT.txt

その他

マルウェアは、以下を実行します。

- マルウェアは以下のパラメータを受け取ります。

- -u {ユーザー名}:{パスワード}

<補足>

インストール

マルウェアは、以下のファイルを作成します。

- %Windows%\Logs\WindowsBackup\Wbadmin.0.etl

- {ドライブ文字}:\{ランダムな文字列}.key

- {ドライブ文字}:\{ランダムな文字列}-{ランダムな文字列}.key

- {ドライブ文字}:\HOW_TO_DECRYPT.txt → Ransom.Win32.HIVE.C.noteとして検出される

- \{ユーザー名}\{ドライブ文字}$\{ランダムな文字列}.key

- \{ユーザー名}\{ドライブ文字}$\HOW_TO_DECRYPT.txt → Ransom.Win32.HIVE.C.noteとして検出される

対応方法

手順 1

Windows 7、Windows 8、Windows 8.1、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

以下のファイルを検索し削除します。

- %Windows%\Logs\WindowsBackup\Wbadmin.0.etl

- {Drive Letter}:\{Random Characters}.key

- {Drive Letter}:\{Random Characters}-{Random Characters}.key

- {Encrypted Directory}:\HOW_TO_DECRYPT.txt

- \{Username}\{Drive Letter}$\{Random Characters}.key

- \{Username}\{Drive Letter}$\HOW_TO_DECRYPT.txt

手順 4

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「Ransom.Win32.HIVE.YXCDA」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください