Ransom.Win32.BURAN.B

a variant of Win32/Filecoder.Buran.H trojan(Nod32)

Windows

マルウェアタイプ:

身代金要求型不正プログラム(ランサムウェア)

破壊活動の有無:

なし

暗号化:

感染報告の有無 :

はい

概要

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、以下のファイルを作成します。

- %User Temp%{Generated Hash}.zeppelin

- %Application Data%{Random Name of Running Process} - copy of itself

(註:%User Temp%フォルダは、現在ログオンしているユーザの一時フォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Local\Temp" です。. %Application Data%フォルダは、現在ログオンしているユーザのアプリケーションデータフォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>\Local Settings\Application Data" です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Roaming" です。)

マルウェアは、以下のプロセスを追加します。

- notepad.exe - executed with injected code to delete original malware file

- %Application Data%{Random Name of Running Process} - agent {No. of drives}

- net stop "Acronis VSS Provider" /y;

- net stop "Enterprise Client Service" /y;

- net stop "SQL Backups" /y;

- net stop "SQLsafe Backup Service" /y;

- net stop "SQLsafe Filter Service" /y;

- net stop "Sophos Agent" /y;

- net stop "Sophos AutoUpdate Service" /y;

- net stop "Sophos Clean Service" /y;

- net stop "Sophos Device Control Service" /y;

- net stop "Sophos File Scanner Service" /y;

- net stop "Sophos Health Service" /y;

- net stop "Sophos MCS Agent" /y;

- net stop "Sophos MCS Client" /y;

- net stop "Sophos Message Router" /y;

- net stop "Sophos Safestore Service" /y;

- net stop "Sophos System Protection Service" /y;

- net stop "Sophos Web Control Service" /y;

- net stop "Symantec System Recovery" /y;

- net stop "Veeam Backup Catalog Data Service" /y;

- net stop "Zoolz 2 Service" /y;

- net stop ARSM /y;

- net stop AVP /y;

- net stop AcrSch2Svc /y;

- net stop AcronisAgent /y;

- net stop Antivirus /y;

- net stop BackupExecAgentAccelerator /y;

- net stop BackupExecAgentBrowser /y;

- net stop BackupExecDeviceMediaService /y;

- net stop BackupExecJobEngine /y;

- net stop BackupExecManagementService /y;

- net stop BackupExecRPCService /y;

- net stop BackupExecVSSProvider /y;

- net stop DCAgent /y;

- net stop EPSecurityService /y;

- net stop EPUpdateService /y;

- net stop ESHASRV /y;

- net stop EhttpSrv /y;

- net stop EraserSvc11710 /y;

- net stop EsgShKernel /y;

- net stop FA_Scheduler /y;

- net stop IISAdmin /y;

- net stop IMAP4Svc /y;

- net stop KAVFS /y;

- net stop KAVFSGT /y;

- net stop MBAMService /y;

- net stop MBEndpointAgent /y;

- net stop MMS /y;

- net stop MSExchangeES /y;

- net stop MSExchangeIS /y;

- net stop MSExchangeMGMT /y;

- net stop MSExchangeMTA /y;

- net stop MSExchangeSA /y;

- net stop MSExchangeSRS /y;

- net stop MSOLAP$SQL_2008 /y;

- net stop MSOLAP$SYSTEM_BGC /y;

- net stop MSOLAP$TPS /y;

- net stop MSOLAP$TPSAMA /y;

- net stop MSSQL$BKUPEXEC /y;

- net stop MSSQL$ECWDB2 /y;

- net stop MSSQL$PRACTICEMGT /y;

- net stop MSSQL$PRACTTICEBGC /y;

- net stop MSSQL$PROD /y;

- net stop MSSQL$PROFXENGAGEMENT /y;

- net stop MSSQL$SBSMONITORING /y;

- net stop MSSQL$SHAREPOINT /y;

- net stop MSSQL$SOPHOS /y;

- net stop MSSQL$SQLEXPRESS /y;

- net stop MSSQL$SQL_2008 /y;

- net stop MSSQL$SYSTEM_BGC /y;

- net stop MSSQL$TPS /y;

- net stop MSSQL$TPSAMA /y;

- net stop MSSQL$VEEAMSQL2008R2 /y;

- net stop MSSQL$VEEAMSQL2008R2 /y;

- net stop MSSQL$VEEAMSQL2012 /y;

- net stop MSSQLFDLauncher /y;

- net stop MSSQLFDLauncher$PROFXENGAGEMENT /y;

- net stop MSSQLFDLauncher$SBSMONITORING /y;

- net stop MSSQLFDLauncher$SHAREPOINT /y;

- net stop MSSQLFDLauncher$SQL_2008 /y;

- net stop MSSQLFDLauncher$SYSTEM_BGC /y;

- net stop MSSQLFDLauncher$TPS /y;

- net stop MSSQLFDLauncher$TPSAMA /y;

- net stop MSSQLSERVER /y;

- net stop MSSQLServerADHelper /y;

- net stop MSSQLServerADHelper100 /y;

- net stop MSSQLServerOLAPService /y;

- net stop McAfeeEngineService /y;

- net stop McAfeeFramework /y;

- net stop McAfeeFrameworkMcAfeeFramework /y;

- net stop McShield /y;

- net stop McTaskManager /y;

- net stop MsDtsServer /y;

- net stop MsDtsServer100 /y;

- net stop MsDtsServer110 /y;

- net stop MySQL57 /y;

- net stop MySQL80 /y;

- net stop NetMsmqActivator /y;

- net stop OracleClientCache80 /y;

- net stop PDVFSService /y;

- net stop POP3Svc /y;

- net stop RESvc /y;

- net stop ReportServer /y;

- net stop ReportServer$SQL_2008 /y;

- net stop ReportServer$SYSTEM_BGC /y;

- net stop ReportServer$TPS /y;

- net stop ReportServer$TPSAMA /y;

- net stop SAVAdminService /y;

- net stop SAVService /y;

- net stop SDRSVC /y;

- net stop SMTPSvc /y;

- net stop SNAC /y;

- net stop SQLAgent$BKUPEXEC /y;

- net stop SQLAgent$CITRIX_METAFRAME /y;

- net stop SQLAgent$CXDB /y;

- net stop SQLAgent$ECWDB2 /y;

- net stop SQLAgent$PRACTTICEBGC /y;

- net stop SQLAgent$PRACTTICEMGT /y;

- net stop SQLAgent$PROD /y;

- net stop SQLAgent$PROFXENGAGEMENT /y;

- net stop SQLAgent$SBSMONITORING /y;

- net stop SQLAgent$SHAREPOINT /y;

- net stop SQLAgent$SOPHOS /y;

- net stop SQLAgent$SQLEXPRESS /y;

- net stop SQLAgent$SQL_2008 /y;

- net stop SQLAgent$SYSTEM_BGC /y;

- net stop SQLAgent$TPS /y;

- net stop SQLAgent$TPSAMA /y;

- net stop SQLAgent$VEEAMSQL2008R2 /y;

- net stop SQLAgent$VEEAMSQL2008R2 /y;

- net stop SQLAgent$VEEAMSQL2012 /y;

- net stop SQLBrowser /y;

- net stop SQLSERVERAGENT /y;

- net stop SQLSafeOLRService /y;

- net stop SQLTELEMETRY /y;

- net stop SQLTELEMETRY$ECWDB2 /y;

- net stop SQLWriter /y;

- net stop SamSs /y;

- net stop SepMasterService /y;

- net stop ShMonitor /y;

- net stop SmcService /y;

- net stop Smcinst /y;

- net stop SntpService /y;

- net stop SstpSvc /y;

- net stop TmCCSF /y;

- net stop TrueKey /y;

- net stop TrueKeyScheduler /y;

- net stop TrueKeyServiceHelper /y;

- net stop UI0Detect /y;

- net stop VeeamBackupSvc /y;

- net stop VeeamBrokerSvc /y;

- net stop VeeamCatalogSvc /y;

- net stop VeeamCloudSvc /y;

- net stop VeeamDeploySvc /y;

- net stop VeeamDeploymentService /y;

- net stop VeeamEnterpriseManagerSvc /y;

- net stop VeeamHvIntegrationSvc /y;

- net stop VeeamMountSvc /y;

- net stop VeeamNFSSvc /y;

- net stop VeeamRESTSvc /y;

- net stop VeeamTransportSvc /y;

- net stop W3Svc /y;

- net stop WRSVC /y;

- net stop bedbg /y;

- net stop ekrn /y;

- net stop kavfsslp /y;

- net stop klnagent /y;

- net stop macmnsvc /y;

- net stop masvc /y;

- net stop mfefire /y;

- net stop mfemms /y;

- net stop mfevtp /y;

- net stop mozyprobackup /y;

- net stop msftesql$PROD /y;

- net stop ntrtscan /y;

- net stop sacsvr /y;

- net stop sophossps /y;

- net stop svcGenericHost /y;

- net stop swi_filter /y;

- net stop swi_service /y;

- net stop swi_update /y;

- net stop swi_update_64 /y;

- net stop tmlisten /y;

- net stop wbengine /y;

- net stop wbengine /y;

(註:%Application Data%フォルダは、現在ログオンしているユーザのアプリケーションデータフォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>\Local Settings\Application Data" です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Roaming" です。)

他のシステム変更

マルウェアは、以下のレジストリキーを追加します。

HKEY_CURRENT_USER\Software\Zeppelin

Process = {random string}

HKEY_CURRENT_USER\Software\Zeppelin

Knock = 666

HKEY_CURRENT_USER\Software\Zeppelin\

Keys

Public Key = {public key}

HKEY_CURRENT_USER\Software\Zeppelin\

Keys

Encrypted Private Key = {encrypted private key}

HKEY_CURRENT_USER\Software\Zeppelin\

Paths

Creates one for every drive. Value is equal to 0-{No. of drives} = {random string}

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

%Application Data%{Random Name of Running Process} = "{Random Name of Running Process}" -start;

その他

マルウェアは、以下のWebサイトにアクセスして感染コンピュータのIPアドレスを収集します。

- geoiptool.com

- gedatatool.com

- iplogger.com

ランサムウェアの不正活動

マルウェアは、ファイル名に以下の文字列を含むファイルの暗号化はしません。

- boot.ini

- bootfont.bin

- bootsect.bak

- desktop.ini

- ctfmon.exe

- iconcache.db

- master.exe

- master.dat

- ntdetect.com

- ntldr

- ntuser.dat

- ntuser.dat.log

- ntuser.ini

- thumbs.db

- !!! ALL YOUR FILES ARE ENCRYPTED !!!.TXT

- .cmd

- .com

- .cpl

- .dll

- .msc

- .msp

- .pif

- .scr

- .sys

- .log

- .lnk

- .bat

マルウェアは、以下のフォルダ内で確認されたファイルの暗号化はしません。

- $RECYCLE.BIN\

- :\$Windows.~bt\

- :\RECYCLER

- :\System Volume Information\

- :\Windows.old\

- :\Windows\

- :\intel\

- :\nvidia\

- :\inetpub\logs\

- \All Users\

- \AppData\

- \Apple Computer\Safari\

- \Application Data\

- \Boot\

- \Google\

- \Google\Chrome\

- \Mozilla Firefox\

- \Mozilla\

- \Opera Software\

- \Opera\

- \Tor Browser\

- \Common Files\

- \Internet Explorer\

- \Windows Defender\

- \Windows Mail\

- \Windows Media Player\

- \Windows Multimedia Platform\

- \Windows NT\

- \Windows Photo Viewer\

- \Windows Portable Devices\

- \WindowsPowerShell\

- \Windows Photo Viewer\

- \Windows Security\

- \Embedded Lockdown Manager\

- \Windows Journal\

- \MSBuild\

- \Reference Assemblies\

- \Windows Sidebar\

- \Windows Defender Advanced Threat Protection\

- \Microsoft\

- \Package Cache\

- \Microsoft Help\

マルウェアは、暗号化されたファイルのファイル名に以下の拡張子を追加します。

- {original name}.{Unique ID}

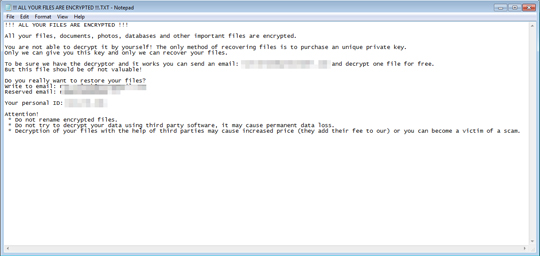

マルウェアは、以下の内容を含む脅迫状のテキストファイルを残します。

- !!! ALL YOUR FILES ARE ENCRYPTED !!!.txt

対応方法

手順 1

トレンドマイクロの機械学習型検索は、マルウェアの存在を示す兆候が確認された時点で検出し、マルウェアが実行される前にブロックします。機械学習型検索が有効になっている場合、弊社のウイルス対策製品はこのマルウェアを以下の機械学習型検出名として検出します。

-

Troj.Win32.TRX.XXPE50FFF033

手順 2

Windows XP、Windows Vista および Windows 7 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 3

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 4

このレジストリキーを削除します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

レジストリの編集はお客様の責任で行っていただくようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

- HKEY_CURRENT_USER\Software\Zeppelin

手順 5

以下のファイルを検索し削除します。

- %Application Data%{Random Name of Running Process}

手順 6

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「Ransom.Win32.BURAN.B」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください